ATUALIZAÇÃO (27 de fevereiro de 2026): Adicionámos mais clareza sobre o abuso de produtos comerciais legítimos e do modo furtivo da Teramind.

Nota importante: a Teramind, fornecedora do software mencionado neste artigo, declarou que não tem qualquer ligação com os autores das ameaças descritas, não implementou o software mencionado e condena qualquer utilização indevida e não autorizada de tecnologias comerciais de monitorização. O Teramind é um produto comercial legítimo com casos de utilização empresarial legítimos.

Em 24 de fevereiro de 2026, publicámos um artigo sobre como umafalsa «atualização» da Zoom instala silenciosamente um software de monitorização, documentando uma campanha que utilizava uma sala de espera falsa e convincente da Zoom para enviar um instalador legítimo da Teramind, abusado para vigilância não autorizada em Windows .

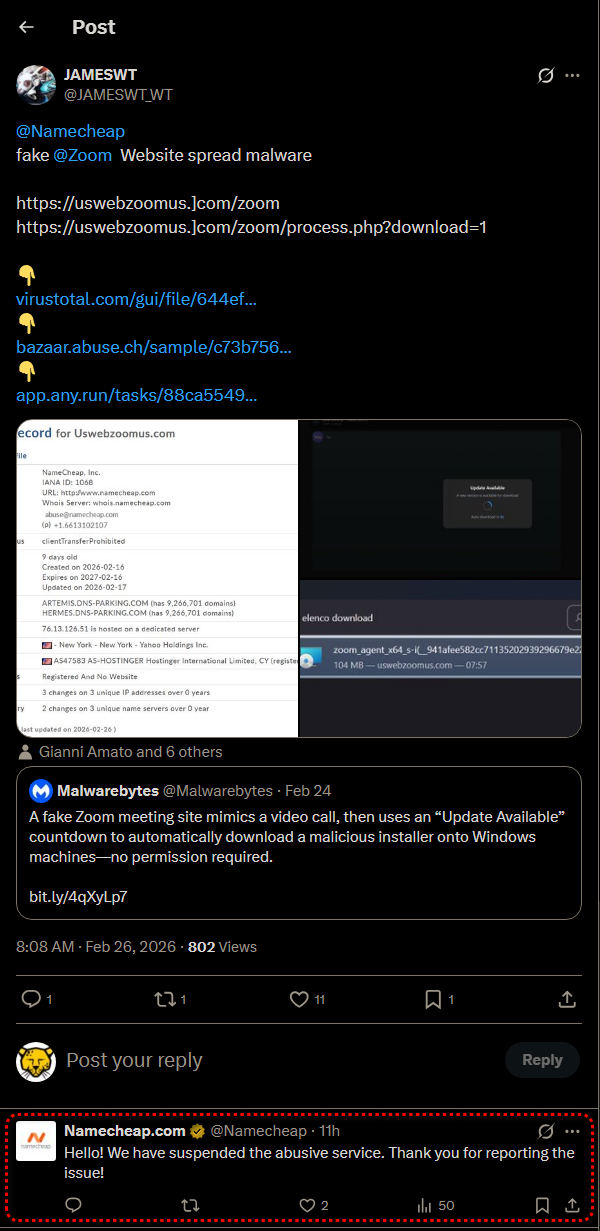

Após a publicação das nossas descobertas, o domínio malicioso foi denunciado ao seu registrador de nomes de domínio, Namecheap, que confirmou a suspensão do serviço. Apesar da remoção, o nosso monitoramento contínuo mostra que a campanha não só continua ativa, como também está a crescer: identificámos agora uma operação paralela que se faz passar pelo Google Meet, operando a partir de um domínio e infraestrutura diferentes.

Neste artigo, forneceremos uma análise técnica mais aprofundada sobre ambas as variantes, catalogando o uso de IDs de instância Teramind por golpistas que observámos diretamente ou coletámos de repositórios sandbox, documentaremos a nossa detonação prática do instalador em um ambiente controlado e responderemos a uma pergunta que surgiu durante a nossa pesquisa: como um único pacote Windows idêntico pode servir a várias contas de invasores diferentes?

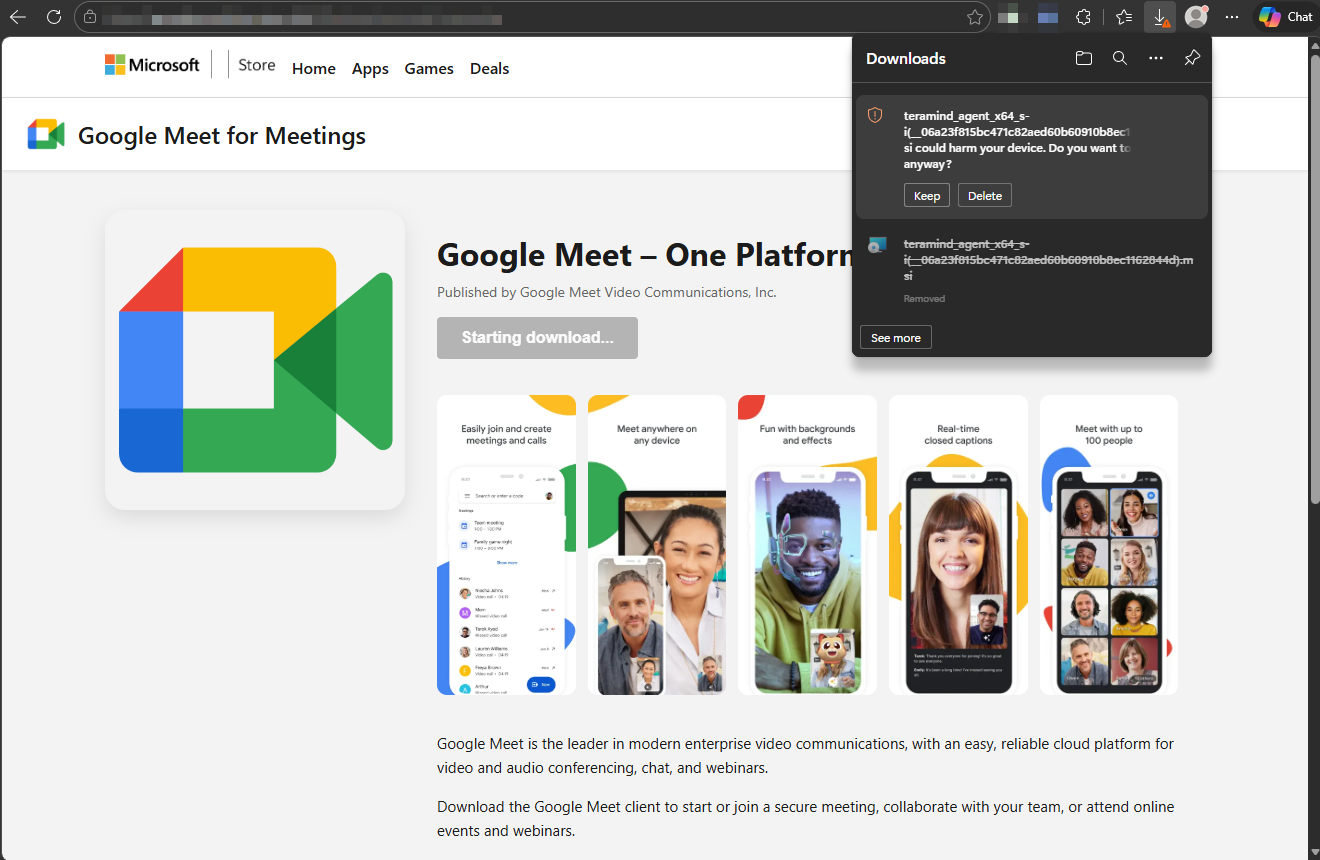

A campanha se expande para o Google Meet

Embora o site original com o tema Zoom em uswebzoomus[.]com foi retirado do ar pela Namecheap após denúncias da comunidade, um segundo site em googlemeetinterview[.]click está a implementar ativamente a mesma carga útil utilizando um manual idêntico adaptado para o Google Meet.

A variante do Google Meet apresenta uma página falsa da Microsoft Store com a marca “Google Meet for Meetings” publicada pela “Google Meet Video Communications, Inc”, que é uma entidade fictícia. Um botão “Iniciando download…” é exibido enquanto o ficheiro MSI é silenciosamente entregue através do caminho /Windows/download.php. A página de referência é /Windows/microsoft-store.php, confirmando que a tela falsa da Microsoft Store é fornecida pela infraestrutura do invasor, e não pela Microsoft.

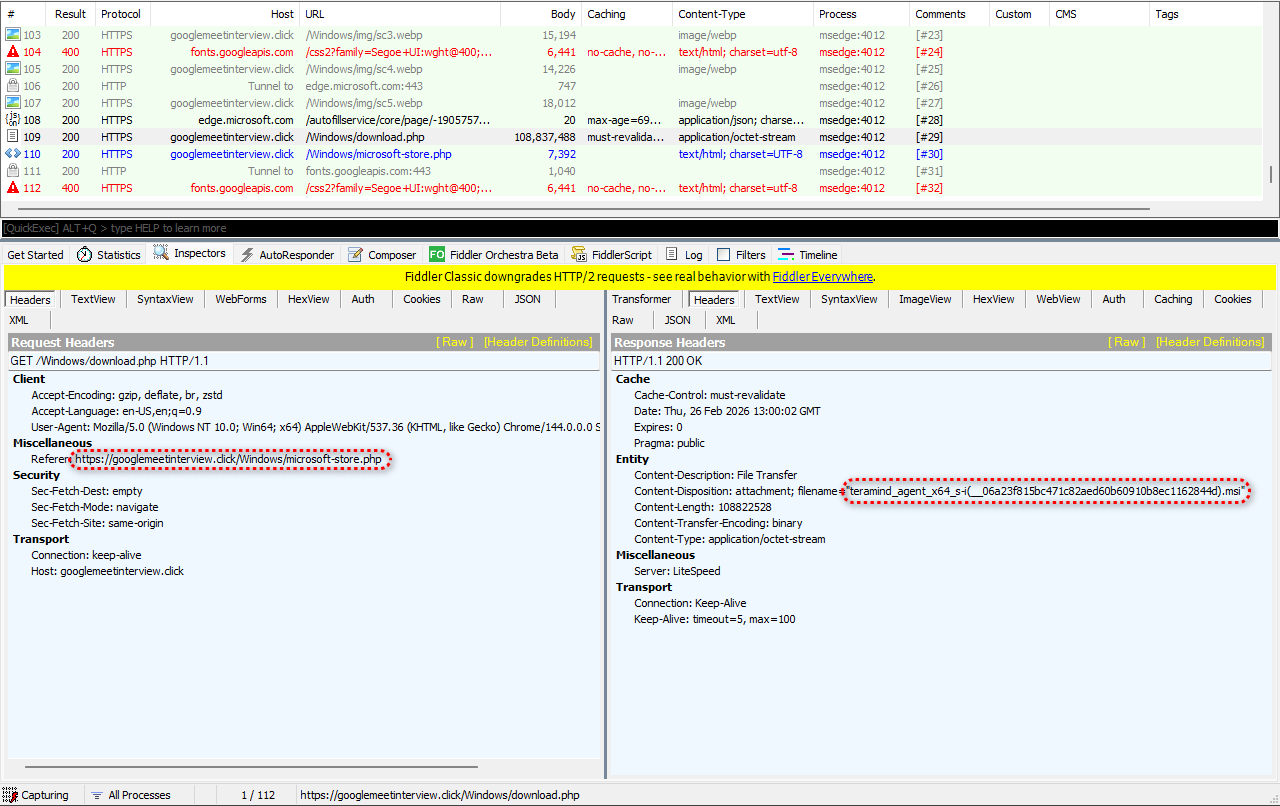

A nossa captura de tráfego Fiddler da variante do Google Meet mostra o cabeçalho de resposta:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

Ao contrário da variante Zoom, em que o nome do ficheiro era disfarçado como um componente do Zoom, esta variante nem sequer tenta esconder o abuso do Teramind pelo burlão no nome do ficheiro. Verificámos que ambos os ficheiros são idênticos byte a byte (MD5: AD0A22E393E9289DEAC0D8D95D8118B5), confirmando que um único binário está a ser utilizado em ambas as campanhas, com apenas o nome do ficheiro alterado.

Diferenças de infraestrutura entre variantes

Apesar de utilizarem a mesma carga útil, as duas variantes estão alojadas em infraestruturas diferentes. A variante Zoom em uswebzoomus[.]com funcionava no Apache/2.4.58 (Ubuntu) e foi registado através do Namecheap em 16/02/2026. A variante do Google Meet em googlemeetinterview[.]click funciona num servidor LiteSpeed.

Ambos servem o download através de scripts PHP e utilizam o mesmo padrão falso de redirecionamento da Microsoft Store, mas a mudança no servidor web e no registrador de domínios sugere que o operador antecipou as remoções e posicionou previamente uma infraestrutura de fallback.

Um binário, muitas identidades. Como o instalador lê o seu próprio nome de ficheiro

Durante a nossa investigação, identificámos 14 nomes de ficheiros MSI distintos que partilhavam o mesmo hash SHA-256. Destes, dois foram capturados diretamente de infraestruturas maliciosas através da nossa análise de domínios de malware: a variante Zoom de uswebzoomus[.]com e a variante Google Meet de googlemeetinterview[.]click. Os restantes nomes de ficheiros foram obtidos a partir de repositórios sandbox.

É importante observar que alguns desses nomes de ficheiros provenientes da sandbox podem representar implementações corporativas legítimas do Teramind, em vez de atividades maliciosas. O Teramind é um produto comercial com casos de uso empresarial legítimos, e os ficheiros enviados para serviços de sandbox não indicam necessariamente abuso. No entanto, todos eles compartilham o mesmo binário e demonstram o mesmo mecanismo de configuração baseado em nomes de ficheiros.

Todos os ficheiros partilham o mesmo hash SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faIsso levantou uma questão imediata: se o ID da instância do Teramind muda com cada nome de ficheiro, mas o binário é idêntico byte a byte, onde é que o ID é realmente armazenado?

A resposta está numa ação personalizada .NET incorporada no MSI. A nossa análise comportamental revela a seguinte sequência:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

O MSI vem com um padrão TMINSTANCE valor de onsite. Esta é a configuração padrão do Teramind no local. No momento da instalação, o ReadPropertiesFromMsiName A ação personalizada analisa o nome do ficheiro do próprio instalador, extrai a cadeia hexadecimal de 40 caracteres do s-i(__) parte e substitui o padrão pelo ID da instância específica do invasor.

O registo também mostra a mensagem Failed to get router from msi name. O instalador tentou extrair um endereço de servidor C2 do nome do ficheiro, mas não conseguiu. Neste caso, recorre ao valor padrão. rt.teramind.co, que está pré-configurado dentro do MSI. No entanto, TMROUTER é uma propriedade MSI exposta, portanto, pode ser substituída no momento da instalação ou alterada em uma compilação diferente. O nome do ficheiro nesta campanha contém apenas o ID da instância; o destino C2 é determinado pela configuração padrão do MSI.

Detonação ao vivo: o que o instalador realmente faz num sistema real

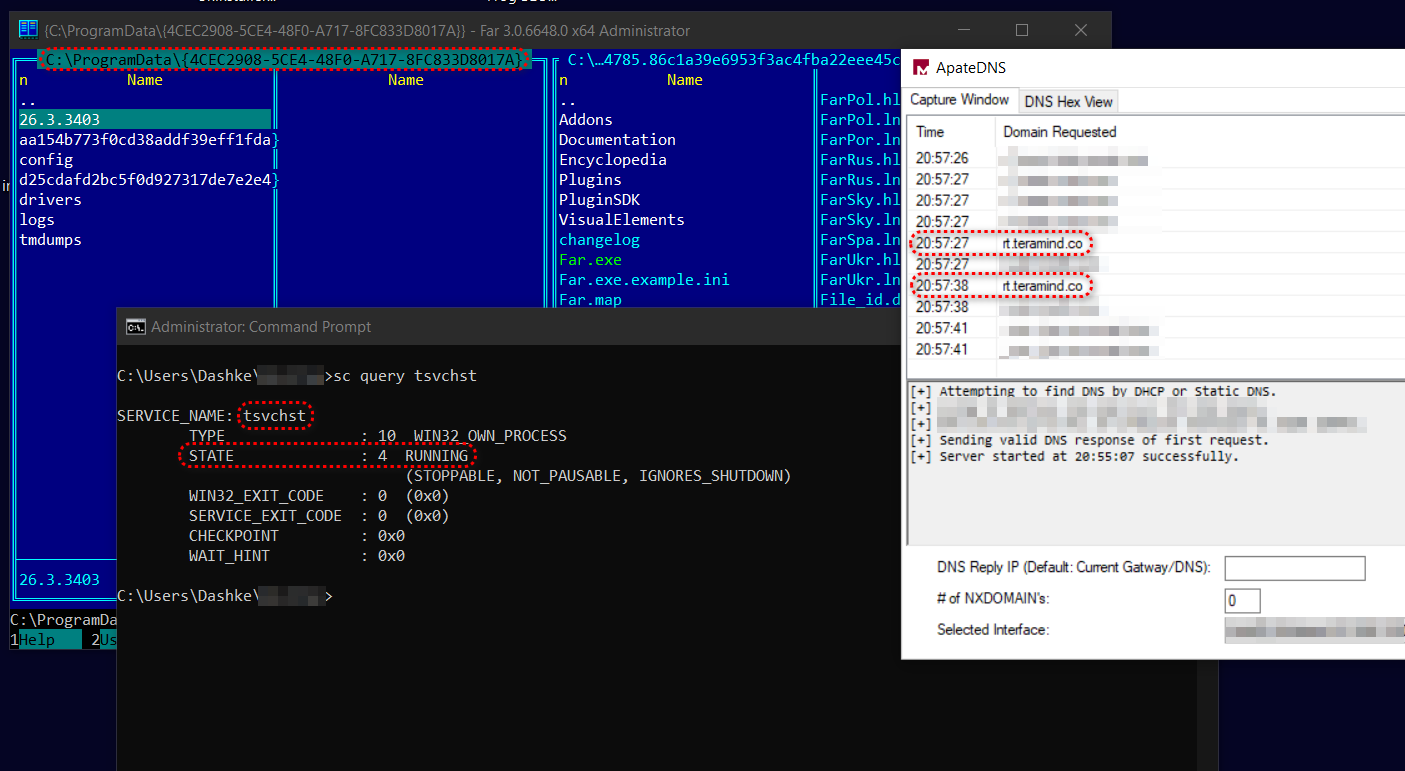

Para ir além da análise comportamental baseada em sandbox, detonámos o instalador MSI numa máquina virtual Windows isolada com registo MSI detalhado ativado, ApateDNS para interceção DNS e Fiddler para monitorização de rede. Esta análise prática revelou vários comportamentos críticos não visíveis nos relatórios automatizados da sandbox.

Cadeia de instalação e o gate CheckHosts

O instalador MSI avança através de quatro ações personalizadas .NET em sequência, todas executadas através do WiX Toolset. zzzzInvokeManagedCustomActionOutOfProc mecanismo:

- LerPropriedadesDeNomeMsi: Analisa o nome do ficheiro do MSI para extrair o ID da instância do Teramind e substitui o padrão

onsitevalor - CheckAgent:Determina se um agente Teramind já está instalado na máquina.

- ValidateParams:Valida os parâmetros de configuração extraídos

- Verificar Hosts: Realiza uma verificação de conectividade pré-voo com o servidor C2.

rt.teramind.co

O CheckHosts A ação é um obstáculo difícil: se o instalador não conseguir aceder ao servidor Teramind, a instalação é interrompida com o código de erro 1603. A nossa tentativa inicial de detonação numa VM isolada da rede falhou exatamente neste ponto:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Este comportamento é significativo por duas razões. Primeiro, revela o endereço do servidor C2: rt.teramind.co. Em segundo lugar, isso significa que as vítimas em redes corporativas com DNS restritivo ou filtragem de saída podem ser inadvertidamente protegidas. O instalador falhará silenciosamente se não conseguir se comunicar com o servidor durante a instalação. No entanto, o MSI suporta um TMSKIPSRVCHECK propriedade que pode ignorar essa verificação, e seu valor padrão é no.

Para completar a nossa análise, adicionámos rt.teramind.co ao ficheiro Windows apontando para localhost, permitindo que a resolução DNS fosse bem-sucedida e a ação CheckHosts fosse aprovada. A instalação foi então concluída com sucesso.

Modo furtivo confirmado

O registo de instalação bem-sucedida confirma o que o artigo original suspeitava: o modo furtivo do Teramind (chamado Hidden Agent, uma opção de implementação que funciona silenciosamente em segundo plano) está ativado por predefinição nesta versão. Os modos de implementação ocultos ou furtivos são funcionalidades padrão em produtos legítimos de monitorização de terminais empresariais, normalmente utilizados para deteção de ameaças internas ou monitorização de conformidade com aviso e consentimento adequados dos funcionários. Nesta campanha, no entanto, os agentes de ameaças podem abusar desta funcionalidade para implementar o agente sem o conhecimento da vítima. O dump de propriedades MSI mostra:

Property(S): TMSTEALTH = 1

Isso confirma que o agente é instalado sem ícone na barra de tarefas, sem entrada na bandeja do sistema e sem entrada visível na lista Windows . A vítima não tem nenhuma indicação visual de que o software de monitoramento está em execução.

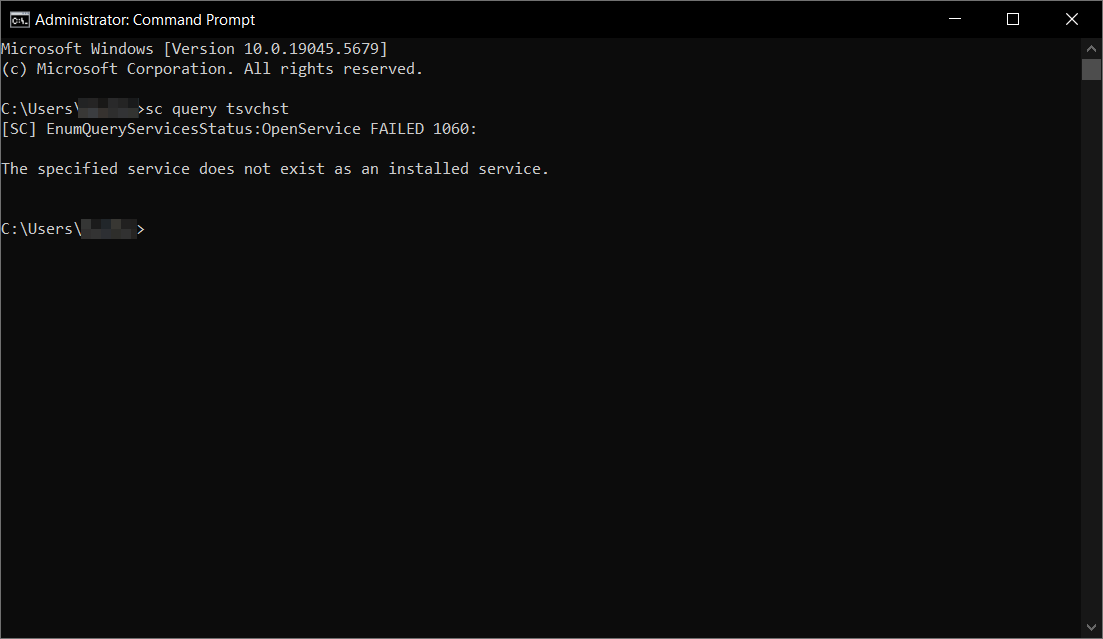

Dois serviços, não um

O registo de instalação revela que a campanha implementa dois serviços persistentes, e não apenas o documentado no nosso artigo original:

| Nome do serviço | Nome de exibição | Binário | Tipo de início |

|---|---|---|---|

| tsvchst | Anfitrião do serviço | svc.exe –serviço | Automático (inicialização) |

| pmon | Monitor de desempenho | pmon.exe | Manual (demanda) |

Ambos os nomes dos serviços foram escolhidos para se integrarem: tsvchst imita o Windows legítimo svchost.exe padrão de nomenclatura, enquanto pmon com o nome de exibição “Monitor de Desempenho” imita o Monitor Windows integrado Windows . Ambos são executados como LocalSystem, o nível de privilégio mais alto numa Windows .

Ambos os serviços estão configurados com recuperação agressiva de falhas: reiniciar na primeira falha, reiniciar na segunda falha e reiniciar nas falhas subsequentes, com atrasos de 160 segundos (tsvchst) e 130 segundos (pmon). Isso significa que, mesmo que um utilizador ou ferramenta de segurança encerre o serviço, ele reinicia automaticamente em poucos minutos.

Retorno de chamada C2 ao vivo observado

Imediatamente após a instalação, o ApateDNS capturou o agente a ligar para casa. Consultas DNS para rt.teramind.co apareceu segundos após o início do serviço, confirmando que o agente inicia imediatamente o seu ciclo de retorno de chamada. As consultas repetiram-se em intervalos de aproximadamente 11 segundos, mostrando um padrão de sondagem persistente.

Num cenário real, em que a vítima tem ligação à Internet, estes seriam resolvidos pela infraestrutura da Teramind e o agente começaria a transmitir os dados capturados.

Superfície de configuração MSI completa

O registo de instalação detalhado expõe todos os parâmetros configuráveis que o MSI suporta através do seu SecureCustomProperties lista. Isto revela toda a superfície de configuração do instalador:

TMSTEALTH— Modo furtivo (definido como 1 nesta versão)TMINSTANCE— Identificador da conta (extraído do nome do ficheiro)TMROUTER— Endereço do servidor C2 (codificado como rt.teramind.co)TMENCRYPTION— Alternância da encriptação da comunicação C2TMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Suporte integrado para proxy SOCKS5 para tunelamento de tráfego C2 através de proxiesTMHTTPPROXY— HTTP suporte proxyTMSKIPSRVCHECK— Ignorar a verificação pré-voo da conectividade C2TMNODRV / TMNOFSDRV— Desativar controladores de filtro do kernelTMNOIPCCLIPBOARD— Alternar monitorização da área de transferênciaTMNOREMOTETS— Alternância de monitorização remota dos serviços do terminalTMHASHUSERNAMES— Anonimizar/hash nomes de utilizador capturadosTMDISABLESCREEN— Desativar captura de ecrãTMADDENTRYTOARP— Adicionar/remover entrada em Adicionar/Remover Programas (desativado em modo furtivo)TMCRASHUPLOADURL— Ponto final de carregamento de telemetria de falhasTMREVEALEDPASSWORDLESS— Alternar para a funcionalidade de revelação sem palavra-passe

O suporte ao proxy SOCKS5 é particularmente digno de nota do ponto de vista das ameaças. Embora a configuração do proxy seja um recurso padrão nas empresas — permitindo que as organizações encaminhem o tráfego do agente através da infraestrutura corporativa —, neste contexto, isso significa que o agente pode ser configurado para encaminhar os dados capturados através de um proxy controlado pelo invasor, tornando a detecção no nível da rede significativamente mais difícil, ao disfarçar o tráfego C2 como tráfego legítimo do proxy.

IDs de instâncias Teramind observadas

A tabela a seguir lista todos os nomes de ficheiros MSI e os IDs de instância Teramind correspondentes que coletamos. Destes, dois foram observados diretamente em campo através da nossa própria análise de domínios de malware: a variante Zoom (941afee…7cced, capturada em uswebzoomus[.]com) e a variante Google Meet (06a23f8…2844d, capturada em googlemeetinterview[.]click). Os restantes nomes de ficheiros foram obtidos de repositórios de sandbox.

Conforme mencionado acima, alguns deles podem representar implementações empresariais legítimas, em vez de uso malicioso. Todos os ficheiros partilham o mesmo hash SHA-256. Dois nomes de ficheiros partilham o mesmo ID de instância c0cea71…0a6d7, indicando que a mesma conta de invasor foi usada em várias variações de nomes de ficheiros.

| Nome do ficheiro MSI | ID da instância |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

A variedade de prefixos de nomes de ficheiros é notável: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, e file_agent. Isso sugere que a campanha vai além da falsificação de identidade em videoconferências.

No entanto, a variante com a marca AdobeReader foi encontrada apenas em repositórios sandbox e pode representar um teste ou uma expansão planeada, em vez de uma implementação ativa. Os nomes de ficheiros com prefixos genéricos, como teramind_agent e file_agent, parecem ser igualmente envios sandbox que mantiveram a nomenclatura padrão, em vez de uma isca de engenharia social específica da marca.

Indicadores de comprometimento

Hashes de ficheiros

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Domínios

- uswebzoomus[.]com (variante do Zoom: removida pela Namecheap)

- googlemeetinterview[.]click (variante do Google Meet: ativa desde 26/02/2026)

Recomendações de deteção e defesa

- Alerta no diretório GUID do ProgramData

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}. Este GUID é fixo em todas as variantes observadas. - Consulta para ambos os serviços:

sc query tsvchstesc query pmon. A execução numa máquina não corporativa confirma a vigilância ativa. - Fique atento às cargas do controlador do kernel:

tm_filter.sysetmfsdrv2.sysO carregamento em máquinas pessoais deve acionar alertas de alta gravidade. - Bloqueie a execução de MSI a partir de diretórios de download do navegador. Ambas as variantes dependem do utilizador executar um MSI a partir da sua pasta Downloads. Políticas de controlo de aplicações que impedem a execução de MSI a partir de caminhos graváveis pelo utilizador impediriam essa cadeia de ataques.

- Eduque os funcionários: nunca atualize aplicações clicando em links em mensagens. Use o mecanismo de atualização integrado da aplicação ou navegue manualmente até o site oficial do fornecedor.

- Implemente políticas de navegadorque avisem ou bloqueiem downloads automáticos de ficheiros de domínios não reconhecidos.

Remoção

Para desinstalar o agente, execute o seguinte comando como Administrador: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qb. Isso remove os serviços, drivers do kernel e a maioria dos ficheiros instalados. No entanto, os nossos testes confirmaram que o desinstalador não consegue excluir totalmente o diretório ProgramData devido aos ficheiros gerados em tempo de execução. Após a desinstalação, remova manualmente quaisquer resquícios com rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" e reinicie para descarregar completamente os controladores do kernel da memória.

Conclusão

Esta campanha demonstra uma tendência crescente: o abuso de software comercial legítimo para fins maliciosos. Os atacantes não criaram malware personalizado. Em vez disso, utilizaram um produto de monitorização pronto a usar — concebido para uso empresarial legal — e abusaram do seu modo furtivo integrado e do sistema de configuração baseado em nomes de ficheiros, envolvendo-o em engenharia social concebida para explorar a confiança em marcas como Zoom e Google Meet. Este tipo de abuso pode afetar qualquer fornecedor de software legítimo e ressalta a importância da educação do utilizador sobre táticas de engenharia social.

A expansão para o Google Meet, além de variantes adicionais provenientes da sandbox, incluindo um nome de ficheiro com a marca AdobeReader, sugere que esta é uma operação em evolução que pode se expandir para se passar por outros aplicativos.

A nossa detonação prática revelou detalhes invisíveis para sandboxes automatizadas: o CheckHosts Portão C2 pré-voo, o rt.teramind.co endereço do router, o segundo pmon serviço mascarado como Monitor de Desempenho, o confirmado TMSTEALTH = 1 flag e a capacidade completa do proxy SOCKS5 para evasão C2. O facto de um único binário servir contas ilimitadas de atacantes através de nada mais do que uma renomeação de nome de ficheiro torna esta campanha facilmente escalável.

Agradecimentos

Gostaríamos de agradecer ao investigador de segurança @JAMESWT_WT por ter prontamente comunicado o domínio malicioso original à Namecheap, o que levou à sua remoção. uswebzoomus[.]com.

A Teramind confirmou que a empresa não esteve envolvida nesta campanha e não tinha conhecimento nem qualquer ligação com os autores da ameaça. Tal como muitos produtos de software comercial legítimos, o Teramind pode ser utilizado de forma abusiva por agentes maliciosos — um risco que existe em todo o ecossistema de software empresarial. Como o Teramind é um produto comercial legítimo, não é sinalizado de forma inerente pelo software de segurança, o que significa que não temos visibilidade sobre se esta campanha resultou em infeções no mundo real. O que podemos confirmar é que a infraestrutura que documentámos — incluindo domínios de phishing criados especificamente para se fazerem passar pelo Zoom e pelo Google Meet, páginas falsas da Microsoft Store e um agente Teramind configurado em modo furtivo — é consistente com uma campanha concebida para instalar software de monitorização nas máquinas dos alvos sem o seu conhecimento ou consentimento.