„Du bist eingeladen!“

Es klingt freundlich, vertraut und ziemlich harmlos. Aber in einem Betrugsfall, den wir kürzlich entdeckt haben, wird dieser einfache Satz verwendet, um Opfer dazu zu verleiten, ein vollständiges Fernzugriffstool auf ihrenWindows zu installieren – wodurch Angreifer die vollständige Kontrolle über das System erhalten.

Was wie eine harmlose Einladung zu einer Party oder Veranstaltung aussieht, führt zur stillen Installation vonScreenConnect, einem legitimen Fernwartungstool, das unbemerkt im Hintergrund installiert und von Angreifern missbraucht wird.

Hier erfahren Sie, wie der Betrug funktioniert, warum er so effektiv ist und wie Sie sich schützen können.

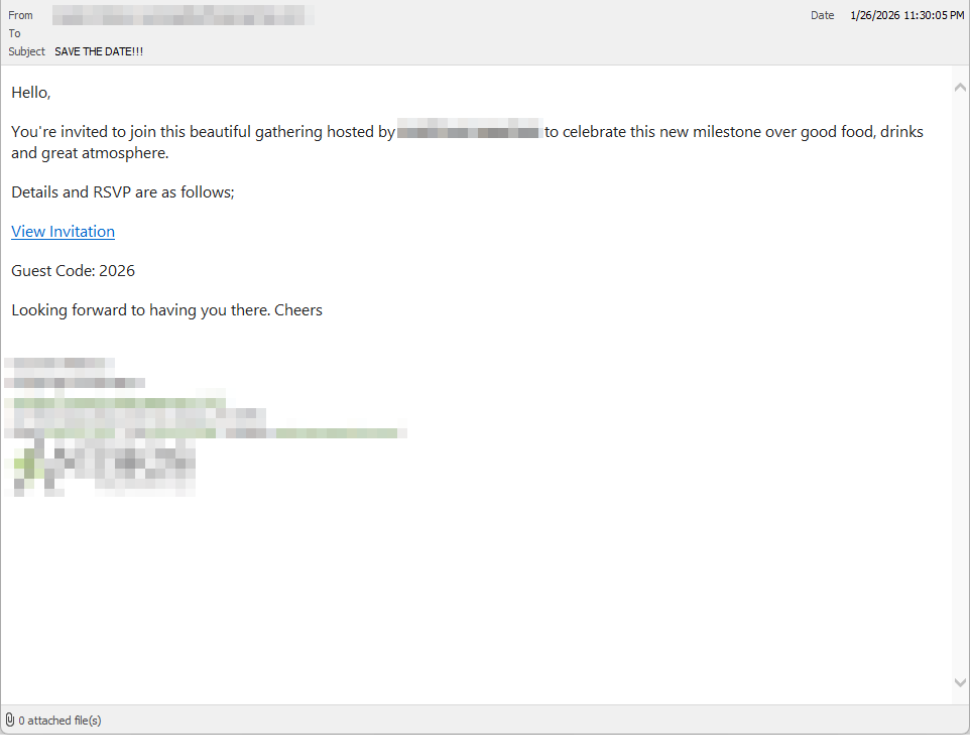

Die E-Mail: Eine Einladung zu einer Party

Die Opfer erhalten eine E-Mail, die wie eine persönliche Einladung formuliert ist – oft so geschrieben, dass sie aussieht, als stamme sie von einem Freund oder Bekannten. Die Nachricht ist bewusst informell und gesellig gehalten, um Misstrauen zu verringern und zu schnellem Handeln zu ermutigen.

Im folgenden Screenshot stammt die E-Mail von einem Freund, dessen E-Mail-Konto gehackt wurde, aber sie könnte genauso gut von einem Ihnen unbekannten Absender stammen.

Bisher haben wir diese Kampagne nur in Großbritannien gesehen, aber nichts hindert sie daran, auch anderswo expandieren.

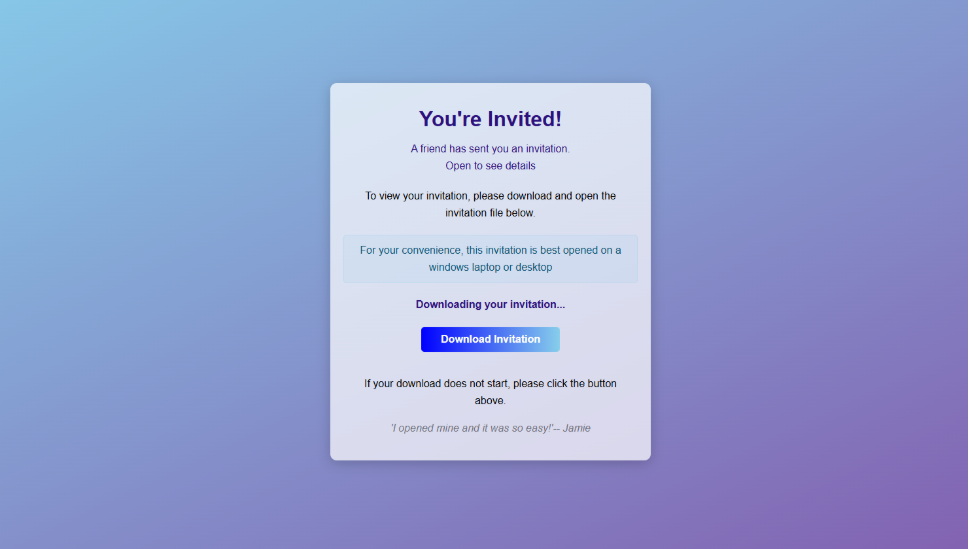

Durch Klicken auf den Link in der E-Mail gelangt man zu einer professionell gestalteten Einladungsseite, die auf einer vom Angreifer kontrollierten Domain gehostet wird.

Die Einladung: Die Landing Page, die zum Installationsprogramm führt

Die Landing Page orientiert sich stark am Party-Thema, aber anstatt Veranstaltungsdetails anzuzeigen, fordert die Seite den Benutzer dazu auf, eine Datei zu öffnen. Keine dieser Dateien sieht für sich genommen gefährlich aus, aber zusammen lenken sie die Aufmerksamkeit des Benutzers auf die „Einladungsdatei“:

- Eine auffällige Überschrift „Sie sind eingeladen!“

- Der Vorschlag, dass ein Freund die Einladung verschickt hatte

- Eine Meldung, dass die Einladung am besten auf einemWindows oder -Desktop angezeigt wird.

- Ein Countdown, der andeutet, dass Ihre Einladung bereits „heruntergeladen“ wird.

- Eine Nachricht, die Dringlichkeit und soziale Bestätigung vermittelt („Ich habe meins geöffnet und es war so einfach!“)

Innerhalb von Sekunden wird der Browser zum Download weitergeleitet. RSVPPartyInvitationCard.msi

Die Seite löst sogar automatisch den Download aus, damit das Opfer weitermacht, ohne innehalten und nachdenken zu müssen.

Diese MSI-Datei ist keine Einladung. Es handelt sich um ein Installationsprogramm.

Der Gast: Was die MSI tatsächlich macht

Wenn der Benutzer die MSI-Datei öffnet, wird msiexec.exe gestartet undScreenConnect Client, ein legitimes Fernzugriffstool, das häufig von IT-Supportteams verwendet wird, im Hintergrund installiert.

Es gibt keine Einladung, kein Antwortformular und keinen Kalendereintrag.

Was stattdessen passiert:

- Die ScreenConnect-Binärdateien werden unter

C:\Program Files (x86)\ScreenConnect Client\ - Ein persistenter Windows wird erstellt (z. B. ScreenConnect Client 18d1648b87bb3023).

- ScreenConnect installiert mehrere .NET-basierte Komponenten.

- Es gibt keinen eindeutigen Hinweis für den Benutzer, dass ein Fernzugriffstool installiert wird.

Aus Sicht des Opfers scheint zunächst kaum etwas zu passieren. Zu diesem Zeitpunkt kann der Angreifer jedoch bereits aus der Ferne auf den Computer zugreifen.

Die After-Party: Der Fernzugriff ist hergestellt.

Nach der Installation initiiert der ScreenConnect-Client verschlüsselte ausgehende Verbindungen zu den Relay-Servern von ScreenConnect, einschließlich einer eindeutig zugewiesenen Instanzdomäne.

Diese Verbindung gewährt dem Angreifer denselben Zugriff wie einem Remote-IT-Techniker, einschließlich der folgenden Möglichkeiten:

- Den Bildschirm des Opfers in Echtzeit sehen

- Steuern Sie die Maus und die Tastatur.

- Dateien hochladen oder herunterladen

- Zugriff auch nach Neustart des Computers beibehalten

Da ScreenConnect eine legitime Software ist, die häufig für den Fernsupport verwendet wird, ist ihre Präsenz nicht immer offensichtlich. Auf einem PC sind die ersten Anzeichen oft verhaltensbedingt, wie z. B. unerklärliche Cursorbewegungen, windows selbstständig windows oder ein ScreenConnect-Prozess, an dessen Installation sich der Benutzer nicht erinnern kann.

Warum dieser Betrug funktioniert

Diese Kampagne ist effektiv, weil sie auf normales, vorhersehbares menschliches Verhalten abzielt. Aus Sicht der Verhaltenssicherheit nutzt sie unsere natürliche Neugier aus und scheint ein geringes Risiko darzustellen.

Die meisten Menschen halten Einladungen nicht für gefährlich. Das Öffnen einer Einladung fühlt sich passiv an, wie das Überfliegen eines Flyers oder das Lesen einer Nachricht, nicht wie das Installieren von Software.

Selbst sicherheitsbewusste Nutzer sind darauf trainiert, auf Warnungen und Druck zu achten. Eine freundliche „Sie sind eingeladen“-Nachricht löst diese Alarmglocken nicht aus.

Wenn man merkt, dass etwas nicht stimmt, ist die Software bereits installiert.

Anzeichen dafür, dass Ihr Computer betroffen sein könnte

Achten Sie auf:

- Eine heruntergeladene oder ausgeführte Datei mit dem Namen

RSVPPartyInvitationCard.msi - Eine unerwartete Installation vonScreenConnect Client

- EinWindows namens „ScreenConnect Client“ mit zufälligen Zeichen

- Ihr Computer stellt ausgehende HTTPS -Verbindungen zu ScreenConnect-Relay-Domänen her.

- Ihr System löst die in dieser Kampagne verwendete Domain für die Einladung und das Hosting auf: xnyr[.]digital

Wie man sicher bleibt

Diese Kampagne erinnert daran, dass moderne Angriffe oft nicht von außen kommen, sondern von innen. Fernzugriffstools geben Angreifern umfassende Kontrolle über ein System. Schnelles Handeln kann den Schaden begrenzen.

Für Einzelpersonen

Wenn Sie eine E-Mail wie diese erhalten:

- Seien Sie misstrauisch gegenüber Einladungen, in denen Sie aufgefordert werden, Software herunterzuladen oder zu öffnen.

- Führen Sie niemals MSI-Dateien aus unaufgeforderten E-Mails aus.

- Überprüfen Sie Einladungen über einen anderen Kanal, bevor Sie etwas öffnen.

Wenn Sie bereits auf die Datei geklickt oder sie ausgeführt haben:

- Trennen Sie sofort die Verbindung zum Internet.

- Überprüfen Sie, ob ScreenConnect vorhanden ist, und deinstallieren Sie es gegebenenfalls.

- Führen Sie einen vollständigen Sicherheitsscan durch.

- Ändern Sie wichtige Passwörter von einem sauberen, nicht betroffenen Gerät aus.

Für Organisationen (insbesondere im Vereinigten Königreich)

- Warnung bei nicht autorisierten ScreenConnect-Installationen

- MSI-Ausführung nach Möglichkeit einschränken

- Behandeln Sie „Remote-Support-Tools“ als risikoreiche Software.

- Benutzer aufklären: Einladungen kommen nicht als Installationsprogramme

Dieser Betrug funktioniert, indem ein legitimes Fernzugriffstool ohne klare Absicht des Benutzers installiert wird. Genau diese Lücke Malwarebytes schließen.

Malwarebytes erkenntMalwarebytes neu installierte Fernzugriffstools und benachrichtigt Sie, wenn eines auf Ihrem System erscheint. Sie haben dann die Wahl: Bestätigen Sie, dass das Tool erwartet wird und vertrauenswürdig ist, oder entfernen Sie es, wenn dies nicht der Fall ist.

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.