Cuando en noviembre de 2025 surgieron los primeros informes de que el gigante de la ropa deportiva Under Armour había sido víctima del grupo de ransomware Everest, la historia sonaba tristemente familiar: una gran marca, una enorme cantidad de datos y muchas preguntas sin respuesta. Desde entonces, la narrativa sobre lo que realmente ocurrió se ha dividido en dos versiones contradictorias: por un lado, las cautelosas declaraciones de la empresa y, por otro, las pruebas cada vez más evidentes que apuntan a que una gran base de datos de clientes está circulando ahora por Internet.

Las comunicaciones públicas y el lenguaje jurídico hablan de investigaciones en curso, confirmaciones limitadas y formulaciones cautelosas en torno al impacto «potencial». Para muchos clientes, eso crea la impresión de que aún se están conociendo detalles y que no está claro la gravedad del incidente. Mientras tanto, una demanda colectiva presentada en los Estados Unidos alega negligencia en la protección de datos y hace referencia a la filtración a gran escala de información confidencial, incluidos datos de clientes y, posiblemente, de empleados, durante un ataque de ransomware en noviembre de 2025. Esas demandas son, por definición, acusaciones, pero refuerzan la idea de que no se trata de un incidente menor.

El grupo de ransomware Everest reivindicó la autoría del ataque después de que Under Armour supuestamente «no respondiera antes de la fecha límite».

Desde la perspectiva de los ciberdelincuentes, eso significa que las negociaciones han terminado y que los datos se han publicado.

El sitio web Everest leak también afirma que:

«Tras la publicación completa, todos los datos se duplicaron en varios hacker y sitios de bases de datos de filtraciones».

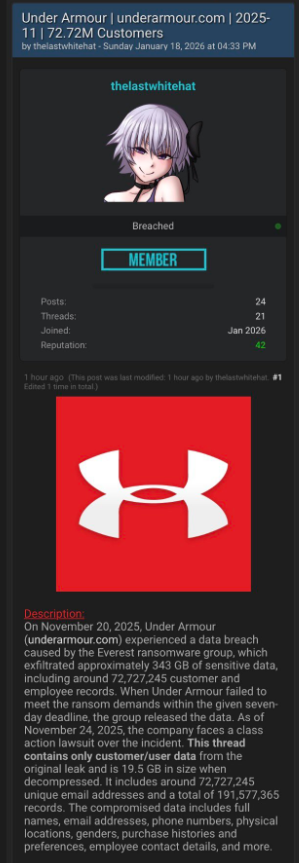

Esto parece confirmarse en publicaciones como esta, en la que el autor afirma que el conjunto de datos contiene nombres completos, direcciones de correo electrónico, números de teléfono, ubicaciones físicas, sexos, historiales de compras y preferencias. El conjunto de datos contiene 191 577 365 registros, incluidas 72 727 245 direcciones de correo electrónico únicas.

Entonces, ¿en qué situación quedan los clientes de Under Armour? El cauteloso planteamiento corporativo y las agresivas afirmaciones de los ciberdelincuentes no pueden ser del todo precisos, pero no tienen el mismo peso a la hora de evaluar el riesgo real. Los grupos de ransomware a veces mienten sobre su acceso, pero crear una gran filtración, publicar datos de muestra y distribuirlos en foros clandestinos supone mucho trabajo para un engaño que los usuarios afectados podrían desmentir rápidamente. Si a esto le sumamos el estado «Base de datos filtrada» en el sitio web de Everest, el equilibrio de probabilidades sugiere que ahora hay una base de datos sustancial de clientes en circulación, aunque no todos los detalles de las afirmaciones de los atacantes sean precisos.

Protegerse tras una filtración de datos

Si cree que se ha vistoafectado por una violación de datos, estos son los pasos que puede seguir para protegerse:

- Consulte las recomendaciones de la empresa.Cada infracción es diferente, por lo que debe consultar con la empresa para averiguar qué ha sucedido y seguir las recomendaciones específicas que le ofrezca.

- Cambie su contraseña. Puedes hacer que una contraseña robada sea inútil para los ladrones cambiándola. Elige una contraseña segura que no utilices para nada más. Mejor aún, deja que un gestor de contraseñas elija una por ti.

- Habilitala autenticación de dos factores (2FA).Si puedes, usa una llave de hardware, una computadora portátil o un teléfono que cumpla con FIDO2 como tu segundo factor. Algunas formas de 2FA pueden ser objeto de phishing tan fácilmente como una contraseña, pero la 2FA que se basa en un dispositivo FIDO2 no puede ser objeto de phishing.

- Ten cuidado con los impostores.Los ladrones pueden ponerse en contacto contigo haciéndose pasar por la plataforma afectada. Consulta el sitio web oficial para ver si se está poniendo en contacto con las víctimas y verifica la identidad de cualquier persona que se ponga en contacto contigo a través de un canal de comunicación diferente.

- Tómese su tiempo. Los ataques de phishing suelen hacerse pasar por personas o marcas que conoces, y utilizan temas que requieren atención urgente, como entregas perdidas, suspensiones de cuentas y alertas de seguridad.

- Considera no almacenar los datos de tu tarjeta. Sin duda, es más cómodo permitir que los sitios web recuerden los datos de tu tarjeta, pero aumenta el riesgo si un minorista sufre una filtración.

- Configureel monitoreo de identidad, que le avisa si se detecta que suinformación personalse está comercializando ilegalmente en línea y le ayuda a recuperarse después.

Seamos realistas, una ventana de incógnito tiene sus limitaciones.

Filtraciones de datos, comercio en la dark web, fraude crediticio. Malwarebytes Identity Theft supervisa todo ello, te avisa rápidamente y incluye un seguro contra el robo de identidad.