ACTUALIZACIÓN (27 de febrero de 2026): Hemos añadido más claridad en torno al uso indebido de productos comerciales legítimos y al modo sigiloso de Teramind.

Nota importante: Teramind, el proveedor de software mencionado en este artículo, ha declarado que no está afiliado a los autores de las amenazas descritas, que no ha implementado el software mencionado y que condena cualquier uso indebido no autorizado de tecnologías de supervisión comerciales. Teramind es un producto comercial legítimo con casos de uso empresarial legales.

El 24 de febrero de 2026, publicamos un artículo sobre cómo una«actualización» falsa de Zoom instala silenciosamente un software de supervisión, documentando una campaña que utilizaba una sala de espera falsa de Zoom muy convincente para introducir un instalador legítimo de Teramind que se utilizaba indebidamente para la vigilancia no autorizada en Windows .

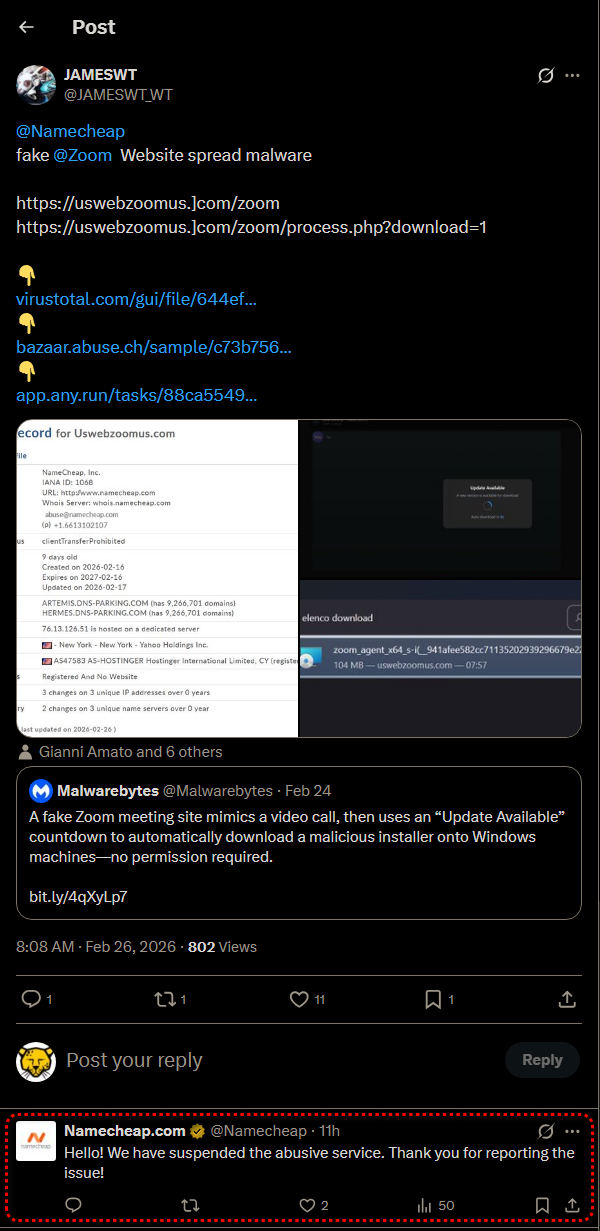

Tras la publicación de nuestros hallazgos, se denunció el dominio malicioso a su registrador de nombres de dominio, Namecheap, que confirmó la suspensión del servicio. A pesar del cierre, nuestro seguimiento continuo muestra que la campaña no solo sigue activa, sino que está creciendo: ahora hemos identificado una operación paralela que se hace pasar por Google Meet y que se ejecuta desde un dominio e infraestructura diferentes.

En este artículo, proporcionaremos un análisis técnico más profundo de ambas variantes, catalogando el uso de los ID de instancia de Teramind por parte de los estafadores que hemos observado directamente o recopilado de repositorios de sandbox, documentaremos nuestra detonación práctica del instalador en un entorno controlado y responderemos a una pregunta que surgió durante nuestra investigación: ¿Cómo puede un único paquete Windows idéntico servir a varias cuentas de atacantes diferentes?

La campaña se amplía a Google Meet.

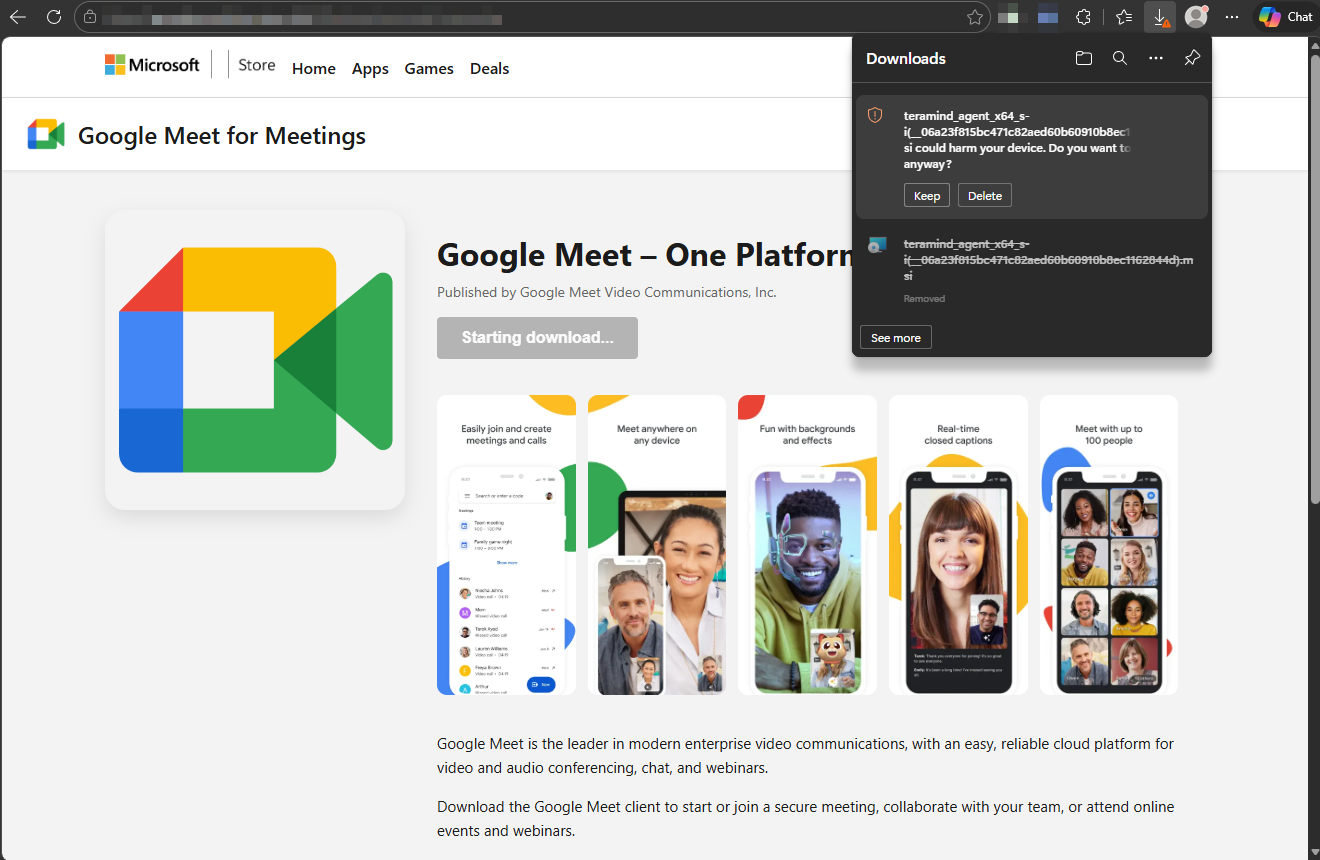

Mientras que el sitio web original dedicado a Zoom en uswebzoomus[.]com fue eliminado por Namecheap tras las denuncias de la comunidad, un segundo sitio en googlemeetinterview[.]click está implementando activamente la misma carga útil utilizando un manual idéntico adaptado para Google Meet.

La variante de Google Meet presenta una página falsa de Microsoft Store con el nombre «Google Meet for Meetings» publicada por «Google Meet Video Communications, Inc», que es una entidad ficticia. Se muestra un botón «Comenzando la descarga...» mientras el archivo MSI se entrega silenciosamente a través de la ruta /Windows/download.php. La página de referencia es /Windows/microsoft-store.php, lo que confirma que la pantalla falsa de Microsoft Store es proporcionada por la infraestructura del atacante, no por Microsoft.

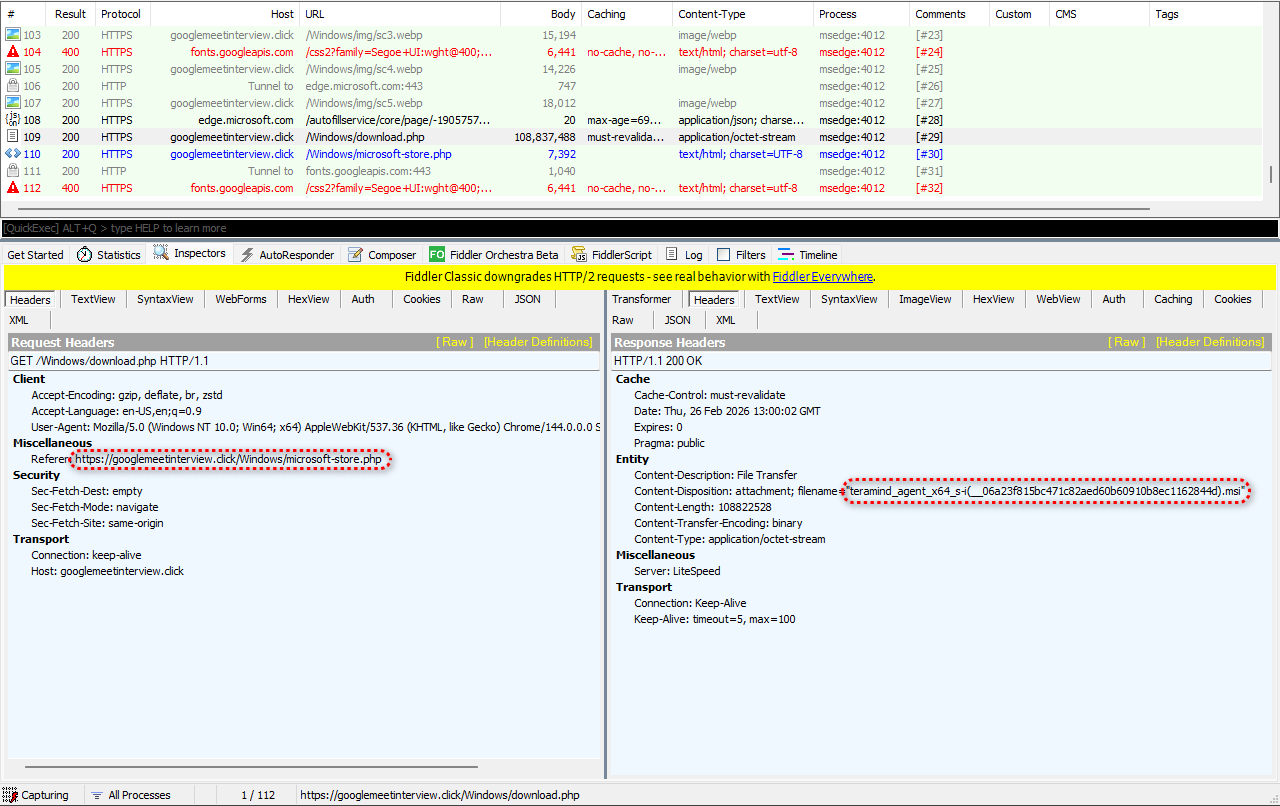

Nuestra captura de tráfico Fiddler de la variante Google Meet muestra el encabezado de respuesta:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

A diferencia de la variante Zoom, en la que el nombre del archivo se disimulaba como un componente de Zoom, esta variante ni siquiera intenta ocultar el uso indebido de Teramind por parte del estafador en el nombre del archivo. Hemos verificado que ambos archivos son idénticos byte a byte (MD5: AD0A22E393E9289DEAC0D8D95D8118B5), lo que confirma que se está utilizando un único archivo binario en ambas campañas, con el único cambio del nombre del archivo.

Diferencias de infraestructura entre variantes

A pesar de utilizar la misma carga útil, las dos variantes se alojan en infraestructuras diferentes. La variante Zoom en uswebzoomus[.]com Se ejecutó en Apache/2.4.58 (Ubuntu) y se registró a través de Namecheap el 16 de febrero de 2026. La variante de Google Meet en googlemeetinterview[.]click funciona en un servidor LiteSpeed.

Ambos sirven la descarga a través de scripts PHP y utilizan el mismo patrón falso de redireccionamiento de Microsoft Store, pero el cambio de servidor web y registrador de dominios sugiere que el operador anticipó los cierres y preparó previamente una infraestructura alternativa.

Un binario, muchas identidades. Cómo lee el instalador su propio nombre de archivo.

Durante nuestra investigación, identificamos 14 nombres de archivo MSI distintos que compartían el mismo hash SHA-256. De ellos, dos fueron capturados directamente de una infraestructura maliciosa a través de nuestro análisis de dominios de malware: la variante de Zoom de uswebzoomus[.]com y la variante de Google Meet de googlemeetinterview[.]click. Los nombres de archivo restantes procedían de repositorios de sandbox.

Es importante señalar que algunos de estos nombres de archivo procedentes del entorno aislado pueden corresponder a implementaciones legítimas de Teramind por parte de empresas, y no a actividades maliciosas. Teramind es un producto comercial con usos empresariales legítimos, y los archivos enviados a los servicios de entorno aislado no indican necesariamente un uso indebido. No obstante, todos ellos comparten el mismo binario y muestran el mismo mecanismo de configuración basado en el nombre de archivo.

Todos los archivos comparten el mismo hash SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faEsto planteó una pregunta inmediata: si el ID de instancia de Teramind cambia con cada nombre de archivo, pero el binario es idéntico byte a byte, ¿dónde se almacena realmente el ID?

La respuesta se encuentra en una acción personalizada .NET incrustada dentro del MSI. Nuestro análisis de comportamiento revela la siguiente secuencia:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

El MSI se envía con un valor predeterminado TMINSTANCE valor de onsite. Este es el valor predeterminado estándar de Teramind en las instalaciones locales. En el momento de la instalación, el ReadPropertiesFromMsiName La acción personalizada analiza el nombre del archivo del instalador y extrae la cadena hexadecimal de 40 caracteres del s-i(__) porción, y sobrescribe el valor predeterminado con el ID de instancia específico del atacante.

El registro también muestra el mensaje Failed to get router from msi name. El instalador intentó extraer una dirección de servidor C2 del nombre del archivo, pero no pudo. En este caso, se recurre al valor predeterminado. rt.teramind.co, que está preconfigurado dentro del MSI. Sin embargo, TMROUTER Es una propiedad MSI expuesta, por lo que podría ser sobrescrita durante la instalación o modificada en una compilación diferente. El nombre de archivo de esta campaña solo contiene el ID de instancia; el destino C2 viene determinado por la configuración predeterminada del MSI.

Detonación en vivo: lo que realmente hace el instalador en un sistema real

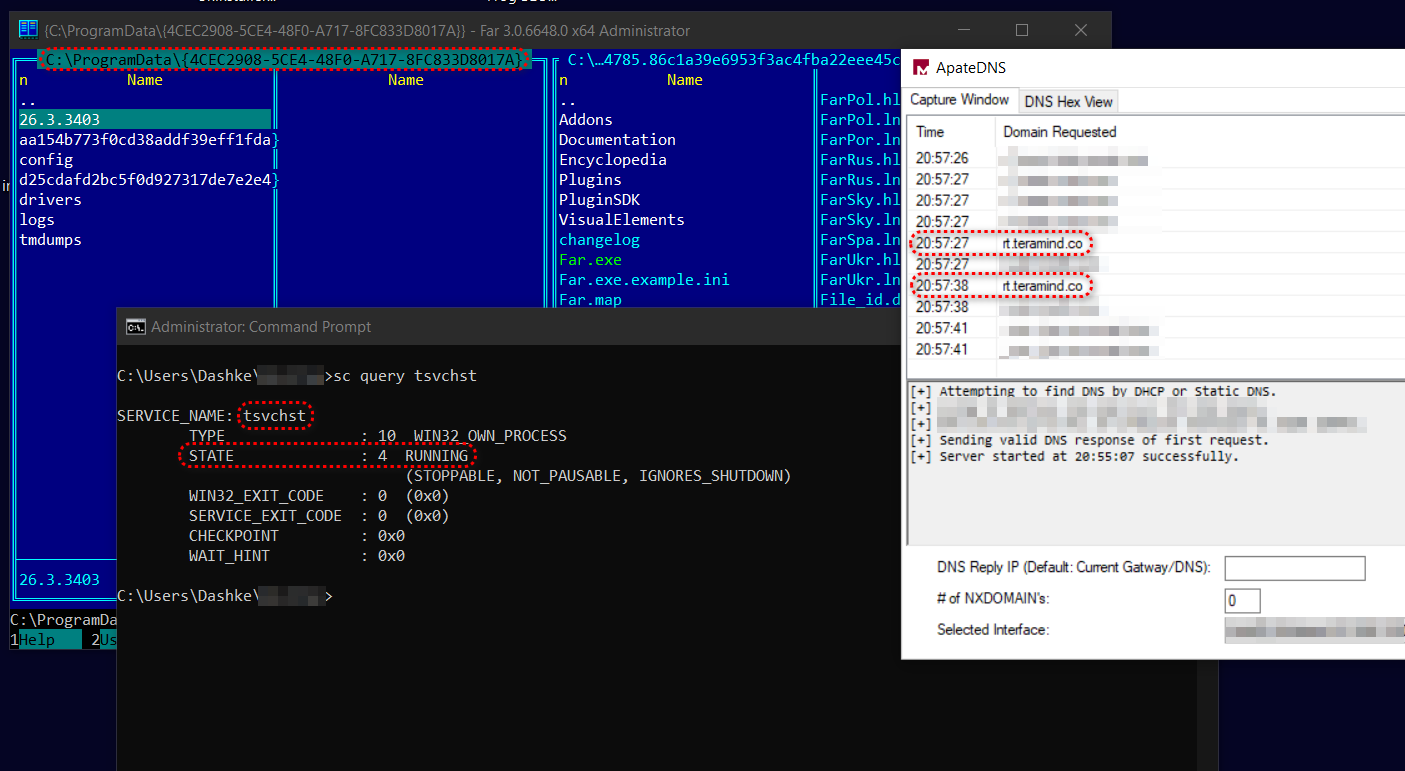

Para ir más allá del análisis de comportamiento basado en sandbox, detonamos el instalador MSI en una máquina virtual Windows aislada con el registro MSI detallado habilitado, ApateDNS para la interceptación de DNS y Fiddler para la supervisión de la red. Este análisis práctico reveló varios comportamientos críticos que no eran visibles en los informes automatizados de sandbox.

Cadena de instalación y puerta CheckHosts

El instalador MSI avanza secuencialmente a través de cuatro acciones personalizadas .NET, todas ellas ejecutadas mediante el conjunto de herramientas WiX. zzzzInvokeManagedCustomActionOutOfProc mecanismo:

- LeerPropiedadesDesdeNombreMsi: Analiza el nombre de archivo del MSI para extraer el ID de instancia de Teramind y sobrescribe el valor predeterminado.

onsitevalor - CheckAgent:Determina si ya hay un agente Teramind instalado en el equipo.

- ValidateParams:Valida los parámetros de configuración extraídos.

- Comprobar hosts: Realiza una comprobación de conectividad previa al vuelo con el servidor C2.

rt.teramind.co

En CheckHosts La acción es una puerta difícil: si el instalador no puede comunicarse con el servidor Teramind, la instalación se interrumpe con el código de error 1603. Nuestro intento inicial de detonación en una máquina virtual aislada de la red falló precisamente en este punto:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Este comportamiento es significativo por dos razones. En primer lugar, revela la dirección del servidor C2: rt.teramind.co. En segundo lugar, significa que las víctimas en redes corporativas con DNS restrictivo o filtrado de salida pueden quedar protegidas de forma inadvertida. El instalador fallará silenciosamente si no puede comunicarse con el servidor durante la instalación. Sin embargo, el MSI sí admite un TMSKIPSRVCHECK propiedad que puede omitir esta comprobación, y su valor predeterminado es no.

Para completar nuestro análisis, añadimos rt.teramind.co al archivo Windows que apunta a localhost, lo que permite que la resolución DNS se realice correctamente y que la acción CheckHosts se apruebe. La instalación se completó correctamente.

Modo sigiloso confirmado

El registro de instalación satisfactoria confirma lo que se sospechaba en el artículo original: el modo sigiloso de Teramind (denominado Hidden Agent, una opción de implementación que se ejecuta de forma silenciosa en segundo plano) está habilitado de forma predeterminada en esta versión. Los modos de implementación ocultos o sigilosos son características estándar en los productos legítimos de supervisión de terminales empresariales, que suelen utilizarse para la detección de amenazas internas o la supervisión del cumplimiento normativo con el debido aviso y consentimiento de los empleados. Sin embargo, en esta campaña, los autores de las amenazas pueden abusar de esta característica para implementar el agente sin el conocimiento de la víctima. El volcado de propiedades MSI muestra:

Property(S): TMSTEALTH = 1

Esto confirma que el agente se instala sin icono en la barra de tareas, sin entrada en la bandeja del sistema y sin entrada visible en la lista Windows . La víctima no tiene ninguna indicación visual de que el software de supervisión esté en funcionamiento.

Dos servicios, no uno.

El registro de instalación revela que la campaña implementa dos servicios persistentes, no solo el que se documenta en nuestro artículo original:

| Nombre del servicio | Nombre para mostrar | Binario | Tipo de inicio |

|---|---|---|---|

| tsvchst | Anfitrión del servicio | svc.exe –servicio | Automático (arranque) |

| pmon | Monitor de rendimiento | pmon.exe | Manual (bajo demanda) |

Ambos nombres de servicio se han elegido para que encajen: tsvchst imita el Windows legítimo svchost.exe patrón de nomenclatura, mientras que pmon con el nombre de visualización «Performance Monitor» imita al Monitor Windows integrado Windows . Ambos se ejecutan como LocalSystem, el nivel de privilegios más alto en un Windows .

Ambos servicios están configurados con una recuperación de fallos agresiva: reinicio al primer fallo, reinicio al segundo fallo y reinicio en fallos posteriores, con retrasos de 160 segundos (tsvchst) y 130 segundos (pmon). Esto significa que, incluso si un usuario o una herramienta de seguridad termina el servicio, este se reinicia automáticamente en cuestión de minutos.

Se ha observado una devolución de llamada C2 en directo.

Inmediatamente después de la instalación, ApateDNS capturó al agente llamando a casa. Consultas DNS para rt.teramind.co apareció a los pocos segundos de iniciarse el servicio, lo que confirma que el agente comienza su ciclo de devolución de llamada inmediatamente. Las consultas se repitieron a intervalos de aproximadamente 11 segundos, lo que muestra un patrón de sondeo persistente.

En un escenario real en el que la víctima dispone de conexión a Internet, estos se resolverían en la infraestructura de Teramind y el agente comenzaría a transmitir los datos capturados.

Superficie de configuración MSI completa

El registro detallado de la instalación muestra todos los parámetros configurables que admite el MSI a través de su SecureCustomProperties lista. Esto revela la superficie de configuración completa del instalador:

TMSTEALTH— Modo sigiloso (configurado en 1 en esta versión)TMINSTANCE— Identificador de cuenta (extraído del nombre del archivo)TMROUTER— Dirección del servidor C2 (codificada de forma fija como rt.teramind.co)TMENCRYPTION— Activación/desactivación del cifrado de comunicaciones C2TMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Compatibilidad integrada con el proxy SOCKS5 para el túnel de tráfico C2 a través de proxies.TMHTTPPROXY— HTTP soporte proxyTMSKIPSRVCHECK— Omitir la comprobación previa al vuelo de la conectividad C2.TMNODRV / TMNOFSDRV— Desactivar los controladores de filtro del núcleo.TMNOIPCCLIPBOARD— Activar/desactivar supervisión del portapapelesTMNOREMOTETS— Activación/desactivación de la supervisión remota de servicios de terminalTMHASHUSERNAMES— Anonimizar/hash los nombres de usuario capturados.TMDISABLESCREEN— Desactivar la captura de pantallaTMADDENTRYTOARP— Añadir/eliminar entrada desde Agregar o quitar programas (desactivado en modo oculto)TMCRASHUPLOADURL— Punto final de carga de telemetría de accidentesTMREVEALEDPASSWORDLESS— Activar/desactivar la función de revelación sin contraseña

El soporte del proxy SOCKS5 es especialmente digno de mención desde el punto de vista de las amenazas. Aunque la configuración del proxy es una función estándar en las empresas, que permite a las organizaciones enrutar el tráfico de los agentes a través de la infraestructura corporativa, en este contexto significa que el agente podría configurarse para enrutar los datos capturados a través de un proxy controlado por el atacante, lo que dificultaría considerablemente la detección a nivel de red al disfrazar el tráfico C2 como tráfico proxy legítimo.

ID de instancias de Teramind observadas

La siguiente tabla enumera todos los nombres de archivo MSI y los ID de instancia de Teramind correspondientes que hemos recopilado. De estos, dos se observaron directamente en el entorno real a través de nuestro propio análisis de dominios de malware: la variante Zoom (941afee…7cced, capturada de uswebzoomus[.]com) y la variante Google Meet (06a23f8…2844d, capturada de googlemeetinterview[.]click). El resto de nombres de archivo proceden de repositorios de sandbox.

Como se ha señalado anteriormente, algunos de ellos pueden corresponder a implementaciones empresariales legítimas y no a un uso malicioso. Todos los archivos comparten el mismo hash SHA-256. Dos nombres de archivo comparten el mismo ID de instancia c0cea71…0a6d7, lo que indica que se utilizó la misma cuenta de atacante en varias variaciones de nombres de archivo.

| Nombre de archivo MSI | ID de instancia |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

La variedad de prefijos de nombres de archivo es notable: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, y file_agentEsto sugiere que la campaña va más allá de la suplantación de identidad en videoconferencias.

Sin embargo, la variante con la marca AdobeReader solo se encontró en repositorios de sandbox y puede representar una prueba o una expansión planificada, más que una implementación activa. Los nombres de archivo con prefijos genéricos como teramind_agent y file_agent también parecen ser envíos de sandbox que conservaron el nombre predeterminado, en lugar de un señuelo de ingeniería social específico de la marca.

Indicadores de compromiso

Hashes de archivos

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Dominios

- uswebzoomus[.]com (Variante de Zoom: eliminada por Namecheap)

- googlemeetinterview[.]click (Variante de Google Meet: activa a partir del 26/02/2026)

Recomendaciones para la detección y defensa

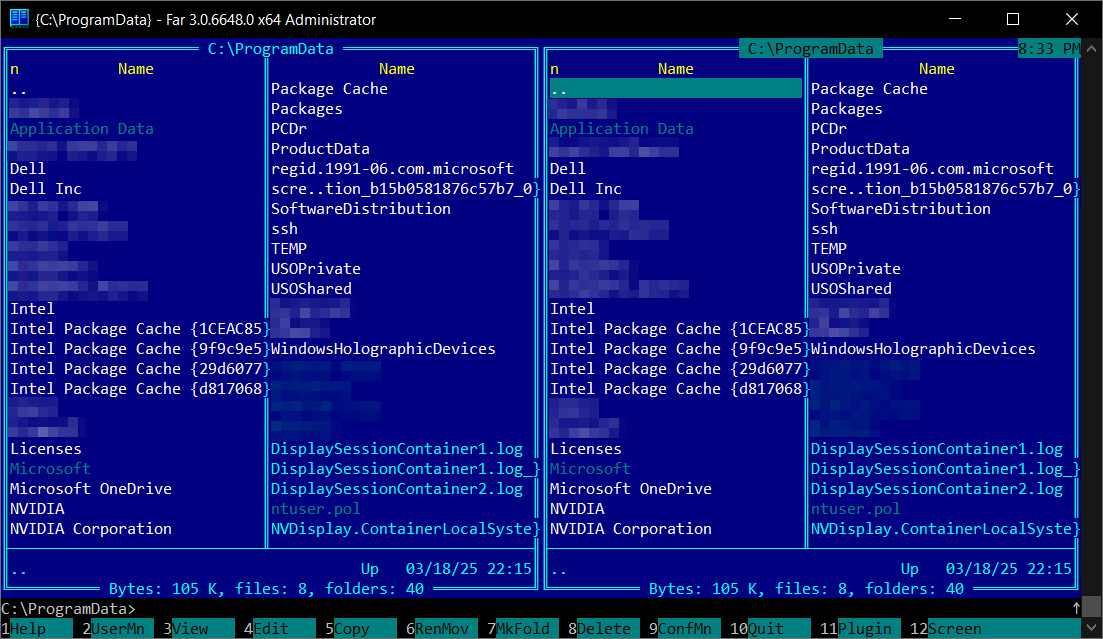

- Alerta en el directorio GUID de ProgramData

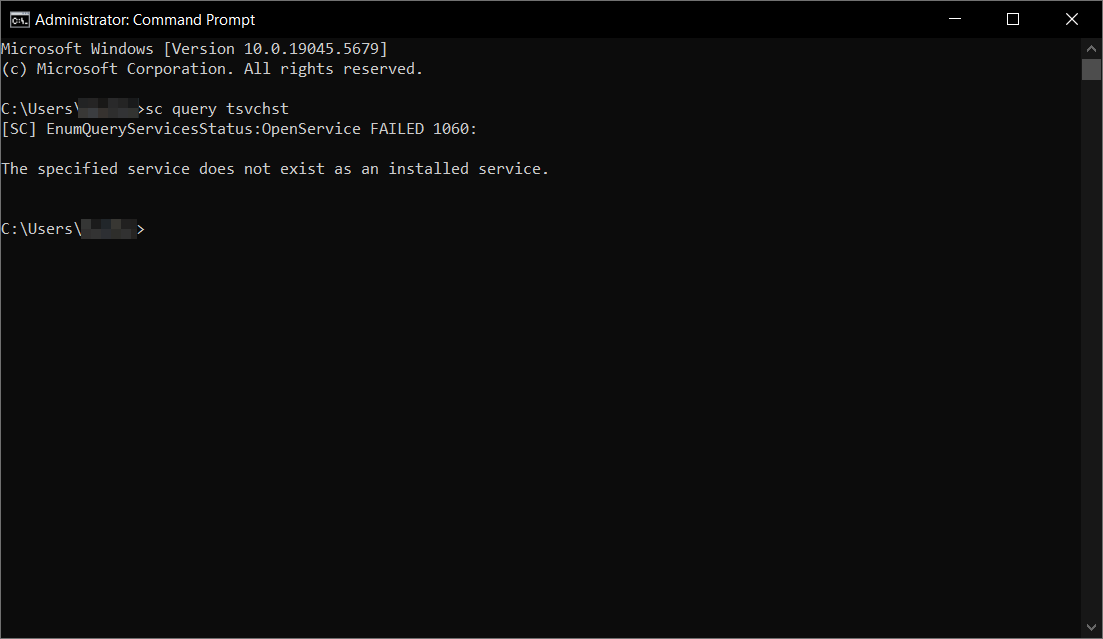

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}. Este GUID es fijo en todas las variantes observadas. - Consulta para ambos servicios:

sc query tsvchstysc query pmon. El hecho de ejecutarse en una máquina que no pertenece a la empresa confirma la vigilancia activa. - Esté atento a las cargas del controlador del kernel.:

tm_filter.sysytmfsdrv2.sysLa carga en equipos personales debería activar alertas de alta gravedad. - Bloquee la ejecución de MSI desde los directorios de descarga del navegador. Ambas variantes dependen de que el usuario ejecute un MSI desde su carpeta Descargas. Las políticas de control de aplicaciones que impiden la ejecución de MSI desde rutas en las que el usuario puede escribir detendrían esta cadena de ataques.

- Eduque a los empleados: nunca actualice las aplicaciones haciendo clic en enlaces de mensajes. Utilice el mecanismo de actualización integrado en la aplicación o navegue manualmente hasta el sitio web oficial del proveedor.

- Implemente políticas de navegadorque adviertan o bloqueen las descargas automáticas de archivos desde dominios no reconocidos.

Eliminación

Para desinstalar el agente, ejecute el siguiente comando como administrador: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qb. Esto elimina los servicios, los controladores del kernel y la mayoría de los archivos instalados. Sin embargo, nuestras pruebas confirmaron que el desinstalador no elimina completamente el directorio ProgramData debido a los archivos generados en tiempo de ejecución. Después de la desinstalación, elimine manualmente cualquier resto con rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" y reinicie para descargar completamente los controladores del kernel de la memoria.

Conclusión

Esta campaña pone de manifiesto una tendencia al alza: el uso indebido de software comercial legítimo con fines maliciosos. Los atacantes no crearon un malware personalizado, sino que utilizaron un producto de supervisión comercial, diseñado para uso empresarial legítimo, y abusaron de su modo oculto integrado y su sistema de configuración basado en nombres de archivo, envolviéndolo en ingeniería social diseñada para explotar la confianza en marcas como Zoom y Google Meet. Este tipo de abuso puede afectar a cualquier proveedor de software legítimo y subraya la importancia de educar a los usuarios sobre las tácticas de ingeniería social.

La expansión a Google Meet, además de variantes adicionales procedentes del entorno de pruebas, incluido un nombre de archivo con la marca AdobeReader, sugiere que se trata de una operación en evolución que podría expandirse para suplantar otras aplicaciones.

Nuestra detonación práctica reveló detalles invisibles para los sandboxes automatizados: el CheckHosts Puerta de embarque C2, la rt.teramind.co dirección del router, el segundo pmon servicio que se hace pasar por Performance Monitor, el confirmado TMSTEALTH = 1 bandera y la capacidad completa del proxy SOCKS5 para evadir C2. El hecho de que un solo binario sirva a cuentas de atacantes ilimitadas con solo cambiar el nombre de un archivo hace que esta campaña sea fácilmente escalable.

Agradecimientos

Nos gustaría dar las gracias al investigador de seguridad @JAMESWT_WT por informar rápidamente a Namecheap sobre el dominio malicioso original, lo que ha llevado a su eliminación. uswebzoomus[.]com.

Teramind ha confirmado que la empresa no participó en esta campaña y que no tenía conocimiento ni relación alguna con los autores de la amenaza. Al igual que muchos productos de software comercial legítimos, Teramind puede ser objeto de uso indebido por parte de actores maliciosos, un riesgo que existe en todo el ecosistema de software empresarial. Dado que Teramind es un producto comercial legítimo, el software de seguridad no lo marca de forma inherente, lo que significa que no tenemos visibilidad sobre si esta campaña ha provocado infecciones en el mundo real. Lo que podemos confirmar es que la infraestructura que hemos documentado, incluidos los dominios de phishing creados específicamente para suplantar a Zoom y Google Meet, las páginas falsas de Microsoft Store y un agente de Teramind configurado en modo sigiloso, es coherente con una campaña diseñada para instalar software de supervisión en los equipos de los objetivos sin su conocimiento ni consentimiento.