GlassWorm se cache dans les outils de développement. Une fois installé, il vole des données, installe des logiciels malveillants permettant un accès à distance, voire une fausse extension de navigateur pour surveiller l'activité. Bien que cela commence par les développeurs, les répercussions peuvent rapidement s'étendre. Grâce aux identifiants volés, aux jetons d'accès et aux outils compromis, les pirates peuvent lancer des attaques à plus grande échelle visant la chaîne d'approvisionnement, mettant ainsi en danger les entreprises et les utilisateurs lambda.

Comment l'infection se déclare

GlassWorm se propage généralement par le biais des canaux destinés aux développeurs. Cela signifie que les systèmes des programmeurs sont compromis lorsqu'ils téléchargent des paquets malveillants à partir de référentiels de code tels que npm, GitHub, PyPI, etc. Il peut s'agir de nouveaux paquets malveillants ou de paquets modifiés provenant de comptes autrefois fiables, mais désormais compromis.

Le développeur installe ou met à jour un paquet npm/PyPI ou une extension VS Code réputé fiable ou très utilisé, mais le compte du responsable de la maintenance ou la chaîne d'approvisionnement a été compromis.

Que se passe-t-il après l'installation ?

Une fois le paquet téléchargé, un script de préinstallation ou un chargeur Unicode invisible s'exécute et analyse la configuration de la machine. S'il détecte une configuration régionale russe, l'exécution s'arrête. Dans le cas contraire, le script attend quelques heures, puis contacte discrètement la blockchain Solana pour déterminer où récupérer la deuxième phase de l'infection. Plutôt que d'intégrer en dur un lien susceptible d'être supprimé, le pirate stocke ces informations dans le champ « memo » d'une transaction Solana.

Deuxième étape : le vol de données

La charge utile de la deuxième phase est un programme de vol d'informations qui cible les profils d'extensions de navigateur, les applications de portefeuille autonomes et les fichiers .txt ou images susceptibles de contenir des graines ou des clés, ainsi que les jetons npm, les identifiants Git, les secrets VS Code et les identifiants des fournisseurs de services cloud. Une fois ces informations recueillies, il les transmet à un serveur distant via une requête POST.

Troisième étape : compromission totale du système

Ensuite, on passe à la troisième étape. Le logiciel malveillant télécharge deux composants principaux : le fichier binaire de phishing Ledger/Trezor, destiné aux utilisateurs disposant d’un appareil Ledger ou Trezor connecté, et un cheval de Troie d’accès à distance (RAT) Node.js comportant plusieurs modules, notamment des programmes de vol d’identifiants de navigateur et un programme d’installation Chrome. Il assure sa persistance en configurant des tâches planifiées et des clés de registre « Run » afin que le RAT se relance à chaque redémarrage.

Le RAT n'enregistre pas en dur l'adresse de son serveur de commande et de contrôle (C2) principal. Il effectue plutôt une recherche dans une table de hachage distribuée (DHT) pour trouver la clé publique enregistrée. Le DHT est un système distribué qui fournit un service de recherche similaire à celui d'une table de hachage. Les paires clé-valeur sont stockées dans une DHT et peuvent être utilisées pour récupérer la valeur associée à une clé donnée. Si cette méthode échoue, le RAT retourne à la blockchain Solana pour récupérer une nouvelle adresse IP.

Surveillance et suivi dans le navigateur

Le RAT installe également de force une Chrome (dans l'exemple décrit par Aikido, elle se fait passer pour « Google Docs Offline »), qui sert à surveiller la session en temps réel. Outre le vol de cookies, de localStorage, de l'arborescence complète du Document Object Model (DOM) de l'onglet actif, des signets, des captures d'écran, des frappes clavier, du contenu du presse-papiers, de jusqu'à 5 000 entrées de l'historique du navigateur et de la liste des extensions installées, il peut également être utilisé pour réaliser des captures d'écran et agir comme un enregistreur de frappe.

Ce que cela représente pour la victime

Du point de vue de la victime, tout cela se passe de manière très discrète. Si elle y prête bien attention, elle pourra peut-être remarquer quelques connexions sortantes suspectes, les entrées de démarrage et la nouvelle extension de navigateur.

Qui est à risque, et comment cela pourrait se propager

La configuration actuelle semble viser les développeurs susceptibles de détenir des actifs en cryptomonnaie, mais bon nombre de ces éléments et des informations volées peuvent servir à lancer des attaques visant la chaîne d'approvisionnement ou à cibler d'autres groupes d'utilisateurs.

Comment rester en sécurité

Compte tenu de la nature insidieuse de cette chaîne d'infection, il existe deux stratégies principales pour se protéger :

- Privilégiez les versions dont la qualité est avérée et qui ont été « épinglées », et considérez les changements soudains de responsabilité, l'arrivée de nouveaux responsables ou les réécritures importantes du code dans les versions mineures comme des motifs justifiant une révision.

- Vérifiez régulièrement vos extensions de navigateur, supprimez celles que vous ne reconnaissez pas et méfiez-vous des clones ou des doublons de type « Google Docs Offline ».

- Vérifiez vos tâches planifiées et les emplacements de démarrage du registre pour vous assurer qu'ils ne contiennent pas d'entrées inattendues.

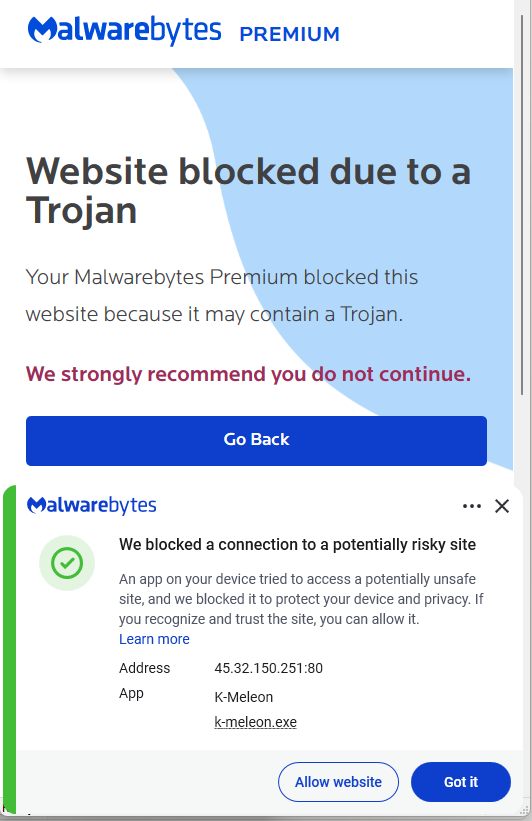

- Utilisez une solution anti-malware à jour et fonctionnant en temps réel pour détecter et bloquer les connexions malveillantes ainsi que les logiciels malveillants téléchargés.

IOC (indicateurs de compromission)

Adresses IP :

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

Clés de registre :

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

Tâche planifiée :

Nom : UpdateApp which runs: AghzgY.ps1

Extension de navigateur :

Nom d'affichage : Google Docs Offline (version 1.95.1)

Nom du répertoire Windows :jucku

Nom du répertoire des extensions macOS : myextension

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.