Notre équipe d'assistance à la suppression des logiciels malveillants a récemment signalé une nouvelle vague d'e-mails de sextorsion, avec pour objet : « Espèce de pervers, je t'ai filmé ! »

Si ce message vous semble familier, c'est parce qu'il s'agit d'une variante de l'arnaque « Bonjour pervers » qui existe depuis longtemps.

L'e-mail prétend que l'appareil de la victime a été infecté par un « drive-by exploit », qui aurait donné à l'extorqueur un accès complet à l'appareil. Pour ajouter de la crédibilité, l'escroc inclut un mot de passe qui appartient réellement à la victime.

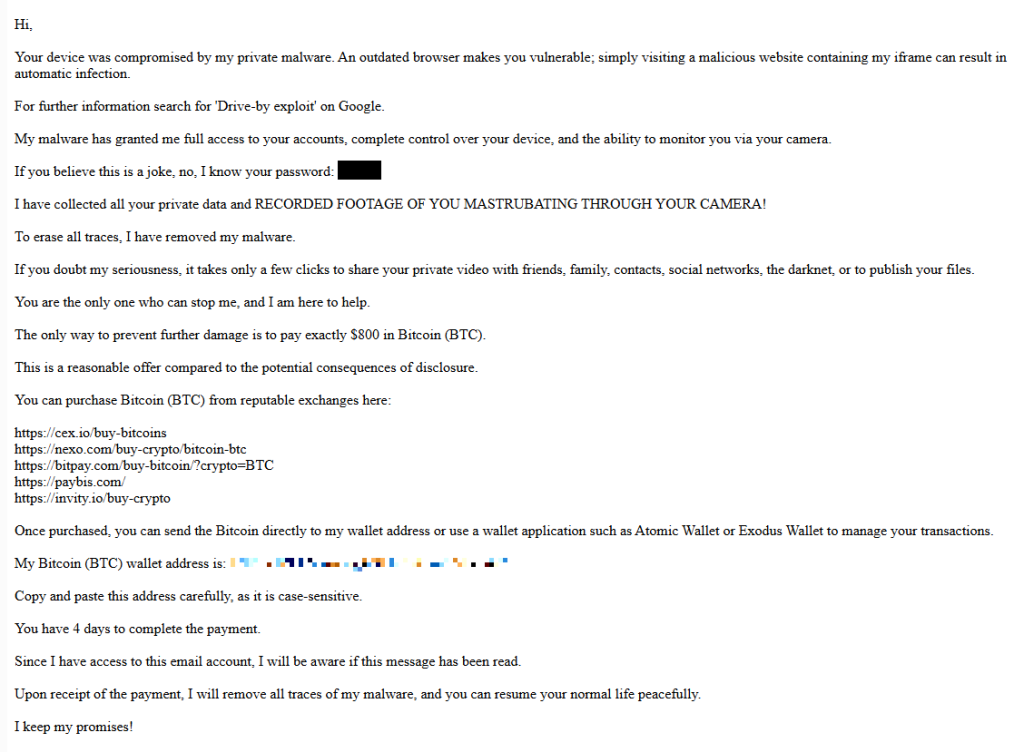

Voici l'un des courriels :

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

Le message est quelque peu contradictoire. Au début, l'expéditeur affirme avoir déjà supprimé le logiciel malveillant afin d'« effacer toute trace », mais promet ensuite de le supprimer après réception du paiement.

D'où vient le mot de passe ?

J'ai trouvé un expéditeur particulier utilisant le nom Jenny Green et l'adresse Gmail JennyGreen64868@gmail.com envoyé plusieurs de ces e-mails à des personnes qui utilisent le service FakeMailGenerator.

FakeMailGenerator est un service de messagerie électronique jetable gratuit qui fournit aux utilisateurs une boîte de réception temporaire, en lecture seule, qu'ils peuvent utiliser à la place de leur adresse réelle, principalement pour contourner les confirmations par e-mail ou éviter les spams.

Comme mentionné précédemment, les adresses sont en réception uniquement, ce qui signifie qu'elles ne peuvent pas envoyer légitimement de courrier et que la boîte aux lettres n'est pas liée à une personne en particulier. De plus, il n'y a pas de connexion. Toute personne connaissant l'adresse (ou devinant l'URL de la boîte de réception) peut voir la même boîte de réception.

Je suppose que l'escroc a recherché des mots de passe dans ces boîtes de réception publiques, puis les a réutilisés dans ses e-mails de sextorsion.

Les utilisateurs de FakeMailGenerator et de services similaires doivent donc considérer ceci comme un avertissement. Votre boîte de réception peut être accessible au public, apparaître dans les résultats de recherche, et vous pouvez recevoir beaucoup plus que ce pour quoi vous vous êtes inscrit. N'utilisez en aucun cas ce type de services pour des informations sensibles.

Comment rester en sécurité

Connaître l'existence de ces escroqueries est la première étape pour les éviter. Les e-mails de sextorsion misent sur la panique et la gêne pour pousser les gens à payer rapidement. Voici quelques mesures simples pour vous protéger :

- Ne vous précipitez pas. Les escrocs misent sur la peur et l'urgence. Prenez le temps de réfléchir avant de réagir.

- Ne répondez pas à l'e-mail. En répondant, vous indiquez à l'attaquant que quelqu'un lit les messages à cette adresse, ce qui peut entraîner d'autres escroqueries.

- Modifiez votre mot de passe s'il apparaît dans l'e-mail. Si vous utilisez toujours ce mot de passe ailleurs, mettez-le à jour.

- Utilisez un gestionnaire de mots de passe. Si vous avez du mal à créer ou à stocker un mot de passe fort, pensez à utiliser ungestionnaire de mots de passe.

- N'ouvrez pas les pièces jointes non sollicitées. Surtout lorsque l'adresse de l'expéditeur est suspecte ou même la vôtre.

- N'utilisez pas de boîtes de réception jetables pour les comptes importants. Les e-mails contenus dans cette boîte de réception pourraient être accessibles à tout le monde.

- Pour plus de tranquillité d'esprit, désactivez votre webcam ou achetez un cache pour la recouvrir lorsque vous ne l'utilisez pas.

Conseil de pro : Malwarebytes Guard a immédiatement identifié cette menace pour ce qu'elle est : une tentative d'extorsion sexuelle.

Que savent les cybercriminels à votre sujet ?

Utilisez l'analyse gratuite Digital Footprint Malwarebytes pour vérifier si vos informations personnelles ont été exposées en ligne.