Une pièce jointe dans un e-mail se faisant passer pour DHL concernant un envoi contient un lien vers un outil d'accès à distance SimpleHelp préconfiguré — un point de départ idéal pour les pirates informatiques qui souhaitent explorer un réseau, voler des données et installer d'autres logiciels malveillants.

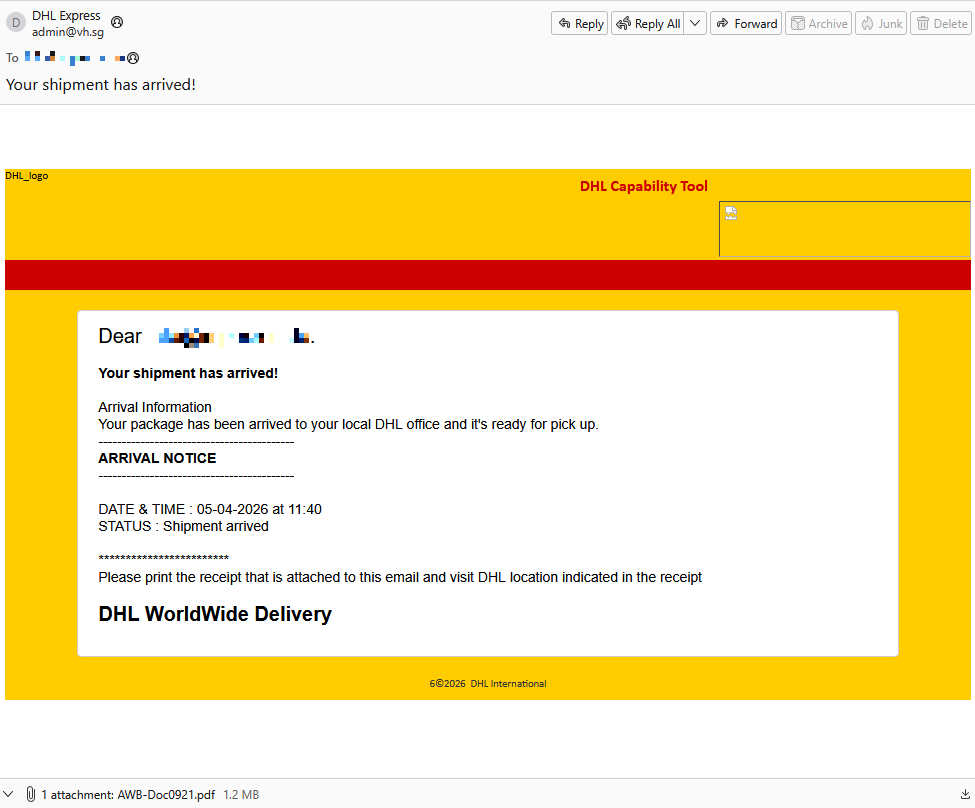

Un fournisseur allemand de pièces détachées et d'équipements industriels a reçu un e-mail prétendant provenir de DHL, indiquant qu'un colis était arrivé.

Vu leur secteur d'activité, j'imagine qu'ils reçoivent ce genre de courriel tout le temps. Mais certains détails ont retenu mon attention :

- L'adresse e-mail de l'expéditeur n'appartenait pas à DHL,

- l'adresse du destinataire était l'adresse info@ générale de l'entreprise,

- les images contenues dans l'e-mail étaient hébergées sur

ecp.yusercontent.com, - et, surtout, il y avait de l'attachement.

Bien que le contenu distant soit hébergé sur une page Web Yahoo légitime couramment utilisée pour diffuser des images et d'autres contenus dans Yahoo Mail, il ne s'agit pas d'un service auquel DHL a habituellement recours.

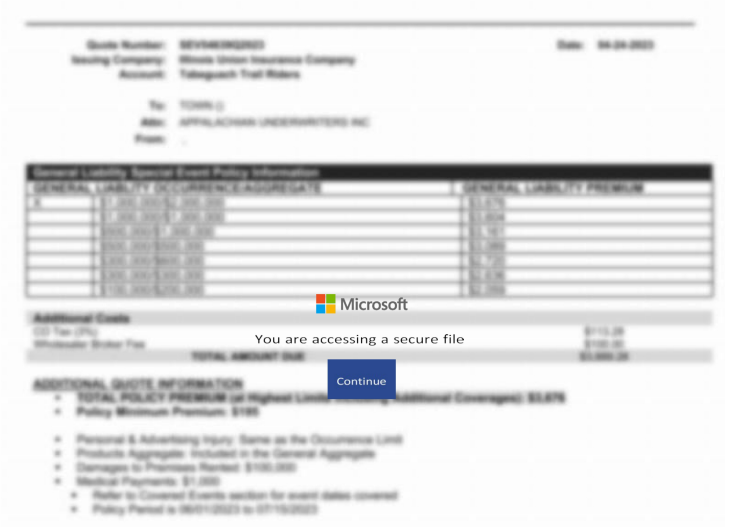

La pièce jointe, un fichier PDF intitulé AWB-Doc0921.pdf Il s'agit simplement d'une image floue comportant un bouton portant la marque Microsoft qui invite la victime à « Continuer » pour accéder à un fichier sécurisé.

En réalité, cliquer sur ce bouton permet de télécharger un fichier nommé AWB-Doc0921.scr provenant du domaine longhungphatlogistics[.]vn, un domaine appartenant à une entreprise vietnamienne de logistique qui a probablement été piraté pour héberger des logiciels malveillants.

![Malwarebytes longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

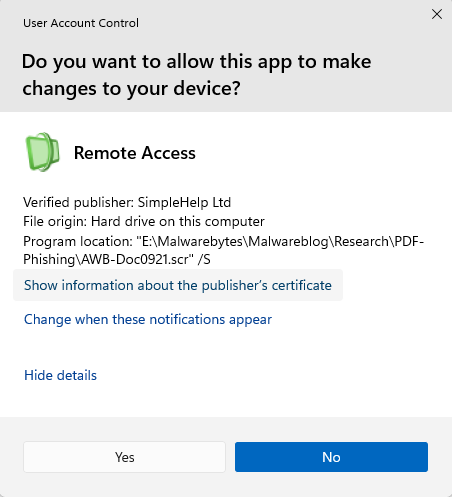

A .scr Ce fichier est un Windows , c'est-à-dire un fichier exécutable (.exe) utilisé pour lancer des économiseurs d'écran. Ils sont souvent utilisés pour dissimuler du code malveillant, car Windows leur Windows , ce qui leur permet de contourner certaines mesures de sécurité.

Dans ce cas, le fichier est un programme d'installation modifié d'un outil d'accès à distance signé par SimpleHelp.

SimpleHelp est une plateforme d'assistance à distance et de surveillance et gestion à distance (RMM). Elle permet le contrôle à distance du bureau, le transfert de fichiers, les diagnostics et l'accès sans surveillance. Entre de mauvaises mains, cela revient en fait à une porte dérobée de type « support technique ». Les pirates peuvent l'utiliser à des fins de reconnaissance, de vol d'identifiants, de déplacement latéral, de contournement des défenses et de déploiement de logiciels malveillants supplémentaires, y compris des ransomwares. Nous avons déjà constaté des cas d'utilisation abusive de SimpleHelp à ces fins.

Il s'agit essentiellement d'un modèle de balise. Une fois installé, le système établit une connexion sortante vers le serveur de l'attaquant, ce qui a plus de chances d'être autorisé par les pare-feu et les passerelles NAT que les connexions entrantes. Comme c'est l'utilisateur qui a lancé l'installation, l'attaquant obtient immédiatement une visibilité sur le système et peut se reconnecter ultérieurement dès que le service est en cours d'exécution. Dans le cas d'une attaque de phishing, cela signifie que l'appât n'a qu'à amener la victime à exécuter le fichier une seule fois. Après cela, la console de l'attaquant peut afficher la nouvelle machine comme une ressource gérable.

Bien qu'il s'agisse apparemment d'une attaque non ciblée, cette campagne fait preuve d'un certain niveau de sophistication, puisqu'elle utilise des composants légitimes pour inciter les victimes à exécuter l'outil d'accès à distance.

Comment rester en sécurité

La bonne nouvelle : une fois que vous savez ce qu'il faut rechercher, ces attaques sont beaucoup plus faciles à repérer et à bloquer. La mauvaise nouvelle : elles sont peu coûteuses, évolutives et continueront à circuler.

Alors, la prochaine fois qu'un « PDF » vous invite à télécharger un fichier, prenez le temps de réfléchir à ce qui pourrait se cacher derrière.

Au-delà du fait d'éviter les pièces jointes non sollicitées, voici quelques conseils pour rester en sécurité :

- Accédez à vos comptes uniquement via les applications officielles ou en saisissant directement l'adresse du site officiel dans votre navigateur.

- Vérifiez attentivement les extensions des fichiers. Même si un fichier installe un outil légitime, il n'est pas forcément sûr de l'exécuter.

- Activezl'authentification multifactoriellepour vos comptes critiques.

- Utilisez unesolution anti-malwareà jour et en temps réel, dotée d'un module de protection Web.

Conseil de pro :Malwarebytes Guarda identifié cet e-mail comme étant une arnaque.

Quelque chose vous semble bizarre ? Vérifiez avant de cliquer.

Malwarebytes Guardvous aide à analyser instantanément les liens, les messages et les captures d'écran suspects.

Disponible avecMalwarebytes Premium pour tous vos appareils, ainsi que dansMalwarebytes pour iOS Android.