Un membre de notre équipe de recherche Web m'a signalé un faux programme d'installation WinRAR dont le lien figurait sur divers sites Web chinois. Lorsque ces liens commencent à apparaître, cela indique généralement le lancement d'une nouvelle campagne.

J'ai donc téléchargé le fichier et commencé une analyse, qui s'est avérée être une sorte de poupée russe. Couche après couche, après couche.

WinRAR est un utilitaire populaire souvent téléchargé à partir de sites « non officiels », ce qui augmente les chances de réussite des campagnes proposant de faux téléchargements.

Souvent, ces charges utiles contiennent des composants auto-extractibles ou à plusieurs étapes qui peuvent télécharger d'autres logiciels malveillants, établir une persistance, exfiltrer des données ou ouvrir des portes dérobées, tout cela en fonction d'une analyse initiale du système. Il n'est donc pas surprenant que l'une des premières actions de ce logiciel malveillant ait été d'accéder à Windows sensibles sous la forme d'informations Windows .

Ceci, ainsi que d'autres conclusions de notre analyse (voir ci-dessous), indique que le fichier sélectionne le logiciel malveillant « le mieux adapté » au système affecté avant de le compromettre ou de l'infecter davantage.

Comment rester en sécurité

Il est facile de commettre des erreurs lorsque vous recherchez un logiciel pour résoudre un problème, en particulier lorsque vous souhaitez trouver rapidement une solution. Quelques conseils simples peuvent vous aider à rester en sécurité dans ce genre de situation.

- Téléchargez uniquement des logiciels provenant de sources officielles et fiables. Évitez de cliquer sur des liens qui promettent de vous fournir ces logiciels sur les réseaux sociaux, dans des e-mails ou sur d'autres sites Web inconnus.

- Utilisez une solution anti-malware en temps réel et à jour pour bloquer les menaces avant qu'elles ne puissent s'exécuter.

Analyse

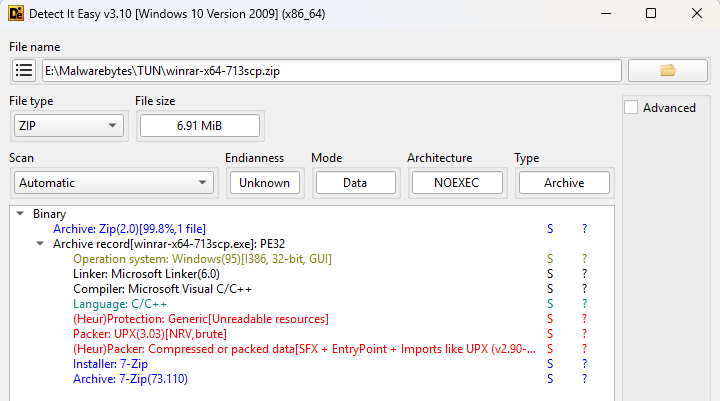

Le fichier original s'appelait winrar-x64-713scp.zip et l'analyse initiale avec Detect It Easy (DIE) avait déjà laissé entrevoir plusieurs couches.

Décompresser le fichier produit winrar-x64-713scp.exe qui s'est avéré être un fichier compressé UPX nécessitant le --force option pour le décompresser en raison d'anomalies PE délibérées. UPX interrompt normalement la compression s'il trouve des valeurs inattendues ou des données inconnues dans les champs d'en-tête de l'exécutable, car ces données peuvent être nécessaires au bon fonctionnement du programme. Le --force Cette option indique à UPX d'ignorer ces anomalies et de poursuivre la décompression malgré tout.

En examinant le fichier décompressé, DIE a révélé une autre couche : (Heur)Packer: Compressed or packed data[SFX]En examinant les chaînes contenues dans le fichier, j'ai remarqué deux RunProgram exemples :

RunProgram="nowait:\"1winrar-x64-713scp1.exe\" "

RunProgram="nowait:\"youhua163

Ces commandes indiquent à l'archive SFX d'exécuter les programmes intégrés immédiatement après l'extraction, sans attendre la fin de celle-ci (nowait).

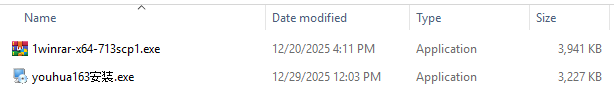

À l'aide de PeaZip, j'ai extrait les deux fichiers intégrés.

Les caractères chinois «安装» compliquaient l'analyse de la chaîne, mais ils se traduisent par « installer », ce qui a encore plus piqué ma curiosité. Le fichier 1winrar-x64-713scp1.exe s'est avéré être le véritable programme d'installation de WinRAR, probablement inclus pour atténuer les soupçons de toute personne exécutant le logiciel malveillant.

Après avoir supprimé une autre couche, l'autre fichier s'est avéré être un fichier zip protégé par mot de passe nommé setup.hta. L'obfuscation utilisée ici m'a conduit à passer à l'analyse dynamique. L'exécution du fichier sur une machine virtuelle a montré que setup.hta est décompressé au moment de l'exécution directement dans la mémoire. Le vidage de la mémoire a révélé une autre chaîne intéressante : nimasila360.exe.

Il s'agit d'un fichier connu, souvent créé par de faux programmes d'installation et associé au logiciel malveillant Winzipper. Winzipper est un programme malveillant chinois connu qui se fait passer pour une archive de fichiers inoffensive afin de s'introduire dans l'ordinateur de la victime, souvent par le biais de liens ou de pièces jointes. Une fois ouvert et installé, il déploie discrètement une porte dérobée cachée qui permet aux pirates de contrôler à distance la machine, de voler des données et d'installer d'autres logiciels malveillants, tandis que la victime pense avoir simplement installé un logiciel légitime.

Indicateurs de compromis (IOC)

Domaines :

winrar-tw[.]com

winrar-x64[.]com

winrar-zip[.]com

Noms de fichiers :

winrar-x64-713scp.zip

youhua163installation.exe

setup.hta (déposé dans C:\Users\{username}\AppData\Local\Temp)

Le composant de protection Web Malwarebytesbloque tous les domaines hébergeant le fichier malveillant et le programme d'installation.

![Malwarebytes winrar-tw[.]com](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/01/blocked.png)