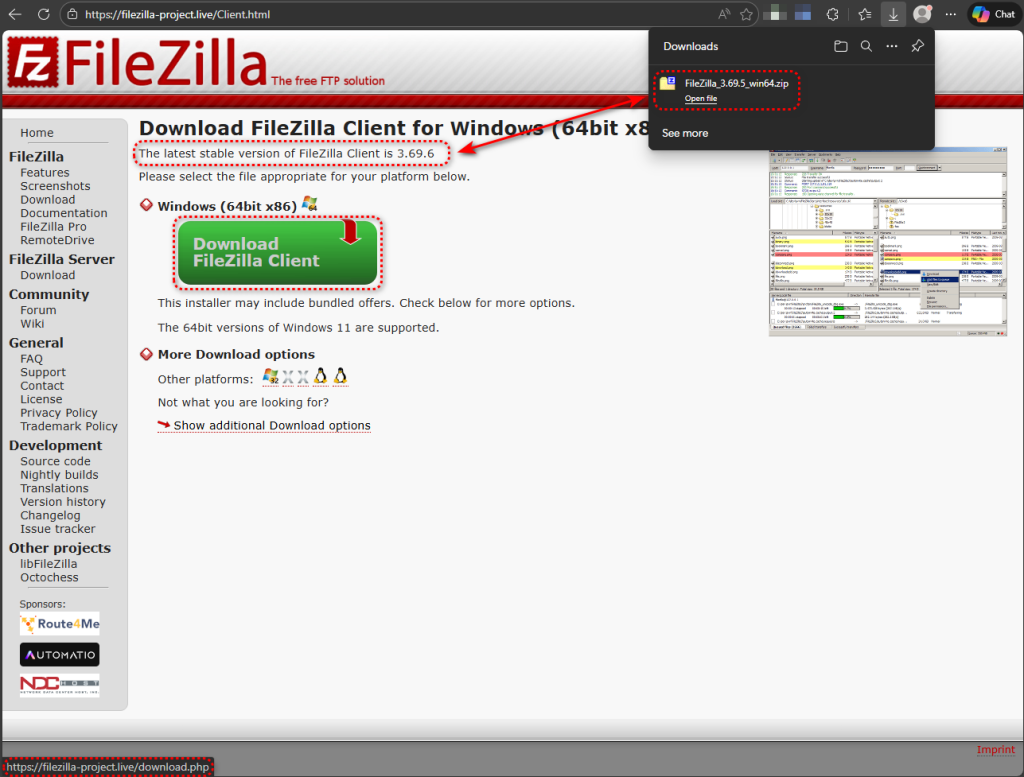

Une copie infectée par un cheval de Troie du client FTP open source FileZilla 3.69.5 circule actuellement sur Internet. L'archive contient l'application FileZilla légitime, mais avec un seul fichier DLL malveillant ajouté au dossier. Lorsque quelqu'un télécharge cette version altérée, l'extrait et lance FileZilla, Windows d'abord la bibliothèque malveillante. À partir de ce moment, le logiciel malveillant s'exécute dans ce qui semble être une session FileZilla normale.

Comme la copie infectée ressemble au logiciel authentique et se comporte comme lui, les victimes peuvent ne pas se rendre compte qu'il y a un problème. Pendant ce temps, le logiciel malveillant peut accéder aux identifiants FTP enregistrés, contacter son serveur de commande et de contrôle, et potentiellement rester actif sur le système. Le risque ne se limite pas à l'ordinateur local. Les identifiants volés pourraient exposer les serveurs web ou les comptes d'hébergement auxquels l'utilisateur se connecte.

Cette attaque n'exploite pas une vulnérabilité dans FileZilla lui-même. Elle repose sur le fait que quelqu'un télécharge la copie modifiée à partir d'un site Web non officiel et l'exécute. Le mécanisme de propagation est une simple supercherie, telle que des domaines similaires ou l'empoisonnement des recherches, plutôt qu'une auto-propagation automatique.

Une tendance croissante aux logiciels de confiance, aux paquets empoisonnés

L'utilisation abusive d'utilitaires open source de confiance semble être en augmentation. Le mois dernier, nous avons signalé que de faux téléchargements de 7-Zip transformaient les ordinateurs personnels en nœuds proxy. Des chercheurs en sécurité ont également signalé qu'une infrastructure de mise à jour Notepad++ compromise avait diffusé une porte dérobée personnalisée via le chargement latéral de DLL pendant plusieurs mois.

FileZilla vient désormais s'ajouter à la liste des logiciels usurpés de cette manière. Un domaine similaire, filezilla-project[.]live, héberge l'archive malveillante.

La méthode est simple : prenez une copie portable légitime de FileZilla 3.69.5, placez un seul fichier DLL malveillant dans le dossier, compressez-le à nouveau et distribuez l'archive. L'infection repose sur un Windows bien connu Windows appelé « détournement de l'ordre de recherche des DLL », dans lequel une application charge une bibliothèque à partir de son propre répertoire avant de vérifier le dossier Windows .

Un fichier, un horodatage, un cadeau

Les archives contiennent 918 entrées. Parmi celles-ci, 917 ont une date de dernière modification fixée au 12 novembre 2025, ce qui correspond à la date de sortie officielle de la version portable FileZilla 3.69.5. Une entrée sort du lot : version.dll, daté du 03/02/2026, soit près de trois mois plus récent que tous les autres documents de l'archive.

Une distribution portable FileZilla propre ne comprend pas de fichier version.dllLes DLL légitimes contenues dans le package sont toutes des bibliothèques spécifiques à FileZilla, telles que libfilezilla-50.dll et libfzclient-private-3-69-5.dll. Bibliothèque API Windows —version.dll— est une DLL système qui réside dans C:\Windows\System32 et n'a aucune raison de se trouver dans un dossier FileZilla. Sa présence constitue l'attaque dans son ensemble.

Surpris en flagrant délit : ce que Process Monitor nous a révélé

Nous avons confirmé le sideloading sur un système en direct à l'aide de Process Monitor. Lorsque filezilla.exe Au démarrage, il doit charger une série de DLL. Pour chacune d'entre elles, Windows d'abord le répertoire propre à l'application, puis se rabat sur le dossier système.

Pour les bibliothèques système telles que IPHLPAPI.DLL et POWRPROF.dll, le répertoire d'application renvoie NAME NOT FOUND, donc Windows les copies légitimes à partir de C:\Windows\System32. C'est un comportement normal. Mais pour version.dll, la copie infectée par le cheval de Troie se trouve dans le dossier FileZilla. Windows la Windows à cet emplacement, la mappe en mémoire et n'atteint jamais System32. Le code malveillant s'exécute désormais à l'intérieur. filezilla.exeson propre processus.

Dix-sept millisecondes après le chargement, la DLL malveillante recherche version_original.dll dans le même répertoire et obtient NAME NOT FOUND. Il s'agit d'un signe révélateur du proxy DLL, une technique dans laquelle la DLL malveillante est conçue pour transférer les appels de fonction légitimes vers une copie renommée de la bibliothèque d'origine afin que l'application hôte continue de fonctionner normalement. Dans ce cas, l'original renommé n'était pas inclus dans l'archive, ce qui peut contribuer à l'instabilité de l'application.

FileZilla appelle LoadLibrary en utilisant uniquement le nom du fichier DLL plutôt que le chemin d'accès complet, de sorte que Windows d'abord le répertoire de l'application, ce qui correspond exactement au comportement dont les pirates ont besoin pour implanter une DLL malveillante. Il s'agit d'un comportement courant dans la conception.

Conçu pour détecter les environnements d'analyse

La DLL comprend plusieurs vérifications conçues pour détecter les machines virtuelles et les sandbox avant d'exécuter sa charge utile. L'analyse comportementale révèle des vérifications de la version du BIOS, des requêtes auprès du fabricant du système, des sondages de clés de registre VirtualBox, l'énumération des disques durs et l'allocation de mémoire à l'aide de la technique « write-watch », qui permet de détecter le balayage de la mémoire par des outils d'analyse. Des boucles de veille évasives complètent la boîte à outils anti-analyse.

Ces vérifications sont sélectives plutôt qu'absolues. Dans des environnements sandboxés ressemblant étroitement à des systèmes utilisateur réels, le chargeur a réussi à résoudre son domaine C2 et a tenté des rappels. Dans des configurations plus manifestement virtualisées, il est resté inactif, ne produisant aucune activité réseau au-delà des requêtes Windows habituelles. Sur notre propre système de test, FileZilla s'est arrêté presque immédiatement après son lancement, conformément à la DLL détectant l'environnement et tuant le processus hôte avant d'atteindre son stade réseau.

DNS-over-HTTPS : appeler chez soi quand personne n'écoute

Lorsque le chargeur détermine que l'environnement est sûr, il n'utilise pas le DNS traditionnel pour résoudre son domaine de commande et de contrôle. À la place, il envoie une requête HTTPS au résolveur public de Cloudflare :

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Cette technique, DNS-over-HTTPS ou DoH, contourne la surveillance DNS des entreprises, les listes de blocage basées sur DNS et les dispositifs de sécurité qui inspectent le trafic sur le port 53. Il s'agit de la même approche de contournement que celle utilisée dans la campagne de faux proxyware 7-Zip du mois dernier.

Une fois le domaine résolu, le chargeur rappelle son serveur de staging. L'analyse mémoire du processus du chargeur a révélé la configuration complète intégrée au moment de l'exécution :

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

Le suivi de campagne de type UTM suggère une opération structurée avec plusieurs vecteurs de distribution. La balise tbs2 et l'identifiant de source dll permettent probablement de différencier cette distribution par sideloading de DLL des autres méthodes de livraison utilisées dans le cadre de la même opération.

Un deuxième canal C2 sur un port non standard

Au-delà du rappel DoH, le logiciel malveillant contacte également l'adresse 95.216.51.236 sur le port TCP 31415, un port non standard sur l'infrastructure hébergée par Hetzner. La capture réseau montre dix tentatives de connexion sur deux sessions, ce qui suggère un mécanisme de réessai persistant conçu pour maintenir le contact avec son opérateur. L'utilisation d'un port élevé et non standard est une technique courante pour mélanger le trafic C2 au-delà des pare-feu qui n'inspectent que les ports de service connus.

Ce que l'analyse comportementale a mis en évidence

L'analyse comportementale automatisée des archives a mis en évidence plusieurs capacités supplémentaires au-delà de celles que nous avons observées directement. Les règles comportementales ont signalé la collecte d'identifiants à partir d'un logiciel client FTP local. Étant donné que le logiciel malveillant est téléchargé par FileZilla, certaines de ces détections peuvent refléter l'accès légitime de FileZilla à son propre magasin d'identifiants, bien que la combinaison avec l'infrastructure de rappel C2 rende une explication bénigne peu probable.

Les indicateurs comportementaux supplémentaires comprenaient :

• Création de processus suspendus et écriture dans la mémoire d'autres processus

• Compilation .NET à l'exécution via csc.exe

• Modifications du registre compatibles avec la persistance de l'exécution automatique

• Appels chiffrement multiples chiffrement de fichiers

Dans l'ensemble, ces comportements suggèrent un implant multifonctionnel capable de voler des identifiants, d'injecter des processus, de persister et potentiellement chiffrement des données.

Que faire si vous pensez avoir été affecté

Soyez prudent lorsque vous téléchargez des logiciels. Le sideloading de DLL n'est pas nouveau, et cette campagne montre comment l'ajout d'un seul fichier malveillant à une archive par ailleurs légitime peut compromettre un système. Nous avons récemment observé des tactiques similaires impliquant de faux téléchargements 7-Zip et d'autres canaux de distribution compromis. Traitez les logiciels téléchargés en dehors des domaines officiels du projet avec la même prudence que les pièces jointes inattendues dans les e-mails.

- Vérifier si

version.dllà l'intérieur de n'importe quel répertoire portable FileZilla sur votre système. Une distribution FileZilla légitime ne contient pas ce fichier. S'il est présent, considérez le système comme compromis. - Téléchargez FileZilla uniquement à partir du domaine officiel du projet à l'adresse filezilla-project.org et vérifiez le hachage du téléchargement par rapport à la valeur publiée sur le site.

- Surveillez le trafic DNS-over-HTTPS provenant de processus non liés au navigateur. Connexions HTTPS sortantes vers des résolveurs DoH connus tels que

1.1.1.1ou8.8.8.8Les applications qui n'ont aucune raison de faire des requêtes Web devraient faire l'objet d'une enquête. - Bloquez les domaines et adresses IP répertoriés dans la section IOC ci-dessous à la périphérie de votre réseau.

- Inspectez les archives zip pour détecter toute anomalie au niveau des horodatages avant d'extraire et d'exécuter les applications. Un fichier dont la date de modification diffère de celle du reste de l'archive constitue un signal d'alerte simple mais efficace.

Malwarebytes et bloque les variantes connues de cette menace.

Indicateurs de compromis (IOC)

Hachages de fichiers (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— archive FileZilla infectée par un cheval de Troie (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— trojaniséversion.dllcontenu dans les archives

Domaines

filezilla-project[.]livewelcome.supp0v3[.]com— Rappel C2 et mise en scène

Indicateurs réseau

95.216.51[.]236:31415— Serveur C2

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.