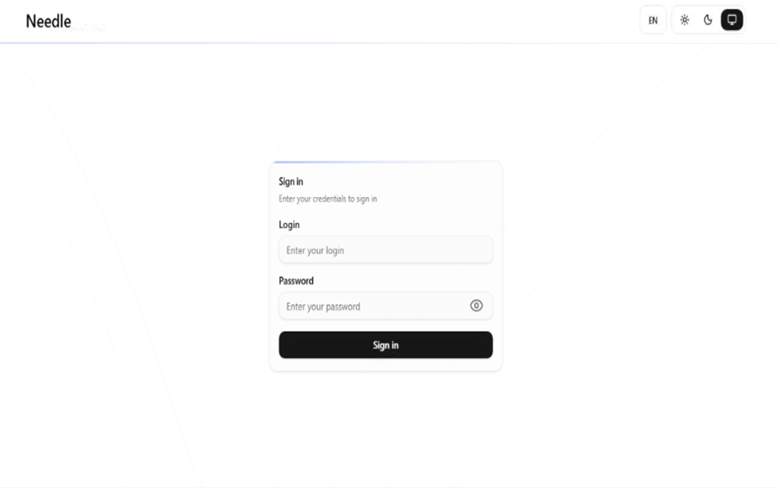

Au cours de notre recherche de menaces, nous avons découvert une campagne utilisant le même chargeur de logiciels malveillants que celui identifié lors de nos recherches précédentes pour diffuser une nouvelle menace : Needle Stealer, un logiciel malveillant conçu pour collecter discrètement des informations sensibles sur les appareils infectés, notamment des données de navigateur, des sessions de connexion et des portefeuilles de cryptomonnaies.

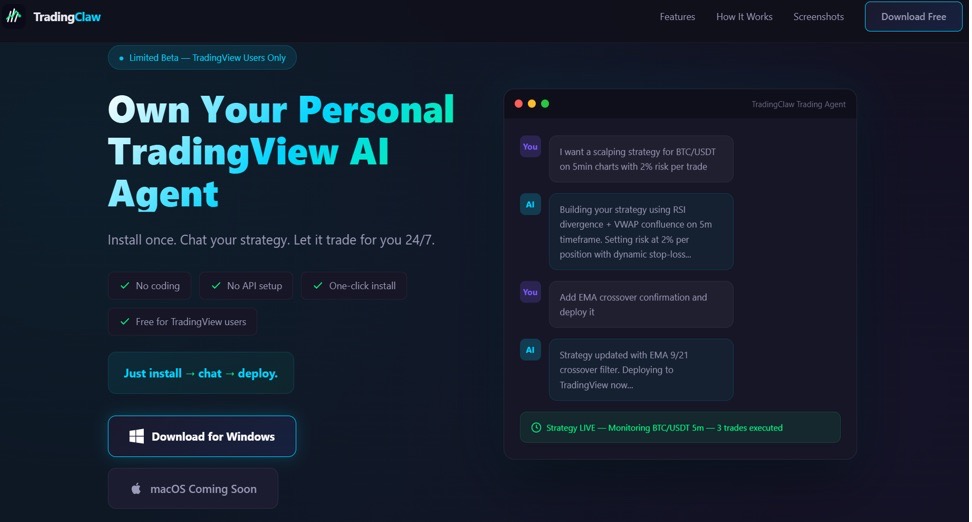

Dans ce cas, les pirates ont utilisé un site web faisant la promotion d'un outil appelé TradingClaw (tradingclaw[.]pro), qui se présente comme un assistant basé sur l'IA pour TradingView.

TradingView est une plateforme légitime utilisée par les traders pour analyser les marchés financiers, mais ce faux site TradingClaw ne fait pas partie de TradingView et n'a aucun lien avec cette start-up légitime tradingclaw.chat. Au contraire, il est utilisé ici comme appât pour inciter les gens à télécharger des logiciels malveillants.

Qu'est-ce que Needle Stealer ?

Needle est un programme modulaire de vol d'informations écrit en Golang. En termes simples, cela signifie qu'il est conçu par modules, ce qui permet aux pirates d'activer ou de désactiver certaines fonctionnalités en fonction de ce qu'ils souhaitent dérober.

D'après son panneau de configuration, Needle comprend :

- Needle Core: le composant principal, doté de fonctionnalités telles que la capture de formulaires (qui permet de récupérer les données que vous saisissez sur les sites web) et le détournement du presse-papiers

- Module d'extension: contrôle les navigateurs, redirige le trafic, injecte des scripts et remplace les téléchargements

- Programme de falsification de portefeuilles de bureau: cible les applications de portefeuilles de cryptomonnaies telles que Ledger, Trezor et Exodus

- Programme de piratage de portefeuilles de navigateur: cible les portefeuilles basés sur navigateur tels que MetaMask et Coinbase, notamment en tentant d'extraire les phrases de récupération

Le panneau affiche également une fonctionnalité « à venir » permettant de générer de fausses pages de type Google ou Cloudflare, ce qui laisse penser que les pirates ont l'intention de se tourner vers des techniques de phishing plus sophistiquées.

Analyse de la campagne TradingClaw

Dans le cadre de cette campagne, le logiciel malveillant est diffusé via un faux site web présentant TradingClaw comme un outil de trading basé sur l'IA.

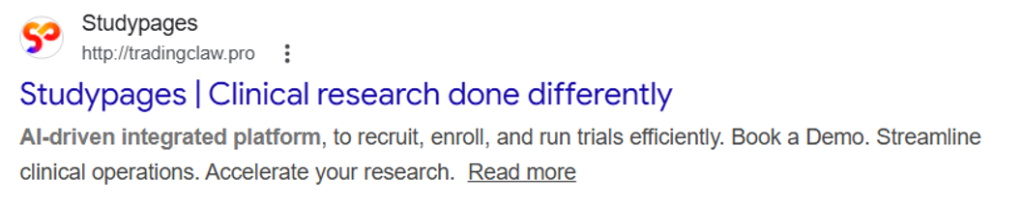

Le site lui-même fonctionne de manière sélective. Dans certains cas, les visiteurs voient s'afficher la fausse page TradingClaw, tandis que dans d'autres, ils sont redirigés vers un autre site (studypages[.]com). Ce type de filtrage est couramment utilisé par les pirates pour éviter d'être détectés et ne montrer le contenu malveillant qu'aux cibles visées. Les moteurs de recherche, par exemple, voient la version Studypages :

Si l'utilisateur poursuit, il est invité à télécharger un fichier ZIP. Ce fichier contient la première étape de la chaîne d'infection.

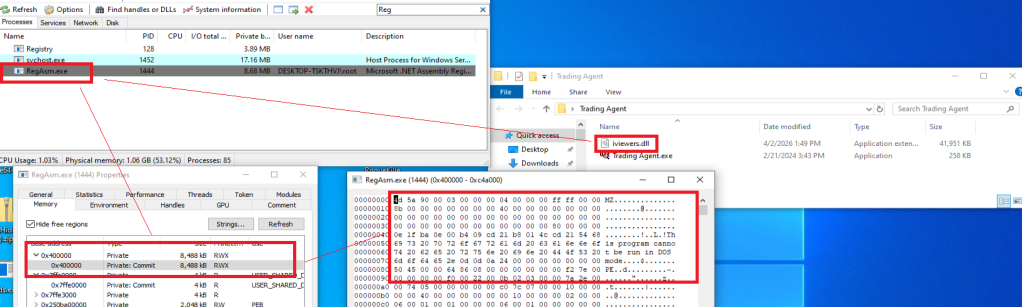

Comme lors de la campagne précédente, l'attaque repose sur une technique appelée « détournement de DLL ». En termes simples, cela signifie que le logiciel malveillant se fait passer pour un fichier légitime qu'un programme de confiance chargera automatiquement. Lorsque le programme s'exécute, il exécute à son insu le code malveillant à la place.

Dans ce cas, le chargeur de DLL (nommé iviewers.dll) est exécutée en premier. Elle charge ensuite une DLL de deuxième niveau, qui injecte finalement le Needle Stealer dans un Windows légitime (RegAsm.exe) en recourant à une technique appelée « creusement de processus ».

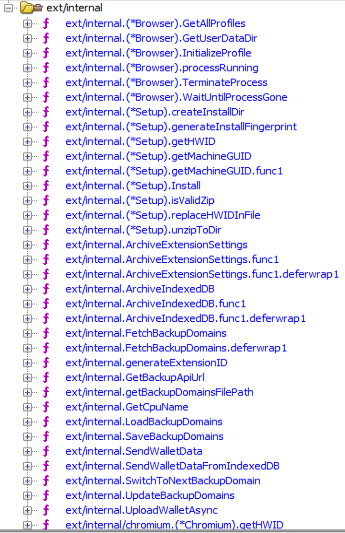

Le programme « Stealer » est développé en Go, et la plupart des fonctions sont implémentées dans le paquet « ext ».

Ce que fait le logiciel malveillant

Une fois installé, le module central Needle permet de :

- Faites des captures d'écran du système infecté

- Voler les données du navigateur, notamment l'historique, les cookies et les informations enregistrées

- Extraire des données d'applications telles que Telegram et les clients FTP

- Récupérer des fichiers tels que des documents .txt et des données de portefeuille

- Voler les informations d'un portefeuille de cryptomonnaie

L'une des fonctionnalités les plus préoccupantes est sa capacité à installer des extensions de navigateur malveillantes.

Extensions de navigateur malveillantes

Ce logiciel malveillant permet également la diffusion d'extensions de navigateur malveillantes, offrant ainsi aux pirates un moyen efficace de prendre le contrôle du navigateur de la victime.

Nous avons identifié plusieurs variantes de ces extensions, chacune présentant des structures de fichiers et des composants légèrement différents. En arrière-plan, le logiciel malveillant utilise les fonctionnalités intégrées de Golang pour décompresser une archive ZIP cachée (souvent nommée base.zip ou meta.zip) qui contient les fichiers d'extension, ainsi qu'un fichier de configuration (cfg.json).

Partiel cfg.json fichier de configuration :

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Ce fichier de configuration est essentiel. Il indique au logiciel malveillant où envoyer les données volées (le serveur de commande et de contrôle), quelle extension malveillante installer et quelles fonctionnalités activer.

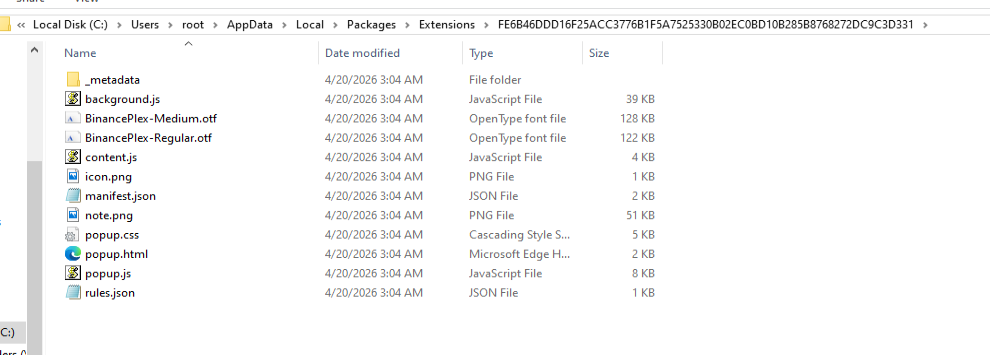

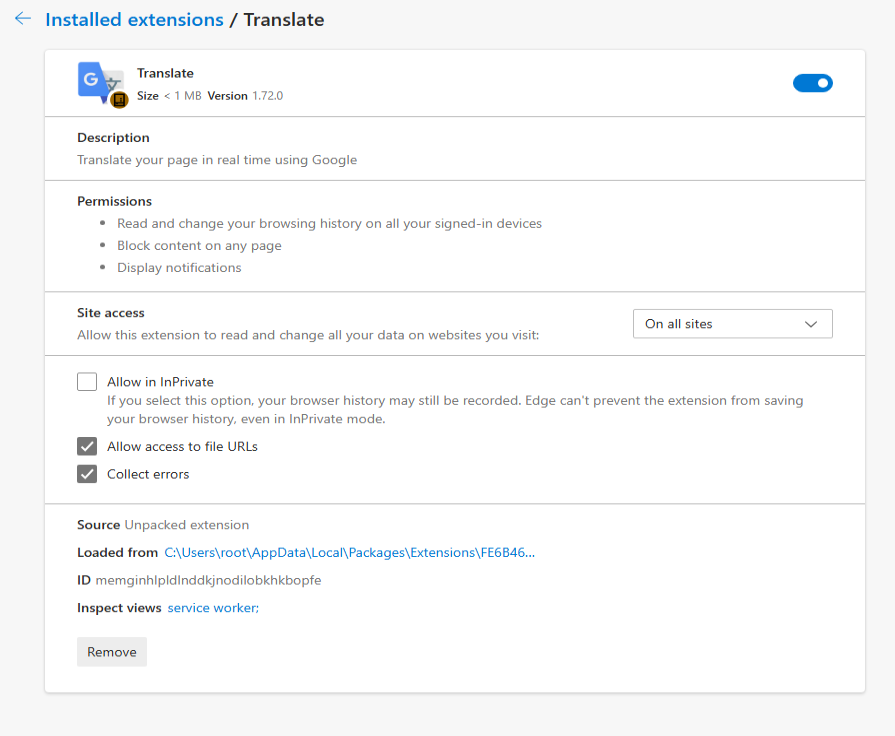

L'extension Stealer est placée dans un dossier aléatoire du chemin d'accès %LOCALAPPDATA%\Packages\Extensions. Le dossier contient trois fichiers principaux popup.js, content.js, et background.js.

Les extensions analysées portent des noms liés à Google.

Ce que les extensions malveillantes peuvent faire

Cette extension confère aux pirates un contrôle quasi total sur le navigateur, avec des capacités qui vont bien au-delà de celles des logiciels malveillants classiques.

Il peut :

- Connectez-vous à un serveur distant à l'aide d'une clé API intégrée et vérifiez régulièrement les instructions. Le système peut également basculer vers des domaines de secours si le serveur principal est hors ligne.

- Générer un identifiant unique pour suivre l'utilisateur infecté au fil du temps.

- Récupérer l'historique de navigation complet et l'envoyer à un serveur distant (

/upload). - Surveillez vos activités en temps réel, notamment les sites que vous consultez, et appliquez des règles de redirection contrôlées par les pirates. Cela leur permet de vous rediriger discrètement vers d'autres sites web ou de modifier ce que vous voyez sur une page, notamment en y injectant ou en y masquant du contenu.

- Intercepter les téléchargements, supprimer les fichiers légitimes et les remplacer par des fichiers malveillants provenant de serveurs contrôlés par les pirates.

- Insérer des scripts directement dans les pages Web, ce qui permet de voler ou de manipuler davantage de données.

- Afficher de fausses notifications de navigateur contenant du texte et des images contrôlés par l'attaquant.

Comment il communique avec les pirates

Le logiciel malveillant et son extension communiquent avec des serveurs de commande et de contrôle (C2) via plusieurs points de terminaison API. Il s'agit essentiellement de différents « canaux » utilisés pour des tâches spécifiques :

/backup-domains/active—utilise des serveurs de secours pour rester connecté si le serveur principal est bloqué/upload—renvoie les données volées aux pirates/extension—reçoit des instructions concernant les redirections, les téléchargements et les notifications/scripts—télécharge du code malveillant pour l'injecter dans des pages web

Comment rester en sécurité

Les escrocs ont de plus en plus souvent recours à des outils liés à l'IA pour donner une apparence légitime à de faux sites web. Dans ce cas précis, un soi-disant « assistant de trading IA » a été utilisé pour inciter les gens à installer un logiciel malveillant.

Pour réduire les risques :

- Téléchargez les logiciels uniquement depuis les sites web officiels. Si un outil prétend fonctionner avec une plateforme connue, consultez le site officiel de cette plateforme pour vérifier qu'il s'agit bien d'un produit authentique.

- Vérifiez qui a créé le fichier avant de l'exécuter. Vérifiez le nom de l'éditeur et évitez tout ce qui vous semble inconnu ou suspect.

- Vérifiez régulièrement les extensions de votre navigateur. Supprimez celles que vous ne reconnaissez pas, en particulier celles que vous n'avez pas installées vous-même.

Que faire si vous pensez être concerné

Si vous pensez avoir téléchargé ce logiciel de vol d'informations :

- Vérifiez les journaux de l'EDR et du pare-feu pour détecter d'éventuelles communications avec les serveurs C2 répertoriés dans la section des indicateurs de compromission (IOC).

- Depuis un autre appareil qui n'a pas été infecté, déconnectez-vous de toutes les sessions actives sur vos comptes importants : Google, Microsoft 365, tout portail bancaire, GitHub, Discord, Telegram, Steam et votre plateforme d'échange de cryptomonnaies. Modifiez tous vos mots de passe et activez l'authentification à deux facteurs (2FA) pour les comptes auxquels vous avez accédé depuis cet appareil.

- Vérifiez le dossier

%LOCALAPPDATA%\Packages\Extensionset les extensions de navigateur suspectes. - Si vous disposez de portefeuilles de cryptomonnaies sur cet appareil, transférez immédiatement vos fonds vers un appareil non infecté. C'est en effet ce que ces pirates exploitent en premier lieu.

- Lancez une analyse complète avec Malwarebytes.

Indicateurs de compromis (IOC)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domaines

Tradingclaw[.]pro: site web frauduleux

Chrocustumapp[.]com: lié à une extension malveillante

Chrocustomreversal[.]com: lié à une extension malveillante

google-services[.]cc: en rapport avec CountLoader/DeepLoad

Coretest[.]digital: Panneau C2

Reisen[.]work: Panneau C2

IP

178[.]16[.]55[.]234: Panneau C2

185[.]11[.]61[.]149: Panneau C2

37[.]221[.]66[.]27: Panneau C2

2[.]56[.]179[.]16: Panneau C2

178[.]16[.]54[.]109: Panneau C2

37[.]221[.]66[.]27: Panneau C2

209[.]17[.]118[.]17: Panneau C2

162[.]216[.]5[.]130: Panneau C2

Actualités des chercheurs – 28 avril 2026

Mise à jour pour préciser la famille de logiciels malveillants : CountLoader/DeepLoad.

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.