È solo in rare occasioni che qualcuno presta attenzione alla sezione dei ringraziamenti di una segnalazione di vulnerabilità.

Ma per chi ha individuato il bug, spesso si tratta del risultato di ore di lavoro, tentativi ed errori, alla ricerca di un riconoscimento, fino a quando finalmente si vede la vulnerabilità essere corretta. I cacciatori di bug ci rendono un enorme servizio quando segnalano in modo responsabile una vulnerabilità al fornitore.

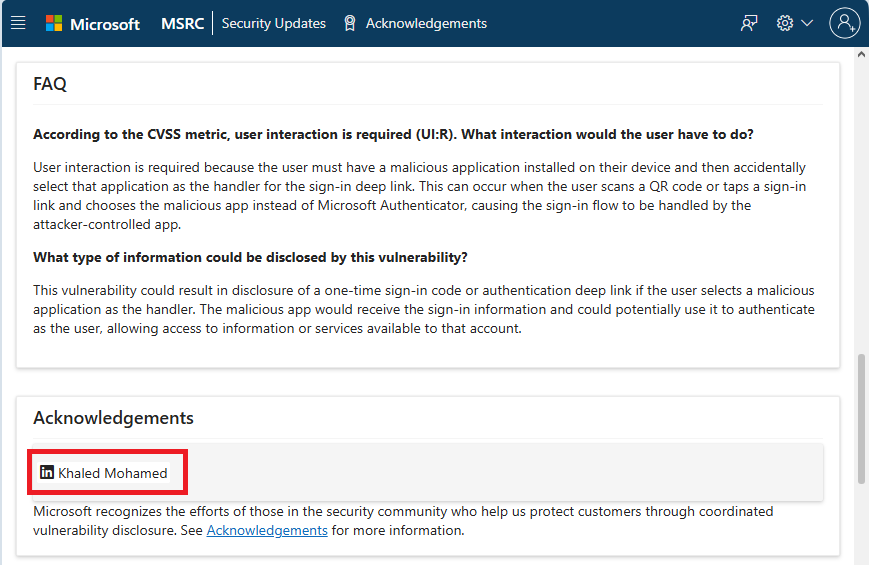

Questa settimana abbiamo parlato con Khaled Mohamed, il cacciatore di bug che ha individuato la vulnerabilità CVE-2026-26123 in Microsoft Authenticator sia per iOS per Android: in alcuni casi, un'altra app presente sul telefono potrebbe rubare o utilizzare in modo improprio i codici di accesso.

D: Raccontaci qualcosa di te. Come sei arrivato a occuparti di sicurezza informatica?

R: Mi chiamo Khaled Mohamed, sono un ingegnere della sicurezza di 23 anni e sono anche un cacciatore di bug molto attivo. Sono stato inserito nella Hall of Fame di diverse grandi aziende, tra cui Google, GitHub, LinkedIn, Mastercard, Starbucks e Vimeo. Trovo incredibilmente gratificante individuare problemi di sicurezza significativi per alcune delle organizzazioni più rinomate al mondo. C'è una sensazione incredibile che deriva dal risolvere una vulnerabilità che avrebbe potuto avere un impatto grave su innumerevoli utenti.

Il mio percorso nel mondo della sicurezza informatica è iniziato in modo difficile e non convenzionale.

Ero quel ragazzino a cui piaceva esplorare e rompere le cose. Alla fine, sono diventato uno “script kiddie”. Ricordo ancora l’emozione di mettere fuori uso il Wi-Fi del mio vicino con un semplice script e pensare di dominare il mondo.

Da quel momento ho iniziato a interessarmi alla sicurezza informatica, in particolare alla sicurezza web: come i siti web possono essere compromessi e come proteggerli.

Quando avevo 15 anni, ho ricevuto il mio primo incarico come libero professionista: un test di penetrazione su un'applicazione web. Non sono riuscito a individuare alcuna vulnerabilità reale, ma quell'esperienza ha rappresentato una svolta. Mi ha spinto a scoprire la vera scienza che sta alla base della sicurezza informatica. Ho poi deciso di laurearmi in Informatica e continuo a imparare ogni giorno. È un percorso che non finisce mai.

Credo che molte persone in questo settore abbiano vissuto un'esperienza simile. In fondo, è la curiosità che ci spinge ad andare avanti.

D: Ti sei messo alla ricerca di una vulnerabilità in Authenticator, o è stato qualcosa di insolito ad attirare la tua attenzione?

R: Come ho detto prima, sono un cacciatore di bug, anche se in quel momento non stavo prendendo di mira specificatamente Microsoft Authenticator. Mi è semplicemente capitato di notare qualcosa di insolito nel modo in cui l'app gestiva i deep link e le procedure di accesso sui dispositivi mobili. Quando si tocca un link di accesso o si scansiona un codice QR, il sistema operativo chiede di «Aprire il link».

Questo ha suscitato la mia curiosità. Cosa sarebbe successo se un'altra app avesse intercettato quell'azione? Più approfondivo la questione e facevo esperimenti, più mi appariva chiaro che si trattava di un vero e proprio problema di sicurezza. Seguire quella pista mi ha portato infine a scoprire e segnalare la vulnerabilità CVE-2026-26123.

D: Cosa ti ha sorpreso di più riguardo alla vulnerabilità di Authenticator?

R: La vulnerabilità CVE-2026-26123 potrebbe portare al completo controllo dell'account in modo sorprendentemente semplice. Se sul dispositivo fosse installata un'applicazione dannosa e l'utente scansionasse un codice QR di accesso utilizzando lo scanner integrato nel telefono, il suo account potrebbe essere effettivamente compromesso. Anche le protezioni avanzate, come l'autenticazione a due fattori (2FA), potrebbero essere aggirate, lasciando tutti gli account Microsoft associati completamente compromessi.

L'impatto potenziale nella pratica sull'autenticazione a più fattori e sulle procedure di accesso senza password era notevole, e questo mi ha davvero sorpreso.

D: Che consiglio daresti agli aspiranti cacciatori di bug o a chiunque stia muovendo i primi passi nel campo della sicurezza informatica?

R: Pensa sempre come un hacker e allena la tua mente a individuare le potenziali conseguenze di ogni azione. Le tue conoscenze tecniche sono solo uno strumento: usale per ottenere il risultato che hai in mente.

Prova tutto personalmente. Non dare per scontato che qualcosa sia sicuro solo perché altri l'hanno già testato. Rifletti attentamente su quali potrebbero essere i punti vulnerabili, poi cerca di confermare o smentire le tue ipotesi attraverso test pratici.

D: Qual è, secondo te, l'errore più comune che si commette nel campo della sicurezza informatica?

R: Uno degli errori più comuni – e più pericolosi – nel campo della sicurezza informatica è sottovalutare il reale livello di minaccia. Molte organizzazioni continuano a credere che gli attacchi informatici siano eventi rari o che gli autori degli attacchi prendano di mira principalmente grandi aziende di fama. In realtà, qualsiasi azienda, indipendentemente dalle dimensioni o dalla reputazione, può diventare un bersaglio.

D: C'è qualcos'altro che vorresti dire al nostro pubblico?

R: Vorrei che la gente sapesse che la segnalazione responsabile funziona. Microsoft ha risposto attraverso il proprio programma di divulgazione coordinata delle vulnerabilità e la patch è stata rilasciata nell'ambito dell'aggiornamento di sicurezza del 10 marzo 2026, il che significa che gli utenti sono ora protetti.

Questo processo — in cui un ricercatore individua un problema, lo segnala in modo responsabile e il fornitore lo risolve — è ciò che garantisce la sicurezza dell'intero ecosistema nel tempo. Se individuate una vulnerabilità, segnalatela. Non tenetela per voi.

Vorremmo ringraziare Khaled Mohamed per il tempo che ci ha dedicato e augurargli ogni successo per i suoi progetti futuri.

I truffatori sanno più cose su di te di quanto tu creda.

Malwarebytes Mobile Security tiMobile Security da phishing, SMS truffaldini, siti dannosi e altro ancora. Con la funzione Scam Guard basata sull'intelligenza artificiale integrata e attiva in tempo reale.