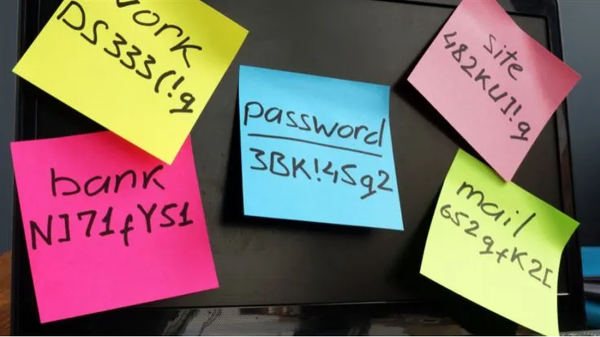

Sono un grande sostenitore dei gestori di password. Certo, esistono alternative migliori alle password, come i passkey, ma se un provider offre solo opzioni basate su password, come molti fanno, non si può fare molto al riguardo. Quindi, per il momento, sembra che saremo costretti a continuare a usare le password.

Ogni gestore di password affidabile sostiene di non poter vedere le password degli utenti, anche se lo volesse. Tuttavia, alcuni ricercatori hanno scoperto che questi gestori di password cloud "zero-knowledge" sono più vulnerabili di quanto suggerisca il loro marketing.

I ricercatori avvertono inoltre che non c'è motivo di farsi prendere dal panico. Perché si verifichi una fuga di password completa, sarebbero necessari errori rari e gravi, come un server danneggiato o completamente compromesso, combinati con specifiche debolezze di progettazione e funzionalità abilitate.

Il "problema" di fondo è che la maggior parte di questi gestori di password sono basati sul cloud. Molto comodo se si lavora su un altro dispositivo e si ha bisogno di accedervi, ma aumenta anche la superficie di attacco. Condividere le password con un altro dispositivo o un altro utente espone al rischio di accessi indesiderati.

I ricercatori hanno testato diversi fornitori, tra cui LastPass, Bitwarden e Dashlane, e hanno ideato diversi scenari di attacco che potrebbero consentire il recupero delle password.

Punti deboli

Gestori di password con gruppi di utenti

Nei gruppi, la condivisione delle chiavi di ripristino, delle chiavi di gruppo e delle chiavi pubbliche di amministrazione spesso implica che queste vengano recuperate dal server senza alcuna garanzia di autenticità. Ciò significa che, in determinate circostanze, un malintenzionato potrebbe ottenere l'accesso.

Quando un amministratore di gruppo ha abilitato criteri quali "ripristino automatico o manuale", è possibile modificarli silenziosamente utilizzando un server compromesso se non è presente alcuna protezione dell'integrità sul "blob dei criteri" dell'organizzazione (un piccolo file di configurazione).

Crittografia debole su server compromesso

Il tuo gestore di password prende la tua password principale e la sottopone a PBKDF2 molte volte (ad esempio, 600.000 volte) prima di memorizzare un hash. Ma su un server compromesso, un hacker potrebbe ridurre il numero di iterazioni a, diciamo, 2, rendendo la password principale facile da indovinare o da violare con la forza bruta.

Opzioni di recupero dell'account

Su un server compromesso, un hacker potrebbe modificare il blob delle politiche e impostare le impostazioni su "ripristino automatico" e inviarlo ai clienti. Passare al ripristino automatico aiuta l'hacker perché consente al sistema di consegnare le chiavi del vault senza che nessuno debba cliccare su "approva" o addirittura accorgersi di ciò che sta accadendo.

Pertanto, l'autore dell'attacco può trasformare quello che dovrebbe essere un processo di emergenza raro e visibile all'utente in un meccanismo silenzioso e di routine che può sfruttare per estrarre le chiavi del vault su larga scala o in modo furtivo e mirato.

Compatibilità compatibilità

Per evitare di bloccare gli utenti sui client obsoleti, i provider continuano a supportare gerarchie di chiavi obsolete e modalità non AEAD (Authenticated Encryption with Associated Data, crittografia autenticata con dati associati) come CBC (Cipher Block Chaining, concatenamento di blocchi cifrati) senza robusti controlli di integrità. Ciò apre la porta ai classici attacchi di downgrade, in cui il server induce un client a utilizzare schemi più deboli e poi recupera gradualmente il testo in chiaro.

Come stare al sicuro

Vogliamo sottolineare che questi attacchi sarebbero molto mirati e richiederebbero un alto livello di compromissione. Quindi, i gestori di password cloud sono ancora molto più sicuri del riutilizzo delle password e dei fogli di calcolo, ma le loro affermazioni di "zero-knowledge" non reggono di fronte ad attacchi di tipo statale.

Dopo la divulgazione responsabile, molti dei problemi sono già stati risolti o mitigati, riducendo il numero di possibili attacchi.

Molti degli attacchi dimostrati richiedono l'utilizzo di funzionalità specifiche di tipo aziendale (recupero dell'account, archivi condivisi, appartenenza all'organizzazione) o client più vecchi/legacy. Quindi prestate particolare attenzione a questi aspetti.

Abilita l'autenticazione a più fattori per gli account importanti, in modo che l'autore dell'attacco non possa accedere semplicemente ottenendo la tua password.

Ammettiamolo, una finestra in incognito ha i suoi limiti.

Violazioni dei dati, commercio sul dark web, frodi creditizie. Malwarebytes Identity Theft monitora tutto questo, ti avvisa immediatamente e include un'assicurazione contro il furto d'identità.