Nel corso delle nostre attività di ricerca delle minacce, abbiamo individuato una campagna che utilizzava lo stesso loader di malware individuato nelle nostre ricerche precedenti per diffondere una minaccia diversa: Needle Stealer, un malware di furto di dati progettato per raccogliere in modo invisibile informazioni sensibili dai dispositivi infetti, tra cui dati del browser, sessioni di accesso e portafogli di criptovalute.

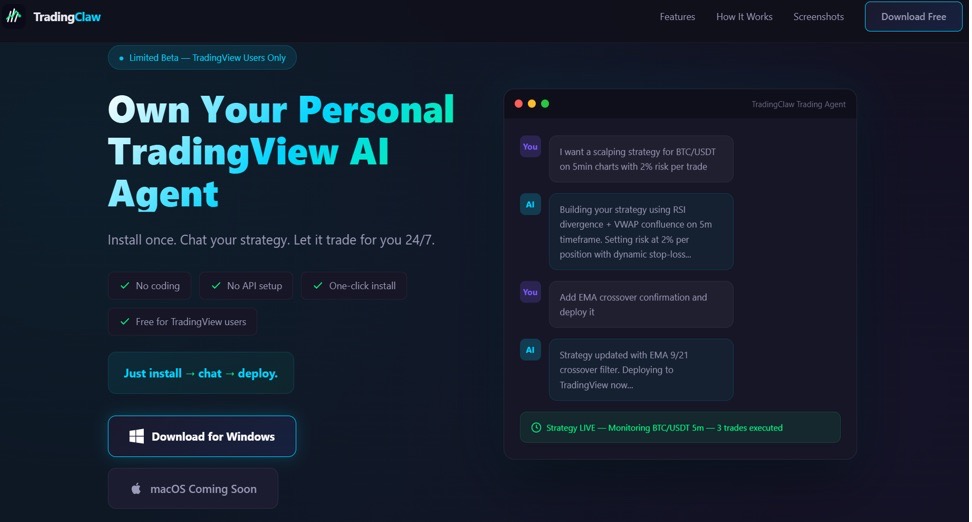

In questo caso, gli hacker hanno utilizzato un sito web che promuoveva uno strumento chiamato TradingClaw (tradingclaw[.]pro), che si presenta come un assistente basato sull'intelligenza artificiale per TradingView.

TradingView è una piattaforma affidabile utilizzata dai trader per analizzare i mercati finanziari, ma questo sito falso denominato TradingClaw non fa parte di TradingView né è collegato alla startup originale tradingclaw.chat. In realtà, qui viene utilizzato come esca per indurre le persone a scaricare malware.

Cos'è Needle Stealer?

Needle è un programma modulare per il furto di informazioni scritto in Golang. In parole povere, ciò significa che è composto da moduli separati, consentendo agli hacker di attivare o disattivare determinate funzionalità a seconda di ciò che intendono sottrarre.

Secondo il pannello di controllo, Needle include:

- Needle Core: il componente principale, dotato di funzionalità quali il form grabbing (acquisizione dei dati inseriti nei siti web) e il dirottamento degli appunti

- Modulo di estensione: gestisce i browser, reindirizza il traffico, inserisce script e sostituisce i file scaricati

- Spoofer per portafogli desktop: prende di mira le app di portafogli di criptovalute come Ledger, Trezor ed Exodus

- Spoofer di portafogli browser: prende di mira portafogli basati su browser come MetaMask e Coinbase, tentando anche di estrarre le frasi di seed

Il pannello mostra anche una funzione "in arrivo" che consente di generare pagine fasulle in stile Google o Cloudflare, il che fa supporre che gli autori degli attacchi abbiano intenzione di passare a tecniche di phishing più sofisticate.

Analisi della campagna TradingClaw

In questa campagna, il malware viene diffuso tramite un sito web fasullo che pubblicizza TradingClaw come strumento di trading basato sull'intelligenza artificiale.

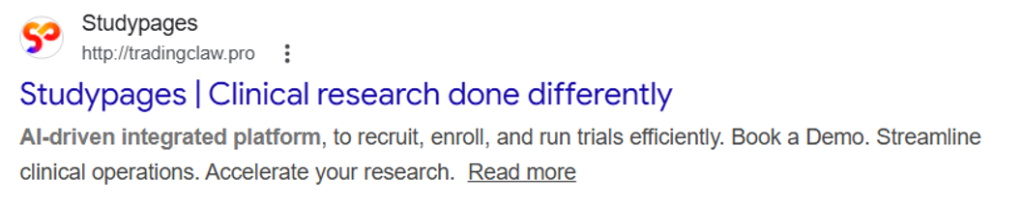

Il sito stesso agisce in modo selettivo. In alcuni casi, ai visitatori viene mostrata la pagina falsa di TradingClaw, mentre in altri vengono reindirizzati a un sito diverso (studypages[.]com). Questo tipo di filtraggio viene comunemente utilizzato dagli hacker per eludere i sistemi di rilevamento e mostrare i contenuti dannosi solo ai destinatari previsti. I motori di ricerca, ad esempio, visualizzano la versione di Studypages:

Se l'utente prosegue, gli viene richiesto di download file ZIP. Questo file contiene la prima fase della catena di infezione.

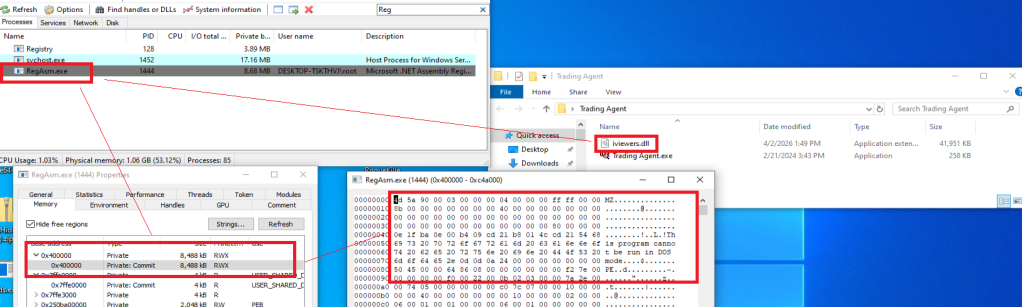

Come nella campagna precedente, l'attacco si basa su una tecnica nota come «DLL hijacking». In parole povere, ciò significa che il malware si maschera da file legittimo che un programma affidabile caricherà automaticamente. Quando il programma viene eseguito, finisce invece per eseguire inconsapevolmente il codice dannoso.

In questo caso, il caricatore di DLL (denominato iviewers.dll) viene eseguita per prima. Successivamente carica una DLL di secondo livello, che alla fine inietta Needle Stealer in un Windows legittimo (RegAsm.exe) utilizzando una tecnica nota come "process hollowing".

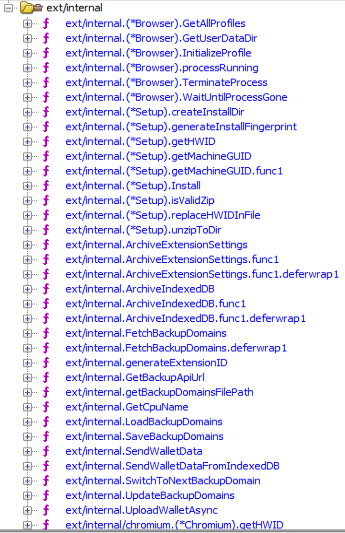

Lo stealer è stato sviluppato in Golang e la maggior parte delle funzioni è implementata nel pacchetto «ext».

Cosa fa il malware

Una volta installato, il modulo Needle Core è in grado di:

- Crea degli screenshot del sistema infetto

- Rubare i dati del browser, tra cui la cronologia, i cookie e le informazioni salvate

- Estrai i dati da app come Telegram e dai client FTP

- Raccogli file quali documenti .txt e dati relativi al portafoglio

- Rubare i dati dei portafogli di criptovaluta

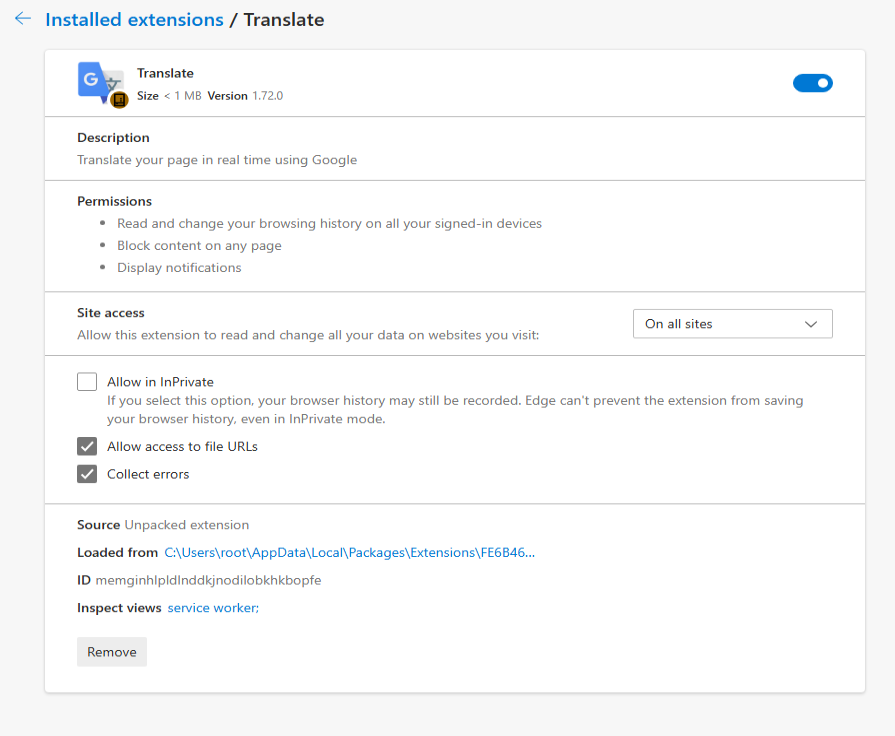

Una delle caratteristiche più preoccupanti è la sua capacità di installare estensioni dannose per il browser.

Estensioni dannose per il browser

Il malware supporta anche la distribuzione di estensioni dannose per il browser, offrendo agli hacker un potente strumento per assumere il controllo del browser della vittima.

Abbiamo individuato diverse varianti di queste estensioni, ciascuna con strutture di file e componenti leggermente diverse. Dietro le quinte, il malware utilizza le funzionalità integrate di Golang per decomprimere un archivio ZIP nascosto (spesso denominato base.zip o meta.zip) che contiene i file di estensione, insieme a un file di configurazione (cfg.json).

Parziale cfg.json file di configurazione:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Questo file di configurazione è fondamentale. Indica al malware dove inviare i dati rubati (il server di comando e controllo), quale estensione dannosa installare e quali funzionalità abilitare.

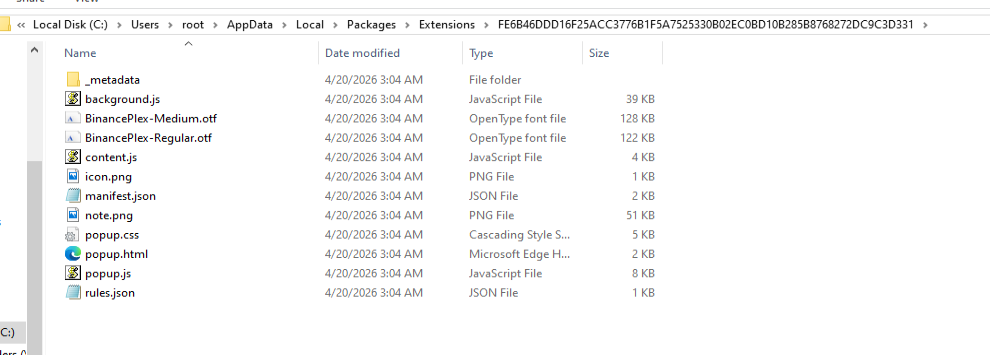

L'estensione Stealer viene inserita in una cartella casuale nel percorso %LOCALAPPDATA%\Packages\Extensions. La cartella contiene tre file principali popup.js, content.js, e background.js.

Le estensioni analizzate hanno nomi legati a Google.

Cosa possono fare le estensioni dannose

L'estensione offre agli hacker un controllo quasi totale sul browser, con funzionalità che vanno ben oltre quelle del malware tradizionale.

Può:

- Connettiti a un server remoto utilizzando una chiave API integrata e controlla regolarmente le istruzioni. Inoltre, è in grado di passare ai domini di backup qualora il server principale dovesse andare offline.

- Genera un ID univoco per monitorare l'utente infetto nel tempo.

- Raccogli l'intera cronologia di navigazione e inviarlo a un server remoto (

/upload). - Monitora in tempo reale ciò che stai facendo, compresi i siti che visiti, e applica regole di reindirizzamento controllate dagli hacker. Ciò consente loro di reindirizzarti silenziosamente verso siti web diversi o di alterare ciò che vedi su una pagina, ad esempio inserendo o nascondendo contenuti.

- Intercettano i download, cancellano i file legittimi e li sostituiscono con file dannosi provenienti da server controllati dagli hacker.

- Inserire script direttamente nelle pagine web, consentendo ulteriori furti o manipolazioni dei dati.

- Visualizza false notifiche del browser con testo e immagini controllati dall'autore dell'attacco.

Come comunica con gli hacker

Il malware e la sua estensione comunicano con i server di comando e controllo (C2) utilizzando diversi endpoint API. Si tratta essenzialmente di diversi «canali» utilizzati per compiti specifici:

/backup-domains/active—ricorre ai server di backup per mantenere la connessione nel caso in cui quello principale risulti bloccato/upload—rinvia i dati rubati agli autori dell'attacco/extension—riceve istruzioni relative a reindirizzamenti, download e notifiche/scripts—scarica codice dannoso da inserire nelle pagine web

Come stare al sicuro

I truffatori utilizzano sempre più spesso strumenti legati all'intelligenza artificiale per far sembrare legittimi siti web fasulli. In questo caso, un presunto «assistente di trading basato sull'intelligenza artificiale» è stato utilizzato per indurre le persone a installare malware.

Per ridurre il rischio:

- Download solo dai siti web ufficiali. Se uno strumento dichiara di funzionare con una piattaforma nota, controlla il sito ufficiale della piattaforma per verificare che sia autentico.

- Controlla chi ha creato il file prima di eseguirlo. Controlla il nome dell'editore ed evita qualsiasi cosa che ti sembri sconosciuta o inaffidabile.

- Controlla regolarmente le estensioni del tuo browser. Rimuovi quelle che non riconosci, in particolare quelle che non hai installato consapevolmente.

Cosa fare se pensi di essere stato colpito

Se pensi di aver scaricato questo programma di furto di dati:

- Controllare i registri dell'EDR e del firewall per verificare la presenza di comunicazioni con i server C2 elencati nella sezione degli IOC.

- Da un altro dispositivo pulito, esci da tutte le sessioni attive sui tuoi account più importanti: Google, Microsoft 365, qualsiasi portale bancario, GitHub, Discord, Telegram, Steam e la tua piattaforma di scambio di criptovalute. Cambia tutte le password e attiva l'autenticazione a due fattori (2FA) per gli account a cui hai effettuato l'accesso da questo dispositivo.

- Controlla la cartella

%LOCALAPPDATA%\Packages\Extensionse le estensioni del browser sospette. - Se sul computer sono presenti portafogli di criptovalute, trasferisci immediatamente i fondi su un dispositivo non compromesso. È proprio questo che questi operatori sfruttano per trarne profitto.

- Esegui una scansione completa con Malwarebytes.

Indicatori di compromesso (IOC)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domini

Tradingclaw[.]pro: sito web fasullo

Chrocustumapp[.]com: relativo a un'estensione dannosa

Chrocustomreversal[.]com: relativo a un'estensione dannosa

google-services[.]cc: relativo a CountLoader/DeepLoad

Coretest[.]digital: Pannello C2

Reisen[.]work: Pannello C2

IP

178[.]16[.]55[.]234: Pannello C2

185[.]11[.]61[.]149: Pannello C2

37[.]221[.]66[.]27: Pannello C2

2[.]56[.]179[.]16: Pannello C2

178[.]16[.]54[.]109: Pannello C2

37[.]221[.]66[.]27: Pannello C2

209[.]17[.]118[.]17: Pannello C2

162[.]216[.]5[.]130: Pannello C2

Aggiornamento dei ricercatori – 28 aprile 2026

Aggiornato per specificare la famiglia di malware: CountLoader/DeepLoad.

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.