Parliamo del ransomware Ryuk

Ryuk è il nome di una famiglia di ransomware, scoperta per la prima volta nell'agosto 2018. In passato, conoscevamo Ryuk solo come personaggio immaginario di un popolare fumetto e cartone animato giapponese, ma ora lo conosciamo come una delle famiglie di ransomware più dannose che abbiano mai afflitto i sistemi di tutto il mondo.

Che cos'è il ransomware Ryuk?

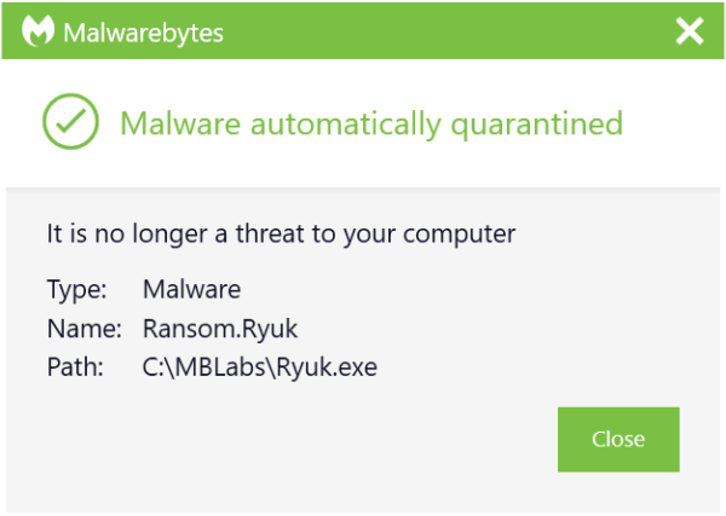

Iniziamo definendo il ransomware in generale. Ransomware è una categoria di malware che blocca i tuoi file o sistemi e li tiene in ostaggio per un riscatto. Ryuk è un tipo di ransomware utilizzato negli attacchi mirati, dove gli attori delle minacce assicurano che i file essenziali vengano crittografati in modo che possano richiedere grandi somme di riscatto. Una tipica richiesta di riscatto di Ryuk può ammontare a poche centinaia di migliaia di dollari. Malwarebytes lo rileva come Ransom.Ryuk. Per un'analisi tecnica più approfondita di questa minaccia, consulta il nostro focus sulle minacce del ransomware Ryuk.

Come funziona Ryuk?

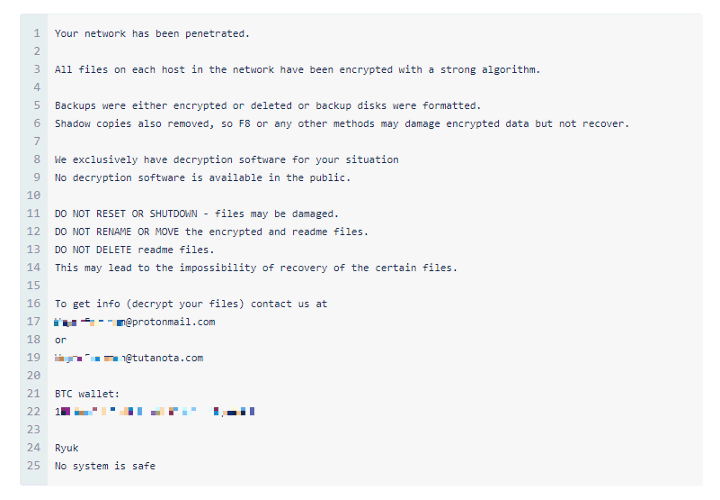

Ryuk è una delle prime famiglie di ransomware a includere la capacità di identificare e crittografare unità e risorse di rete, oltre a eliminare copie ombra sul punto finale. Ciò significa che gli aggressori possono quindi disabilitare il Ripristino configurazione di sistema di Windows per gli utenti, rendendolo impossibile per recuperare da un attacco senza backup esterni o tecnologia di ripristino.

Chi ha creato Ryuk?

L'attribuzione del malware è sempre difficile. Tuttavia, i ricercatori di Deloitte Argentina, Gabriela Nicolao e Luciano Martins, hanno attribuito il ransomware Ryuk a CryptoTech, un gruppo di criminali informatici poco conosciuto che fu osservato mentre promuoveva Hermes 2.1 in un forum underground già nell'agosto 2017. Hermes 2.1, secondo i ricercatori, è un altro nome per il ransomware Ryuk.

Notizie sul ransomware Ryuk

- 2021:

- La città di Liegi colpita da ransomware, sospettato Ryuk

- Il ransomware Ryuk sviluppa una capacità simile a quella dei worm

- 2020:

- VideoBytes: Ryuk Ransomware prende di mira gli ospedali statunitensi

- Tampa Bay Times colpito da un attacco ransomware Ryuk

- 2019:

Chi sono gli obiettivi di Ryuk?

Gli obiettivi di Ryuk tendono ad essere organizzazioni di alto profilo dove gli aggressori sanno che è probabile che vengano pagate le loro elevate richieste di riscatto. Le vittime includono EMCOR, ospedali UHS e diversi giornali. In questi attacchi, si stima che Ryuk abbia generato un ricavo di 61 milioni di dollari per i suoi operatori tra febbraio 2018 e ottobre 2019.

Come viene distribuito Ryuk?

Come con molti attacchi di malware, il metodo di consegna sono le email spam (malspam). Queste email vengono spesso inviate da un indirizzo falsificato, quindi il nome del mittente non desta sospetto.

Un attacco tipico di Ryuk inizia quando un utente apre un documento Microsoft Office armato allegato a una email di phishing. Aprendo il documento, viene eseguito un macro dannoso che tenta di scaricare il Trojan bancario Emotet. Questo Trojan ha la capacità di scaricare ulteriore malware su una macchina infetta che ottiene e esegue Trickbot, il cui payload principale è spyware. Questo raccoglie le credenziali di amministrazione, permettendo agli aggressori di muoversi lateralmente verso i beni critici collegati alla rete. La catena di attacco si conclude quando gli aggressori eseguono Ryuk su ciascuno di questi beni.

Quindi, una volta che la tua rete è stata compromessa, gli aggressori decidono se ritengono che valga la pena di esplorare e infiltrarsi ulteriormente nella rete. Se hanno abbastanza influenza per richiedere una somma elevata, allora distribuiscono il ransomware Ryuk.

Come posso proteggermi da Ryuk?

Il primo passo per proteggersi da un attacco ransomware è investire in una protezione anti-malware/antivirus, preferibilmente una che offra protezione in tempo reale progettata per contrastare attacchi di malware avanzati come il ransomware. Dovresti anche cercare funzionalità che proteggano i programmi vulnerabili dalle minacce (una tecnologia anti-exploit), oltre a bloccare il ransomware dal tenere in ostaggio i file (un componente anti-ransomware). Alcune soluzioni anti-malware offrono una tecnologia di ripristino, appositamente progettata per contrastare gli effetti del ransomware.

Successivamente, per quanto possa essere scomodo, è necessario creare backup sicuri dei dati regolarmente. La nostra raccomandazione è di utilizzare l'archiviazione cloud che include un'elevata crittografia e autenticazione a più fattori. Un'altra opzione è acquistare USB o un disco rigido esterno dove è possibile salvare file nuovi o aggiornati— assicurati solo di scollegare fisicamente i dispositivi dal tuo computer dopo il backup, altrimenti potrebbero infettarsi anche con il ransomware.

Quindi, assicurati che i tuoi sistemi e software siano aggiornati regolarmente. L'epidemia di ransomware WannaCry ha sfruttato una vulnerabilità nel software di Microsoft e mentre l'azienda aveva rilasciato una patch per la falla di sicurezza già nel marzo 2017, molte persone non installarono l'aggiornamento, lasciandoli esposti all'attacco. Comprendiamo che è difficile stare al passo con un elenco sempre crescente di aggiornamenti da un elenco sempre crescente di software e applicazioni che usi nella tua vita quotidiana. Ecco perché raccomandiamo di cambiare le impostazioni per abilitare l'aggiornamento automatico.

Infine, resta informato. Uno dei modi più comuni in cui i computer vengono infettati con ransomware è attraverso l'ingegneria sociale. Educati tu stesso (e i tuoi dipendenti se sei un proprietario di azienda) su come rilevare e-mail di phishing, siti web sospetti e altri truffe. E soprattutto, usa il buon senso. Se sembra sospetto, probabilmente lo è.

Come posso rimuovere Ryuk?

Puoi usare la console Malwarebytes Anti-Malware Nebula per scansionare i tuoi endpoint. Scegli l'opzione Scansione + Quarantena. Successivamente, puoi controllare la pagina delle rilevazioni per vedere quali minacce sono state trovate. Nella pagina della Quarantena puoi vedere quali minacce sono state messe in quarantena e ripristinarle se necessario. Presta molta attenzione alla pagina delle rilevazioni per vedere se riesci a trovare la risposta a come Ryuk è stato consegnato. Non vuoi lasciare indietro nessuna backdoor che gli attaccanti possono riutilizzare!

Se sospetti che la consegna di Ryuk sia stata effettuata da Emotet, dovrai eseguire alcuni passi aggiuntivi. Se il tuo computer è connesso a una rete, isolarlo immediatamente. Una volta isolato, assicurati di applicare le patch e pulire il sistema infetto. Ma non è tutto. A causa del modo in cui Emotet si diffonde nella tua rete, un computer pulito può essere nuovamente infettato quando ricollegato a una rete infetta. Pulisci ogni computer della tua rete uno per uno. È un processo noioso, ma le soluzioni aziendali di Malwarebytes possono renderlo più semplice, isolando e rimediando gli endpoint infetti e offrendo protezione proattiva contro le future infezioni di Emotet.