UPDATE (27 februari 2026): We hebben meer duidelijkheid verschaft over het misbruik van legitieme commerciële producten en de stealth-modus van Teramind.

Belangrijke opmerking: Teramind, de softwareleverancier waarnaar in dit artikel wordt verwezen, heeft verklaard dat zij geen banden heeft met de beschreven bedreigers, de genoemde software niet heeft geïmplementeerd en elk ongeoorloofd misbruik van commerciële monitoringtechnologieën veroordeelt. Teramind is een legitiem commercieel product met legale toepassingen voor bedrijven.

Op 24 februari 2026 publiceerden we een artikel over hoe eenvalse Zoom-vergadering "update" stilletjes bewakingssoftware installeert. We documenteerden een campagne waarbij een overtuigende valse Zoom-wachtkamer werd gebruikt om een legitieme Teramind-installatieprogramma te verspreiden dat werd misbruikt voor ongeoorloofde bewaking op Windows .

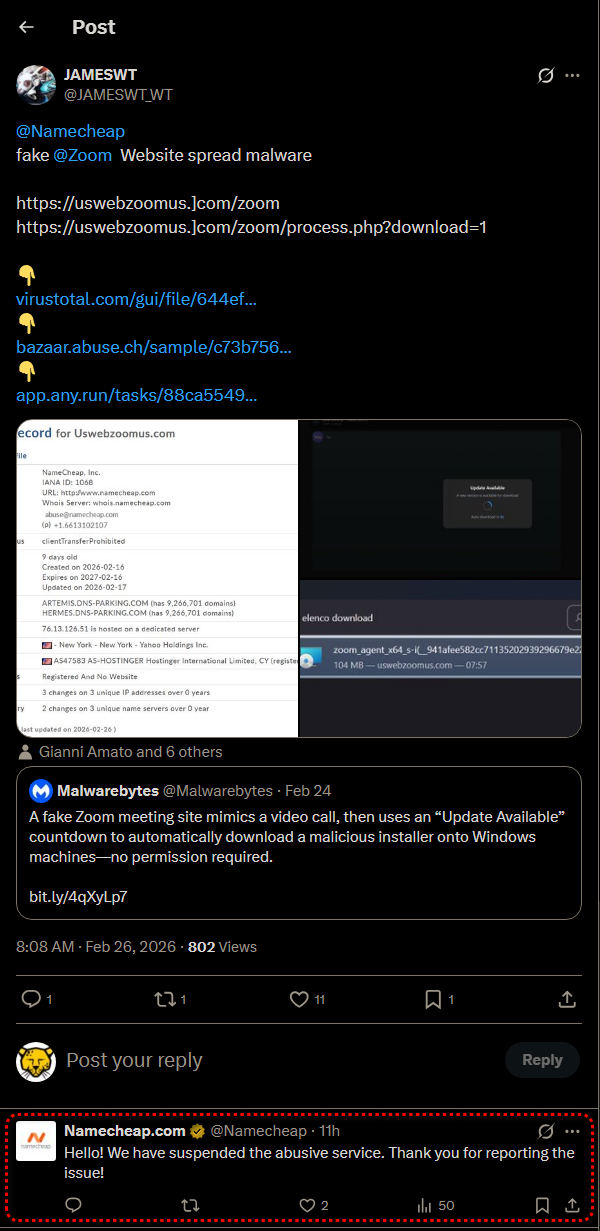

Na publicatie van onze bevindingen werd het kwaadaardige domein gemeld bij de domeinnaamregistrar Namecheap, die bevestigde dat de dienst was opgeschort. Ondanks de verwijdering blijkt uit onze voortdurende monitoring dat de campagne niet alleen nog steeds actief is, maar ook groeit: we hebben nu een parallelle operatie geïdentificeerd die zich voordoet als Google Meet en wordt uitgevoerd vanaf een ander domein en een andere infrastructuur.

In dit artikel geven we een diepgaande technische analyse van beide varianten, catalogiseren we het gebruik van Teramind-instance-ID's door oplichters dat we rechtstreeks hebben waargenomen of verzameld uit sandbox-repositories, documenteren we onze praktische detonatie van het installatieprogramma in een gecontroleerde omgeving en beantwoorden we een vraag die tijdens ons onderzoek naar voren kwam: hoe kan één enkel, identiek Windows verschillende aanvalsaccounts bedienen?

De campagne wordt uitgebreid naar Google Meet

Terwijl de oorspronkelijke Zoom-themasite op uswebzoomus[.]com werd door Namecheap verwijderd na meldingen van de gemeenschap, een tweede site op googlemeetinterview[.]click zet actief dezelfde payload in met behulp van een identiek playbook dat is aangepast voor Google Meet.

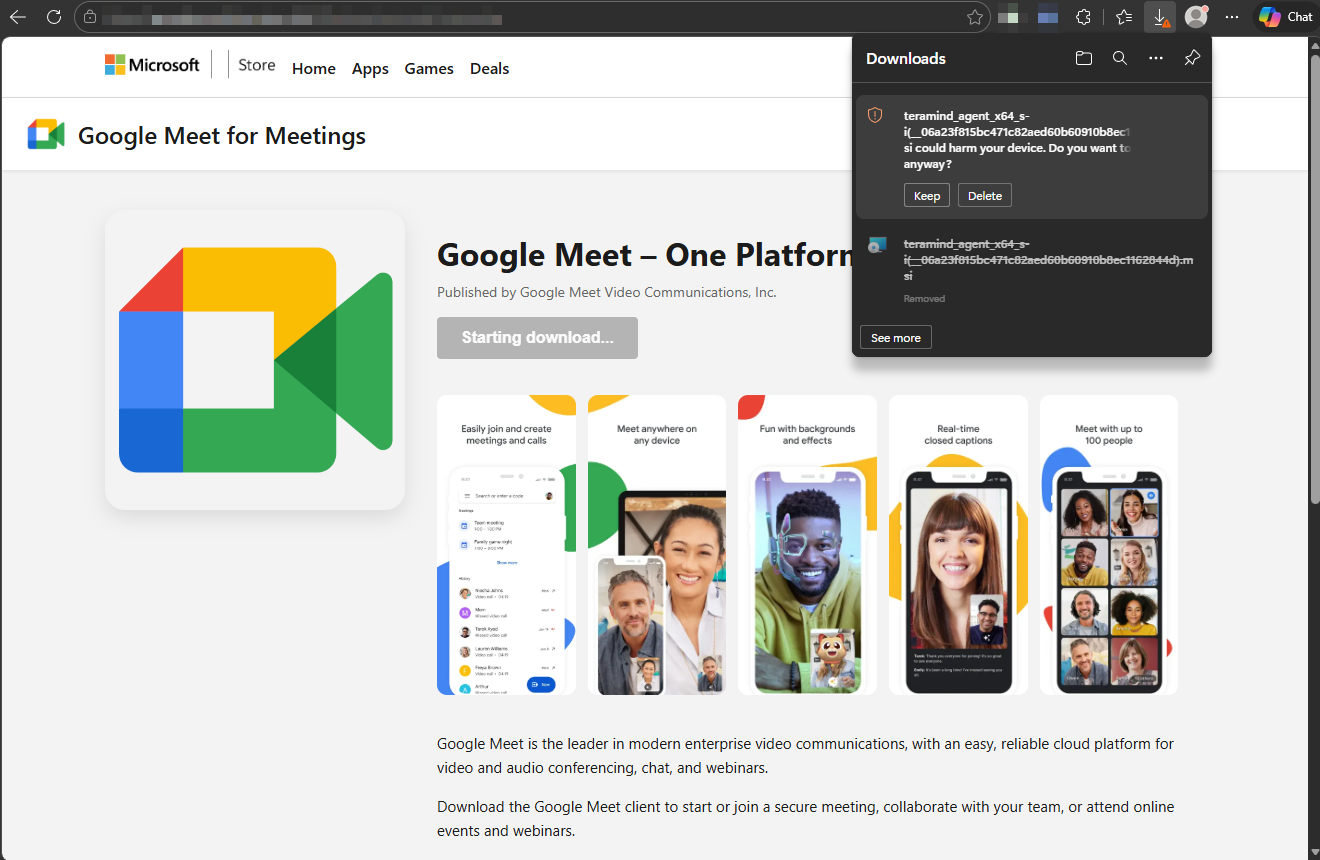

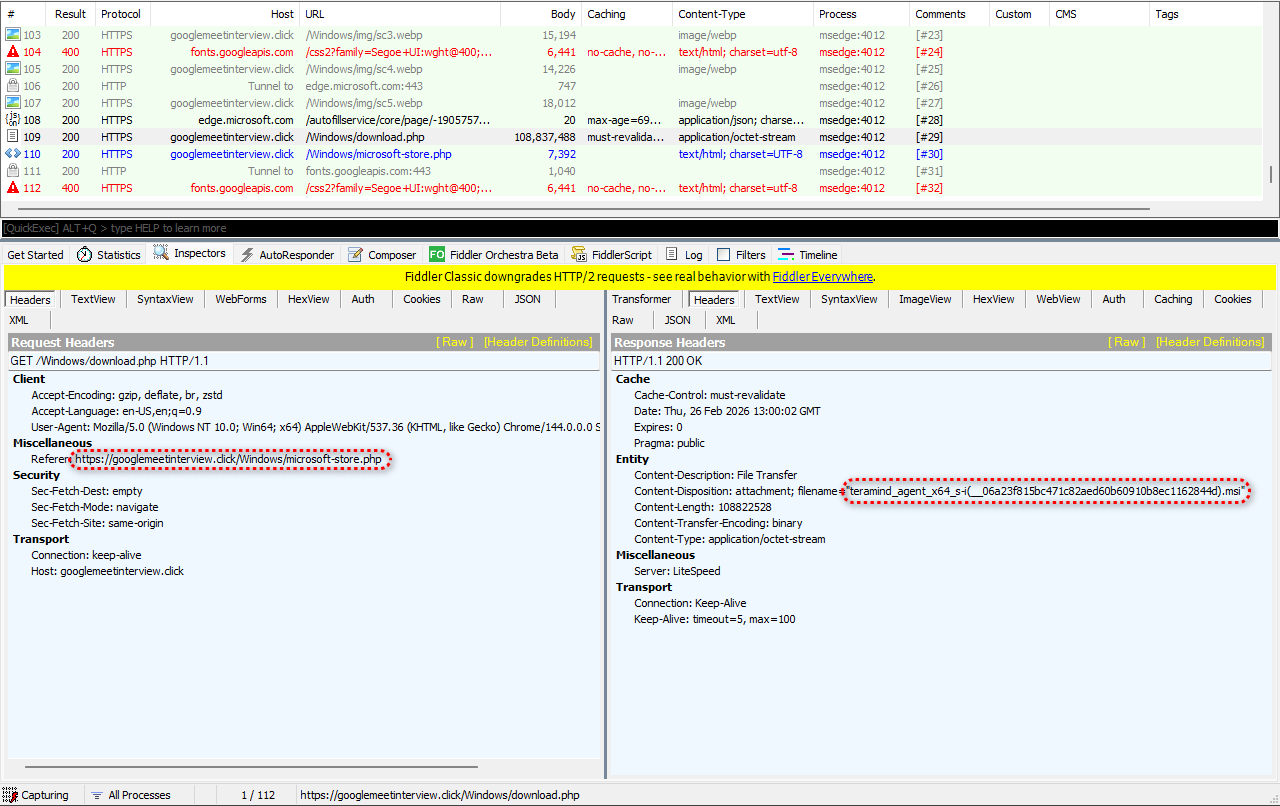

De Google Meet-variant presenteert een valse Microsoft Store-pagina met de naam "Google Meet for Meetings", gepubliceerd door "Google Meet Video Communications, Inc", een verzonnen entiteit. Er wordt een knop "Downloaden starten..." weergegeven terwijl het MSI-bestand stilzwijgend wordt geleverd via het pad /Windows/download.php. De verwijzende pagina is /Windows/microsoft-store.php, waarmee wordt bevestigd dat het valse Microsoft Store-scherm wordt aangeboden door de infrastructuur van de aanvaller, en niet door Microsoft.

Onze Fiddler-verkeersregistratie van de Google Meet-variant toont de responsheader:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

In tegenstelling tot de Zoom-variant, waarbij de bestandsnaam werd vermomd als een Zoom-component, probeert deze variant niet eens het misbruik van Teramind door de oplichter in de bestandsnaam te verbergen. We hebben gecontroleerd dat beide bestanden byte voor byte identiek zijn (MD5: AD0A22E393E9289DEAC0D8D95D8118B5), wat bevestigt dat één enkel binair bestand wordt gebruikt voor beide campagnes, waarbij alleen de bestandsnaam is gewijzigd.

Infrastructuurverschillen tussen varianten

Ondanks dat ze dezelfde payload gebruiken, worden de twee varianten op verschillende infrastructuren gehost. De Zoom-variant op uswebzoomus[.]com draaide op Apache/2.4.58 (Ubuntu) en werd op 16-02-2026 geregistreerd via Namecheap. De Google Meet-variant op googlemeetinterview[.]click draait op een LiteSpeed-server.

Beide bieden de download aan via PHP-scripts en gebruiken hetzelfde valse Microsoft Store-omleidingspatroon, maar de overstap naar een andere webserver en domeinregistrar suggereert dat de exploitant rekening hield met verwijderingen en vooraf een back-upinfrastructuur had opgezet.

Eén binair bestand, vele identiteiten. Hoe het installatieprogramma zijn eigen bestandsnaam leest

Tijdens ons onderzoek hebben we 14 verschillende MSI-bestandsnamen geïdentificeerd die dezelfde SHA-256-hash delen. Hiervan zijn er twee rechtstreeks uit kwaadaardige infrastructuur gehaald via onze malware-domeinanalyse: de Zoom-variant van uswebzoomus[.]com en de Google Meet-variant van googlemeetinterview[.]click. De overige bestandsnamen zijn afkomstig uit sandbox-repositories.

Het is belangrijk om op te merken dat sommige van deze bestandsnamen uit de sandbox kunnen verwijzen naar legitieme Teramind-implementaties binnen bedrijven en niet naar kwaadaardige activiteiten. Teramind is een commercieel product met legitieme zakelijke toepassingen, en bestanden die naar sandbox-services worden verzonden, duiden niet noodzakelijkerwijs op misbruik. Niettemin hebben ze allemaal dezelfde binaire code en vertonen ze hetzelfde configuratiemechanisme op basis van bestandsnamen.

Elk bestand heeft dezelfde SHA-256-hash: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faDit riep meteen een vraag op: als het Teramind-instantie-ID bij elke bestandsnaam verandert, maar het binaire bestand byte voor byte identiek is, waar wordt het ID dan eigenlijk opgeslagen?

Het antwoord ligt in een .NET-aangepaste actie die in de MSI is ingebed. Onze gedragsanalyse onthult de volgende reeks:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

De MSI wordt geleverd met een standaard TMINSTANCE waarde van onsite. Dit is de standaard instelling van Teramind on-premise. Bij de installatie wordt de ReadPropertiesFromMsiName De aangepaste actie parseert de eigen bestandsnaam van het installatieprogramma en haalt de 40-tekens lange hexadecimale tekenreeks uit de s-i(__) gedeelte en overschrijft de standaardwaarde met de aanvaller-specifieke instantie-ID.

Het logboek toont ook het bericht Failed to get router from msi name. Het installatieprogramma heeft geprobeerd om een C2-serveradres uit de bestandsnaam te halen, maar dat is niet gelukt. In dit geval wordt teruggevallen op de standaardwaarde. rt.teramind.co, die vooraf is geconfigureerd in de MSI. Echter, TMROUTER is een blootgestelde MSI-eigenschap, dus deze kan mogelijk tijdens de installatie worden overschreven of in een andere build worden gewijzigd. De bestandsnaam in deze campagne bevat alleen de instantie-ID; de C2-bestemming wordt bepaald door de standaardconfiguratie van de MSI.

Live detonatie: wat de installateur daadwerkelijk doet op een echt systeem

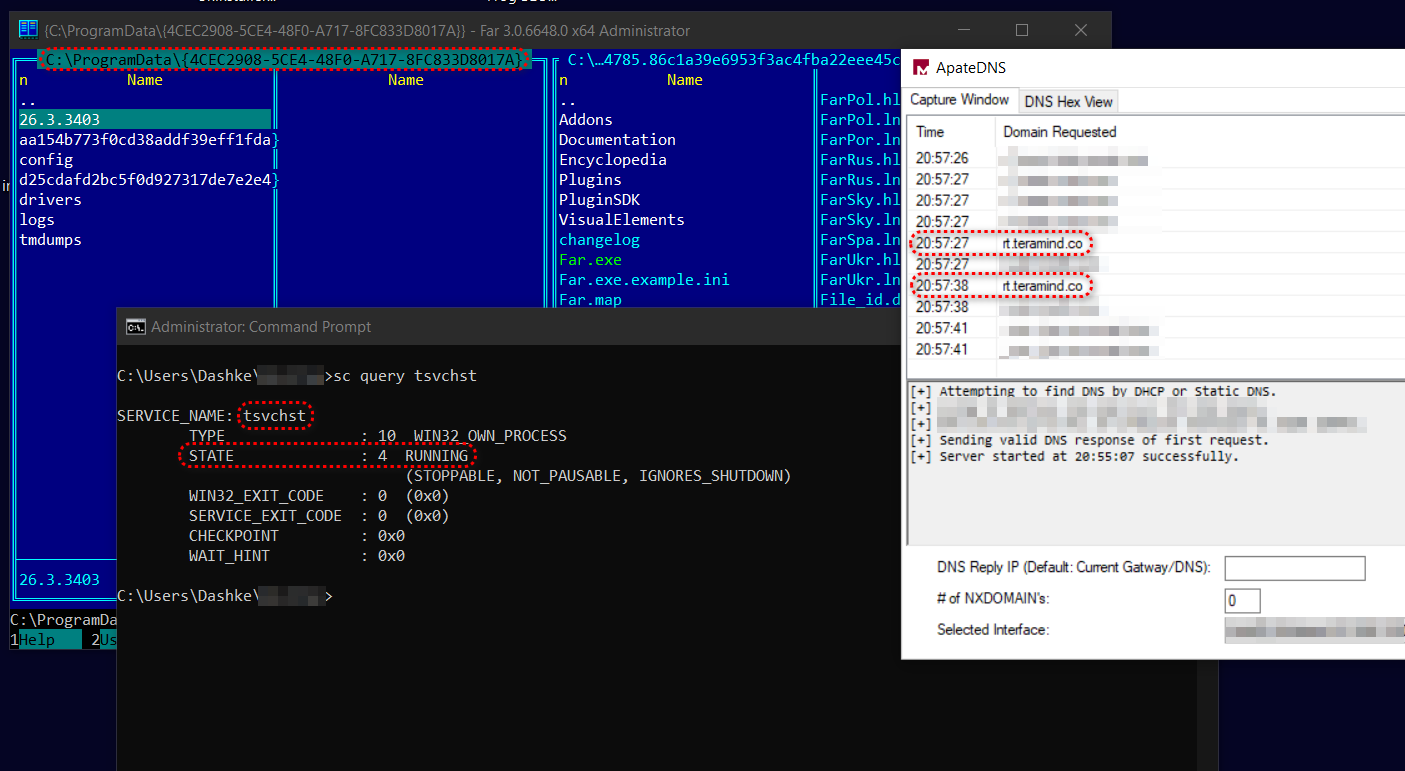

Om verder te gaan dan gedragsanalyse op basis van sandbox, hebben we het MSI-installatieprogramma geactiveerd in een geïsoleerde virtuele Windows -machine met uitgebreide MSI-logging ingeschakeld, ApateDNS voor DNS-onderschepping en Fiddler voor netwerkmonitoring. Deze praktische analyse bracht verschillende kritieke gedragingen aan het licht die niet zichtbaar waren in geautomatiseerde sandbox-rapporten.

Installatieketen en de CheckHosts-poort

Het MSI-installatieprogramma doorloopt achtereenvolgens vier aangepaste .NET-acties, die allemaal worden uitgevoerd via de WiX Toolset. zzzzInvokeManagedCustomActionOutOfProc mechanisme:

- Eigenschappen lezen vanuit Msi-naam: Parseert de eigen bestandsnaam van de MSI om de Teramind-instantie-ID te extraheren en overschrijft de standaardwaarde.

onsitewaarde - CheckAgent:Bepaalt of er al een Teramind-agent op de machine is geïnstalleerd.

- ValidateParams:Valideert de geëxtraheerde configuratieparameters

- CheckHosts: Voert een connectiviteitscontrole uit vóór de vlucht met de C2-server.

rt.teramind.co

De CheckHosts actie is een harde poort: als de installatieprogramma de Teramind-server niet kan bereiken, wordt de installatie afgebroken met foutcode 1603. Onze eerste poging tot detonatie in een netwerkgeïsoleerde VM mislukte precies op dit punt:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Dit gedrag is om twee redenen belangrijk. Ten eerste onthult het het adres van de C2-server: rt.teramind.coTen tweede betekent dit dat slachtoffers op bedrijfsnetwerken met restrictieve DNS- of uitgaande filtering onbedoeld beschermd kunnen worden. Het installatieprogramma zal stilzwijgend mislukken als het tijdens de installatie geen verbinding kan maken met de server. De MSI ondersteunt echter wel een TMSKIPSRVCHECK eigenschap die deze controle kan omzeilen, en de standaardwaarde ervan is no.

Om onze analyse te voltooien, hebben we toegevoegd rt.teramind.co naar het Windows dat naar localhost verwijst, waardoor de DNS-resolutie kan slagen en de CheckHosts-actie kan worden doorgevoerd. De installatie werd vervolgens met succes voltooid.

Stealth-modus bevestigd

Het logboek van de succesvolle installatie bevestigt wat in het oorspronkelijke artikel werd vermoed: de stealth-modus van Teramind (Hidden Agent genaamd, een implementatieoptie die stil op de achtergrond draait) is standaard ingeschakeld in deze build. Verborgen of stealth-implementatiemodi zijn standaardfuncties in legitieme endpointmonitoringproducten voor bedrijven, die doorgaans worden gebruikt voor het detecteren van interne bedreigingen of het controleren van de naleving van regels, met de juiste kennisgeving aan en toestemming van werknemers. In deze campagne kunnen bedreigers deze functie echter misbruiken om de agent te implementeren zonder dat het slachtoffer hiervan op de hoogte is. De MSI-eigenschappen dump toont:

Property(S): TMSTEALTH = 1

Dit bevestigt dat de agent wordt geïnstalleerd zonder pictogram in de taakbalk, zonder vermelding in het systeemvak en zonder zichtbare vermelding in de lijst Windows . Het slachtoffer heeft geen visuele indicatie dat er bewakingssoftware actief is.

Twee diensten, niet één

Het installatielogboek laat zien dat de campagne twee permanente services implementeert, niet alleen degene die in ons oorspronkelijke artikel wordt beschreven:

| Naam van de dienst | Weergavenaam | Binair | Starttype |

|---|---|---|---|

| tsvchst | Servicehost | svc.exe –service | Automatisch (opstarten) |

| pmon | Prestatiemonitor | pmon.exe | Handmatig (op aanvraag) |

Beide servicenamen zijn gekozen om op te gaan in de omgeving: tsvchst bootstraps de legitieme Windows svchost.exe naamgevingspatroon, terwijl pmon met de weergavenaam "Performance Monitor" bootst de ingebouwde Windows Monitor na. Beide draaien als LocalSystem, het hoogste privilege-niveau op een Windows .

Beide services zijn geconfigureerd met agressieve storingsherstel: herstart bij eerste storing, herstart bij tweede storing en herstart bij volgende storingen, met vertragingen van 160 seconden (tsvchst) en 130 seconden (pmon). Dit betekent dat zelfs als een gebruiker of beveiligingstool de service beëindigt, deze binnen enkele minuten automatisch opnieuw wordt gestart.

Live C2-callback waargenomen

Direct na de installatie legde ApateDNS vast dat de agent naar huis belde. DNS-query's voor rt.teramind.co verscheen binnen enkele seconden nadat de service was gestart, wat bevestigt dat de agent onmiddellijk met zijn terugbelcyclus begint. De query's werden met tussenpozen van ongeveer 11 seconden herhaald, wat een aanhoudend pollingpatroon laat zien.

In een realistisch scenario waarin het slachtoffer over een internetverbinding beschikt, zouden deze worden omgezet naar de infrastructuur van Teramind en zou de agent beginnen met het verzenden van de vastgelegde gegevens.

Volledig MSI-configuratieoppervlak

Het uitgebreide installatielogboek toont alle configureerbare parameters die de MSI ondersteunt via zijn SecureCustomProperties lijst. Dit toont de volledige configuratie-interface van het installatieprogramma:

TMSTEALTH— Stealth-modus (ingesteld op 1 in deze build)TMINSTANCE— Account-ID (uit de bestandsnaam gehaald)TMROUTER— C2-serveradres (hard gecodeerd naar rt.teramind.co)TMENCRYPTION— C2-communicatieversleuteling in-/uitschakelenTMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Ingebouwde SOCKS5-proxyondersteuning voor het tunnelen van C2-verkeer via proxiesTMHTTPPROXY— HTTP proxy-ondersteuningTMSKIPSRVCHECK— Sla de C2-connectiviteitscontrole voorafgaand aan de vlucht overTMNODRV / TMNOFSDRV— Kernelfilterstuurprogramma's uitschakelenTMNOIPCCLIPBOARD— Schakelaar voor het monitoren van het klembordTMNOREMOTETS— Schakelaar voor bewaking van externe terminalservicesTMHASHUSERNAMES— Anonimiseer/hash vastgelegde gebruikersnamenTMDISABLESCREEN— Screenshot-opname uitschakelenTMADDENTRYTOARP— Item toevoegen/verwijderen vanuit Programma's toevoegen/verwijderen (uitgeschakeld in stealth)TMCRASHUPLOADURL— Eindpunt voor het uploaden van crash-telemetrieTMREVEALEDPASSWORDLESS— Schakelaar voor functionaliteit voor weergave zonder wachtwoord

De SOCKS5-proxyondersteuning is vanuit het oogpunt van bedreigingen bijzonder opmerkelijk. Hoewel proxyconfiguratie een standaardfunctie is voor bedrijven – waardoor organisaties agentverkeer via de bedrijfsinfrastructuur kunnen routeren – betekent dit in deze context dat de agent kan worden geconfigureerd om vastgelegde gegevens via een door de aanvaller gecontroleerde proxy te routeren, waardoor detectie op netwerkniveau aanzienlijk moeilijker wordt door C2-verkeer te vermommen als legitiem proxyverkeer.

Waargenomen Teramind-instantie-ID's

De volgende tabel bevat alle MSI-bestandsnamen en bijbehorende Teramind-instantie-ID's die we hebben verzameld. Twee daarvan zijn rechtstreeks in het wild waargenomen via onze eigen malware-domeinanalyse: de Zoom-variant (941afee…7cced, vastgelegd op uswebzoomus[.]com) en de Google Meet-variant (06a23f8…2844d, vastgelegd op googlemeetinterview[.]click). De overige bestandsnamen zijn afkomstig uit sandbox-repositories.

Zoals hierboven vermeld, kunnen sommige hiervan legitieme bedrijfsimplementaties zijn in plaats van kwaadwillig gebruik. Alle bestanden hebben dezelfde SHA-256-hash. Twee bestandsnamen hebben dezelfde instantie-ID c0cea71…0a6d7, wat erop wijst dat hetzelfde aanvalleraccount werd gebruikt voor meerdere variaties op de bestandsnaam.

| MSI-bestandsnaam | Instance-ID |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

De verscheidenheid aan voorvoegsels voor bestandsnamen is opmerkelijk: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, en file_agentDit suggereert dat de campagne verder gaat dan alleen het nabootsen van videoconferenties.

De variant met het AdobeReader-merk werd echter alleen aangetroffen in sandbox-repositories en is mogelijk bedoeld voor testdoeleinden of geplande uitbreiding, en niet voor actieve implementatie. De bestandsnamen met generieke voorvoegsels zoals teramind_agent en file_agent lijken eveneens sandbox-inzendingen te zijn waarbij de standaardnaamgeving is behouden, en geen merkspecifieke social engineering-lokmiddel.

Indicatoren van compromittering

Bestandshashes

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Domeinen

- uswebzoomus[.]com (Zoom-variant: verwijderd door Namecheap)

- googlemeetinterview[.]click (Google Meet-variant: actief vanaf 26-02-2026)

Aanbevelingen voor detectie en verdediging

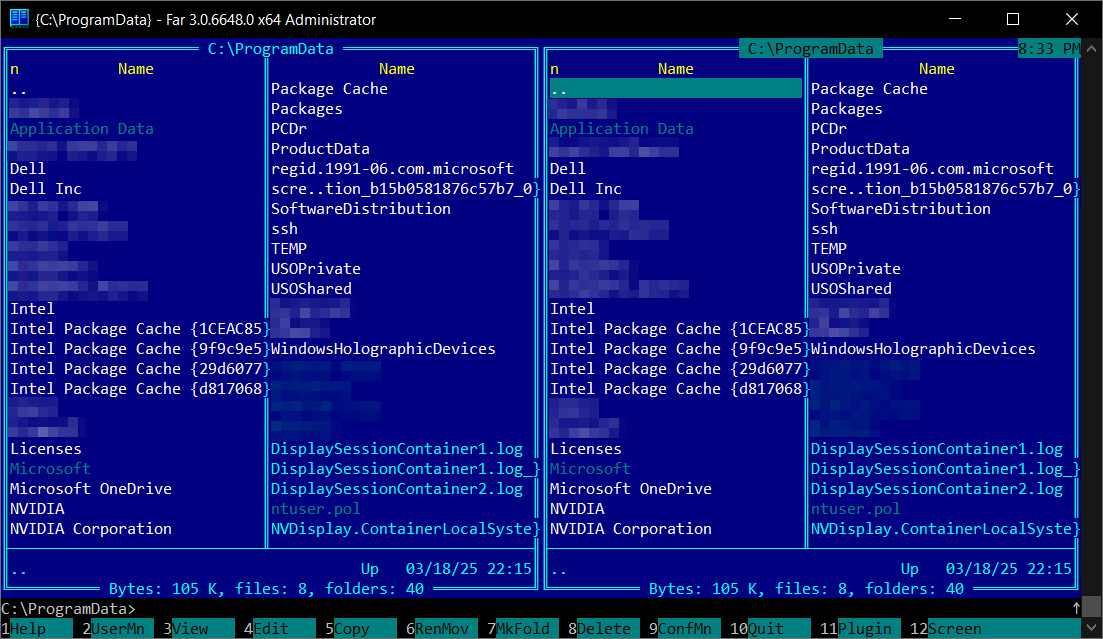

- Waarschuwing over de ProgramData GUID-map

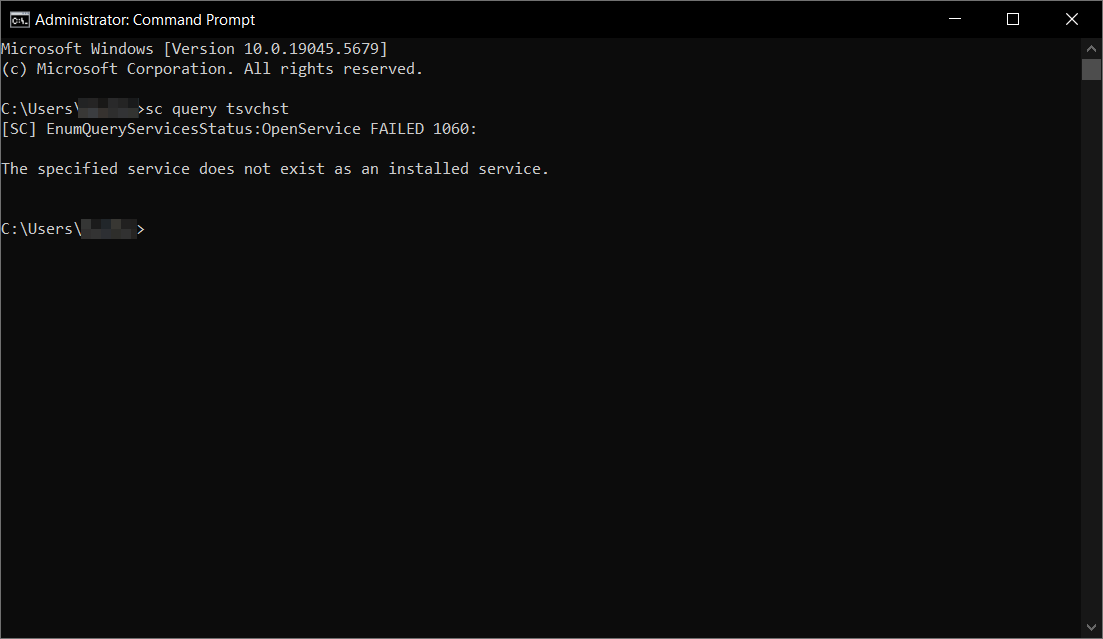

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}Deze GUID is vast voor alle waargenomen varianten. - Query voor beide diensten:

sc query tsvchstensc query pmon. Als je op een niet-zakelijke computer werkt, bevestigt dat dat er actief toezicht is. - Let op het laden van kernelstuurprogramma's:

tm_filter.sysentmfsdrv2.sysHet laden op persoonlijke computers moet waarschuwingen met hoge ernst veroorzaken. - Blokkeer de uitvoering van MSI-bestanden vanuit downloadmappen van browsers. Beide varianten zijn afhankelijk van het feit dat de gebruiker een MSI-bestand uitvoert vanuit de map Downloads. Applicatiecontrolebeleid dat de uitvoering van MSI-bestanden vanuit door gebruikers beschrijfbare paden verhindert, zou deze aanvalsreeks stoppen.

- Leid medewerkers op: werk applicaties nooit bij door op links in berichten te klikken. Gebruik het ingebouwde updatemechanisme van de applicatie of ga handmatig naar de officiële website van de leverancier.

- Implementeer browserbeleidsregelsdie waarschuwen voor of automatische bestandsdownloads van onbekende domeinen blokkeren.

Verwijdering

Om de agent te verwijderen, voert u de volgende opdracht uit als beheerder: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qb. Hiermee worden de services, kernelstuurprogramma's en de meeste geïnstalleerde bestanden verwijderd. Uit onze tests is echter gebleken dat het verwijderprogramma de map ProgramData niet volledig kan verwijderen vanwege door de runtime gegenereerde bestanden. Verwijder na het verwijderen handmatig alle restanten met rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" en start opnieuw op om de kernelstuurprogramma's volledig uit het geheugen te verwijderen.

Conclusie

Deze campagne laat een groeiende trend zien: het misbruik van legitieme commerciële software voor kwaadaardige doeleinden. De aanvallers hebben geen aangepaste malware geschreven. In plaats daarvan hebben ze een kant-en-klaar monitoringproduct gebruikt – een product dat is ontworpen voor legaal zakelijk gebruik – en hebben ze misbruik gemaakt van de ingebouwde stealth-modus en het op bestandsnamen gebaseerde configuratiesysteem. Dit hebben ze gecombineerd met social engineering om het vertrouwen in merken als Zoom en Google Meet te misbruiken. Dit soort misbruik kan elke legitieme softwareleverancier treffen en onderstreept het belang van voorlichting aan gebruikers over social engineering-tactieken.

De uitbreiding naar Google Meet, plus extra varianten uit de sandbox, waaronder een bestandsnaam van AdobeReader, wijst erop dat dit een zich ontwikkelende operatie is die zich mogelijk uitbreidt naar andere applicaties.

Onze praktische detonatie bracht details aan het licht die onzichtbaar waren voor geautomatiseerde sandboxes: de CheckHosts C2 pre-flight gate, de rt.teramind.co routeradres, de tweede pmon dienst die zich voordoet als Performance Monitor, de bevestigde TMSTEALTH = 1 vlag en de volledige SOCKS5-proxycapaciteit voor C2-ontwijking. Het feit dat één enkel binair bestand een onbeperkt aantal aanvalleraccounts bedient door niets meer dan een hernoeming van de bestandsnaam, maakt deze campagne gemakkelijk schaalbaar.

Dankwoord

We willen beveiligingsonderzoeker @JAMESWT_WT bedanken voor het snel melden van het oorspronkelijke kwaadaardige domein aan Namecheap, wat heeft geleid tot de verwijdering ervan. uswebzoomus[.]com.

Teramind heeft bevestigd dat het bedrijf niet betrokken was bij deze campagne en geen kennis had van of banden had met de bedreigers. Net als veel andere legitieme commerciële softwareproducten kan Teramind worden misbruikt door kwaadwillende actoren – een risico dat in het hele ecosysteem van bedrijfssoftware bestaat. Omdat Teramind een legitiem commercieel product is, wordt het niet standaard door beveiligingssoftware gemarkeerd, wat betekent dat we geen zicht hebben op de vraag of deze campagne heeft geleid tot infecties in de praktijk. Wat we wel kunnen bevestigen, is dat de infrastructuur die we hebben gedocumenteerd – waaronder speciaal gebouwde phishingdomeinen die zich voordoen als Zoom en Google Meet, valse Microsoft Store-pagina's en een Teramind-agent die in stealth-modus is geconfigureerd – overeenkomt met een campagne die is ontworpen om monitoringsoftware op de computers van doelwitten te installeren zonder hun medeweten of toestemming.