Aktualizacja z 16 marca 2026 r.

Na początku tego tygodnia firma Google błędnie poinformowała, że aktywnie wykorzystywana luka w Chrome naprawiona, a obecnie ogłosiła, że udostępni nową aktualizację, aby chronić użytkowników przed luką oznaczoną jako CVE-2026-3909.

Oryginalna treść:

Firma Google opublikowała pozaplanową aktualizację zabezpieczeń Chrome , która usuwa dwie luki typu zero-day o wysokim poziomie zagrożenia.

Obie luki można wykorzystać zdalnie i wystarczy, by użytkownik odwiedził złośliwą stronę internetową. Ponieważ przeprowadzenie ataku nie jest skomplikowane, luki te stanowią większe zagrożenie w praktyce.

Jak zaktualizować Chrome

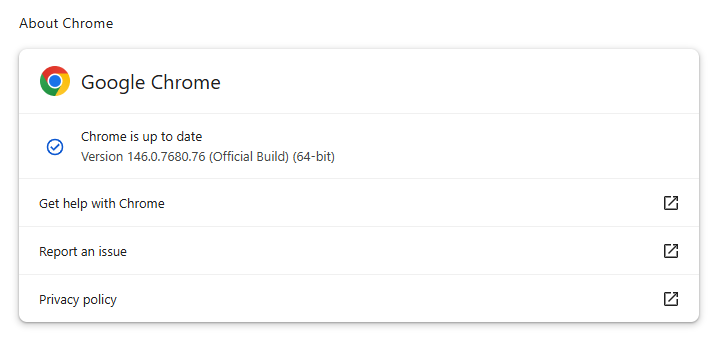

Najnowsze numery wersji to146.0.7680.75/76 dla Windows macOS oraz146.0.7680.75 dla systemu Linux. Jeśli korzystasz z Chrome w wersji146.0.7680.75 lub nowszej,jesteś chroniony przed tymi lukami w zabezpieczeniach.

Najprostszym sposobem na bycie na bieżąco jest zezwolenie Chrome automatyczne aktualizacje. Aktualizacje mogą jednak pojawiać się z opóźnieniem, jeśli rzadko zamykasz przeglądarkę lub jeśli coś zakłóca proces aktualizacji.

Aby zaktualizować ręcznie:

- Kliknij menu„Więcej”(trzy kropki)

- Przejdź dosekcji Ustawienia>Informacje o Chrome.

- Jeśli dostępna jest aktualizacja, Chrome jej pobieranie.

- Uruchom ponownie Chrome zakończyć aktualizację – dzięki temu będziesz chroniony przed tymi lukami w zabezpieczeniach.

W naszym przewodniku znajdziesz również szczegółowe instrukcjedotyczące aktualizacji Chrome każdym systemie operacyjnym, w tym wskazówki dotyczące sprawdzania numeru wersji.

Szczegóły techniczne

Firma Google informuje, że wykryła i usunęła oba błędy we własnym zakresie, a poprawki zostały wprowadzone w ciągu około dwóch dni od zgłoszenia.

CVE-2026-3909 to luka typu „zapis poza granicami” w bibliotece Skia, bibliotece grafiki 2D Chromesłużącej do renderowania treści internetowych i elementów interfejsu użytkownika. Zdalny atakujący może nakłonić użytkownika do odwiedzenia złośliwej strony internetowej, która wywoła tę lukę, spowoduje uszkodzenie pamięci i potencjalnie umożliwi wykonanie kodu w kontekście przeglądarki. Skia to biblioteka grafiki 2D typu open source wykorzystywana nie tylko w Chrome Google Chrome także w wielu innych produktach.

CVE-2026-3910 to błąd wynikający z nieprawidłowej implementacji w silniku JavaScript i WebAssembly V8. Specjalnie spreparowana strona HTML mogłaby umożliwić zdalnemu atakującemu wykonanie dowolnego kodu w piaskownicy V8. V8 to silnik opracowany przez Google do przetwarzania kodu JavaScript, w którym odnotowano już wiele błędów.

Komponenty Skia i V8 Chromestanowią główny cel ataków, ponieważ znajdują się bezpośrednio na trasie między niezaufaną treścią internetową a systemem operacyjnym.

W bibliotece Skia możliwe jest połączenie operacji zapisu poza granicami pamięci z innymi błędami w celu przełamania zabezpieczeń piaskownicy renderera, natomiast luki w implementacji silnika V8 często pojawiają się w łańcuchach exploitów wykorzystywanych przez cyberprzestępców i twórców oprogramowania szpiegującego.

Jak zachować bezpieczeństwo

Aby zabezpieczyć swoje urządzenie, Chrome najszybciej zaktualizuj Chrome . Oto kilka dodatkowych wskazówek, które pomogą Ci uniknąć stania się ofiarą ataku, nawet zanim luka typu zero-day zostanie załatana:

- Nie klikaj na niechciane linki w wiadomościach e-mail, wiadomościach, nieznanych stronach internetowych lub w mediach społecznościowych.

- Włącz automatyczne aktualizacje i regularnie restartuj komputer. Wielu użytkowników pozostawia przeglądarki otwarte przez wiele dni, co opóźnia ochronę, nawet jeśli aktualizacja jest pobierana w tle.

- Korzystaj z aktualnegooprogramowania antywirusowegodziałającego w czasie rzeczywistym, wyposażonego w moduł ochrony sieciowej.

Użytkownicy innych przeglądarek opartych na silniku Chromium mogą spodziewać się wkrótce podobnej aktualizacji.

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.