W każdy drugi wtorek miesiąca firma Microsoft wydaje ważne aktualizacje zabezpieczeń, znane jako Patch Tuesday. Aktualizacja z tego miesiąca naprawia 79 luk CVE firmy Microsoft, w tym dwie luki typu zero-day.

Microsoft definiuje zero-day jako „błąd w oprogramowaniu, dla którego nie jest jeszcze dostępna oficjalna poprawka ani aktualizacja zabezpieczeń”. Ponieważ poprawka jest już dostępna, te dwa błędy nie są już zero-day. Nie ma również powodu, aby sądzić, że były one kiedykolwiek aktywnie wykorzystywane.

Ale przyjrzyjmy się możliwym konsekwencjom, jeśli nie zainstalujesz aktualizacji.

Luka śledzona jako CVE-2026-21262 (wynik CVSS 8,8 na 10) to błąd w programie Microsoft SQL Server, który pozwala zalogowanemu użytkownikowi po cichu wspinać się po drabinie uprawnień i potencjalnie stać się pełnoprawnym administratorem bazy danych (sysadmin). Dzięki takiemu poziomowi kontroli może on odczytywać, zmieniać lub usuwać dane, tworzyć nowe konta oraz manipulować konfiguracjami baz danych lub zadaniami. W sytuacji, gdy SQL Server powinien sprawdzać, do czego każdy użytkownik ma uprawnienia, w tym przypadku można go oszukać, aby przyznał więcej uprawnień niż zamierzano.

Po uzyskaniu przez atakującego punktu zaczepienia nie jest wymagana żadna interakcja użytkownika: wykorzystanie luki może nastąpić za pośrednictwem sieci przy użyciu spreparowanych zapytań SQL, które nadużywają wadliwych kontroli uprawnień. W typowym scenariuszu rzeczywistym błąd ten byłby drugim etapem łańcucha ataków: najpierw należy uzyskać dostęp z niskimi uprawnieniami, a następnie wykorzystać CVE-2026-21262, aby po cichu awansować się do rangi króla bazy danych i rozpocząć przepisywanie skryptu.

CVE-2026-26127 (wynik CVSS 7,5 na 10) to błąd w platformie Microsoft .NET, który umożliwia atakującemu zdalne zawieszenie aplikacji .NET, skutecznie wyłączając je na pewien czas. Błąd występuje w Microsoft .NET 9.0 i 10.0, w systemach Windows, macOS i Linux, w środowisku uruchomieniowym .NET lub bibliotekach, a nie w konkretnej aplikacji. Innymi słowy, jest to błąd w silniku obsługującym kod .NET, więc każda aplikacja utworzona przy użyciu podatnych wersji .NET może być narażona na ryzyko do momentu zainstalowania poprawki.

Głównym skutkiem jest odmowa usługi: osoba atakująca może spowodować awarię lub niestabilność określonych procesów .NET, co prowadzi do przestoju lub pogorszenia wydajności. W przypadku publicznie dostępnego interfejsu API, usługi płatniczej lub dowolnej aplikacji biznesowej opartej na platformie .NET może to oznaczać rzeczywiste przerwy w działaniu i niezadowolenie użytkowników w wyniku powtarzających się awarii usług.

Luki w zabezpieczeniach mające wpływ na użytkowników pakietu Microsoft Office to dwie usterki umożliwiające zdalne wykonanie kodu w pakiecie Microsoft Office (CVE-2026-26110 i CVE-2026-26113), które mogą być wykorzystane za pośrednictwem okienka podglądu, oraz usterka ujawniania informacji w programie Microsoft Excel (CVE-2026-26144), która może zostać wykorzystana do wycieku danych za pośrednictwem programu Microsoft Copilot. Luki w zabezpieczeniach pakietu Office pojawiają się regularnie w wydaniach Patch Tuesday i w tym przypadku nie zgłoszono żadnych przypadków aktywnego wykorzystania.

Jak zastosować poprawki i sprawdzić, czy jesteś chroniony

Aktualizacje te naprawiają problemy związane z bezpieczeństwem i zapewniają ochronę komputera z Windows . Oto jak upewnić się, że jesteś na bieżąco:

1. Otwórz Ustawienia

- Kliknij przyciskStart( Windows w lewym dolnym rogu ekranu).

- Kliknij Ustawienia (wygląda jak małe koło zębate).

2. Przejdź do Windows Update

- W oknie Ustawienia wybierz opcję Windows Update (zwykle w dolnej części menu po lewej stronie).

3.Sprawdź dostępność aktualizacji

- Kliknij przycisk z napisem Sprawdź aktualizacje.

- Windows najnowsze aktualizacje Patch Tuesday.

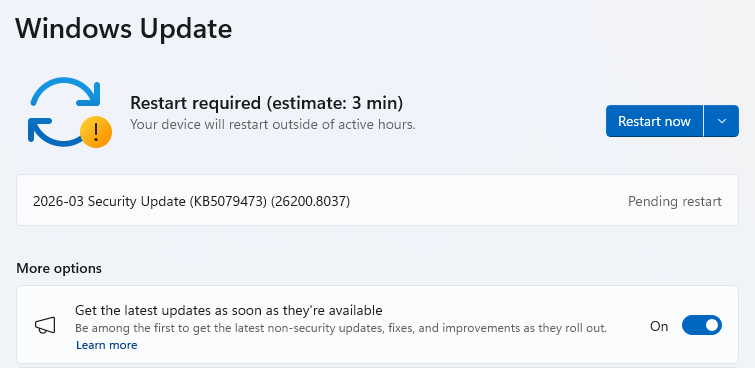

- Jeśli wybrałeś opcję otrzymywania najnowszych aktualizacji zaraz po ich udostępnieniu, możesz to zobaczyć w sekcjiWięcej opcji.

- W takim przypadku może pojawić się komunikat Wymagane ponowne uruchomienie komunikat. Uruchom ponownie system, a aktualizacja zostanie zakończona.

- Jeśli nie, wykonaj poniższe czynności.

4. Pobierz i zainstaluj

- Jeśli aktualizacje zostaną znalezione, ich pobieranie rozpocznie się natychmiast. Po zakończeniu zobaczysz przycisk z napisem Zainstaluj lub uruchom ponownie teraz.

- Kliknij Zainstaluj w razie potrzeby i postępuj zgodnie z wyświetlanymi instrukcjami. Aby zakończyć aktualizację, zazwyczaj konieczne jest ponowne uruchomienie komputera. Jeśli tak jest, kliknij Uruchom ponownie teraz.

5. Upewnij się, że jesteś na bieżąco

- Po ponownym uruchomieniu wróć do Windows Update i sprawdź ponownie. Jeśli wyświetli się komunikat Aktualizacje są aktualne, wszystko jest gotowe!

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.