Wykryliśmy zakrojoną na szeroką skalę kampanię socjotechniczną, której celem jest nakłonienie użytkowników do odwiedzania serwisów z hazardem online pod pretekstem instalacji legalnej aplikacji.

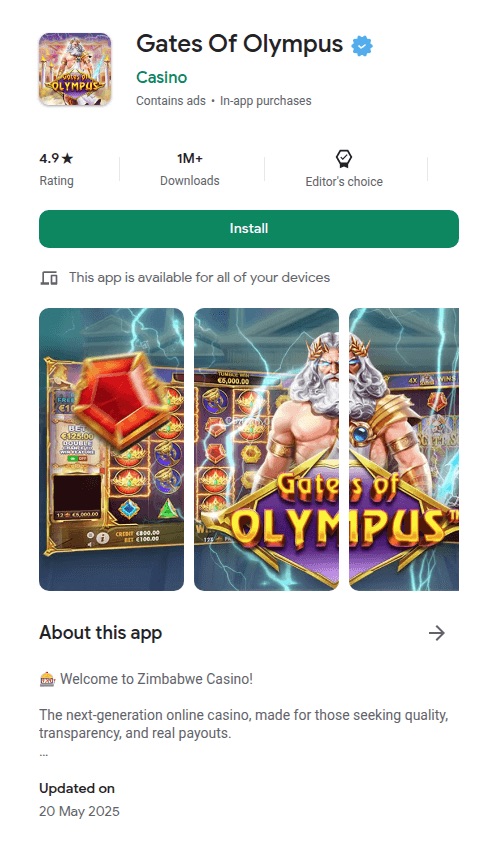

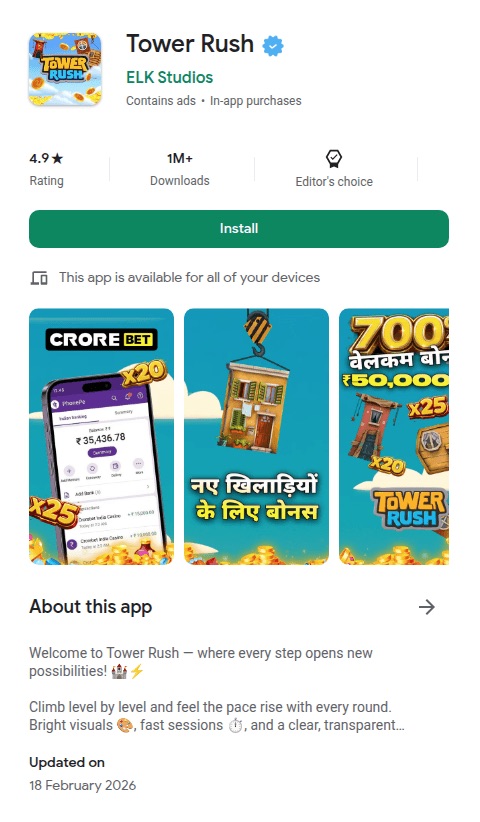

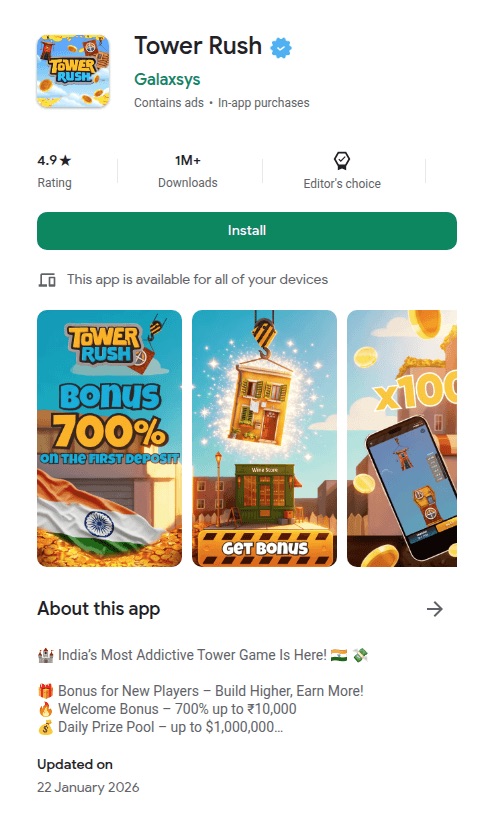

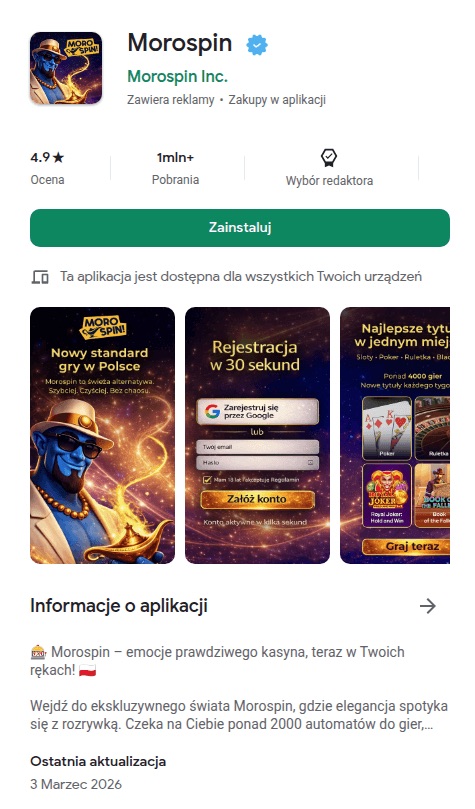

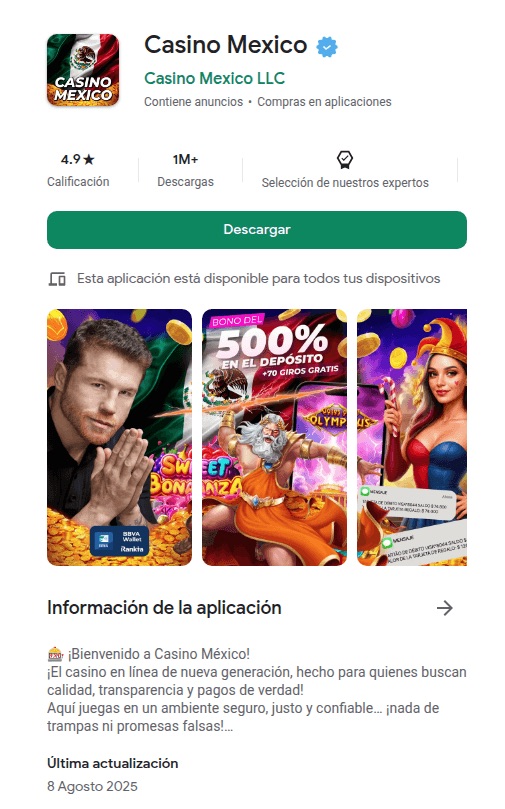

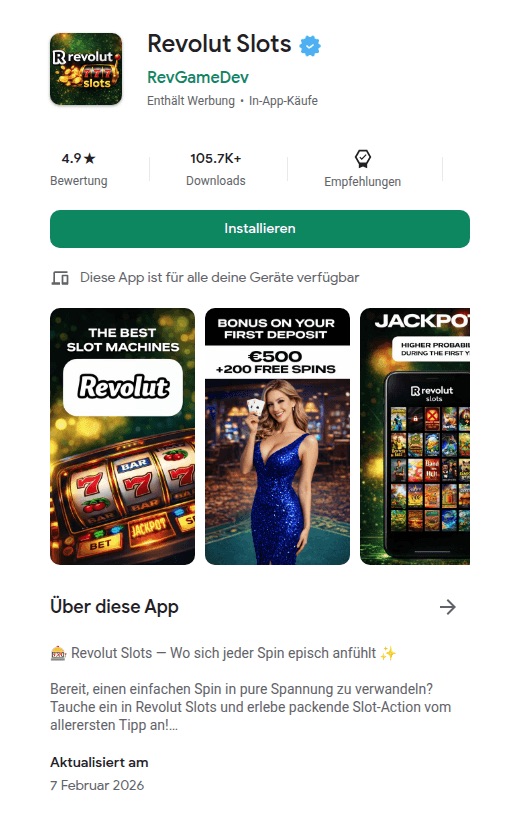

Nazwaliśmy to FriendlyDealer. Zjawisko to zaobserwowano na co najmniej 1500 domenach, z których każda zawiera stronę internetową podszywającą się pod Google Play lub Apple App Store. Użytkownicy sądzą, że pobierają aplikację hazardową z zaufanego źródła, co wiąże się z odpowiednimi weryfikacjami, recenzjami i zabezpieczeniami. W rzeczywistości jednak nadal przebywają na stronie internetowej i instalują aplikację internetową, która następnie przekierowuje ich do ofert kasyn za pośrednictwem linków partnerskich.

Kampania ta nie wykradła haseł ani nie zainstalowała tradycyjnego złośliwego oprogramowania. Zamiast tego zarabia na prowizjach za każdym razem, gdy ktoś zarejestruje się lub wpłaci pieniądze na jednej z tych stron.

Może to brzmieć mniej groźnie niż trojan bankowy, ale w efekcie ludzie są kierowani na nieuregulowane strony hazardowe, na których nie ma weryfikacji wieku, limitów wpłat ani żadnych zabezpieczeń dla konsumentów. Dzieje się to w czasie, gdy uzależnienie od hazardu określa się mianem najszybszego wzrostu popularności hazardu, jaki kiedykolwiek odnotowano w tym kraju.

Jeden zestaw, dziesiątki aplikacji, stworzonych tak, by naśladować prawdziwe sklepy z aplikacjami

FriendlyDealer to gotowy zestaw, który można wielokrotnie wykorzystywać do tworzenia wielu różnych fałszywych wpisów dotyczących aplikacji.

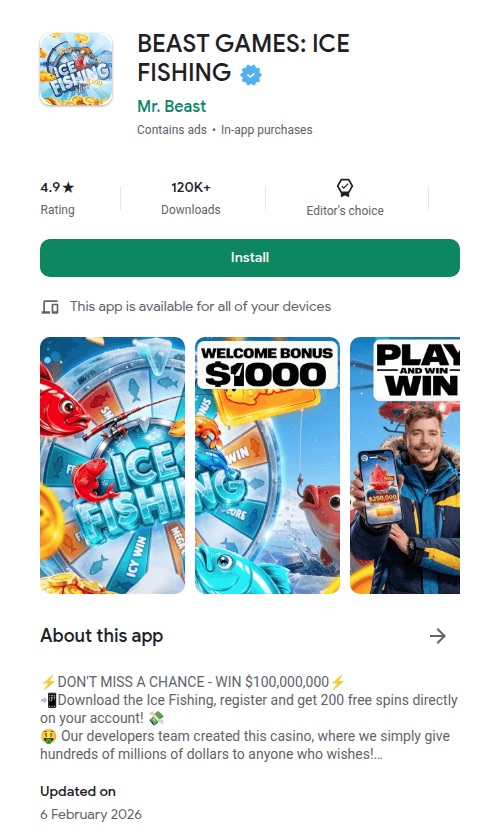

Zestaw ten rozpoznaje, z jakiego urządzenia korzystasz, i odpowiednio wyświetla inną fałszywą wersję sklepu. Android widzą fałszywy sklep Google Play, a użytkownicy iPhone'ów – fałszywy sklep Apple App Store. Zestaw ten ładuje nawet odpowiednie czcionki systemowe dla każdej platformy (Google Sans na Android, San Francisco na iOS), dzięki czemu wygląd tekstu odpowiada temu, czego można by się spodziewać na własnym telefonie.

W rzeczywistości jest to pojedyncza aplikacja internetowa, która pobiera całą swoją zawartość z jednego pliku konfiguracyjnego osadzonego na stronie. Wystarczy zmienić ten plik, aby uzyskać zupełnie inną aplikację działającą na tym samym kodzie.

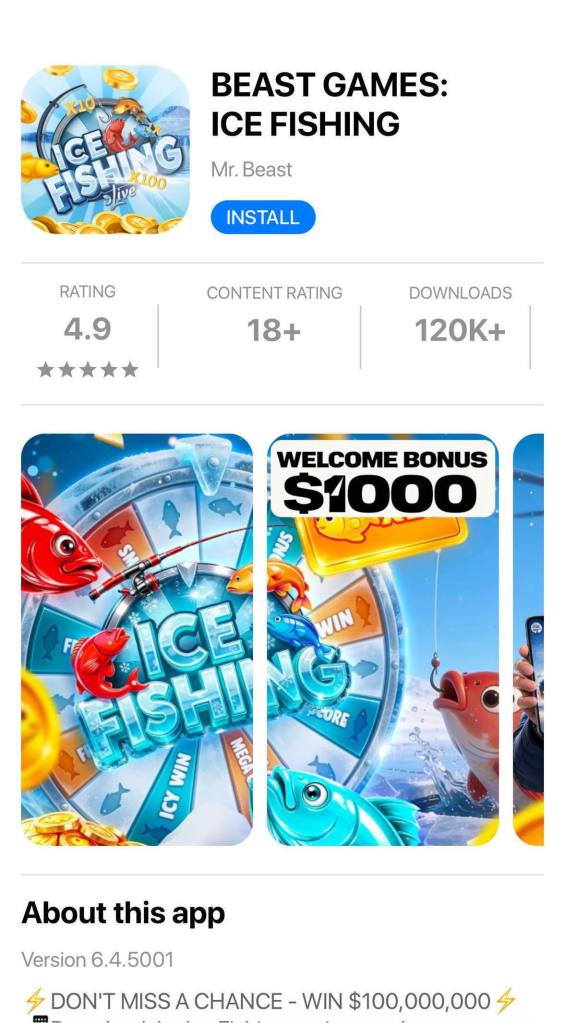

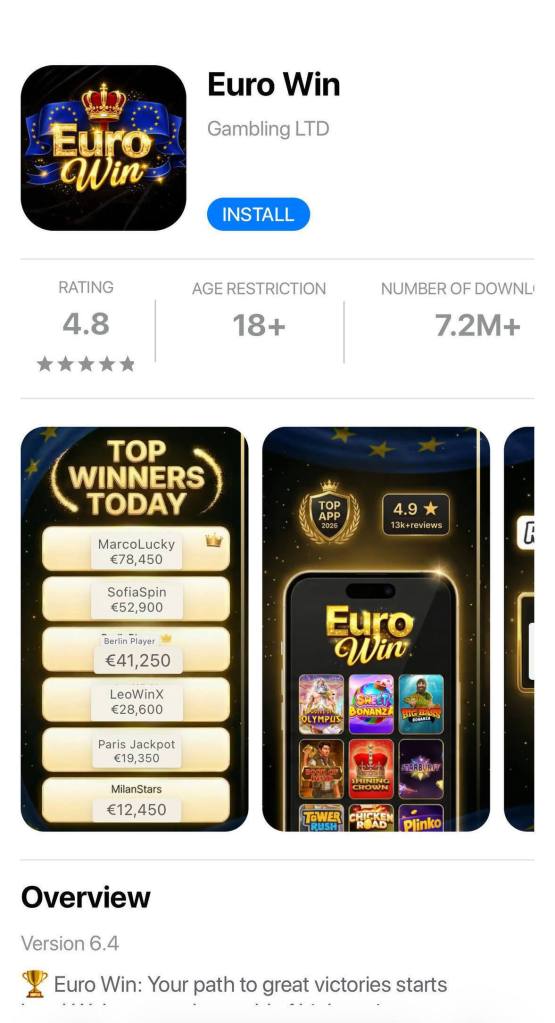

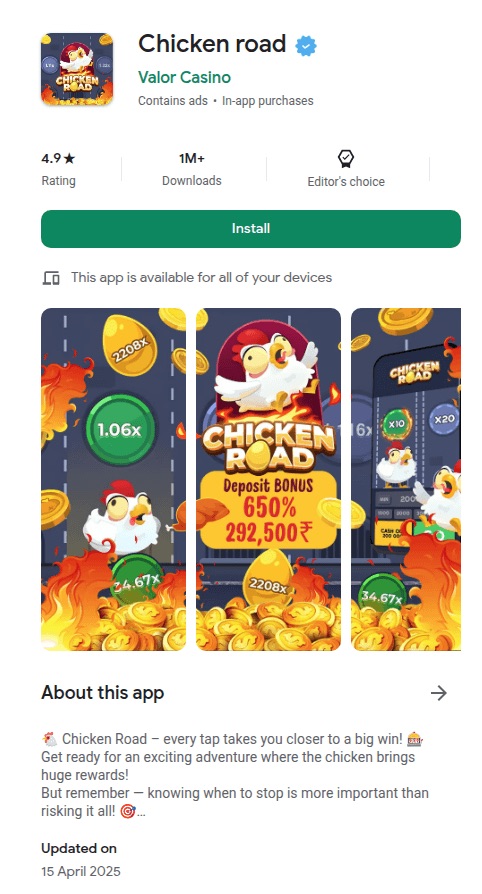

Operatorzy wykorzystali to do uruchomienia co najmniej dwudziestu marek kasyn, od„Tower Rush”(189 wdrożeń) przez„Chicken Road”(97) po„BEAST GAMES: ICE FISHING”(43), które podszywa się pod YouTube MrBeasta. (Warto zauważyć, że niektóre z tych stron wykorzystują nazwy legalnych marek hazardowych, ale żadna z nich nie jest powiązana z tą działalnością).

Recenzje są fałszywe. Różne aplikacje wykorzystują te same nazwy użytkowników, zdjęcia profilowe, treści oraz odpowiedzi twórców, a te powtarzają się w przypadku wielu marek. Przed wyświetleniem fałszywego sklepu zestaw może również uruchomić prostą mini-grę kasynową, aby zwiększyć zaangażowanie użytkowników.

Fałszywy przycisk „Zainstaluj” w Android Chrome , która działa wyłącznie na urządzeniach mobilnych. Przechwytuje on monit instalacyjny Chromei uruchamia go po dotknięciu, dzięki czemu wyświetla się prawdziwe okno dialogowe instalacji. Nie pojawia się typowe ostrzeżenie dotyczące instalowania aplikacji z nieznanych źródeł. Poprzednie badania wykazały, że aplikacje zainstalowane w ten sposób mogą nawet wyświetlać komunikat „Zainstalowano ze sklepu Google Play” w ustawieniach telefonu.

Kod dokłada wszelkich starań, aby przekierować użytkownika do odpowiedniej przeglądarki. Jeśli trafisz na stronę poprzez Instagram Facebook Instagram , korzystasz z wbudowanej przeglądarki tych aplikacji, która nie może zainicjować instalacji. Na Android zestaw generuje specjalny link, który wymusza ponowne otwarcie strony w Chrome. Na iOS działa to tak samo, ale w przeglądarce Safari. Jeśli Chrome zainstalowana, mechanizm awaryjny przekierowuje użytkownika do prawdziwego Sklepu Play w celu jej pobrania. Istnieje nawet oddzielny moduł obsługi dla przeglądarki Samsunga. Rozwiązania techniczne dostosowane do poszczególnych przeglądarek są niezwykle szczegółowe.

Strona blokuje funkcję powiększania, co utrudnia dokładną analizę. Zestaw przypisuje każdemu użytkownikowi identyfikator śledzenia i wykorzystuje go w procesach analityki, zdarzeń, rejestracji powiadomień push oraz kierowania ofert.

Zestaw jest przystosowany do wyświetlania płatnych reklam. Konfiguracja zawiera puste miejsca na piksele śledzące z czterech platform reklamowych: Google, Yandex, Facebook i TikTok. Aplikacja i skrypt działający w tle mogą przekazywać identyfikatory reklamowe Facebook(_fbc / _fbp), jeśli wartości te są dostępne. Kod odwołuje się do pól telemetrycznych Yandex i zawiera komentarze oraz ciągi debugowania w języku rosyjskim, co jest zgodne z kontekstem programistycznym w języku rosyjskim, chociaż elementy te mogły również zostać odziedziczone z ponownie wykorzystanego lub zakupionego zestawu.

Schemat działania jest prosty: kupuje się ruch reklamowy, rozpoznaje urządzenie, wyświetla fałszywy sklep z aplikacjami, uruchamia instalację wyglądającą na prawdziwą, a następnie przekierowuje użytkownika do kasyna za pośrednictwem linku partnerskiego.

Nie instalujesz aplikacji

Gdy użytkownik kliknie przycisk „Zainstaluj”, strona nie pobiera faktycznie aplikacji. Zamiast tego przeglądarka tworzy tzw. progresywną aplikację internetową (PWA). Jest to w zasadzie strona internetowa, która działa jak aplikacja – ma własną ikonę na ekranie głównym i własny ekran powitalny. Dla większości osób nie da się jej odróżnić od prawdziwej aplikacji.

Po zainstalowaniu aplikacja może działać w tle dzięki funkcji przeglądarki zwanej „service worker” (utrzymując stałe połączenie z urządzeniem). Przykłady obejmują główny moduł PWA oraz kod służący do rejestracji oddzielnego modułu push (do wysyłania powiadomień) po jego włączeniu.

Zestaw rozpoznaje również, czy masz go już zainstalowanego. Sprawdza, czy na Twoim urządzeniu znajduje się jego aplikacja PWA, a jeśli ją wykryje, całkowicie pomija fałszywy sklep i przekierowuje Cię bezpośrednio do kasyna.

Jedna domena łączy to wszystko w jedną całość

Każda instalacja FriendlyDealer łączy się z serwerem w tej samej domenie: ihavefriendseverywhere[.]xyz. Jest to serwer służący do gromadzenia danych w ramach kampanii, a nazwa ta stała się inspiracją dla nazwy, pod jaką prowadziliśmy tę operację.

Skrypt działający w tle oraz kod aplikacji przesyłają do tej domeny dane telemetryczne, w tym język przeglądarki, strefę czasową, dane agenta użytkownika, opcjonalne wskazówki klienta dotyczące agenta użytkownika, identyfikatory kampanii oraz identyfikatory reklam, o ile wartości te są dostępne. Większość tych danych jest przesyłana za pośrednictwem niestandardowych nagłówków żądań.

Niektóre żądania wykorzystują metodę HEAD, aby zachować niewielki rozmiar.

Kod aplikacji wysyła również coś, czego nie robi skrypt działający w tle: raporty o błędach JavaScript. Każda awaria, każde nieudane załadowanie zasobów, każdy nieobsłużony wyjątek, który wystąpi na urządzeniu użytkownika, jest wykrywany, pakowany w uporządkowany obiekt błędu zawierający sygnaturę czasową i kontekst, a następnie wysyłany do ihavefriendseverywhere[.]xyz/api/log_standard_err. W praktyce operatorzy gromadzą zarówno dane użytkowników, jak i dane telemetryczne dotyczące błędów produkcyjnych z rzeczywistych urządzeń.

Jeśli wysłanie żądania nie powiedzie się (na przykład z powodu słabego sygnału), skrypt działający w tle zapisuje je lokalnie i ponawia próbę później. Gdy połączenie zostanie przywrócone, dane są wysyłane automatycznie.

Fałszywa aplikacja prosi również o uprawnienie do wysyłania powiadomień. Jeśli użytkownik je przyzna, zestaw może zarejestrować subskrypcję powiadomień push i utworzyć bezpośredni kanał do wysyłania przyszłych powiadomień. Wyglądają one jak zwykłe powiadomienia z aplikacji, zapewniając operatorom bezpośredni kontakt z użytkownikiem nawet po zamknięciu aplikacji.

Podążaj za pieniędzmi: prowizje partnerskie, a nie złośliwe oprogramowanie

FriendlyDealer nie rozprzestrzenia wirusów ani nie przejmuje kontroli nad urządzeniami. Cała działalność opiera się naprowizjach partnerskich. Każda fałszywa strona sklepu z aplikacjami zawiera ukryte przekierowanie do sieci monitorującej działania partnerów. Gdy użytkownik zarejestruje się lub wpłaci pieniądze, operator otrzymuje wynagrodzenie.

W kodzie znaleźliśmy wiele sieci śledzenia partnerów afiliacyjnych. Identyfikator użytkownika pojawia się w logice działania modułu w zakresie analityki, zdarzeń, powiadomień push oraz kierowania ofert, co pozwala na korelację aktywności na różnych etapach lejka sprzedażowego.

Model ten wyjaśnia ogromną skalę tej kampanii. Każda domena jest jednorazowego użytku. Zestaw stanowi szablon – wystarczy zmienić jeden plik konfiguracyjny, by w ciągu kilku minut uzyskać nową markę kasyna na nowej domenie. Biorąc pod uwagę, że prowizje dla partnerów afiliacyjnych w branży hazardowej wynoszą podobno od 50 do 400 dolarów za każdego użytkownika dokonującego wpłaty, nawet niewielki współczynnik konwersji w tysiącu domen szybko się sumuje.

Kto za tym stoi?

Nie możemy przypisać tej kampanii konkretnej grupie, ale istnieją pewne wskazówki. Kod źródłowy zawiera komentarze w języku rosyjskim (na przykład„Создаем таймер для измерения времени загрузки Vue”). Jedna z kompilacji zawierała nieusunięte rosyjskie ciągi debugowania, które zostały usunięte z wersji produkcyjnej. Kod integruje się z Yandex Metrica, która jest popularna w Rosji i krajach byłego Związku Radzieckiego.

Wskazuje to na środowisko programistyczne, w którym posługuje się językiem rosyjskim, choć kod mógł zostać ponownie wykorzystany lub zakupiony.

Kod zawiera również tagi marketingu afiliacyjnego — preland-alias i preland-final-action — gdzie „pre-lander” to strona wyświetlana użytkownikowi przed właściwą ofertą. Kod aplikacji pokazuje, że ten tag kontroluje zachowanie zestawu: wartość 0 uruchamia instalację PWA, a 1 przekierowuje do sklepu z aplikacjami. W połączeniu z gotowymi do użycia slotami na piksele reklamowe, konfiguracją dla każdego wdrożenia oraz logiką środowiska testowego i produkcyjnego, sugeruje to wyraźnie, że jest to zestaw wielokrotnego użytku stworzony z myślą o wielu kampaniach lub operatorach, a nie jednorazowy projekt.

Znaleźliśmy wiele kompilacji tego samego zestawu. W wersji produkcyjnej usunięto komunikaty debugowania, ale inne kompilacje zawierają pełne komunikaty o błędach w języku rosyjskim oraz obsługę cyfr arabskich w całym interfejsie – liczby pobrań, oceny, daty recenzji i inne elementy. Nie wygląda to na zestaw stworzony z myślą o jednym rynku; wydaje się, że został zaprojektowany tak, by obsługiwać warianty regionalne już na etapie kompilacji.

Znana sztuczka, ale z innym efektem

Fałszywe strony sklepów z aplikacjami to znana technika, często wykorzystywana do wykradania danych logowania do serwisów bankowych lub rozpowszechniania oprogramowania szpiegującego. FriendlyDealer stosuje tę samą taktykę – przekonujący fałszywy sklep i realistycznie wyglądający proces instalacji – ale ma inny cel. Nie przejmuje kontroli nad telefonem ani nie kradnie haseł. Kieruje użytkownika na platformy hazardowe i zarabia prowizję, gdy ten wydaje pieniądze.

Szkoda ma charakter finansowy, a nie techniczny: ofiary są kierowane do ofert hazardowych za pomocą zwodniczych procedur instalacji i przekierowań, w wyniku czego mogą wpłacić pieniądze na stronach, których nie wybrały świadomie.

To również przypomina, że nie każde oszustwo ma na celu wyłudzenie haseł. Oszustwa partnerskie, zwłaszcza w branży hazardu internetowego, mogą finansować ogromne przedsięwzięcia, nie sięgając nawet po dane logowania. Osoby stojące za tym stworzyły prawdziwą fabrykę: jeden szablon, dwadzieścia marek, ponad 1500 domen. Płatne reklamy generują ruch. Fałszywe sklepy z aplikacjami dopełniają dzieła. Sieć partnerska pokrywa koszty.

Skuteczność tego rozwiązania polega na tym, że wykorzystuje ono elementy, które powinny budzić zaufanie. Proces instalacji aplikacji Chromena Android funkcja „Dodaj do ekranu głównego” w przeglądarce Safari na iPhonie to legalne funkcje, które działają zgodnie z przeznaczeniem. Problem polega na tym, że strona wywołująca instalację jest fałszywa. Zestaw ten został starannie zaprojektowany tak, aby widzieli go wyłącznie odpowiedni użytkownicy, korzystający z odpowiednich urządzeń i trafiający na stronę z odpowiednich reklam.

Co zrobić, jeśli zainstalowałeś jedną z tych aplikacji

W systemie Android:

- Usuń aplikację: naciśnij i przytrzymaj ikonę, a następnie wybierz opcję „Odinstaluj” lub przejdź do sekcji „Ustawienia” > „Aplikacje” i usuń wszystkie aplikacje, których nie rozpoznajesz.

- Wyczyść dane witryny w Chrome: aplikacja może pozostawić dane w przeglądarce. Otwórz Chrome Ustawienia > Ustawienia witryn > Wszystkie witryny, znajdź daną witrynę i wybierz opcję Wyczyść i zresetuj.

- Sprawdź uprawnienia dotyczące powiadomień: przejdź do Chrome Ustawienia > Powiadomienia i usuń wszystkie witryny, których nie rozpoznajesz. Odinstalowanie aplikacji nie powoduje cofnięcia uprawnień do wysyłania powiadomień.

- Sprawdź inne przeglądarki: Jeśli korzystasz z Edge, Brave lub innej przeglądarki opartej na silniku Chromium, powtórz te same czynności w tych przeglądarkach.

Na iPhonie:

- Usuń aplikację: naciśnij i przytrzymaj ikonę aplikacji na ekranie głównym, a następnie wybierz opcję „Usuń aplikację”. W iOS aplikacje PWA nie instalują skryptów działających w tle, tak jak ma to miejsce w Android, więc usunięcie ikony powoduje również usunięcie danych witryny zapisanych w pamięci podręcznej.

- Wyczyść dane witryn w przeglądarce Safari: Przejdź do Ustawienia > Safari > Advanced > Dane stron internetowych i wyszukaj domenę. Przesuń palcem, aby ją usunąć. Spowoduje to wyczyszczenie wszelkich pozostałych plików cookie i zapisanych danych.

- Sprawdź uprawnienia dotyczące powiadomień: Przejdź do Ustawienia > Aplikacje > Safari. Przewiń do sekcji Ustawienia stron internetowych i wybierz opcję Powiadomienia. Znajdź daną stronę i usuń ją lub odmów jej dostępu.

Jeśli dokonałeś wpłaty po przekierowaniu na jedną z tych stron i uważasz, że zostałeś oszukany, niezwłocznie skontaktuj się ze swoim bankiem lub dostawcą usług płatniczych.

Wskaźniki naruszenia bezpieczeństwa (IOC)

Domeny

ihavefriendseverywhere[.]xyz—Serwer służący do wycieku danych i rejestrowania błędówvalor[.]bet—Adres URL bramy/punktu kontrolnego (ścieżka /__pwa_gate)wikis[.]lifestyle—Sztywne odwołanie do domeny w kodzie aplikacji

Oszuści wiedzą o tobie więcej, niż ci się wydaje.

Malwarebytes Mobile Security Cię przed phishingiem, oszukańczymi wiadomościami tekstowymi, złośliwymi stronami internetowymi i nie tylko. Dzięki wbudowanej funkcji Scam Guard opartej na sztucznej inteligencji, działającej w czasie rzeczywistym.