Fałszywa strona internetowa podszywająca się pod markę Avast nakłania francuskojęzycznych użytkowników do podania pełnych danych karty kredytowej — numeru karty, daty ważności i trzycyfrowego kodu zabezpieczającego — pod pretekstem przetworzenia zwrotu w wysokości 499,99 euro, który nigdy nie był im należny.

Operacja łączy w sobie „wsparcie” poprzez czat na żywo, stałą kwotę transakcji oraz przekonującą replikę identyfikacji wizualnej firmy Avast, aby wywołać poczucie pilności i zebrać dane dotyczące płatności na dużą skalę.

„Dzisiaj naliczono Ci opłatę w wysokości 499,99 €”.

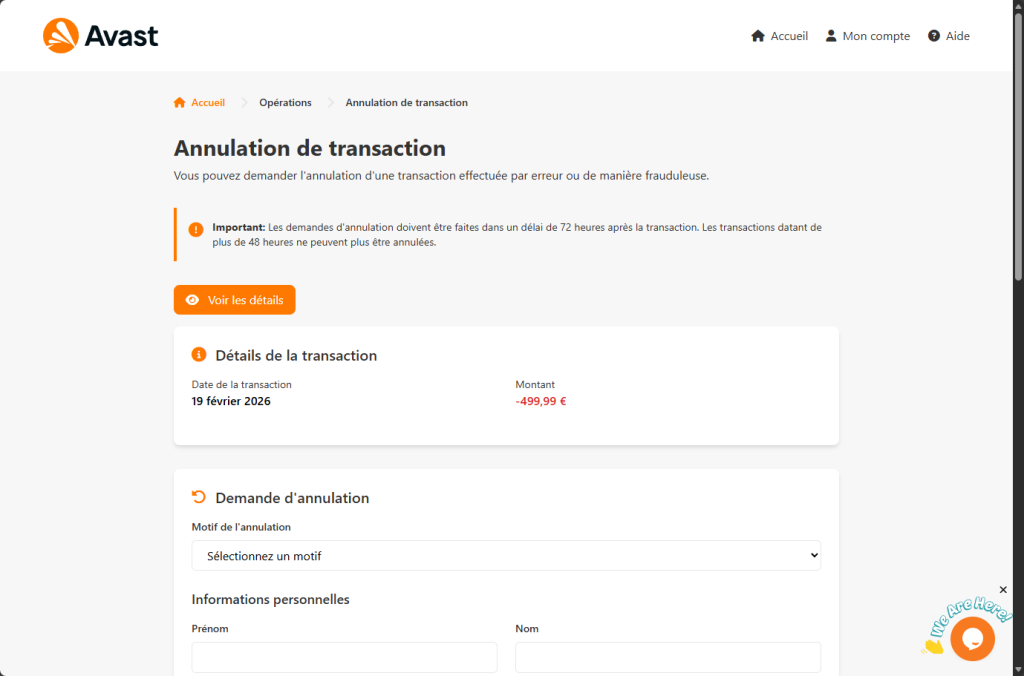

Strona phishingowa otwiera się jako pozornie legalny portal internetowy Avast. Logo Avast jest ładowane bezpośrednio z własnej sieci dostarczania treści Avast — jest to celowy zabieg, który zapewnia idealne wyświetlanie pomarańczowo-białej tarczy i pozwala przejść przypadkową kontrolę wizualną. Nagłówek strony zawiera linki do „Strona główna”, „Moje konto” i „Pomoc”, wszystkie stylizowane tak, aby pasowały do prawdziwego interfejsu Avast.

Pod nagłówkiem uwagę przyciąga ostrzegawcze okienko w charakterystycznym dla Avast pomarańczowym kolorze: zawiera ono informację, że wnioski o anulowanie należy składać w ciągu 72 godzin. Następnie, w tym samym zdaniu, ostrzega, że transakcje starsze niż 48 godzin „nie mogą już zostać anulowane”. Łatwo przeoczyć tę wewnętrzną sprzeczność, gdy uwaga skupia się na większym oświadczeniu znajdującym się tuż poniżej.

Roszczenie to jest zapisem transakcji z dzisiejszą datą i obciążeniem w wysokości -499,99 euro. Data nie jest zapisana na stałe. Pojedyncza linia kodu JavaScript odczytuje lokalny zegar systemowy odwiedzającego i zapisuje aktualną datę na stronie w momencie jej ładowania. Niezależnie od tego, kiedy ofiara odwiedza stronę, czy to we wtorek w lutym, czy w piątek w sierpniu, opłata wydaje się być naliczona tego samego ranka.

Kwota jest jednak stała. Każdy odwiedzający widzi dokładnie 499,99 euro, sumę starannie wybraną tak, aby była wystarczająco duża, aby skłonić do natychmiastowego działania, ale nie na tyle duża, aby podważyć wiarygodność subskrypcji oprogramowania.

Nie doszło do żadnej rzeczywistej transakcji. Nie uzyskano dostępu do żadnego konta Avast. Numer ten istnieje wyłącznie po to, aby odwiedzający poczuł się okradziony.

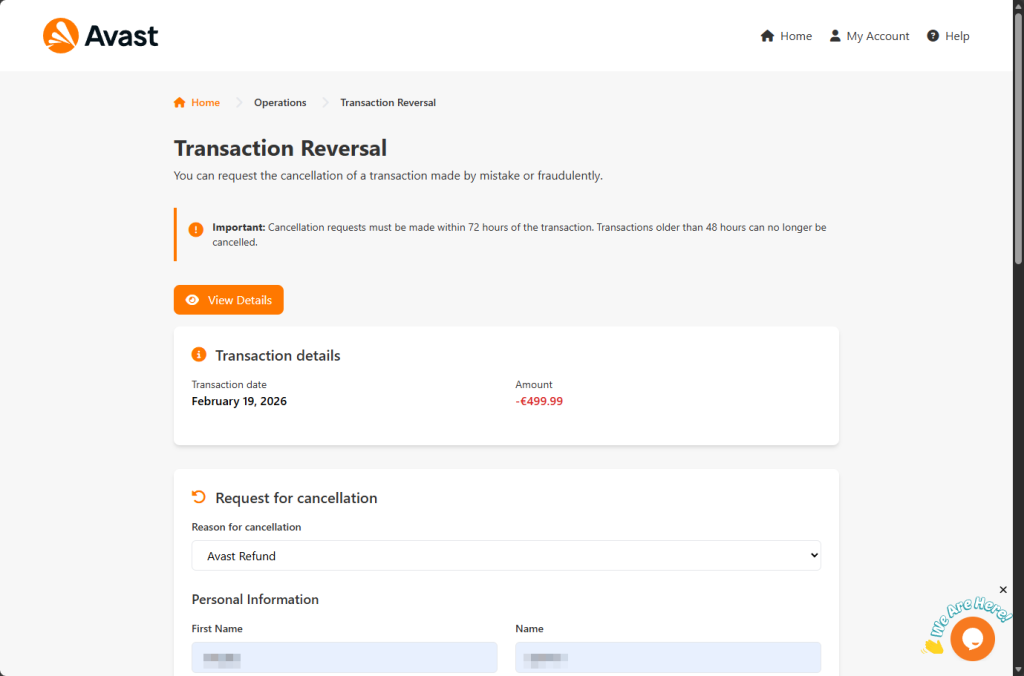

O co pyta formularz i gdzie trafiają dane

W poniższym formularzu anulowania należy podać powód zwrotu (w menu rozwijanym dostępne są opcje „Zwrot kosztów za Avast”, „Nieprawidłowa transakcja”, „Podwójna transakcja” i „Inne”), a następnie podać pełen zestaw danych osobowych: imię, nazwisko, adres e-mail, numer telefonu, adres, miasto, region i kod pocztowy. Wypełnienie tej sekcji jest przedstawione jako rutynowa weryfikacja tożsamości — strona sugeruje, że jest to konieczne przed przetworzeniem zwrotu kosztów.

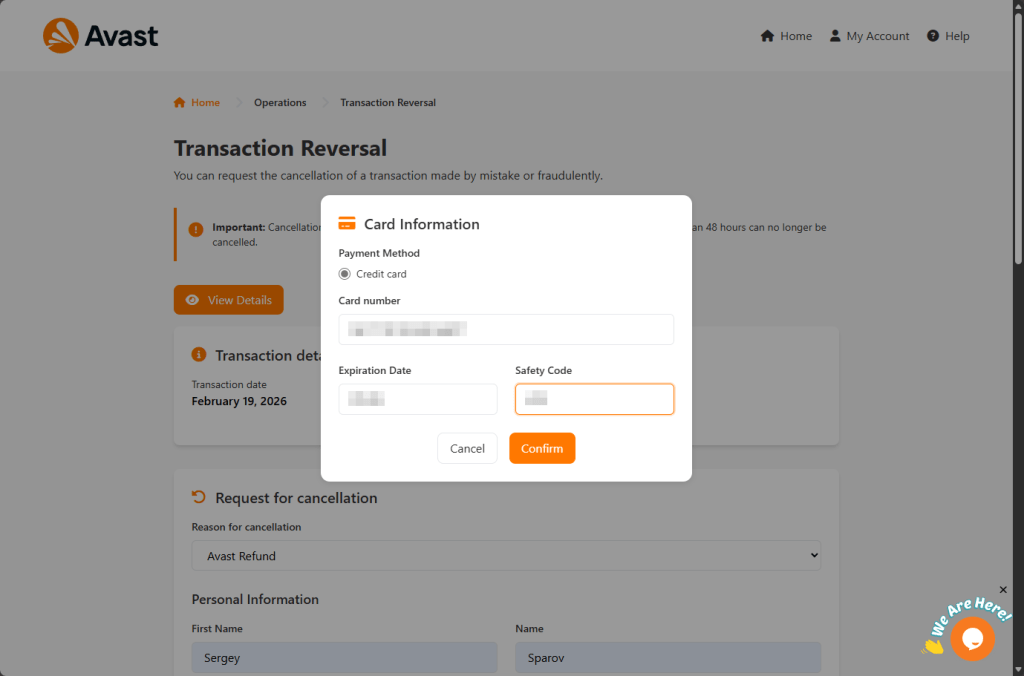

Po przesłaniu formularza pojawia się okno dialogowe zatytułowane „Informacje o karcie”. Strona prosi o podanie numeru karty kredytowej ofiary, daty ważności i kodu zabezpieczającego CVV, rzekomo w celu zwrotu pieniędzy na pierwotną metodę płatności.

To jest moment, do którego zmierzała cała operacja.

Strona wykorzystuje nawet algorytm Luhna (matematyczną metodę stosowaną przez banki do weryfikacji numerów kart), dzięki czemu numery testowe lub przypadkowe literówki są odrzucane przed przesłaniem. Akceptowane są wyłącznie numery kart poprawne pod względem strukturalnym.

Po kliknięciu przycisku „Potwierdź” przeglądarka wysyła żądanie POST do pliku send.php, czyli pliku zaplecza, który odbiera całą zawartość jako obiekt JSON. Zawartość ta zawiera wszystkie pola wypełnione przez ofiarę: imię i nazwisko, adres, dane kontaktowe, numer karty, datę ważności i kod CVV.

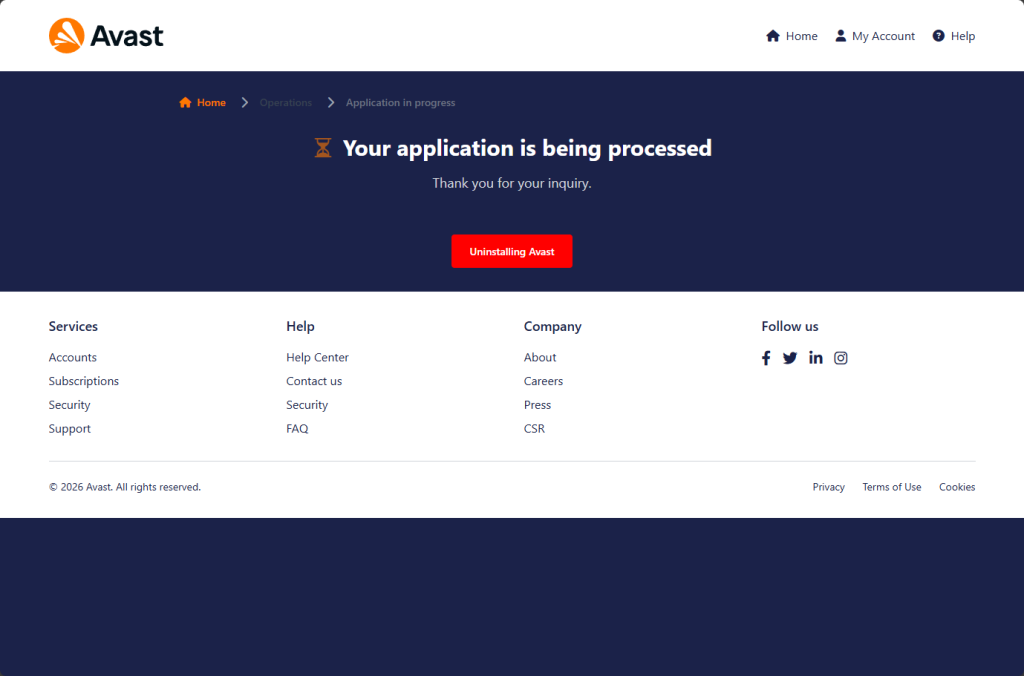

Po wysłaniu danych ofiara zostaje przekierowana na stronę potwierdzenia, na której widnieje następujący komunikat:

„Twoje zgłoszenie jest w trakcie przetwarzania — dziękujemy za zapytanie”.

Pod tym uspokajającym komunikatem znajduje się przycisk „Odinstaluj Avast”. To ostatni element socjotechniki, który zachęca ofiarę do usunięcia oprogramowania zabezpieczającego, które w przeciwnym razie mogłoby ją ostrzec o tym, co właśnie się stało.

Dlaczego na stronie phishingowej znajduje się czat na żywo?

To, co odróżnia tę kampanię od wielu stron phishingowych, to obecność widżetu czatu na żywo w czasie rzeczywistym umieszczonego w prawym dolnym rogu ekranu. Widżet ten jest dostarczany przez Tawk.to, legalną platformę obsługi klienta, i posiada identyfikator konta 689773de2f0f7c192611b3bf oraz kod widżetu 1j27pp82q.

Oznacza to, że ktoś (prawie na pewno operatorzy strony phishingowej) może zobaczyć, kiedy odwiedzający jest na stronie, i nawiązać z nim rozmowę na żywo.

Wartość taktyczna jest znacząca. Zdezorientowany użytkownik, który zauważy rozbieżność czasową („72 godziny” kontra „48 godzin”) lub który waha się przed podaniem danych karty, może zostać zachęcony do działania przez „pracownika pomocy technicznej”, który zapewni mu wsparcie w czasie rzeczywistym.

Przekształca statyczną stronę phishingową w interaktywną operację oszustwa.

Dla kogo przeznaczona jest ta strona?

To, co sprawia, że ta strona jest wyjątkowo skuteczna, to fakt, że nie musi być skierowana do konkretnego typu osób. Została stworzona tak, aby przyciągnąć cztery zupełnie różne grupy odwiedzających za pomocą tego samego formularza, z których każda ma inny powód, aby go wypełnić.

- Klient Avast: osoba , która kupiła licencję, nie chciała jej przedłużyć i traktuje tę stronę jako legalną drogę do zakwestionowania opłaty. Dzięki dotychczasowym relacjom z marką interfejs wydaje się jej znajomy.

- Zapomniany subskrybent: Posiada konto Avast, ale nie pamięta, aby się rejestrował. Być może miało to miejsce wiele lat temu lub było związane z innym produktem. Widzi kwotę -499,99 euro, dochodzi do wniosku, że został nieprawidłowo obciążony, i nie myśli o zalogowaniu się na konto, którego prawie nie pamięta.

- Zaniepokojony niebędący klientem: Nigdy nie korzystał z programu Avast. Widzi obciążenie i zakłada, że dane jego karty zostały skradzione i wykorzystane bez jego wiedzy. Przybywa już przekonany, że padł ofiarą przestępstwa, jest w pośpiechu i gotowy zaufać każdej oficjalnie wyglądającej procedurze, która oferuje rozwiązanie problemu. Jest to najbardziej niebezpieczny profil, ponieważ 72-godzinny okres nie jest dla niego tylko szczegółem, ale terminem ostatecznym.

- Oportunista: osoba, która wie, że nie została obciążona opłatą, ale wierzy, że znalazła 499,99 euro czekające na odebranie. Próbuje odebrać pieniądze, które nigdy nie były jej własnością, tracąc przy tym dane swojej karty.

Strona nigdy nie musi rozróżniać tych użytkowników. Nie zadaje żadnych pytań, które mogłyby ujawnić, do którego profilu dana osoba należy. Nie wymaga logowania do konta, klucza licencyjnego ani dowodu zakupu. Wystarczy opłata, formularz i pole na dane karty.

Jak rozpoznać, czy strona zwrotu kosztów jest oszustwem

Oszustwa związane ze zwrotami kosztów nie ograniczają się wyłącznie do firmy Avast. Każda marka może stać się celem podszywania się. Oto sygnały ostrzegawcze, na które należy zwrócić uwagę:

- Opłata, której nie rozpoznajesz, pojawiająca się „dzisiaj”: oszuści często automatycznie wpisują aktualną datę, aby transakcja wydawała się pilna i prawdziwa.

- Pilne windows anulowania: Komunikaty informujące o ograniczonym czasie na podjęcie działania mają na celu wywarcie presji, abyś działał w pośpiechu.

- Prośby o podanie pełnych danych karty kredytowej w celu „przetworzenia” zwrotu kosztów: W przypadku uzasadnionych zwrotów kosztów nie ma konieczności ponownego wprowadzania pełnego numeru karty i kodu CVV na przypadkowej stronie internetowej.

- Nie jest wymagane logowanie, klucz licencyjny ani dowód zakupu: prawdziwe firmy weryfikują Twoje konto. Strony oszukańcze pomijają weryfikację i przechodzą od razu do danych dotyczących płatności.

- Czat na żywo, który zachęca Cię do zakończenia procesu: zapewnienia udzielane w czasie rzeczywistym przez „pracownika pomocy technicznej” mogą być częścią oszustwa, a nie dowodem na to, że strona jest legalna.

- Instrukcje dotyczące odinstalowania oprogramowania zabezpieczającego: Żadna prawdziwa procedura zwrotu kosztów nie wymaga usunięcia oprogramowania zabezpieczającego.

- Podobne domeny: Nieznacznie zmienione nazwy stron internetowych są poważnym sygnałem ostrzegawczym. Zawsze wpisuj oficjalną stronę internetową firmy bezpośrednio w przeglądarce, zamiast klikać linki.

Wystarczy zauważyć choćby jeden z tych znaków, aby się zatrzymać. Nie podawaj danych osobowych ani finansowych na stronie, do której trafiłeś poprzez niechcianą wiadomość lub podejrzany link.

Co zrobić, jeśli podałeś swoje dane

Jeśli podałeś dane swojej karty:

- Skontaktuj się natychmiast ze swoim bankiem lub wystawcą karty i zablokuj kartę.

- Kwestionuj wszelkie nieautoryzowane opłaty

- Nie czekaj, aż pojawi się oszustwo — skradzione dane kart są często szybko wykorzystywane.

- Zmień hasła do kont powiązanych z podanym adresem e-mail.

- Przeprowadź pełne skanowanie za pomocą renomowanego produktu zabezpieczającego.

Inne sposoby na zachowanie bezpieczeństwa:

- Aktualizuj swoje urządzenie i oprogramowanie

- Użyj aktywnej ochrony przed złośliwym oprogramowaniem z włączoną ochroną internetową.

- Jeśli nie masz pewności, czy coś jest oszustwem, Malwarebytes mogą zgłaszać podejrzane wiadomości do Scam Guard w celu sprawdzenia.

Coś wydaje się nie tak? Sprawdź to przed kliknięciem.

Malwarebytes Guardpozwala błyskawicznie analizować podejrzane linki, teksty i zrzuty ekranu.

Dostępne w ramachMalwarebytes Premium na wszystkie Twoje urządzenia oraz wMalwarebytes na iOS Android.