Wraz z gwałtownym wzrostem liczby zwolnień i zalewem osób poszukujących pracy na rynku nasilają się kampanie phishingowe podszywające się pod znane marki, takie jak Coca-Cola i Ferrari – a są one bardziej wyrafinowane niż kiedykolwiek.

Pierwsze oszustwo, które wykryliśmy, wykorzystuje przekonującą stronę rezerwacyjną do zbierania danych osobowych, a następnie nakłania ofiary do podania danych logowania do konta służbowego Google za pośrednictwem fałszywej strony logowania ukrytej w oknie przypominającym prawdziwą Chrome . To, co sprawia, że ta kampania jest szczególnie niebezpieczna, to fakt, że wykracza ona poza zwykłą sztuczkę z fałszywym oknem: zestaw nie tylko przechwytuje hasło i na tym kończy — kod źródłowy pokazuje, że przekazuje on dane wprowadzone przez użytkownika do kontrolowanego przez atakującego zaplecza i dynamicznie wyświetla różne monity o uwierzytelnianie dwuskładnikowe w oparciu o odpowiedź serwera, zgodnie z frameworkami phishingowymi działającymi w czasie rzeczywistym, zaprojektowanymi w celu pokonania uwierzytelniania wieloskładnikowego (MFA).

Jeśli otrzymałeś nieoczekiwaną ofertę pracy z prośbą o „umówienie rozmowy telefonicznej”, oto na co warto zwrócić uwagę.

Idealne warunki do oszustw związanych z ofertami pracy

Te oszustwa nie pojawiają się w próżni. Amerykański rynek pracy odczuwa stałą presję, ponieważ w 2025 roku pracodawcy zwolnili ponad 1,17 miliona pracowników – najwięcej od początku pandemii – a sytuację tę pogłębiło połączenie redukcji zatrudnienia w sektorze federalnym, cięć kosztów w przedsiębiorstwach oraz ogólnego spowolnienia na rynku pracy. W listopadzie 2025 r. stopa bezrobocia wzrosła do najwyższego od czterech lat poziomu 4,5%, a długotrwałe bezrobocie, obejmujące osoby pozostające bez pracy przez 27 tygodni lub dłużej, wzrosło w ciągu ostatniego roku o 322 000 osób.

W rozmowie z CNBC Heather Long, główna ekonomistka w Navy Federal Credit Union, bez ogródek oceniła perspektywy: „To prawdopodobnie będzie trudna wiosna dla osób poszukujących pracy”.

W obliczu tych zawirowań oszuści nie próżnują. Według Federalnej Komisji Handlu (FTC) straty spowodowane oszustwami związanymi z ofertami pracy wzrosły z 90 milionów dolarów w 2020 roku do ponad 501 milionów dolarów w 2024 roku, a liczba zgłoszeń w tej kategorii wzrosła w tym okresie trzykrotnie. Jak ujęła to Melanie McGovern z Better Business Bureau (BBB): „Oszustwa związane z zatrudnieniem przeżywają wielki powrót”.

Niedawno natrafiliśmy na dwie kampanie, które pokazują, jak wyrafinowane stały się te pułapki: jedna podszywa się pod Coca-Colę, a druga pod Ferrari. Obie wykorzystują desperację i zaufanie wynikające z trudnej sytuacji na rynku pracy, a także wykorzystują zestawy phishingowe, które znacznie wykraczają poza zwykłą fałszywą stronę logowania.

Oszustwo nr 1: Fałszywa rozmowa kwalifikacyjna w firmie Coca-Cola, która pozwala przejąć Twoje konto Google

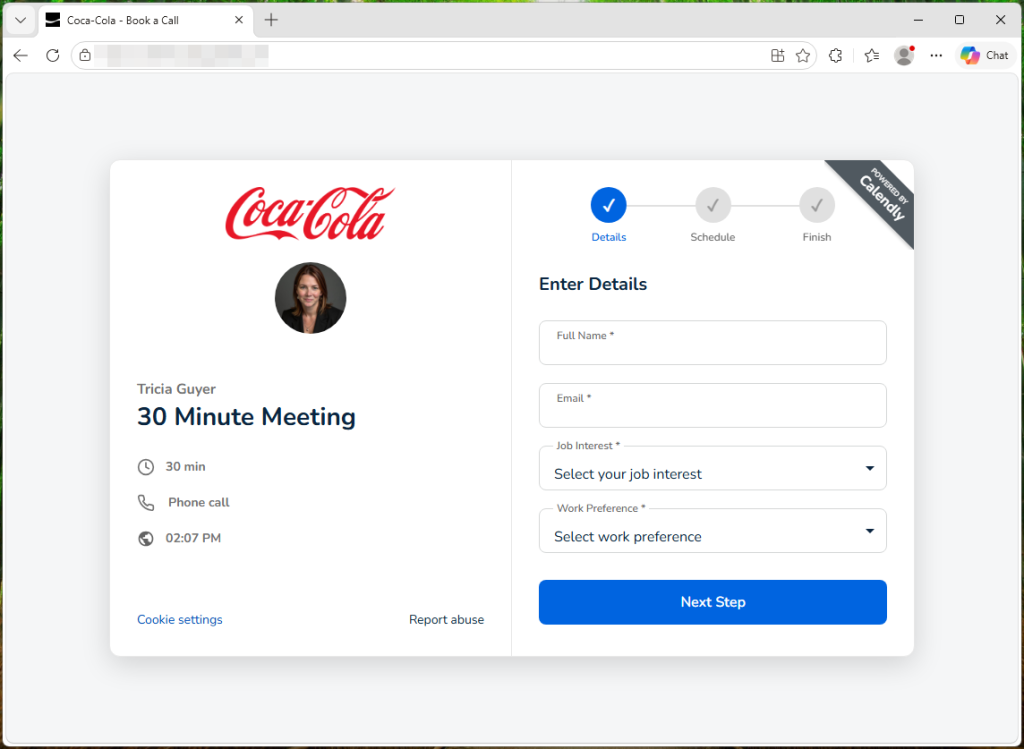

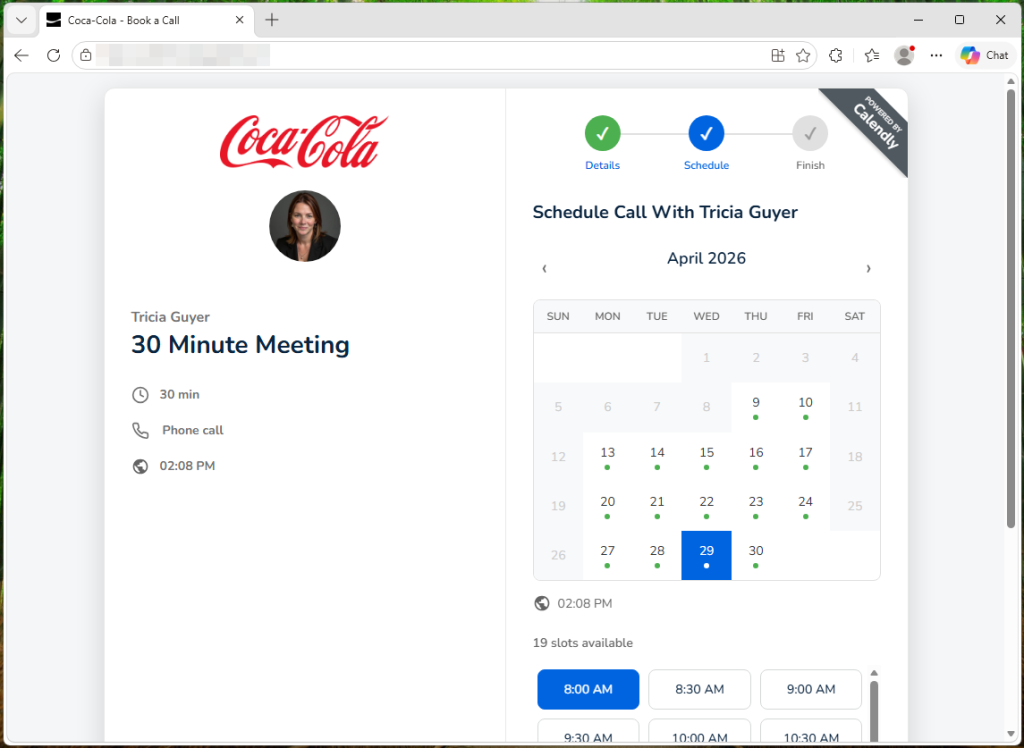

Atak rozpoczyna się od linku do strony, która wygląda jak strona Calendly służąca do umawiania spotkań z rekruterką firmy Coca-Cola o imieniu „Tricia Guyer”. Użytkownik proszony jest o podanie swojego imienia i nazwiska, adresu e-mail, rodzaju stanowiska, którym jest zainteresowany, oraz preferencji dotyczących pracy – nie ma tu nic, co mogłoby wzbudzić podejrzenia podczas zwykłego poszukiwania pracy.

Pierwszym sygnałem ostrzegawczym jest jednak to, w jaki sposób trafiłeś na tę stronę. Rzetelni rekruterzy zazwyczaj nie wysyłają linków do umówienia spotkania bez wcześniejszego kontaktu lub bez otrzymania wcześniej aplikacji. Oznacza to, że jeśli nie aplikowałeś na stanowisko w Coca-Coli i nigdy nie rozmawiałeś z tą osobą, potraktuj ten link z ogromną ostrożnością, niezależnie od tego, jak profesjonalnie wygląda ta strona.

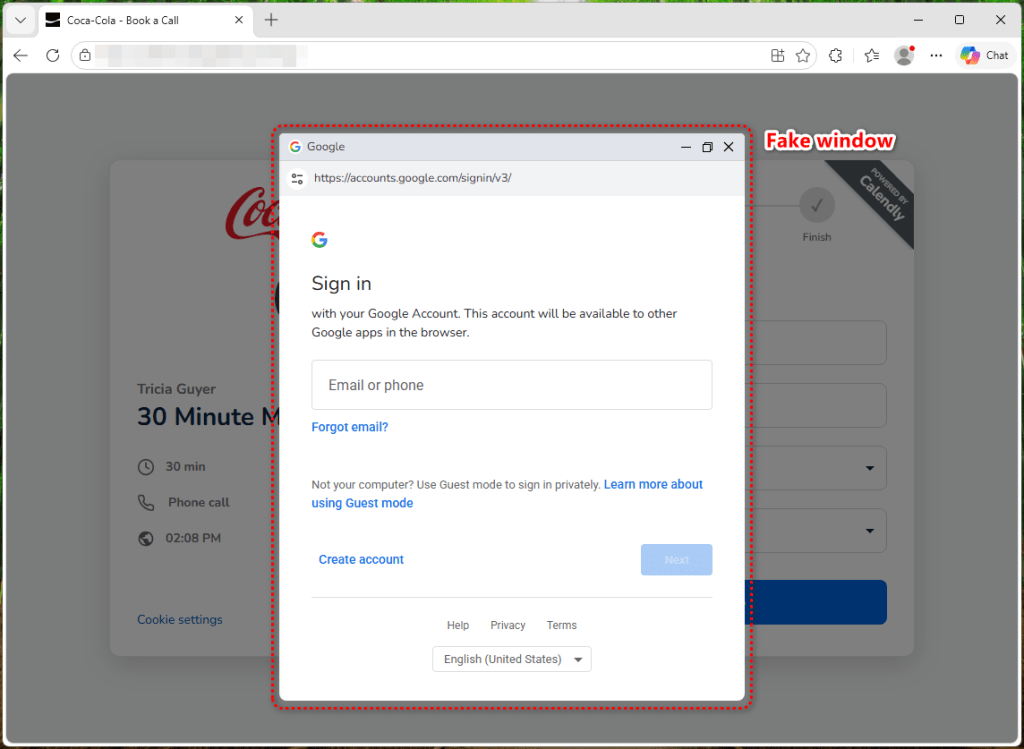

Fałszywe okno przeglądarki, które oszukuje nawet ostrożnych użytkowników

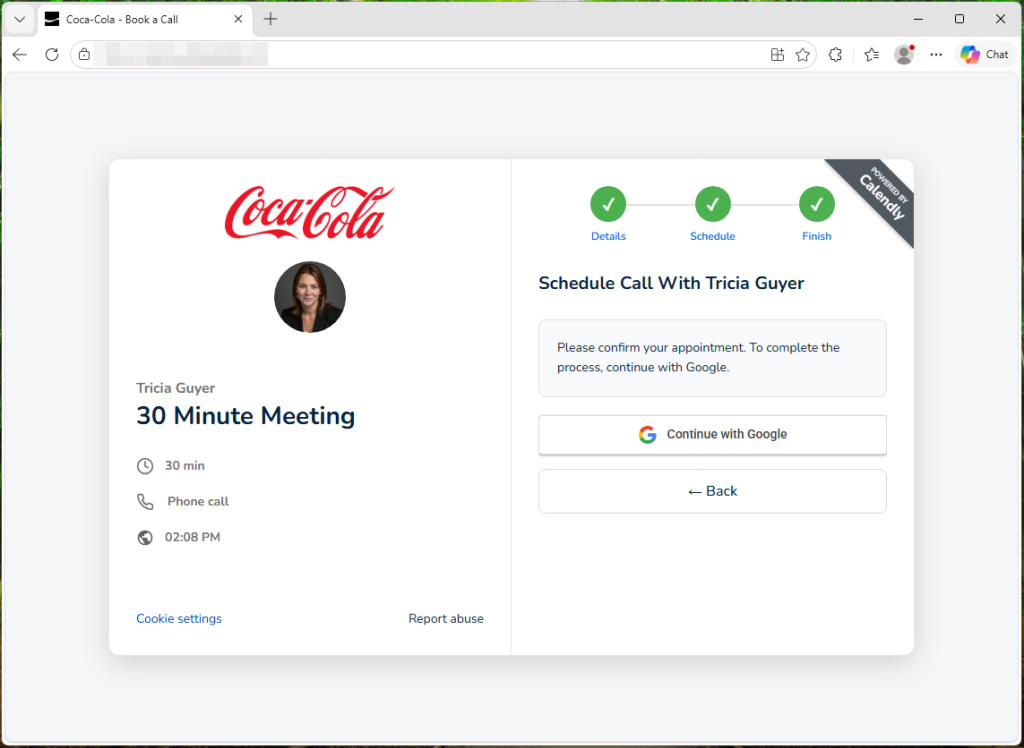

Po wypełnieniu formularza rezerwacyjnego pojawia się prośba o wybranie daty i kliknięcie przycisku „Kontynuuj przez Google”. W tym momencie dzieje się coś podstępnego. Zamiast otworzyć prawdziwą stronę logowania Google, witryna wyświetla symulowane okno Chrome bezpośrednio na stronie internetowej, zamiast otwierać prawdziwe okno przeglądarki. Okno to ma nawet pasek tytułu z przyciskami minimalizacji, maksymalizacji i zamykania. Znajduje się w nim również pasek adresu, na którym widnieje napis https://accounts.google.com/signin/v3/.

Pod wieloma względami wygląda dokładnie jak wyskakujące okienko Google’a – ale nim nie jest. To tylko jego obrazek, na którym nałożono pola formularza.

Nie chcą tylko twojego hasła – chcą też twój kod weryfikacyjny

Większość ataków wykorzystujących fałszywe okna przeglądarki jest stosunkowo prosta: wyświetlają one przekonujący formularz logowania, przechwytują adres e-mail i hasło, a na tym kończą. Jeśli masz włączone uwierzytelnianie dwuskładnikowe, same skradzione dane logowania nie wystarczą do uzyskania dostępu do Twojego konta, ponieważ atakujący napotyka przeszkodę na etapie weryfikacji.

Ten zestaw nie napotyka tej przeszkody.

Po wpisaniu adresu e-mail i hasła strona zaczyna co trzy sekundy wysyłać zapytania do serwera zaplecza atakującego – co widać w kodzie źródłowym – czekając na instrukcje dotyczące tego, co wyświetlić dalej. Z drugiej strony przesłane dane logowania są przekazywane na serwer atakującego za pośrednictwem dedykowanego punktu końcowego logowania. Sposób działania zestawu – natychmiastowe wysyłanie zapytania o rodzaj wyzwania uwierzytelniającego po przesłaniu danych – wskazuje, że atakujący równolegle wykorzystuje te dane logowania do próby zalogowania się do prawdziwego serwisu Google. Zestaw zawiera cztery oddzielne ekrany weryfikacyjne: dla kodów e-mailowych, kodów uwierzytelniających, kodów SMS i monitów telefonicznych Google. Gdy Google prosi atakującego o drugi krok weryfikacji, serwer backendowy informuje stronę, który ekran ma wyświetlić, a kod źródłowy przekierowuje ofiarę do odpowiedniego monitu na podstawie wartości authType w odpowiedzi serwera. Widzisz coś, co wygląda jak normalny monit Google i podajesz kod bez zastanowienia.

Ponieważ ta wymiana danych odbywa się co kilka sekund, osoba atakująca może niemal natychmiast przekazać każde zapytanie i wprowadzić Twoją odpowiedź do prawdziwego systemu logowania Google. Serwer może również wyświetlać na ekranie niestandardowe komunikaty o błędach. Kod sprawdza, czy w odpowiedzi serwera znajduje się pole błędu, i wyświetla je bezpośrednio – na przykład „Nieprawidłowe hasło, spróbuj ponownie” – aby wymusić ponowną próbę, jeśli coś nie działa po ich stronie. To sprawia, że to, co normalnie byłoby prostym przechwyceniem danych logowania, staje się potencjalnym przejęciem całego konta, nawet przy włączonym uwierzytelnianiu dwuskładnikowym. Zanim zobaczysz stronę „Spotkanie potwierdzone”, Twoje dane logowania i wszelkie wprowadzone kody weryfikacyjne zostały już wysłane na serwer atakującego.

Osobiste konto Gmail? Nie chcą go

Jeden wymowny szczegół: formularz odrzuca adresy @gmail.com, wyświetlając komunikat „Użyj adresu e-mail służbowego lub firmowego” – jest to filtr na stałe wbudowany w kod źródłowy. Dotyczy to konkretnie firmowych kont Google Workspace. Powód jest prosty. Zhakowane konto służbowe ma znacznie większą wartość, ponieważ może zapewnić dostęp do firmowych wiadomości e-mail, udostępnionych dokumentów i wewnętrznych kalendarzy, a także posłużyć do przeprowadzenia dalszych ataków na współpracowników.

Oszustwo nr 2: Strona kariery Ferrari, która wykradła Facebook

Zestaw Coca-Coli nie jest odosobnionym przypadkiem. Odkryliśmy drugą kampanię phishingową – tym razem podszywającą się pod Ferrari – która wykorzystuje inne, ale równie skuteczne podejście.

Strona ta prezentuje się jako oficjalny portal kariery firmy Ferrari. Zawiera pasek nawigacyjny firmy, elementy identyfikacji wizualnej oraz sekcje, których można by się spodziewać na prawdziwej stronie rekrutacyjnej pracodawcy — takie jak „Oferty pracy”, „Ludzie w centrum uwagi”, „Pasja w centrum” i „Doskonałość”.

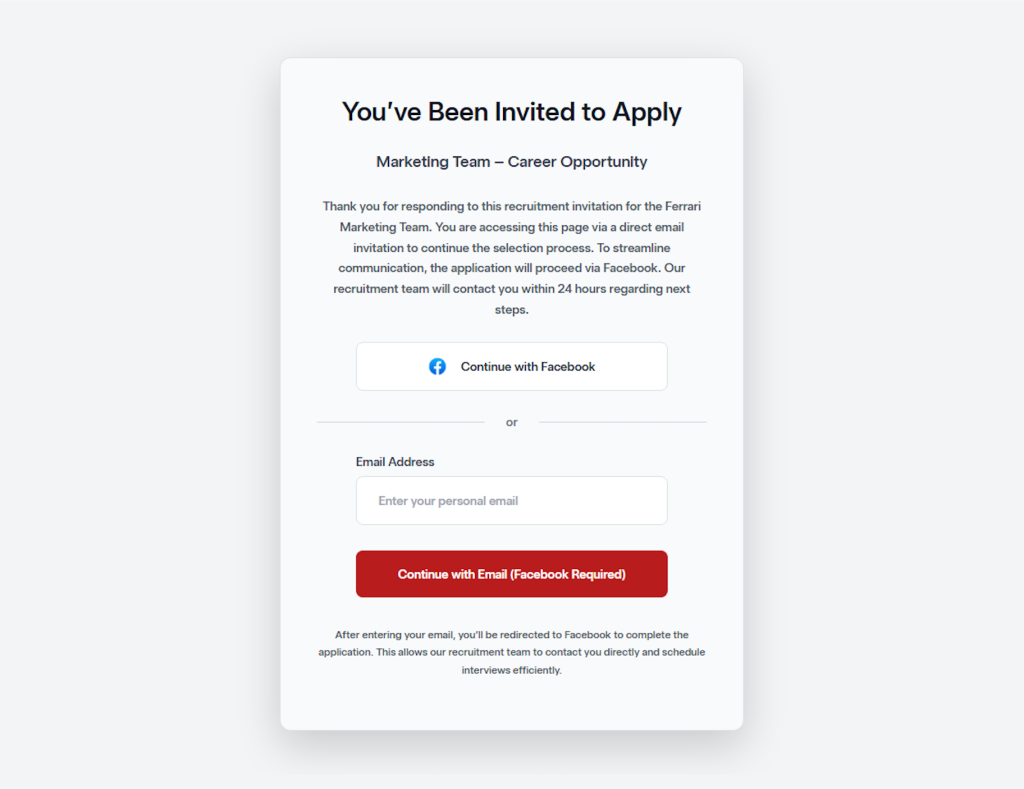

Ale pułapka czai się na samej górze. Na stronie pojawia się wyskakujące okienko z komunikatem „Zostałeś zaproszony do złożenia aplikacji” na stanowisko w dziale marketingu. Wyjaśnia ono, że użytkownik trafił na tę stronę dzięki „bezpośredniemu zaproszeniu e-mailowemu, mającemu na celu przyspieszenie procesu rekrutacyjnego”. Następnie pojawia się prośba o „Kontynuowanie przez Facebooklub o podanie adresu e-mail wraz z kodem dostępu.

To właśnie jest haczyk phishingowy. Niezależnie od tego, czy klikniesz Facebook , czy wpiszesz swój adres e-mail, zostaniesz przekierowany na fałszywą stronę Facebook , której celem jest wyłudzenie Twoich danych logowania. Metoda ta nawiązuje do popularnej techniki phishingowej wykorzystującej protokół OAuth: wiele legalnych portali z ofertami pracy rzeczywiście umożliwia logowanie za pomocą kont w mediach społecznościowych, co sprawia, że ten podstęp jest tak przekonujący. Ofiara nie jest proszona o wykonanie żadnej nietypowej czynności – wystarczy, że „zaloguje się przez Facebook, aby wypełnić formularz aplikacyjny.

W przeciwieństwie do kampanii dotyczącej Coca-Coli – która była skierowana do firmowych kont Google Workspace i wykorzystywała zaawansowany zestaw narzędzi do omijania uwierzytelniania wieloskładnikowego – oszustwo związane z Ferrari ma szerszy zasięg, ponieważ atakuje Facebook . Przejęte Facebook może zapewnić atakującym dostęp do powiązanych usług, prywatnych wiadomości oraz danych osobowych, które służą do dalszych działań socjotechnicznych. Stanowi ono również punkt wyjścia do rozprzestrzeniania oszustw wśród kontaktów ofiary.

Cechą wspólną obu kampanii jest przynęta: renomowana nazwa firmy i obietnica szansy na karierę. Na rynku pracy, na którym miliony ludzi aktywnie poszukują zatrudnienia, takie połączenie okazuje się niezwykle skuteczne.

Jak się chronić

- Zachowaj ostrożność w przypadku nieproszonych ofert pracy. Jeśli nie ubiegałeś się o tę posadę i nie znasz osoby prowadzącej rekrutację, nie klikaj w link. Wejdź bezpośrednio na stronę kariery danej firmy i sprawdź, czy oferta pracy oraz osoba prowadząca rekrutację są prawdziwe.

- Dowiedz się, jak rozpoznać fałszywe okno przeglądarki:

- Spróbuj przeciągnąć „wyskakujące okienko”: prawdziwe okienko można swobodnie przesuwać poza głównym oknem przeglądarki, podczas gdy fałszywe okienko utknie przy krawędziach, ponieważ stanowi część strony.

- Spróbuj zminimalizować przeglądarkę: prawdziwe okienko wyskakujące pozostaje na pulpicie jako osobne okno, podczas gdy fałszywe znika wraz ze stroną.

- Sprawdź pasek adresu w oknie: może wyglądać na poprawny, ale to tylko grafika. Nie można go kliknąć, zaznaczyć tekstu ani wpisać nowego adresu, tak jak w prawdziwej przeglądarce.

- Nawet jeśli wyskakujące okienko przejdzie powyższe testy, zawsze dokładnie sprawdź adres URL przed wprowadzeniem jakichkolwiek danych logowania.

- Nigdy nie podawaj haseł na stronach służących do umawiania spotkań. Wiarygodne serwisy, takie jak Calendly, nie wymagają podawania hasła do konta e-mailowego w celu umówienia spotkania.

- Jeśli podałeś już swoje dane logowania, natychmiast zmień hasło do konta Google i anuluj wszystkie sesje na myaccount.google.com > Bezpieczeństwo > Twoje urządzenia.

Rynek pracy to pole do popisu dla oszustów

Osoby poszukujące pracy są szczególnie narażone na ataki phishingowe. Spodziewasz się e-maili od nieznajomych, jesteś przyzwyczajony do wypełniania formularzy, a perspektywa zatrudnienia motywuje Cię na tyle, że nie kwestionujesz dodatkowego etapu logowania. Biorąc pod uwagę, że stopa bezrobocia w USA utrzymuje się na poziomie 4,3–4,4% do początku 2026 r., setki tysięcy pracowników federalnych, którzy niedawno stracili pracę, konkurują o stanowiska w sektorze prywatnym, a tempo zatrudniania jest najniższe od lat, pula potencjalnych ofiar nigdy nie była większa. Oszuści wiedzą o tym i wkładają wiele wysiłku w to, aby ich przynęty wyglądały na wiarygodne, uzupełniając je prawdziwymi logo firm, profesjonalnymi interfejsami rezerwacyjnymi i perfekcyjnie odwzorowanymi fałszywymi stronami logowania. Te zestawy stają się coraz lepsze szybciej, niż instynkt większości ludzi jest w stanie się do nich dostosować.

Najlepszym zabezpieczeniem nie jest wykrycie oszustwa, ale świadomość, że żaden legalny proces rekrutacyjny nigdy nie będzie wymagał od Ciebie uwierzytelnienia się na nieznanej stronie, niezależnie od tego, czy jest ona podszywająca się pod Google, Facebook czy jakąkolwiek inną platformę. W razie wątpliwości zamknij kartę, wejdź samodzielnie na stronę internetową firmy i złóż podanie w tradycyjny sposób.

Wskaźniki kompromisu (IOC)

Domena

- hrguxhellito281[.]onrender[.]com (serwer zaplecza)

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.