Solo en contadas ocasiones se presta atención a la sección de agradecimientos de una notificación de vulnerabilidad.

Pero para quien descubre el fallo, suele ser la culminación de horas de trabajo, de ensayo y error, de búsqueda de reconocimiento y, finalmente, de ver cómo se corrige la vulnerabilidad. Los cazadores de fallos nos hacen un gran favor a todos cuando comunican de forma responsable una vulnerabilidad al proveedor.

Esta semana hemos hablado con Khaled Mohamed, el cazador de recompensas por errores que descubrió CVE-2026-26123, una vulnerabilidad en Microsoft Authenticator tanto para iOS para Android, por la que, en algunos casos, otra aplicación del teléfono podría robar o hacer un uso indebido de los códigos de inicio de sesión.

P: Cuéntanos un poco sobre ti. ¿Cómo acabaste dedicándote a la ciberseguridad?

R: Soy Khaled Mohamed, un ingeniero de seguridad de 23 años y también un cazador de recompensas por errores muy activo. He sido incluido en los salones de la fama de varias empresas importantes, entre ellas Google, GitHub, LinkedIn, Mastercard, Starbucks y Vimeo. Me resulta increíblemente gratificante identificar problemas de seguridad significativos para algunas de las organizaciones más reconocidas del mundo. Se siente una sensación increíble al solucionar una vulnerabilidad que podría haber afectado gravemente a innumerables usuarios.

Mi andadura en el mundo de la ciberseguridad comenzó de una forma difícil y poco convencional.

Yo era ese niño al que le encantaba explorar y romper cosas. Con el tiempo, me convertí en un «script kiddie». Todavía recuerdo la emoción que sentía al desconectar el wifi de mi vecino con un simple script y pensar que era el dueño del mundo.

A partir de ahí, empecé a aprender sobre ciberseguridad, especialmente sobre seguridad web: cómo se pueden vulnerar los sitios web y cómo protegerlos.

Cuando tenía 15 años, conseguí mi primer proyecto como autónomo: pruebas de penetración en una aplicación web. No logré encontrar ninguna vulnerabilidad real, pero esa experiencia supuso un punto de inflexión. Me impulsó a descubrir la verdadera ciencia que hay detrás de la ciberseguridad. Después estudié la carrera de Informática, y sigo aprendiendo cada día. Realmente, esto no tiene fin.

Creo que muchas personas en este ámbito tienen una historia similar. En el fondo, la curiosidad es lo que nos impulsa a seguir adelante.

P: ¿Te propusiste encontrar una vulnerabilidad en Authenticator o fue algo inusual lo que te llamó la atención?

R: Como mencioné antes, soy cazador de recompensas por errores, aunque en ese momento no me estaba centrando específicamente en Microsoft Authenticator. Simplemente me llamó la atención algo inusual en la forma en que la aplicación gestionaba los enlaces profundos y los flujos de inicio de sesión en los dispositivos móviles. Cuando pulsas un enlace de inicio de sesión o escaneas un código QR, el sistema operativo te pide que «Abras el enlace».

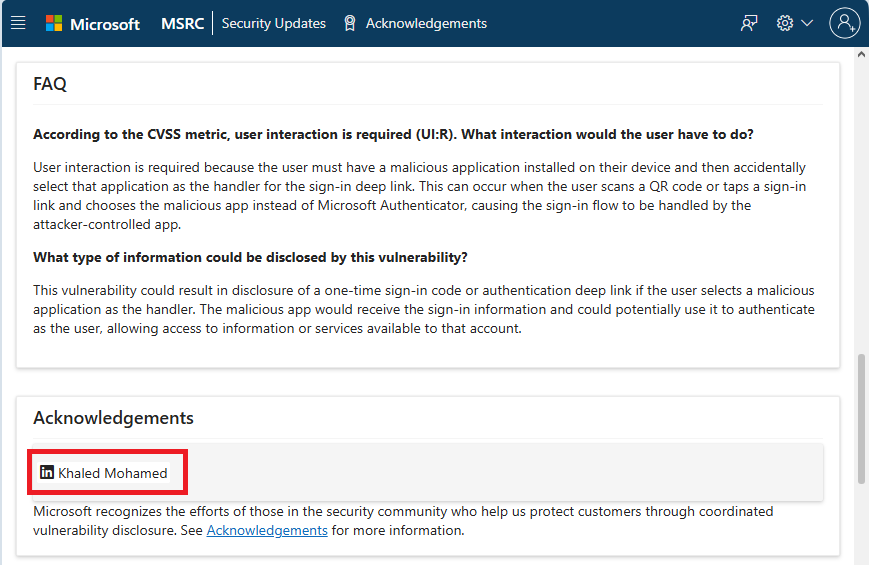

Eso despertó mi curiosidad. ¿Qué pasaría si otra aplicación interceptara esa acción? Cuanto más investigaba y experimentaba, más claro tenía que se trataba de un auténtico problema de seguridad. Seguir esa pista me llevó finalmente a descubrir y notificar el CVE-2026-26123.

P: ¿Qué es lo que más te sorprendió de la vulnerabilidad del Authenticator?

R: La vulnerabilidad CVE-2026-26123 podría dar lugar a una apropiación total de la cuenta de una forma sorprendentemente sencilla. Si se instalara una aplicación maliciosa en el dispositivo y el usuario escaneara un código QR de inicio de sesión utilizando el escáner integrado del teléfono, su cuenta podría quedar efectivamente comprometida. Incluso las protecciones avanzadas, como la autenticación de dos factores (2FA), podrían eludirse, dejando todas las cuentas de Microsoft asociadas completamente comprometidas.

El posible impacto en la vida real sobre la autenticación multifactorial y los procesos de inicio de sesión sin contraseña fue considerable, y eso me sorprendió de verdad.

P: ¿Qué consejo darías a los aspirantes a cazadores de fallos o a cualquiera que esté empezando en el mundo de la ciberseguridad?

R: Piensa siempre como un atacante y entrena tu mente para identificar el impacto potencial que se esconde detrás de cada acción. Tus conocimientos técnicos no son más que una herramienta: utilízalos para lograr el impacto que has previsto.

Comprueba todo por ti mismo. No des por sentado que algo es seguro solo porque otros lo hayan probado antes. Reflexiona detenidamente sobre los posibles puntos vulnerables y, a continuación, procura confirmar o refutar tus hipótesis mediante pruebas prácticas.

P: ¿Cuál crees que es el error más común que se comete en materia de ciberseguridad?

R: Uno de los errores más comunes —y más peligrosos— en materia de ciberseguridad es subestimar el nivel real de amenaza. Muchas organizaciones siguen creyendo que los ciberataques son hechos poco frecuentes o que los atacantes se centran principalmente en grandes empresas de renombre. En realidad, cualquier empresa, independientemente de su tamaño o reputación, puede convertirse en un objetivo.

P: ¿Hay algo más que te gustaría compartir con nuestro público?

R: Quiero que la gente sepa que la divulgación responsable funciona. Microsoft respondió a través de su programa de divulgación coordinada de vulnerabilidades, y el parche se publicó como parte de la actualización de seguridad del 10 de marzo de 2026, lo que significa que los usuarios ya están protegidos.

Este proceso —en el que un investigador descubre un problema, lo notifica de forma responsable y el proveedor lo soluciona— es lo que garantiza la seguridad de todo el ecosistema a largo plazo. Si detectas una vulnerabilidad, notifícala. No te la guardes para ti.

Nos gustaría dar las gracias a Khaled Mohamed por su tiempo y desearle lo mejor en sus futuros proyectos.

Los estafadores saben más de ti de lo que crees.

Malwarebytes Mobile Security teMobile Security contra el phishing, los mensajes de texto fraudulentos, los sitios web maliciosos y mucho más. Con Scam Guard, una función integrada basada en inteligencia artificial que opera en tiempo real.