Durante nuestra búsqueda de amenazas, descubrimos una campaña que utilizaba el mismo cargador de malware que habíamos identificado en nuestra investigación anterior para propagar una amenaza diferente: Needle Stealer, un malware de robo de datos diseñado para recopilar de forma sigilosa información confidencial de los dispositivos infectados, incluidos datos del navegador, sesiones de inicio de sesión y carteras de criptomonedas.

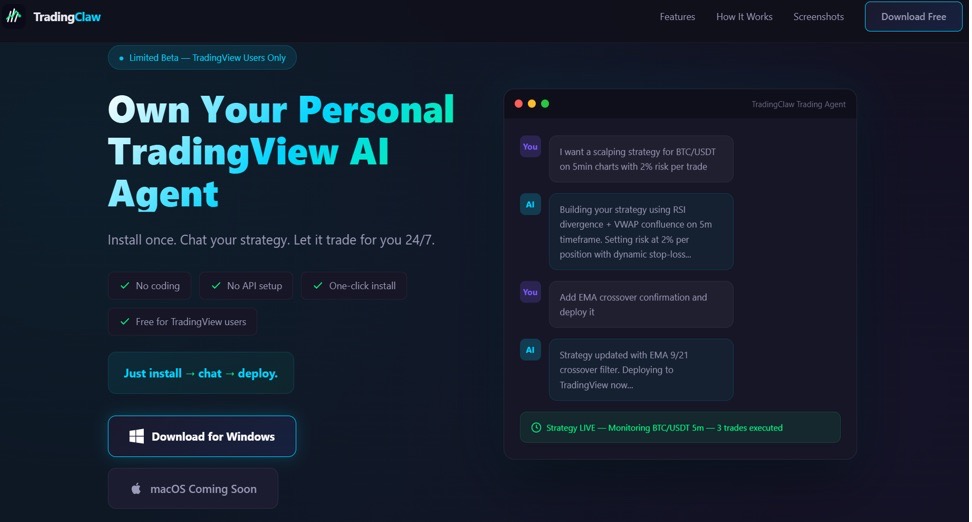

En este caso, los atacantes utilizaron un sitio web que promocionaba una herramienta llamada TradingClaw (tradingclaw[.]pro), que se presenta como un asistente basado en inteligencia artificial para TradingView.

TradingView es una plataforma legítima que utilizan los operadores para analizar los mercados financieros, pero este sitio web falso llamado TradingClaw no forma parte de TradingView ni tiene relación alguna con la startup legítima. tradingclaw.chat. En cambio, aquí se utiliza como señuelo para engañar a la gente y que descargue malware.

¿Qué es Needle Stealer?

Needle es un programa modular de robo de información escrito en Golang. En pocas palabras, esto significa que está construido por módulos, por lo que los atacantes pueden activar o desactivar funciones según lo que quieran robar.

Según su panel de control, Needle incluye:

- Needle Core: el componente principal, con funciones como la captura de formularios (que recoge los datos que introduces en los sitios web) y el secuestro del portapapeles

- Módulo de extensión: controla los navegadores, redirige el tráfico, inserta scripts y sustituye las descargas

- Falsificador de carteras de escritorio: ataca aplicaciones de carteras de criptomonedas como Ledger, Trezor y Exodus

- Programa fraudulento para carteras de navegador: ataca carteras basadas en navegador como MetaMask y Coinbase, incluyendo intentos de extraer frases de recuperación

El panel también muestra una función «próximamente» para generar páginas falsas al estilo de Google o Cloudflare, lo que sugiere que los atacantes planean pasar a técnicas de phishing más avanzadas.

Análisis de la campaña de TradingClaw

En esta campaña, el malware se distribuye a través de un sitio web falso que promociona TradingClaw como una herramienta de trading basada en inteligencia artificial.

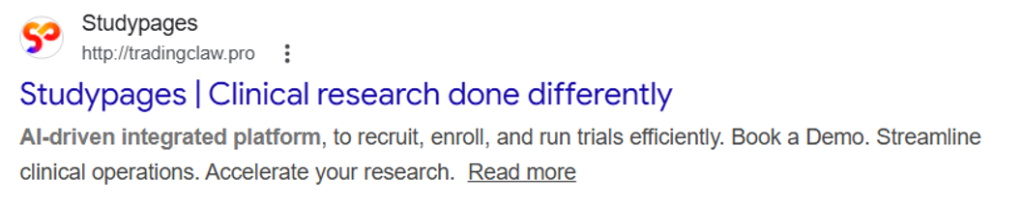

El sitio web en sí actúa de forma selectiva. En algunos casos, a los visitantes se les muestra la página falsa de TradingClaw, mientras que en otros se les redirige a un sitio web diferente (studypages[.]com). Este tipo de filtrado lo suelen utilizar los atacantes para evitar ser detectados y mostrar el contenido malicioso únicamente a los destinatarios previstos. Los motores de búsqueda, por ejemplo, ven la versión de Studypages:

Si el usuario continúa, se le pedirá que descargue un archivo ZIP. Este archivo contiene la primera fase de la cadena de infección.

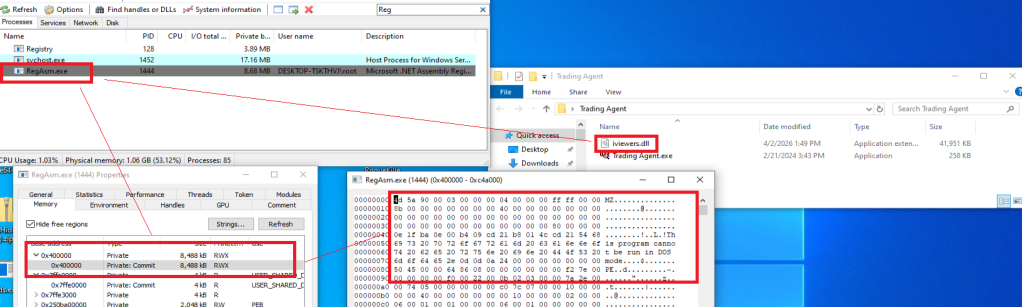

Al igual que en la campaña anterior, el ataque se basa en una técnica denominada «secuestro de DLL». En pocas palabras, esto significa que el malware se disfraza de un archivo legítimo que un programa de confianza cargará automáticamente. Cuando el programa se ejecuta, sin saberlo, ejecuta en su lugar el código malicioso.

En este caso, el cargador de DLL (denominado iviewers.dll) se ejecuta en primer lugar. A continuación, carga una DLL de segunda fase, que finalmente inyecta el Needle Stealer en un Windows legítimo Windows (RegAsm.exe) mediante una técnica conocida como «procesos de vaciado».

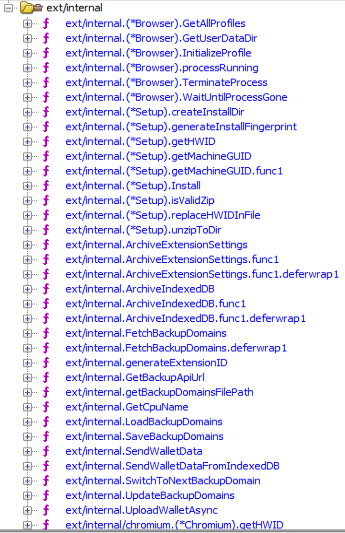

El programa «stealer» está desarrollado en Golang, y la mayoría de las funciones se han implementado en el paquete «ext».

Qué hace el malware

Una vez instalado, el módulo central Needle permite:

- Haz capturas de pantalla del sistema infectado

- Robar datos del navegador, como el historial, las cookies y la información guardada

- Extraer datos de aplicaciones como Telegram y clientes FTP

- Recopila archivos como documentos .txt y datos de carteras

- Robar datos de carteras de criptomonedas

Una de las características más preocupantes es su capacidad para instalar extensiones maliciosas en el navegador.

Extensiones maliciosas para el navegador

El programa malicioso también permite la distribución de extensiones de navegador maliciosas, lo que ofrece a los atacantes una forma muy eficaz de tomar el control del navegador de la víctima.

Hemos identificado múltiples variantes de estas extensiones, cada una con estructuras de archivos y componentes ligeramente diferentes. En segundo plano, el malware utiliza funciones integradas de Golang para descomprimir un archivo ZIP oculto (que suele llamarse base.zip o meta.zip) que contiene los archivos de extensión, junto con un archivo de configuración (cfg.json).

Parcial cfg.json archivo de configuración:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Este archivo de configuración es fundamental. Indica al malware dónde enviar los datos robados (el servidor de comando y control), qué extensión maliciosa instalar y qué funciones activar.

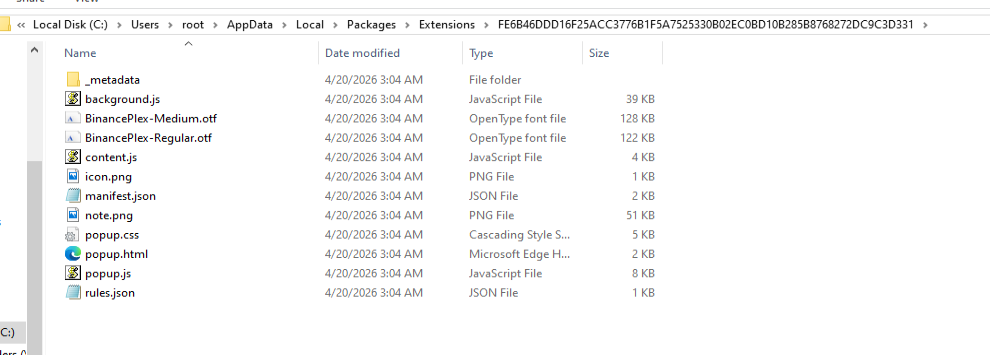

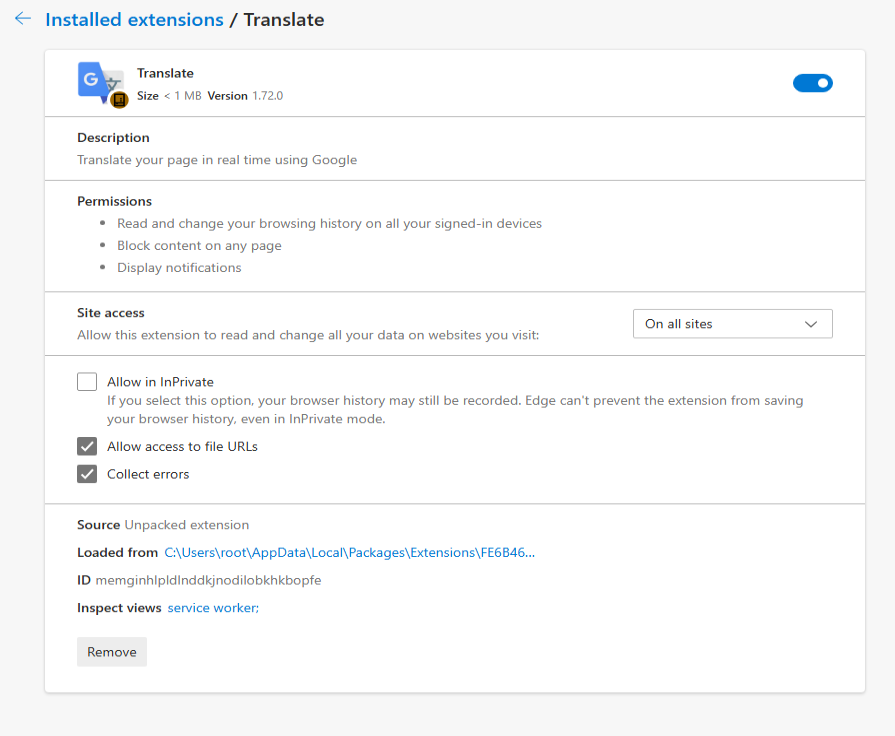

La extensión del programa malicioso se guarda en una carpeta aleatoria de la ruta %LOCALAPPDATA%\Packages\Extensions. La carpeta contiene tres archivos principales popup.js, content.js, y background.js.

Las extensiones analizadas tienen nombres relacionados con Google.

Qué pueden hacer las extensiones maliciosas

La extensión otorga a los atacantes un control casi total sobre el navegador, con capacidades que van mucho más allá de las del malware habitual.

Puede:

- Conéctate a un servidor remoto mediante una clave API integrada y comprueba periódicamente si hay instrucciones. También puede cambiar a dominios de respaldo si el servidor principal deja de estar disponible.

- Genera un identificador único para realizar un seguimiento del usuario infectado a lo largo del tiempo.

- Recopilar todo el historial de navegación y enviarlo a un servidor remoto (

/upload). - Supervisa lo que haces en tiempo real, incluyendo los sitios web que visitas, y aplica reglas de redireccionamiento controladas por el atacante. Esto le permite redirigirte de forma silenciosa a diferentes sitios web o alterar lo que ves en una página, incluyendo la inserción u ocultación de contenido.

- Interceptan las descargas, eliminan los archivos legítimos y los sustituyen por otros maliciosos procedentes de servidores controlados por los atacantes.

- Inserta scripts directamente en las páginas web, lo que permite el robo o la manipulación de datos.

- Mostrar notificaciones falsas del navegador con texto e imágenes controlados por el atacante.

Cómo se comunica con los atacantes

El programa malicioso y su extensión se comunican con los servidores de comando y control (C2) a través de varios puntos de conexión de la API. Se trata, en esencia, de distintos «canales» que se utilizan para tareas específicas:

/backup-domains/active—utiliza servidores de respaldo para mantener la conexión en caso de que el principal quede bloqueado/upload—envía los datos robados a los atacantes/extension—recibe instrucciones para redireccionamientos, descargas y notificaciones/scripts—descarga código malicioso para insertarlo en páginas web

Cómo mantenerse seguro

Los estafadores utilizan cada vez más herramientas relacionadas con la inteligencia artificial para que los sitios web falsos parezcan legítimos. En este caso, se utilizó un supuesto «asistente de trading con IA» para engañar a los usuarios y que instalaran malware.

Para reducir el riesgo:

- Descarga software únicamente de sitios web oficiales. Si una herramienta afirma ser compatible con una plataforma conocida, consulta el sitio web oficial de dicha plataforma para confirmar que es auténtica.

- Comprueba quién ha creado el archivo antes de ejecutarlo. Fíjate en el nombre del editor y evita cualquier cosa que te resulte desconocida o que no te parezca coherente.

- Revisa periódicamente las extensiones de tu navegador. Elimina cualquier extensión que no reconozcas, especialmente aquellas que no hayas instalado a sabiendas.

Qué hacer si cree que se ha visto afectado

Si crees que puedes haber descargado este programa de robo de información:

- Comprueba los registros del EDR y del cortafuegos para detectar comunicaciones con los servidores C2 que figuran en la sección de indicadores de compromiso (IOC).

- Desde otro dispositivo limpio, cierra sesión en todas las cuentas importantes que tengas abiertas: Google, Microsoft 365, cualquier portal bancario, GitHub, Discord, Telegram, Steam y tu plataforma de intercambio de criptomonedas. Cambia todas las contraseñas y activa la autenticación de dos factores (2FA) en las cuentas a las que hayas accedido desde este dispositivo.

- Comprueba la carpeta

%LOCALAPPDATA%\Packages\Extensionsy extensiones de navegador sospechosas. - Si tienes carteras de criptomonedas en el ordenador, transfiere los fondos inmediatamente a un dispositivo que no esté infectado. Eso es lo primero que estos operadores aprovechan para obtener beneficios.

- Ejecuta un análisis completo con Malwarebytes.

Indicadores de compromiso (IOC)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Dominios

Tradingclaw[.]pro: sitio web falso

Chrocustumapp[.]com: relacionado con una extensión maliciosa

Chrocustomreversal[.]com: relacionado con una extensión maliciosa

google-services[.]cc: relacionado con CountLoader/DeepLoad

Coretest[.]digital: Panel C2

Reisen[.]work: Panel C2

IP

178[.]16[.]55[.]234: Panel C2

185[.]11[.]61[.]149: Panel C2

37[.]221[.]66[.]27: Panel C2

2[.]56[.]179[.]16: Panel C2

178[.]16[.]54[.]109: Panel C2

37[.]221[.]66[.]27: Panel C2

209[.]17[.]118[.]17: Panel C2

162[.]216[.]5[.]130: Panel C2

Noticias para investigadores, 28 de abril de 2026

Actualizado para especificar la familia de malware: CountLoader/DeepLoad.

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.