MISE À JOUR (27 février 2026): Nous avons apporté des précisions supplémentaires concernant l'utilisation abusive de produits commerciaux légitimes et le mode furtif de Teramind.

Remarque importante : Teramind, le fournisseur de logiciels mentionné dans cet article, a déclaré ne pas être affilié aux auteurs des menaces décrits, ne pas avoir déployé le logiciel mentionné et condamner toute utilisation abusive non autorisée des technologies de surveillance commerciales. Teramind est un produit commercial légitime destiné à un usage professionnel légal.

Le 24 février 2026, nous avons publié un article expliquant comment unefausse « mise à jour » de Zoom installait discrètement un logiciel de surveillance. Cet article décrivait une campagne qui utilisait une fausse salle d'attente Zoom très convaincante pour installer un programme d'installation Teramind légitime, détourné à des fins de surveillance non autorisée, sur Windows .

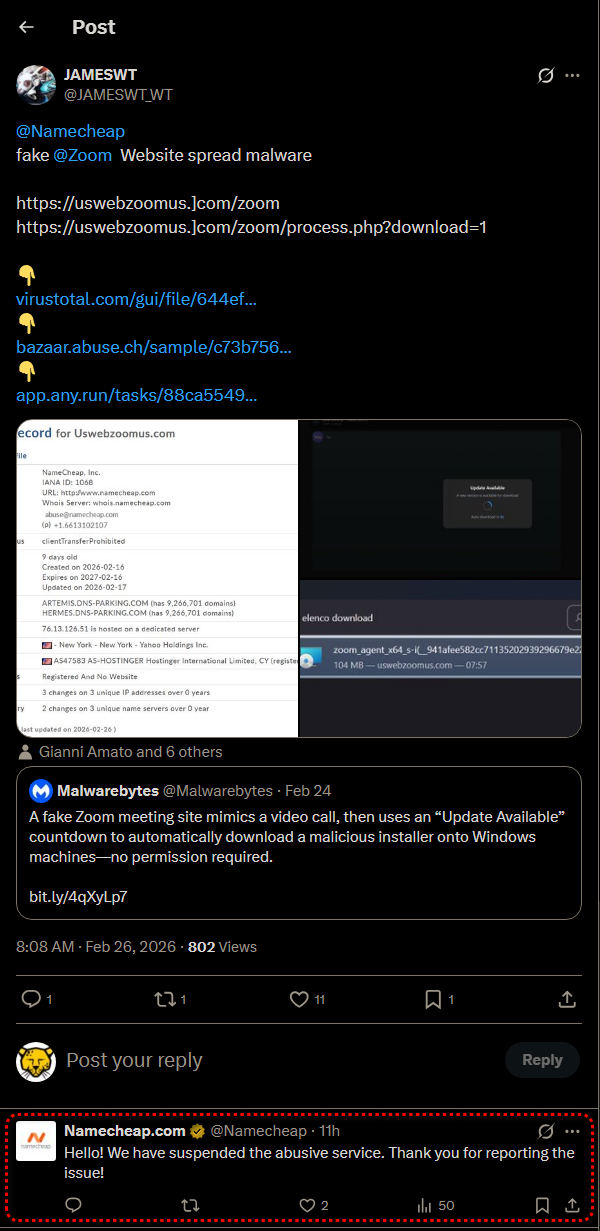

Après la publication de nos conclusions, le domaine malveillant a été signalé à son registraire de noms de domaine, Namecheap, qui a confirmé avoir suspendu le service. Malgré cette suppression, notre surveillance continue montre que la campagne est non seulement toujours active, mais qu'elle prend de l'ampleur : nous avons désormais identifié une opération parallèle usurpant l'identité de Google Meet, fonctionnant à partir d'un domaine et d'une infrastructure différents.

Dans cet article, nous fournirons une analyse technique approfondie des deux variantes, en répertoriant l'utilisation des identifiants d'instance Teramind par les escrocs que nous avons directement observés ou collectés à partir de référentiels sandbox, en documentant notre test pratique de l'installateur dans un environnement contrôlé et en répondant à une question qui a émergé au cours de nos recherches : comment un seul et même package Windows peut-il servir à plusieurs comptes d'attaquants différents ?

La campagne s'étend à Google Meet

Alors que le site original sur le thème de Zoom à l'adresse uswebzoomus[.]com a été supprimé par Namecheap à la suite d'un signalement de la communauté, un deuxième site à l'adresse googlemeetinterview[.]click déploie activement la même charge utile à l'aide d'un playbook identique adapté à Google Meet.

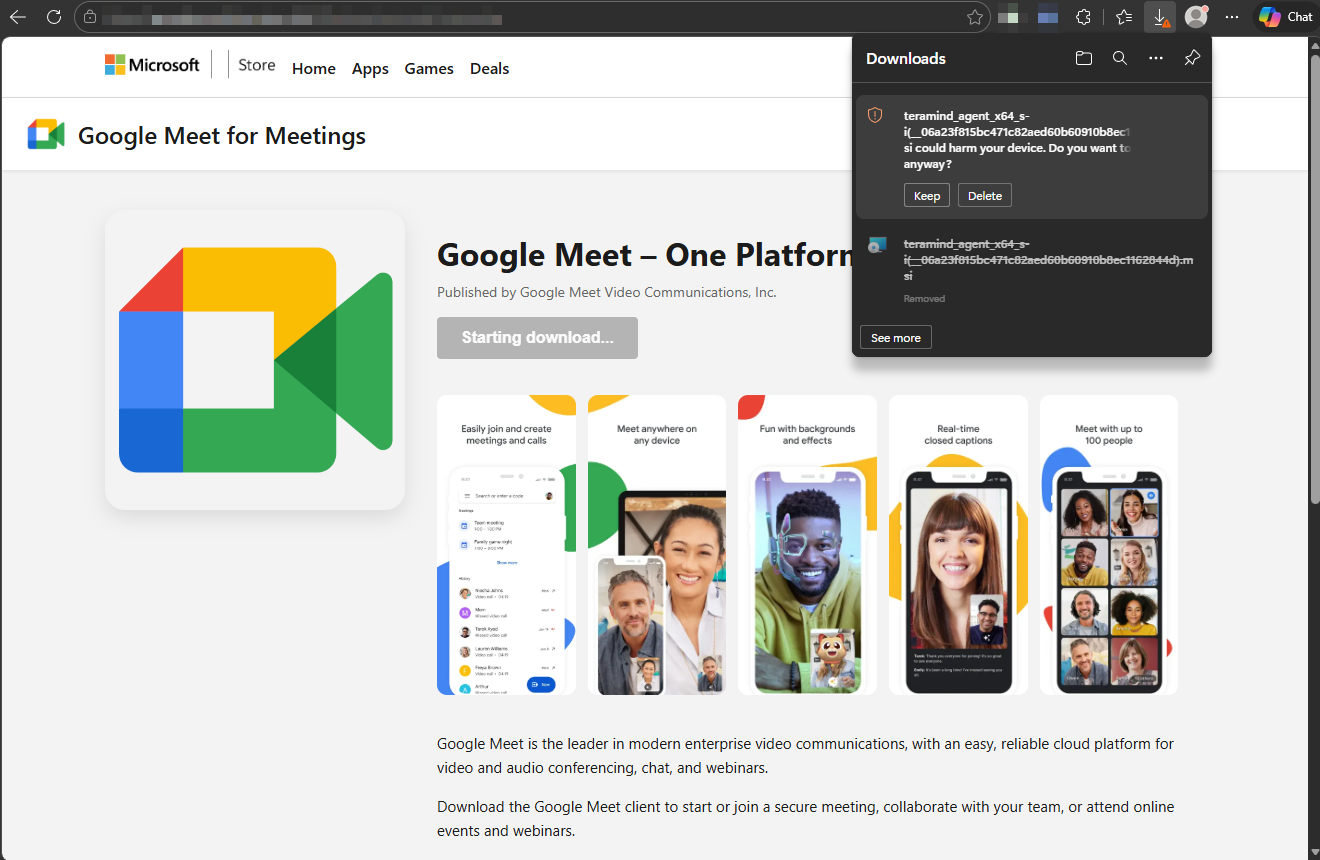

La variante Google Meet présente une fausse page Microsoft Store intitulée « Google Meet for Meetings » publiée par « Google Meet Video Communications, Inc », une entité fictive. Un bouton « Démarrer le téléchargement... » s'affiche pendant que le fichier MSI est discrètement transféré via le chemin d'accès /Windows/download.php. La page de référence est /Windows/microsoft-store.php, confirmant que la fausse page Microsoft Store est hébergée par l'infrastructure de l'attaquant, et non par Microsoft.

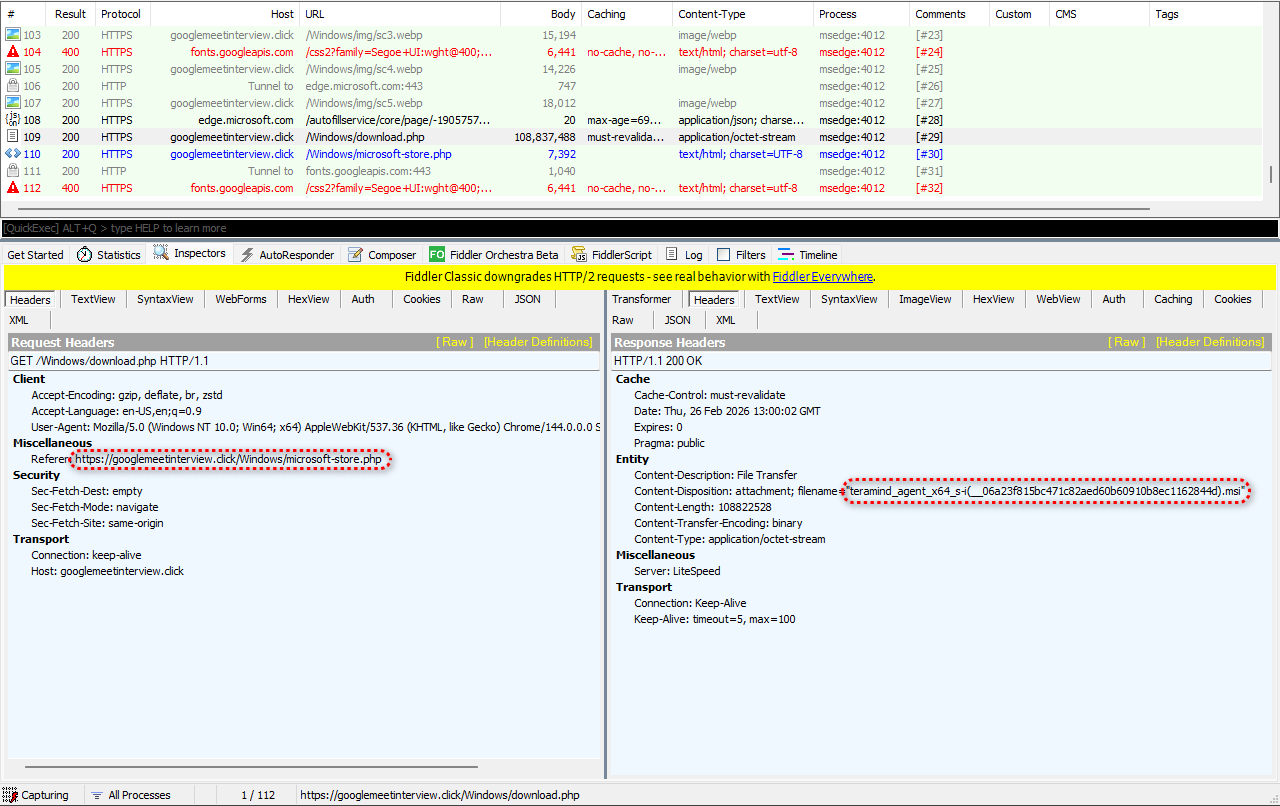

Notre capture de trafic Fiddler de la variante Google Meet affiche l'en-tête de réponse :

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

Contrairement à la variante Zoom, où le nom du fichier était dissimulé sous l'apparence d'un composant Zoom, cette variante ne tente même pas de masquer l'utilisation abusive de Teramind par l'escroc dans le nom du fichier. Nous avons vérifié que les deux fichiers sont identiques octet par octet (MD5 : AD0A22E393E9289DEAC0D8D95D8118B5), confirmant qu'un seul fichier binaire est utilisé dans les deux campagnes, seul le nom du fichier ayant été modifié.

Différences d'infrastructure entre les variantes

Bien qu'elles utilisent la même charge utile, les deux variantes sont hébergées sur des infrastructures différentes. La variante Zoom à uswebzoomus[.]com fonctionnait sous Apache/2.4.58 (Ubuntu) et a été enregistré via Namecheap le 16 février 2026. La variante Google Meet à l'adresse googlemeetinterview[.]click fonctionne sur un serveur LiteSpeed.

Les deux servent le téléchargement via des scripts PHP et utilisent le même modèle de redirection Microsoft Store factice, mais le changement de serveur web et d'enregistreur de domaine suggère que l'opérateur avait anticipé les suppressions et mis en place une infrastructure de secours.

Un binaire, plusieurs identités. Comment l'installateur lit son propre nom de fichier

Au cours de notre enquête, nous avons identifié 14 noms de fichiers MSI distincts partageant le même hachage SHA-256. Parmi ceux-ci, deux ont été directement capturés à partir d'une infrastructure malveillante grâce à notre analyse des domaines de logiciels malveillants: la variante Zoom provenant de uswebzoomus[.]com et la variante Google Meet provenant de googlemeetinterview[.]click. Les autres noms de fichiers provenaient de référentiels sandbox.

Il est important de noter que certains de ces noms de fichiers provenant de sandbox peuvent correspondre à des déploiements Teramind légitimes au sein d'entreprises plutôt qu'à des activités malveillantes. Teramind est un produit commercial dont l'utilisation est légale dans le cadre professionnel, et les fichiers soumis aux services de sandbox ne sont pas nécessairement le signe d'une utilisation abusive. Néanmoins, ils partagent tous le même binaire et présentent le même mécanisme de configuration basé sur le nom de fichier.

Chaque fichier partage le même hachage SHA-256 : 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faCela a immédiatement soulevé une question : si l'ID d'instance Teramind change à chaque nom de fichier, mais que le fichier binaire est identique octet par octet, où l'ID est-il réellement stocké ?

La réponse réside dans une action personnalisée .NET intégrée dans le MSI. Notre analyse comportementale révèle la séquence suivante :

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

Le MSI est livré avec un TMINSTANCE valeur de onsite. Il s'agit du paramètre par défaut standard de Teramind sur site. Au moment de l'installation, le ReadPropertiesFromMsiName L'action personnalisée analyse le nom de fichier de l'installateur, extrait la chaîne hexadécimale de 40 caractères du s-i(__) partie, et remplace la valeur par défaut par l'ID d'instance spécifique à l'attaquant.

Le journal affiche également le message Failed to get router from msi name. Le programme d'installation a tenté d'extraire l'adresse du serveur C2 à partir du nom du fichier, mais n'y est pas parvenu. Dans ce cas, il revient à la valeur par défaut. rt.teramind.co, qui est préconfiguré dans le MSI. Cependant, TMROUTER est une propriété MSI exposée, elle peut donc être remplacée au moment de l'installation ou modifiée dans une autre version. Le nom de fichier dans cette campagne ne contient que l'ID d'instance ; la destination C2 est déterminée par la configuration par défaut du MSI.

Détonation en direct : ce que fait réellement l'installateur sur un système réel

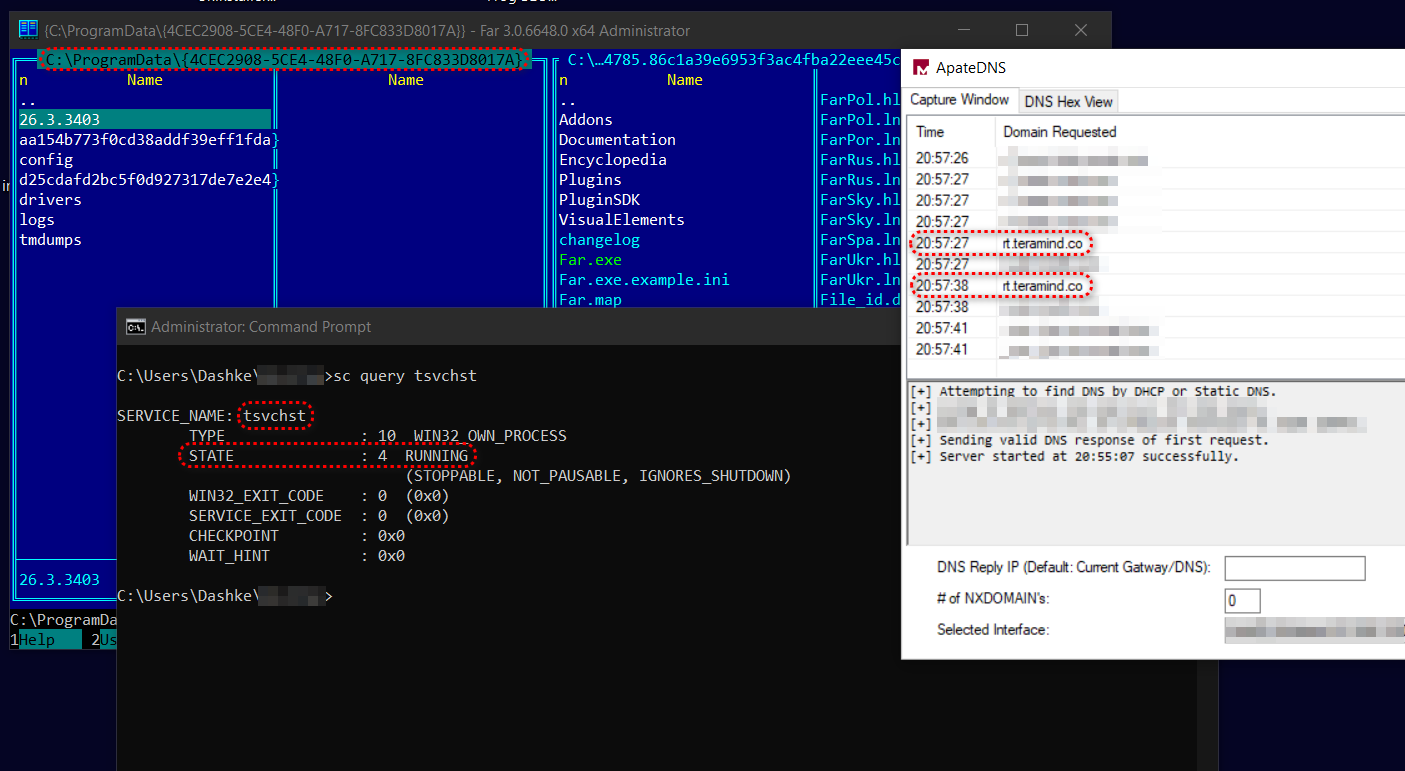

Pour aller au-delà de l'analyse comportementale basée sur un bac à sable, nous avons déclenché le programme d'installation MSI dans une machine virtuelle Windows isolée avec la journalisation MSI détaillée activée, ApateDNS pour l'interception DNS et Fiddler pour la surveillance du réseau. Cette analyse pratique a révélé plusieurs comportements critiques qui n'étaient pas visibles dans les rapports automatisés du bac à sable.

Chaîne d'installation et passerelle CheckHosts

Le programme d'installation MSI effectue quatre actions personnalisées .NET dans l'ordre, toutes exécutées via le WiX Toolset. zzzzInvokeManagedCustomActionOutOfProc mécanisme :

- LirePropriétésÀPartirDuNomMsi : Analyse le nom de fichier MSI pour extraire l'ID d'instance Teramind et remplace la valeur par défaut.

onsitevaleur - CheckAgent :Détermine si un agent Teramind est déjà installé sur la machine.

- ValidateParams :valide les paramètres de configuration extraits.

- Vérifier les hôtes: Effectue une vérification de connectivité avant le vol avec le serveur C2.

rt.teramind.co

Le CheckHosts action est une porte difficile : si le programme d'installation ne peut pas atteindre le serveur Teramind, l'installation s'interrompt avec le code d'erreur 1603. Notre première tentative de détonation dans une machine virtuelle isolée du réseau a échoué précisément à ce stade :

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Ce comportement est significatif pour deux raisons. Premièrement, il révèle l'adresse du serveur C2 : rt.teramind.co. Deuxièmement, cela signifie que les victimes sur les réseaux d'entreprise avec un DNS restrictif ou un filtrage sortant peuvent être protégées par inadvertance. Le programme d'installation échouera silencieusement s'il ne peut pas communiquer avec le serveur d'origine pendant l'installation. Cependant, le MSI prend en charge un TMSKIPSRVCHECK propriété qui permet de contourner cette vérification, et sa valeur par défaut est no.

Pour compléter notre analyse, nous avons ajouté rt.teramind.co au fichier Windows pointant vers localhost, permettant ainsi la résolution DNS et la réussite de l'action CheckHosts. L'installation s'est alors terminée avec succès.

Mode furtif confirmé

Le journal d'installation réussi confirme ce que l'article original soupçonnait : le mode furtif de Teramind (appelé Hidden Agent, une option de déploiement qui s'exécute silencieusement en arrière-plan) est activé par défaut dans cette version. Les modes de déploiement cachés ou furtifs sont des fonctionnalités standard des produits légitimes de surveillance des terminaux d'entreprise, généralement utilisés pour la détection des menaces internes ou la surveillance de la conformité avec l'avis et le consentement appropriés des employés. Dans cette campagne, cependant, les acteurs malveillants peuvent abuser de cette fonctionnalité pour déployer l'agent à l'insu de la victime. Le vidage des propriétés MSI montre :

Property(S): TMSTEALTH = 1

Cela confirme que l'agent s'installe sans icône dans la barre des tâches, sans entrée dans la barre d'état système et sans entrée visible dans la liste Windows . La victime n'a aucun indice visuel indiquant que le logiciel de surveillance est en cours d'exécution.

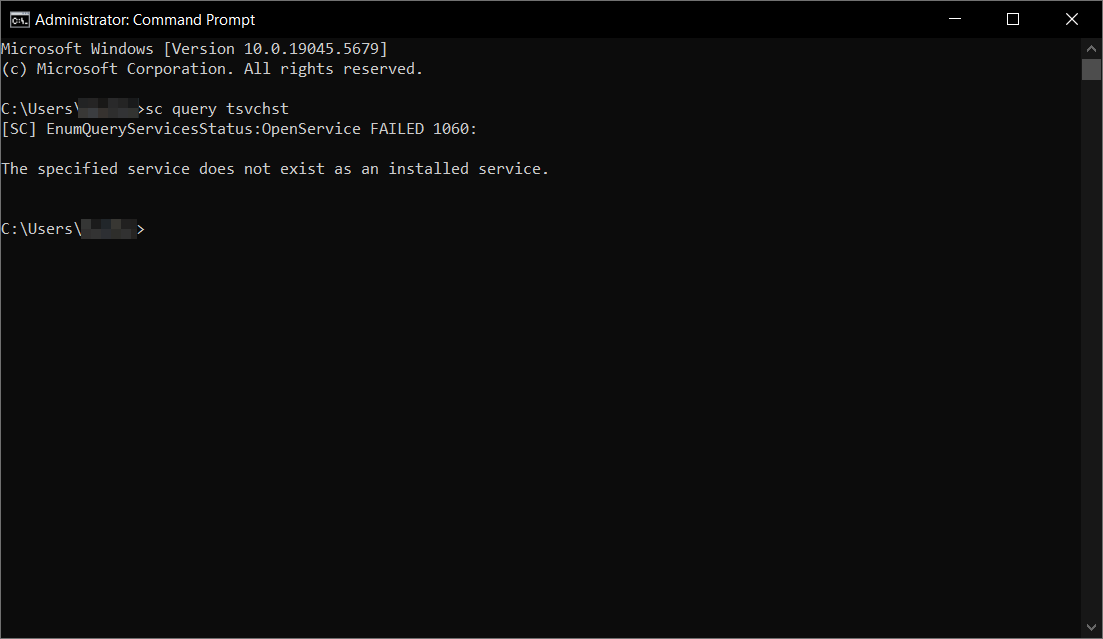

Deux services, pas un seul

Le journal d'installation révèle que la campagne déploie deux services persistants, et non pas un seul comme indiqué dans notre article initial :

| Nom du service | Nom d'affichage | Binaire | Type de démarrage |

|---|---|---|---|

| tsvchst | Hôte de service | svc.exe –service | Automatique (démarrage) |

| pmon | Moniteur de performances | pmon.exe | Manuel (à la demande) |

Les deux noms de service ont été choisis pour s'intégrer : tsvchst imite le Windows légitime svchost.exe modèle de dénomination, tandis que pmon avec le nom d'affichage « Performance Monitor » imite le moniteur Windows intégré. Les deux fonctionnent comme LocalSystem, le niveau de privilège le plus élevé sur un Windows .

Les deux services sont configurés avec une récupération après défaillance agressive : redémarrage à la première défaillance, redémarrage à la deuxième défaillance et redémarrage aux défaillances suivantes, avec des délais de 160 secondes (tsvchst) et 130 secondes (pmon). Cela signifie que même si un utilisateur ou un outil de sécurité met fin au service, celui-ci redémarre automatiquement en quelques minutes.

Rappel C2 en direct observé

Immédiatement après l'installation, ApateDNS a capturé l'agent appelant sa base. Requêtes DNS pour rt.teramind.co est apparu quelques secondes après le démarrage du service, confirmant que l'agent commence immédiatement son cycle de rappel. Les requêtes se sont répétées à environ 11 secondes d'intervalle, montrant un modèle de sondage persistant.

Dans un scénario réel où la victime dispose d'une connexion Internet, celles-ci seraient redirigées vers l'infrastructure de Teramind et l'agent commencerait à transmettre les données capturées.

Surface de configuration MSI complète

Le journal d'installation détaillé expose tous les paramètres configurables pris en charge par le MSI via son SecureCustomProperties liste. Cela révèle la surface de configuration complète du programme d'installation :

TMSTEALTH— Mode furtif (réglé sur 1 dans cette version)TMINSTANCE— Identifiant du compte (extrait du nom du fichier)TMROUTER— Adresse du serveur C2 (codée en dur à rt.teramind.co)TMENCRYPTION— chiffrement des communications C2TMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Prise en charge intégrée du proxy SOCKS5 pour le tunneling du trafic C2 via des proxysTMHTTPPROXY— HTTP prise en charge des proxysTMSKIPSRVCHECK— Ignorer la vérification préalable au vol de la connectivité C2TMNODRV / TMNOFSDRV— Désactiver les pilotes de filtre du noyauTMNOIPCCLIPBOARD— Activation/désactivation de la surveillance du presse-papiersTMNOREMOTETS— Activation/désactivation de la surveillance des services de terminal distantTMHASHUSERNAMES— Anonymiser/hacher les noms d'utilisateur capturésTMDISABLESCREEN— Désactiver la capture d'écranTMADDENTRYTOARP— Ajouter/supprimer une entrée dans Ajouter/Supprimer des programmes (désactivé en mode furtif)TMCRASHUPLOADURL— Point de terminaison pour le téléchargement des données télémétriques en cas d'accidentTMREVEALEDPASSWORDLESS— Bouton pour activer la fonctionnalité de révélation sans mot de passe

La prise en charge du proxy SOCKS5 est particulièrement remarquable du point de vue des menaces. Bien que la configuration du proxy soit une fonctionnalité standard dans les entreprises, permettant à celles-ci d'acheminer le trafic des agents via leur infrastructure, dans ce contexte, cela signifie que l'agent pourrait être configuré pour acheminer les données capturées via un proxy contrôlé par un pirate, rendant ainsi la détection au niveau du réseau beaucoup plus difficile en déguisant le trafic C2 en trafic proxy légitime.

ID d'instance Teramind observés

Le tableau suivant répertorie tous les noms de fichiers MSI et les identifiants d'instance Teramind correspondants que nous avons recueillis. Parmi ceux-ci, deux ont été directement observés dans la nature grâce à notre propre analyse des domaines malveillants : la variante Zoom (941afee…7cced, capturée à partir de uswebzoomus[.]com) et la variante Google Meet (06a23f8…2844d, capturée à partir de googlemeetinterview[.]click). Les autres noms de fichiers proviennent de référentiels sandbox.

Comme indiqué ci-dessus, certains d'entre eux peuvent correspondre à des déploiements légitimes dans des entreprises plutôt qu'à une utilisation malveillante. Tous les fichiers partagent le même hachage SHA-256. Deux noms de fichiers partagent le même identifiant d'instance c0cea71…0a6d7, ce qui indique que le même compte d'attaquant a été utilisé pour plusieurs variantes de noms de fichiers.

| Nom de fichier MSI | ID d'instance |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

La diversité des préfixes des noms de fichiers est remarquable : zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, et file_agentCela suggère que la campagne va au-delà de l'usurpation d'identité lors de vidéoconférences.

Cependant, la variante portant la marque AdobeReader n'a été trouvée que dans des référentiels sandbox et pourrait représenter un test ou une expansion prévue plutôt qu'un déploiement actif. Les noms de fichiers avec des préfixes génériques tels que teramind_agent et file_agent semblent également être des soumissions sandbox qui ont conservé le nom par défaut plutôt qu'un leurre d'ingénierie sociale spécifique à une marque.

Indicateurs de compromission

Hachages de fichiers

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Domaines

- uswebzoomus[.]com (variante Zoom : supprimée par Namecheap)

- googlemeetinterview[.]click (variante Google Meet : active depuis le 26 février 2026)

Recommandations en matière de détection et de défense

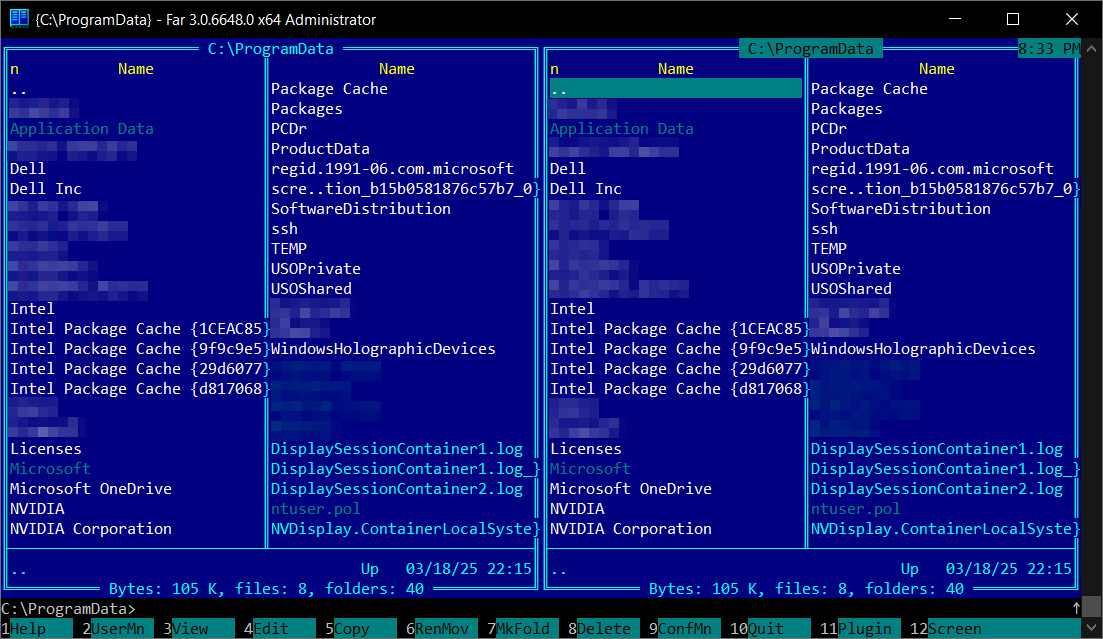

- Alerte sur le répertoire GUID ProgramData

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}. Ce GUID est fixe pour toutes les variantes observées. - Requête pour les deux services:

sc query tsvchstetsc query pmon. Le fait d'utiliser un ordinateur qui n'appartient pas à l'entreprise confirme la surveillance active. - Surveillez le chargement des pilotes du noyau:

tm_filter.sysettmfsdrv2.sysLe chargement sur des machines personnelles devrait déclencher des alertes de gravité élevée. - Bloquer l'exécution des fichiers MSI à partir des répertoires de téléchargement du navigateur. Les deux variantes reposent sur le fait que l'utilisateur exécute un fichier MSI à partir de son dossier Téléchargements. Les stratégies de contrôle des applications qui empêchent l'exécution des fichiers MSI à partir de chemins accessibles en écriture par l'utilisateur permettraient de mettre fin à cette chaîne d'attaques.

- Sensibilisez vos employés: ne mettez jamais à jour les applications en cliquant sur des liens contenus dans des messages. Utilisez le mécanisme de mise à jour intégré à l'application ou rendez-vous manuellement sur le site Web officiel du fournisseur.

- Déployez des stratégies de navigateurqui avertissent ou bloquent les téléchargements automatiques de fichiers provenant de domaines non reconnus.

Suppression

Pour désinstaller l'agent, exécutez la commande suivante en tant qu'administrateur : msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qb. Cela supprime les services, les pilotes du noyau et la plupart des fichiers installés. Cependant, nos tests ont confirmé que le programme de désinstallation ne parvient pas à supprimer complètement le répertoire ProgramData en raison des fichiers générés lors de l'exécution. Après la désinstallation, supprimez manuellement tous les résidus avec rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" et redémarrez pour décharger complètement les pilotes du noyau de la mémoire.

Conclusion

Cette campagne illustre une tendance croissante : l'utilisation abusive de logiciels commerciaux légitimes à des fins malveillantes. Les pirates n'ont pas créé de logiciels malveillants personnalisés. Ils ont plutôt utilisé un produit de surveillance disponible dans le commerce, conçu pour une utilisation légale en entreprise, et ont exploité son mode furtif intégré et son système de configuration basé sur les noms de fichiers, en l'associant à des techniques d'ingénierie sociale visant à tirer parti de la confiance accordée à des marques telles que Zoom et Google Meet. Ce type d'abus peut toucher n'importe quel éditeur de logiciels légitimes et souligne l'importance de sensibiliser les utilisateurs aux tactiques d'ingénierie sociale.

L'extension à Google Meet, ainsi que d'autres variantes provenant du bac à sable, notamment un nom de fichier portant la marque AdobeReader, suggèrent qu'il s'agit d'une opération en pleine évolution qui pourrait s'étendre à d'autres applications.

Notre détonation pratique a révélé des détails invisibles pour les sandbox automatisées : le CheckHosts Porte d'embarquement C2, la rt.teramind.co adresse du routeur, le deuxième pmon service se faisant passer pour Performance Monitor, le confirmé TMSTEALTH = 1 drapeau et la fonctionnalité complète de proxy SOCKS5 pour échapper au C2. Le fait qu'un seul fichier binaire serve un nombre illimité de comptes d'attaquants par simple renommage de fichier rend cette campagne facilement évolutive.

Remerciements

Nous tenons à remercier le chercheur en sécurité @JAMESWT_WT d'avoir rapidement signalé le domaine malveillant original à Namecheap, ce qui a conduit à sa suppression. uswebzoomus[.]com.

Teramind a confirmé que la société n'était pas impliquée dans cette campagne et n'avait aucune connaissance ni affiliation avec les auteurs de la menace. Comme de nombreux logiciels commerciaux légitimes, Teramind peut être utilisé à des fins malveillantes, un risque qui existe dans tout l'écosystème des logiciels d'entreprise. Teramind étant un produit commercial légitime, il n'est pas signalé par les logiciels de sécurité, ce qui signifie que nous ne savons pas si cette campagne a entraîné des infections réelles. Ce que nous pouvons confirmer, c'est que l'infrastructure que nous avons documentée, notamment les domaines de phishing spécialement conçus pour usurper l'identité de Zoom et Google Meet, les fausses pages Microsoft Store et un agent Teramind configuré en mode furtif, correspond à une campagne visant à déployer un logiciel de surveillance sur les machines des cibles à leur insu et sans leur consentement.