Czy wiesz, że na podstawie rozszerzeń przeglądarki, z których korzystasz, można stworzyć Twój profil? Reklamodawcy mogą wykryć, jakie rozszerzenia masz zainstalowane, i wykorzystać tę informację do stworzenia obrazu tego, jakim jesteś użytkownikiem.

Na przykład, czy jesteś dumny z tego, że jesteś dobrym kupującym w sieci, który nigdy nie płaci pełnej ceny? Być może korzystasz z rozszerzenia do zakupów, które przeszukuje internet w poszukiwaniu aktywnych kodów promocyjnych. A może jesteś programistą tworzącym narzędzia internetowe? Być może używasz rozszerzeń do monitorowania wydajności stron, sprawdzania ich dostępności lub analizowania elementów stron. A może jesteś osobą produktywną? Prawdopodobnie korzystasz z rozszerzeń do zarządzania kartami, tworzenia podsumowań treści, a nawet śledzenia zadań z terminami.

Reklamodawcy interesują się rozszerzeniami w Twojej przeglądarce, ponieważ ujawniają one, do jakiej grupy odbiorców należysz i jakie produkty prawdopodobnie kupisz. Ale nie chodzi tylko o reklamodawców. Im więcej danych na Twój temat krąży w sieci, tym więcej informacji mogą wykorzystać oszuści, złodzieje tożsamości i prześladowcy.

Jeśli strona internetowa jest w stanie wykryć, jakie programy masz zainstalowane, może dowiedzieć się o tobie więcej, niż byś się spodziewał.

Nie jest to problem czysto hipotetyczny. Z najnowszych doniesień wynika , że LinkedIn skrypty do przeszukiwania przeglądarek odwiedzających w poszukiwaniu ponad 6000 Chrome , a następnie łączył te dane z profilami użytkowników.

Na początku tego roku cyberprzestępcy włamali się do systemu dużego brokera danych, firmy Gravy Analytics. Jest to mało znana firma, która gromadzi ogromne ilości danych dotyczących lokalizacji użytkowników smartfonów. Chociaż firma gromadzi te dane zgodnie z prawem, w wyniku włamania ujawniono bardzo wrażliwe informacje, narażając na niebezpieczeństwo miliony osób.

Jakie rozszerzenia można profilować?

W zeszłym roku grupa doktorantów zbadała, w jaki sposób niektóre strony internetowe śledzą użytkowników za pomocą rozszerzeń przeglądarki. Jeden ze studentów stworzył imponującą listę zawierającą ponad 10 000 rozszerzeń. Wyniki badań wykazały, że rozszerzenie nie jest w stanie całkowicie ukryć swojej aktywności bez wprowadzenia pewnych zmian w technologii przeglądarki.

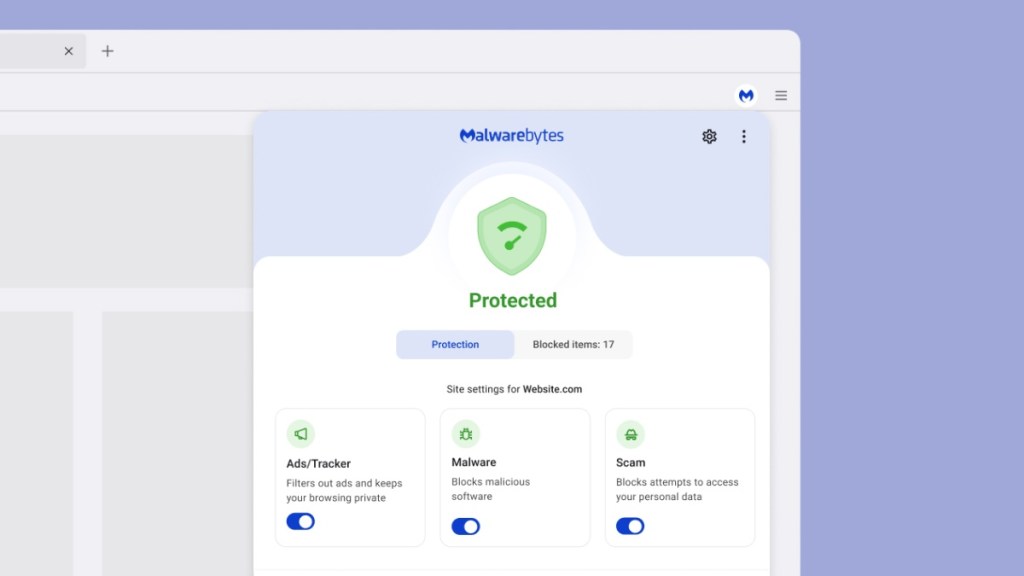

WeźmyBrowser Guard przykładBrowser Guard Malwarebytes Browser Guard . Musi on komunikować się wewnętrznie, aby sprawdzić takie kwestie, jak: „Czy ta strona znajduje się na liście dozwolonych?” lub „Czy wystąpiło zdarzenie związane z bezpieczeństwem, o którym powinniśmy poinformować użytkownika?”. Ze względu na sposób działania przeglądarek ten system komunikacji nie jest całkowicie odizolowany od strony internetowej, co oznacza, że może być monitorowany.

Można by pomyśleć, że szyfrowanie rozwiąże ten problem, ale to nie jest takie proste. Jeśli tylko jedno rozszerzenie szyfruje swoje dane w określony sposób, to samo to zachowanie staje się unikalnym śladem.

Jak sprawiliśmy, że Browser Guard stał się Browser Guard

W związku z tym wprowadziliśmy do Browser Guard dodatkowe mechanizmy Browser Guard utrudniają reklamodawcom i oszustom wykrycie, że masz tę aplikację zainstalowaną. Dzięki temu, że Browser Guard pozostaje niewidoczny, Browser Guard ilość informacji, do których mają dostęp inne podmioty, oraz ogranicza ich możliwości reagowania.

Korzystanie z interfejsów API pamięci przeglądarki

Wszelkie dane pozostawione na stronie mogą posłużyć do ustalenia, jakie rozszerzenia są zainstalowane.Browser Guard narzędzi rozszerzeń udostępnianych przez producentów przeglądarek, aby uniknąć pozostawiania tego rodzaju śladów.

Korzystanie z dynamicznych adresów URL

use_dynamic_url jest to opcja, którą można włączyć w pliku manifestu rozszerzenia przeglądarki.

- W przeglądarkach Chrome Edge ta opcja jest domyślnie wyłączona.

- Firefox domyślnie włącza tę funkcję i nie ma możliwości jej wyłączenia.

Co to oznacza w kontekście identyfikacji na podstawie odcisków palców?

Wcześniej strona internetowa mogła po prostu sprawdzać obecność określonych zasobów, takich jak obraz ładowany przez rozszerzenie. Jeśli znajdowała taki zasób, wiedziała, że rozszerzenie jest zainstalowane.

Jednak dynamiczne adresy URL generują nowy, unikalny identyfikator dla każdej sesji przeglądania, więc gdy strona próbuje zastosować tę samą sztuczkę, wygląda to tak, jakby rozszerzenie nie istniało.

W rzeczywistości odkryliśmy, że technika ta jest również wykorzystywana przez niektóre programy przeciwdziałające blokowaniu reklam do wykrywania, jaki program blokujący reklamy działa na danym komputerze.

Co inni mogą zobaczyć na temat Twoich rozszerzeń (Chrome )

Jeśli czytasz ten tekst w Chrome, kliknij przycisk poniżej, aby sprawdzić, które zainstalowane rozszerzenia można wykryć za pomocą publicznie dostępnych zasobów – przy użyciu tej samej techniki, którą opisano w tym artykule.

Następnie zainstaluj Browser Guard Chrome i przekonaj się, jak dobrze chroni Twoją prywatność.