Jeden z badaczy opublikował „Zombie ZIP” – prosty sposób na zmianę pierwszej części (nagłówka) pliku ZIP tak, aby fałszywie sugerował, że jego zawartość jest nieskompresowana, podczas gdy w rzeczywistości jest skompresowana.

Wiele programów antywirusowych opiera się na tym nagłówku i nigdy nie rozpakowuje ani nie sprawdza właściwie rzeczywistej zawartości pliku. W testach przeprowadzonych około tygodnia po ujawnieniu tej luki około 60 z 63 popularnych pakietów antywirusowych nie wykryło złośliwego oprogramowania ukrytego w ten sposób – około 95% silników przepuściło je bez kontroli.

Zombie ZIP to w zasadzie metoda tworzenia nieprawidłowo sformułowanego pliku ZIP, który może ominąć wykrycie przez większość programów antywirusowych. Technika ta ma jednak istotną wadę. Nieprawidłowo sformułowany plik ZIP wymaga specjalnego programu ładującego, aby można go było poprawnie otworzyć. Każde standardowe narzędzie do obsługi archiwów, takie jak wbudowany Windows , 7-Zip, WinRAR i inne, również oznaczy ten plik jako nieprawidłowy.

Luka ta została zarejestrowana pod numerem CVE-2026-0866, choć wielu badaczy zajmujących się cyberbezpieczeństwem kwestionuje, czy należy ją w ogóle klasyfikować jako lukę w zabezpieczeniach lub przypisywać jej numer CVE. Fakt, że wymaga ona użycia niestandardowego modułu ładującego, sprawia, że zainfekowanie tą metodą systemu, który nie został jeszcze naruszony, jest praktycznie niemożliwe.

Nadal umożliwia to programom antywirusowym wykrywanie zarówno niestandardowego modułu ładującego, jak i wszelkiego znanego złośliwego oprogramowania po prawidłowym rozpakowaniu ładunku. Innymi słowy, obejście to dotyczy jedynie wstępnej kontroli pliku ZIP, a nie faktycznego uruchomienia znanego już złośliwego oprogramowania.

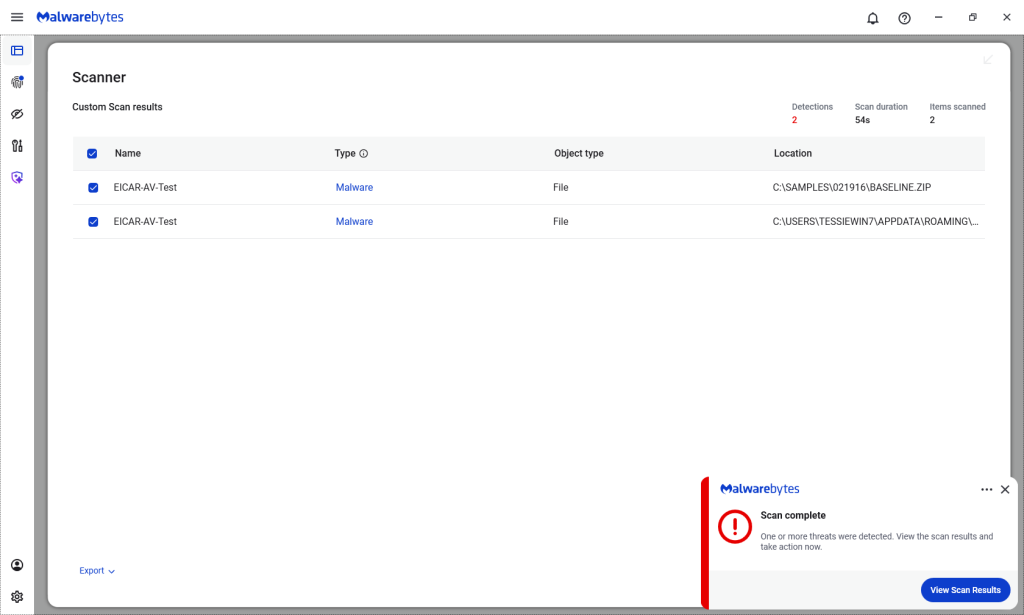

Malwarebytes/ThreatDown Nawiasem mówiąc, oba programy wykryły te pliki.

Szczegóły techniczne

Na swojej stronie w serwisie GitHub (obecnie zablokowanej przez Malwarebytes Browser Guard powodu wykrycia podejrzanego wzorca) naukowcy wyjaśniają, na czym polega metoda „Zombie ZIP”.

Zmieniając plik compressiontype do 0 (STORED)... narzędzia próbujące odczytać archiwum zakładają, że zawartość pliku jest po prostu zapisana w pliku ZIP i nie jest skompresowana.

„Silniki AV sprawdzają pole „Metoda ZIP”. Gdy

Method=0 (STORED), skanują dane jako surowe, nieskompresowane bajty. Jednak dane są w rzeczywistości skompresowane w formacie DEFLATE — w związku z tym skaner widzi skompresowany szum i nie wykrywa żadnych sygnatur.Kod CRC jest ustawiony na sumę kontrolną nieskompresowanych danych, co powoduje dodatkową niezgodność, w wyniku której standardowe narzędzia do rozpakowywania (7-Zip, unzip, WinRAR) zgłaszają błędy lub rozpakowują uszkodzone pliki.

Jednak specjalnie zaprojektowany program ładujący, który ignoruje zadeklarowaną metodę i rozpakowuje dane w formacie DEFLATE, bezbłędnie odtwarza zawartość.

Luka polega na obejściu skanera: mechanizmy zabezpieczające sygnalizują „brak złośliwego oprogramowania”, podczas gdy w rzeczywistości jest ono obecne i może zostać łatwo odzyskane za pomocą narzędzi atakujących.

Badacz ds. bezpieczeństwa Didier Stevens opublikowano metoda bezpiecznego sprawdzania zawartości uszkodzonego pliku ZIP typu „zombie”. Jednym ze sposobów wykrycia manipulacji jest porównanie pól nagłówka pliku ZIP compressedsize oraz uncompressedsize. Jeśli są różne, oznacza to, że plik ZIP nie jest w rzeczywistości ZAPISANY, lecz skompresowany.

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.