Załącznik w wiadomości e-mail podszywającej się pod firmę DHL, dotyczącej przesyłki, zawiera link do wstępnie skonfigurowanego narzędzia do zdalnego dostępu SimpleHelp — stanowi to dla atakujących idealny punkt wyjścia do zbadania sieci, kradzieży danych i zainstalowania dodatkowego złośliwego oprogramowania.

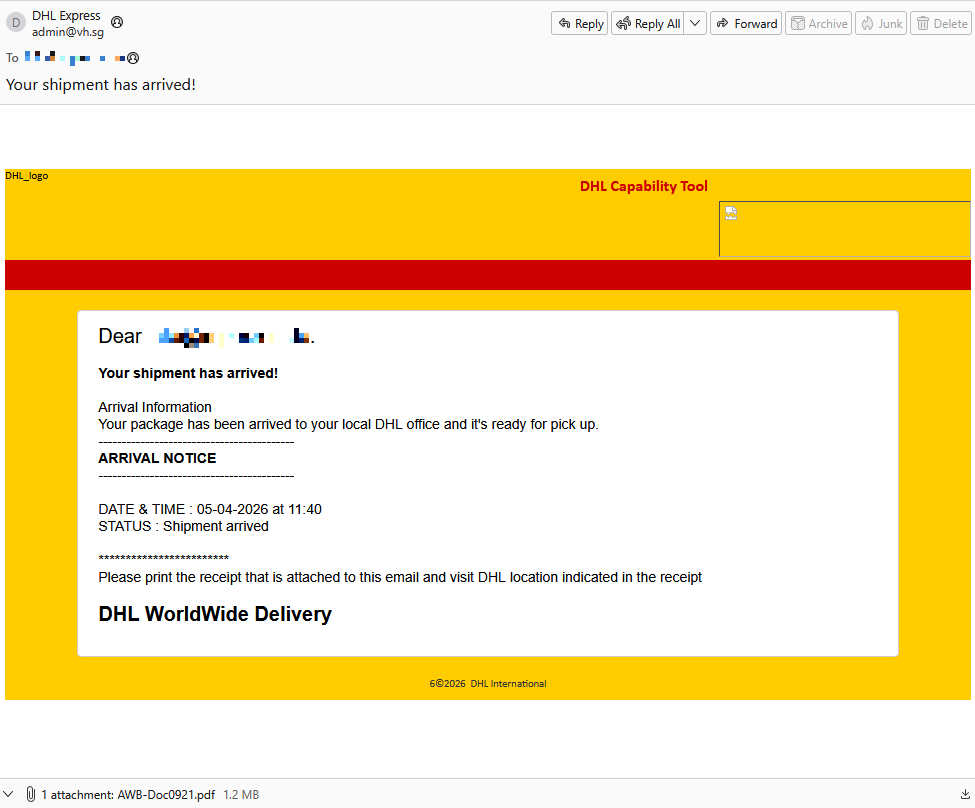

Niemiecki dostawca części zamiennych i sprzętu przemysłowego otrzymał wiadomość e-mail rzekomo wysłaną przez firmę DHL, w której poinformowano go o dostarczeniu przesyłki.

Biorąc pod uwagę charakter ich działalności, przypuszczam, że tego typu wiadomości otrzymują na co dzień. Jednak kilka szczegółów szczególnie zwróciło moją uwagę:

- Adres e-mail nadawcy nie należał do firmy DHL,

- adres odbiorcy to ogólny adres info@ tej firmy,

- zdjęcia zawarte w wiadomości e-mail były umieszczone na

ecp.yusercontent.com, - a co najważniejsze, była między nami więź.

Chociaż zdalne zasoby są umieszczone na legalnej stronie internetowej Yahoo, z której zazwyczaj korzysta się do wyświetlania obrazów i innych treści w serwisie Yahoo Mail, nie jest to rozwiązanie, z którego firma DHL zazwyczaj korzysta.

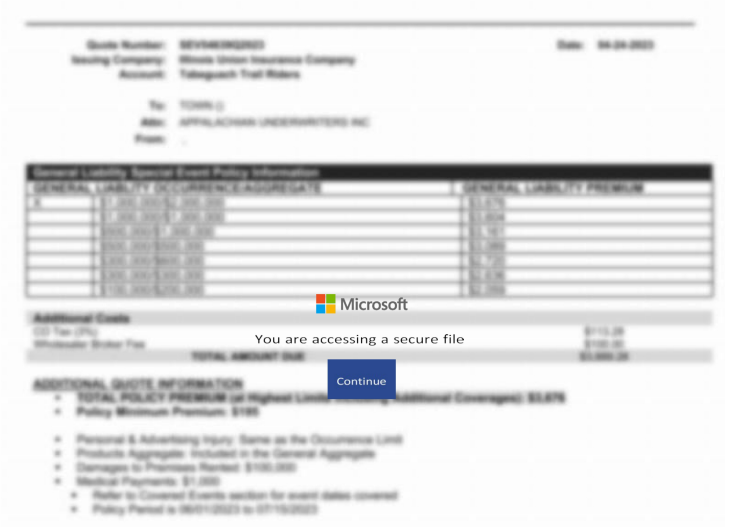

Załącznik, plik PDF o nazwie AWB-Doc0921.pdf to po prostu zamazany obrazek z przyciskiem z logo Microsoftu, który zachęca ofiarę do kliknięcia „Kontynuuj”, aby uzyskać dostęp do bezpiecznego pliku.

W rzeczywistości kliknięcie tego przycisku powoduje pobranie pliku o nazwie AWB-Doc0921.scr z domeny longhungphatlogistics[.]vn, domena należąca do wietnamskiej firmy logistycznej, która najprawdopodobniej została przejęta w celu umieszczenia na niej złośliwego oprogramowania.

![Malwarebytes stronę longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

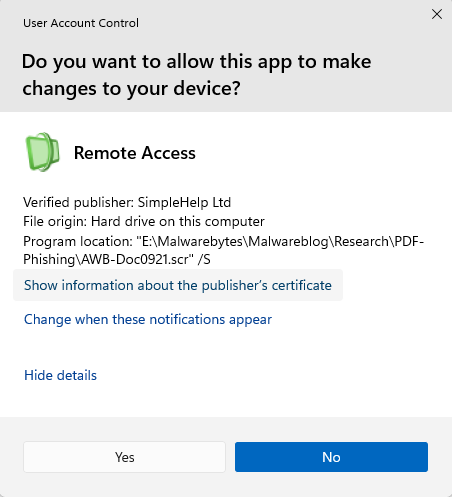

A.scr plik to Windows , który jest plikiem wykonywalnym (.exe) służący do uruchamiania wygaszaczy ekranu. Pliki te są często wykorzystywane do ukrywania złośliwego kodu, ponieważ Windows je Windows , co pozwala im ominąć niektóre warstwy zabezpieczeń.

W tym przypadku plik ten stanowi zmodyfikowany instalator narzędzia do zdalnego dostępu, podpisany przez firmę SimpleHelp.

SimpleHelp to platforma służąca do zdalnego wsparcia technicznego oraz zdalnego monitorowania i zarządzania (RMM). Umożliwia ona zdalne sterowanie pulpitem, przesyłanie plików, diagnostykę oraz dostęp bez nadzoru użytkownika. W niepowołanych rękach stanowi to w praktyce tylne drzwi służące do celów wsparcia technicznego. Atakujący mogą wykorzystywać ją do rozpoznania, kradzieży danych uwierzytelniających, przemieszczania się w sieci, omijania zabezpieczeń oraz instalowania kolejnego złośliwego oprogramowania, w tym oprogramowania ransomware. Już wcześniej byliśmy świadkami nadużywania platformy SimpleHelp w ten sposób.

Jest to w zasadzie model typu „beaconing”. Po zainstalowaniu system nawiązuje połączenie wychodzące z serwerem atakującego, które z większym prawdopodobieństwem zostanie przepuszczone przez NAT i zapory sieciowe niż połączenia przychodzące. Ponieważ to użytkownik zainicjował instalację, atakujący uzyskuje natychmiastowy wgląd w system i może ponownie nawiązać połączenie w dowolnym momencie, gdy usługa jest uruchomiona. W przypadku phishingu oznacza to, że przynęta musi skłonić ofiarę do uruchomienia pliku tylko raz. Następnie konsola atakującego może wyświetlić nowy komputer jako zasób, którym można zarządzać.

Jak na atak, który wydaje się nie być ukierunkowany, kampania ta wykazuje spory poziom zaawansowania, wykorzystując legalne komponenty w celu nakłonienia ofiar do uruchomienia narzędzia do zdalnego dostępu.

Jak zachować bezpieczeństwo

Dobra wiadomość: kiedy już wiesz, na co zwrócić uwagę, ataki te są znacznie łatwiejsze do wykrycia i zablokowania. Zła wiadomość: są one tanie, skalowalne i będą nadal krążyć.

Więc następnym razem, gdy plik „PDF” wyświetli monit o pobranie, zatrzymaj się na chwilę i zastanów się, co może się za tym kryć.

Oprócz unikania niechcianych załączników, oto kilka sposobów na zachowanie bezpieczeństwa:

- Korzystaj z kont wyłącznie za pośrednictwem oficjalnych aplikacji lub wpisując adres oficjalnej strony internetowej bezpośrednio w przeglądarce.

- Sprawdź dokładnie rozszerzenia plików. Nawet jeśli plik służy do instalacji legalnego narzędzia, jego uruchomienie może nie być bezpieczne.

- Włączuwierzytelnianie wieloskładnikowedla swoich najważniejszych kont.

- Korzystaj z aktualnegorozwiązania antywirusowegodziałającego w czasie rzeczywistym, wyposażonego w moduł ochrony sieci.

Wskazówka dla profesjonalistów:Malwarebytes Guardrozpoznał tę wiadomość e-mail jako oszustwo.

Coś wydaje się nie tak? Sprawdź to przed kliknięciem.

Malwarebytes Guardpozwala błyskawicznie analizować podejrzane linki, teksty i zrzuty ekranu.

Dostępne w ramachMalwarebytes Premium na wszystkie Twoje urządzenia oraz wMalwarebytes na iOS Android.