Witryna internetowa stylizowana na stronę bezpieczeństwa konta Google rozpowszechnia jedno z najbardziej rozbudowanych narzędzi do inwigilacji opartych na przeglądarce, jakie kiedykolwiek zaobserwowaliśmy.

Pod pozorem rutynowej kontroli bezpieczeństwa przeprowadza ofiary przez czterostopniowy proces, który zapewnia atakującemu dostęp do powiadomień push, listy kontaktów urządzenia, lokalizacji GPS w czasie rzeczywistym oraz zawartości schowka — wszystko to bez instalowania tradycyjnej aplikacji.

Osobom, które postępują zgodnie z instrukcjami, strona udostępnia również pakiet Android , zawierający natywny implant z niestandardową klawiaturą (umożliwiającą przechwytywanie naciśnięć klawiszy), funkcje czytania ekranu oparte na dostępności oraz uprawnienia zgodne z dostępem do rejestru połączeń i nagrywaniem mikrofonu.

Infrastruktura korzysta z jednej domeny dowodzenia i kontroli, google-prism[.]com. Domena jest kierowana przez sieć dostarczania treści Cloudflare, usługę szeroko stosowaną zarówno przez legalne, jak i złośliwe witryny.

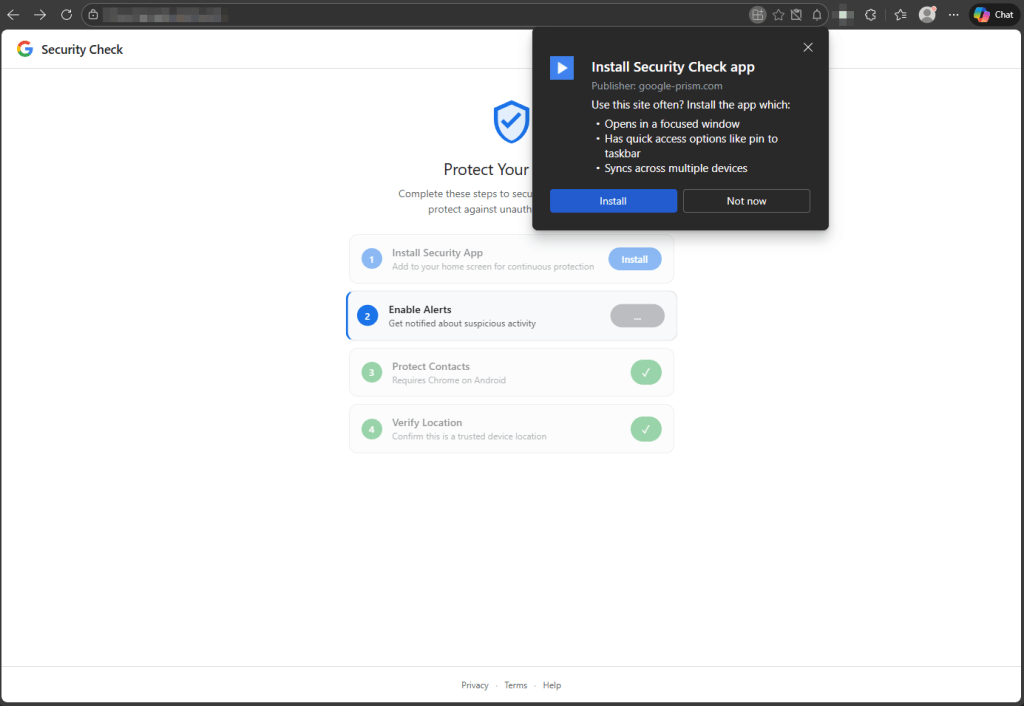

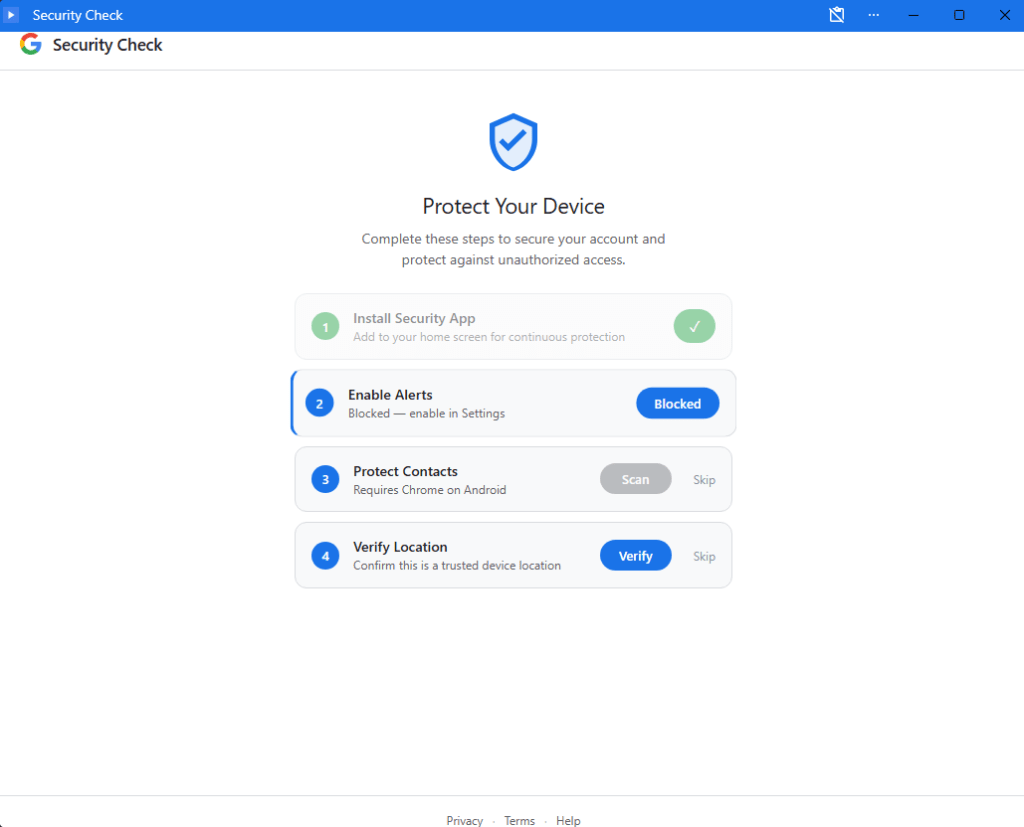

Strona bezpieczeństwa bez paska adresu

Atak rozpoczyna się od czegoś, co wygląda jak prawdziwe powiadomienie o bezpieczeństwie konta Google. Nie opiera się on na luce w zabezpieczeniach ani błędzie przeglądarki. Opiera się na tym, że użytkownik wierzy, iż odpowiada firmie Google.

Po zainstalowaniu jako PWA (Progressive Web App, czyli aplikacja internetowa, która jest przypinana do ekranu głównego i działa we własnym oknie), pasek adresu przeglądarki znika. Ofiara widzi coś, co wygląda i działa jak natywna aplikacja Google.

Podczas testów przeprowadzono nas przez cztery etapy, z których każdy stanowił działanie ochronne.

- Użytkownik zostanie poproszony o „zainstalowanie” narzędzia zabezpieczającego jako aplikacji PWA.

- Witryna prosi o pozwolenie na wysyłanie powiadomień, co jest przedstawiane jako włączenie „alertów bezpieczeństwa”. Powiadomienia push dają atakującemu stały kanał komunikacji, który działa nawet wtedy, gdy aplikacja PWA nie jest otwarta.

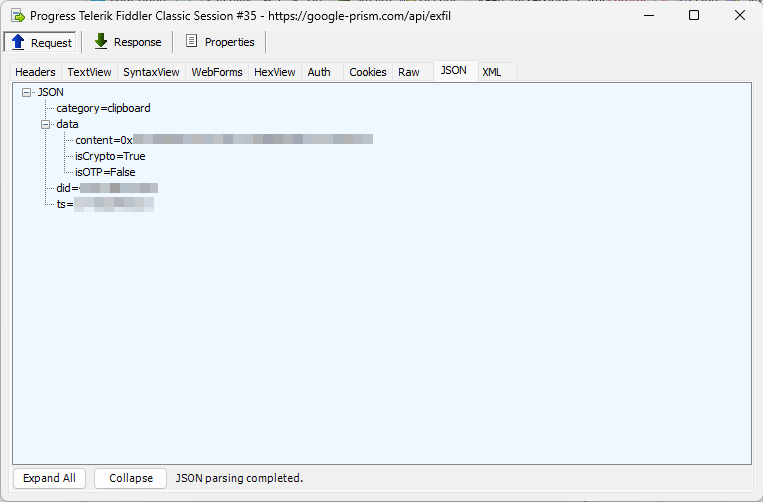

- Witryna korzysta z interfejsu API Contact Picker — legalnej funkcji przeglądarki przeznaczonej do udostępniania kontaktów aplikacjom internetowym. Ofiara jest proszona o wybranie kontaktów do udostępnienia. Po dokonaniu wyboru interfejs wyświetla tekst potwierdzający, np.X chronionych”, przedstawiając ten krok jako kontrolę bezpieczeństwa. Jednak analiza sieciowa pokazuje, że wybrane kontakty są wysyłane bezpośrednio do domeny kontrolowanej przez atakującego.

- Witryna żąda lokalizacji GPS pod pretekstem „weryfikacji tożsamości użytkownika z zaufanej lokalizacji”. Wyciekają dane dotyczące szerokości i długości geograficznej, wysokości, kierunku i prędkości.

Co się dzieje po zamknięciu karty

Kiedy ofiara instaluje aplikację PWA i udziela uprawnień, uruchamiane są dwa oddzielne fragmenty kodu. Zrozumienie, który z nich pełni jaką funkcję, wyjaśnia, dlaczego zamknięcie karty nie wystarczy.

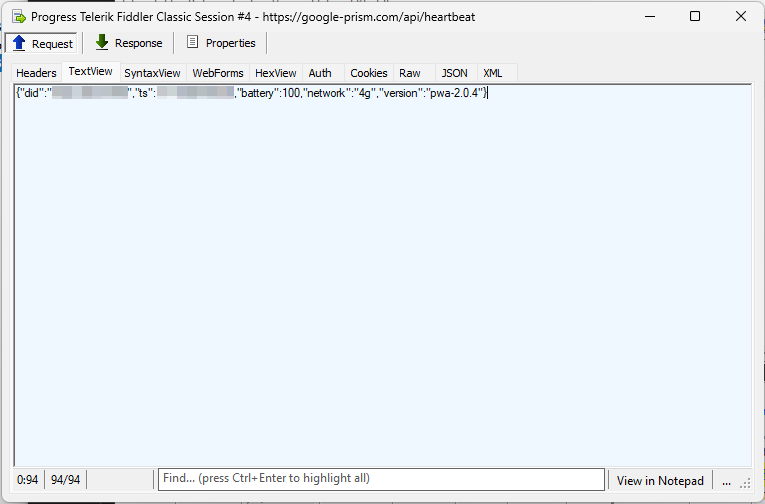

Skrypt strony działa tak długo, jak długo aplikacja jest otwarta. Próbuje odczytać zawartość schowka po zmianie fokusu i widoczności, szukając jednorazowych haseł i adresów portfeli kryptowalutowych. Próbuje przechwycić kody weryfikacyjne SMS za pośrednictwem interfejsu API WebOTP w obsługiwanych przeglądarkach, tworzy szczegółowy odcisk palca urządzenia i co 30 sekund wysyła zapytanie do /api/heartbeat, czekając na wysłanie poleceń przez operatora.

Pracownik serwisowy to część, która pozostaje aktywna po zamknięciu karty.

Znajduje się on pod stroną, obsługując powiadomienia push, uruchamiając zadania w tle osadzone w ładunkach push i kolejkując skradzione dane lokalnie, gdy urządzenie przechodzi w tryb offline, a następnie opróżniając tę kolejkę w momencie przywrócenia łączności. Zawiera on moduły obsługi zdarzeń synchronizacji w tle i okresowej, umożliwiając wybudzanie i wykonywanie zadań tam, gdzie funkcje te są obsługiwane i zarejestrowane.

Zamknij kartę przeglądarki, a skrypt strony zostanie zatrzymany. Monitorowanie schowka i przechwytywanie wiadomości SMS zostaną natychmiast zakończone.

Jednak serwis pracownik pozostaje zarejestrowany. Jeśli ofiara udzieliła uprawnień do powiadomień, atakujący nadal może go cicho aktywować, przesłać nowe zadanie lub uruchomić przesyłanie danych bez ponownego otwierania aplikacji.

A jeśli ofiara kiedykolwiek otworzy go ponownie, pobieranie zostanie natychmiast wznowione.

Twoja przeglądarka, ich serwer proxy

Najbardziej niepokojącą funkcją jest prawdopodobnie przekaźnik WebSocket. Po nawiązaniu połączenia osoba atakująca może kierować dowolne żądania internetowe przez przeglądarkę ofiary, tak jakby przeglądała ona strony z własnej sieci.

Złośliwe oprogramowanie działa jako serwer proxy HTTP, wykonując żądania pobierania przy użyciu dowolnej metody, nagłówków, poświadczeń i treści określonych przez atakującego, a następnie zwraca pełną odpowiedź wraz z nagłówkami.

Oznacza to:

- Jeśli ofiara znajduje się w sieci firmowej, zasoby wewnętrzne mogą stać się dostępne.

- Kontrola dostępu oparta na adresach IP może zostać ominięta.

- Ruch atakującego wydaje się pochodzić z adresu IP miejsca zamieszkania ofiary.

Zestaw narzędzi zawiera również skaner portów, który przeszukuje zakresy sieci wewnętrznej (domyślnie wszystkie 254 adresy w lokalnej podsieci w portach 80, 443 i 8080) przy użyciu techniki opartej na czasie, aby zidentyfikować aktywne hosty z poziomu piaskownicy przeglądarki.

Ponadto osoba atakująca może wykonać dowolny kod JavaScript na urządzeniu ofiary za pomocą zdalnego polecenia eval wysłanego przez WebSocket.

Skradzione dane nigdy nie znikają

Zestaw narzędzi został zaprojektowany tak, aby tolerować słabą łączność. Gdy urządzenie jest offline, przechwycone dane — zrzuty schowka, aktualizacje lokalizacji, przechwycone hasła jednorazowe — są umieszczane w kolejce w interfejsie API pamięci podręcznej przeglądarki i przechowywane jako pojedyncze wpisy pod kluczami takimi jak /exfil/{timestamp}-{random}.

Po przywróceniu łączności zdarzenie synchronizacji w tle odtwarza wszystkie elementy z kolejki na serwerze. Każdy wpis jest usuwany dopiero po potwierdzeniu odbioru przez serwer.

W przeglądarkach opartych na Chromium usługa worker zawiera moduł obsługi okresowej synchronizacji w tle pod tagiem c2-checkin, umożliwiający zaplanowane wybudzanie, jeśli funkcja ta jest obsługiwana i aktywowana. W połączeniu z sygnałami kontrolnymi wyzwalanymi przez push oznacza to, że osoba atakująca może utrzymywać kontakt z zainfekowanym urządzeniem tak długo, jak długo aplikacja PWA pozostaje zainstalowana, co może trwać tygodnie lub miesiące.

Kiedy przeglądarka nie wystarcza: implant natywny

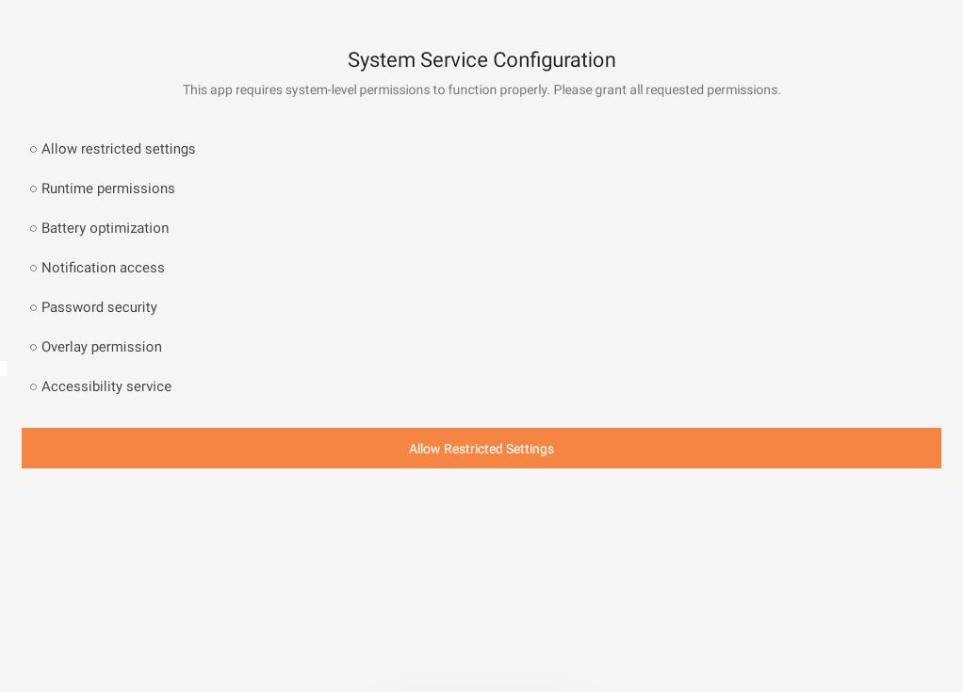

Osobom, które wykonują wszystkie polecenia, warstwa internetowa dostarcza drugi ładunek: plik Android , który wygląda jak „ważna aktualizacja zabezpieczeń”.

Strona pobierania twierdzi, że jest to „Wersja 2.1.0 · 2,3 MB · Zweryfikowana przez Google”.

Rzeczywisty plik to pakiet o rozmiarze 122 KB o nazwie com.device.sync, oznaczony jako „Usługa systemowa” w szufladzie aplikacji.

Plik APK wymaga 33 Android , w tym uprawnień wysokiego ryzyka, takich jak dostęp do wiadomości SMS, dostęp do rejestru połączeń, dostęp do mikrofonu, dostęp do kontaktów i kontrola usług ułatwień dostępu.

Obejmuje:

- Niestandardowa klawiatura umożliwiająca rejestrowanie naciśnięć klawiszy

- Moduł nasłuchujący powiadomienia, który może odczytywać przychodzące powiadomienia, w tym potencjalne kody dwuskładnikowe.

- Usługa ułatwień dostępu, która może obserwować zawartość ekranu i wykonywać czynności w innych aplikacjach.

- Usługa autouzupełniania zaprojektowana w celu przechwytywania żądań wypełnienia danych uwierzytelniających

Ekran „Włącz autouzupełnianie” warstwy internetowej ma na celu poprowadzenie ofiary przez proces włączania tej złośliwej usługi autouzupełniania w Android .

Aby zwiększyć trwałość, plik APK rejestruje się jako administrator urządzenia (co może utrudniać dezinstalację), ustawia odbiornik rozruchowy do uruchamiania podczas startu systemu i planuje alarmy mające na celu ponowne uruchomienie komponentów w przypadku ich zamknięcia. Aplikacja zawiera komponenty zgodne z funkcjami interfejsu użytkownika opartego na nakładkach, co sugeruje potencjalne wykorzystanie do phishingu lub przechwytywania danych uwierzytelniających. Obecny jest komponent FileProvider, zgodny z etapową dostawą aktualizacji. To, czy aktualizacje mogą być instalowane w trybie cichym, zależy od poziomu uprawnień urządzenia i konfiguracji zasad.

Co zrobić, jeśli możesz być narażony na ryzyko

Ta kampania pokazuje, w jaki sposób osoby atakujące mogą nadużywać legalnych funkcji przeglądarki poprzez socjotechnikę, zamiast wykorzystywać luki w zabezpieczeniach systemów Google.

Zamiast wykorzystywać stronę internetową wyłącznie do dostarczania tradycyjnych plików wykonywalnych, operatorzy zamieniają samą przeglądarkę w platformę nadzoru. Sama warstwa PWA — bez żadnej natywnej instalacji — może zbierać kontakty, przechwytywać jednorazowe hasła, śledzić lokalizację GPS, skanować sieci wewnętrzne i przekierowywać ruch przez urządzenie ofiary. Android rozszerza te możliwości o przechwytywanie naciśnięć klawiszy, monitorowanie ekranu oparte na dostępności oraz szerszy nadzór na poziomie urządzenia dzięki uprawnieniom o wysokim priorytecie.

Niebezpieczeństwo polega na tym, że każda prośba o zezwolenie jest przedstawiana jako środek bezpieczeństwa. Ofiary reagują na coś, co wygląda na uzasadnione ostrzeżenie dotyczące bezpieczeństwa. Inżynieria społeczna ma kluczowe znaczenie dla funkcjonowania tego procederu.

Google nie przeprowadza kontroli bezpieczeństwa za pomocą niechcianych wyskakujących okienek. Jeśli otrzymasz nieoczekiwane „ostrzeżenie dotyczące bezpieczeństwa” z prośbą o zainstalowanie oprogramowania, włączenie powiadomień lub udostępnienie kontaktów, zamknij stronę. Dostęp do legalnych narzędzi zabezpieczających konto można uzyskać bezpośrednio poprzez konto Google pod adresem myaccount.google.com.

Wykonaj poniższe czynności, aby sprawdzić uprawnienia i usunąć złośliwą witrynę.

Na Android

- Sprawdź zainstalowane aplikacje i ekran główny pod kątem aplikacji PWA„Security Check”.W Android przejdź do Ustawienia > Aplikacje i poszukaj jej. Natychmiast ją odinstaluj.

- Sprawdź, czy istnieje aplikacja o nazwie„System Service”z nazwą pakietu com.device.sync. Jeśli dostęp administratora urządzenia jest włączony, przed odinstalowaniem należy go najpierw cofnąć w menu Ustawienia > Bezpieczeństwo > Aplikacje administratora urządzenia.

- Zmień hasła do wszystkich kont, na których korzystałeś z uwierzytelniania dwuskładnikowego za pomocą SMS-ów lub skopiowałeś hasła do schowka, gdy złośliwe oprogramowanie było aktywne.

- Cofnij uprawnienia do powiadomień dla wszystkich aplikacji internetowych, których nie rozpoznajesz. W Chrome Android: Ustawienia > Ustawienia witryny > Powiadomienia.

- Sprawdź ustawienia autouzupełniania. Jeśli włączono nieznaną usługę autouzupełniania, usuń ją w sekcji Ustawienia > Hasła i autouzupełnianie > Usługa autouzupełniania.

- Jeśli zainstalowano natywny plik APK, rozważ przywrócenie ustawień fabrycznych. Złośliwe oprogramowanie rejestruje się jako administrator urządzenia i wdraża wiele mechanizmów utrzymywania się w systemie. Jeśli usunięcie nie powiedzie się lub nie można cofnąć uprawnień administratora urządzenia, konieczne może być przywrócenie ustawień fabrycznych.

- Przeprowadź skanowanie za pomocą renomowanego oprogramowania zabezpieczającego urządzenia mobilne, aby wykryć wszelkie pozostałe komponenty.

W Windows Chrome, Edge i inne przeglądarki oparte na silniku Chromium)

- Odinstaluj aplikację PWA. W Chrome kliknij menu z trzema kropkami i przejdź do sekcji Zainstalowane aplikacje (lub odwiedź stronę chrome://apps). Kliknij prawym przyciskiem myszy aplikację„Security Check”i wybierz opcję Usuń. W Edge przejdź do strony edge://apps i wykonaj tę samą czynność.

- Wyrejestruj serwis pracowniczy. Przejdź do chrome://serviceworker-internals (lub edge://serviceworker-internals) i poszukaj wszelkich wpisów związanych ze złośliwą domeną. Kliknij Wyrejestruj, aby je usunąć. Jeśli aplikacja PWA pozostaje zainstalowana lub uprawnienia push są nadal przyznane, serwis pracowniczy może nadal odbierać zdarzenia wyzwalane przez push w tle.

- Cofnij uprawnienia do powiadomień. Przejdź do chrome://settings/content/notifications (lub edge://settings/content/notifications) i usuń wszystkie nieznane witryny z listy „Zezwolone ”.

- Wyczyść dane witryny pochodzące ze złośliwego źródła. W Chrome: Ustawienia > Privacy bezpieczeństwo > Ustawienia witryny > Wyświetl uprawnienia i dane przechowywane w witrynach. Wyszukaj domenę i kliknij Usuń dane. Spowoduje to usunięcie plików z pamięci podręcznej, kolejki eksfiltracji offline oraz wszelkich zapisanych konfiguracji.

- Sprawdź, czy nie ma podejrzanych rozszerzeń przeglądarki. Chociaż ten konkretny zestaw narzędzi nie korzysta z rozszerzeń, ofiary, które postępowały zgodnie z instrukcjami atakującego, mogły zainstalować dodatkowe komponenty. Przejrzyj chrome://extensions lub edge://extensions i usuń wszystkie nieznane elementy.

- Zresetuj synchronizację przeglądarki, jeśli istnieje ryzyko naruszenia bezpieczeństwa danych w schowku lub hasłach. Jeśli synchronizujesz hasła między urządzeniami, najpierw zmień hasło do konta Google lub Microsoft, a następnie sprawdź zapisane hasła pod kątem tych, których nie utworzyłeś samodzielnie.

- Przeprowadź pełne skanowanie systemu. Chociaż zagrożenie to występuje głównie w przeglądarkach w Windows, funkcja zdalnej oceny oznacza, że podczas okna bezpieczeństwa mogły zostać dostarczone dodatkowe ładunki.

W przeglądarce Firefox (komputer stacjonarny i Android)

Firefox nie obsługuje instalacji PWA, interfejsu API Contact Picker, WebOTP ani synchronizacji w tle, więc większość tego zestawu narzędzi po prostu nie będzie działać. Jednak Firefox obsługuje serwisy pracownicze i powiadomienia push, co oznacza, że kanał C2 oparty na powiadomieniach może nadal działać, jeśli ofiara udzieliła uprawnień. Monitorowanie schowka zależy od kontekstu wykonywania strony i zdarzeń związanych z interakcją użytkownika i nie jest gwarantowane w scenariuszach działających w tle w przeglądarce Firefox.

- Cofnij uprawnienia do powiadomień. Przejdź do Ustawienia > Privacy bezpieczeństwo > Uprawnienia > Powiadomienia > Ustawienia i usuń wszystkie nieznane wpisy.

- Usuń pracownika serwisowego. Przejdź do about:serviceworkers i kliknij opcję „Unregister” (Wyrejestruj) obok każdej pozycji, której nie rozpoznajesz.

- Wyczyść dane witryny. Przejdź do Ustawienia > Privacy bezpieczeństwo > Pliki cookie i dane witryn > Zarządzaj danymi, wyszukaj domenę i usuń ją. Spowoduje to wyczyszczenie zawartości pamięci podręcznej i wszelkich danych oczekujących na wyeksportowanie.

- W przeglądarce Firefox dla Android sprawdź również, czy nie ma dostępu do about:config i przejrzyj wszystkie skróty na ekranie głównym, które mogły zostać dodane ręcznie. Przeglądarka Firefox na Android dodawanie skrótów do ekranu głównegonawet bez pełnej obsługi PWA.

W Safari (macOS i iOS)

Safari w iOS .4 i nowszych wersjach obsługuje instalację PWA („Dodaj do ekranu głównego”) oraz powiadomienia push, dzięki czemu podstawowy proces phishingu i kanał C2 oparty na powiadomieniach mogą działać. Jednak Safari nie obsługuje interfejsu API Contact Picker, WebOTP ani synchronizacji w tle, co ogranicza możliwości pasywnego nadzoru zestawu narzędzi.

- Usuń aplikację PWA z ekranu głównego. Naciśnij i przytrzymaj ikonę sprawdzania bezpieczeństwa, a następnie wybierz opcję Usuń aplikację (lub Usuń zakładkę w starszych iOS ).

- Cofnij uprawnienia do powiadomień. W systemie iOS: Ustawienia > Safari > Powiadomienia (lub Ustawienia > Powiadomienia i wyszukaj PWA według nazwy). W systemie macOS: Ustawienia systemowe > Powiadomienia > Safari.

- Wyczyść dane strony internetowej. W systemie iOS: Ustawienia > Safari > Advanced > Dane stron internetowych, wyszukaj domenę i usuń ją. W systemie macOS: Safari > Ustawienia > Privacy > Zarządzaj danymi stron internetowych.

- W systemie macOS sprawdź również Safari > Ustawienia > Rozszerzenia pod kątem nieznanych elementów i przejrzyj wszystkie elementy logowaniaw Ustawieniach systemowych > Ogólne >Elementy logowania i rozszerzenia.

Wskaźniki kompromisu (IOC)

Suma kontrolna pliku (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Domeny

google-prism[.]com

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.