Fałszywa strona pomocy technicznej firmy Microsoft nakłania użytkowników do pobrania pliku, który wygląda jak zwykła Windows . W rzeczywistości instaluje on złośliwe oprogramowanie służące do kradzieży haseł, danych rozliczeniowych i dostępu do kont. Ponieważ plik wygląda na autentyczny i unika wykrycia, może umknąć zarówno uwadze użytkowników, jak i narzędziom zabezpieczającym.

Bardzo przekonująca Windows

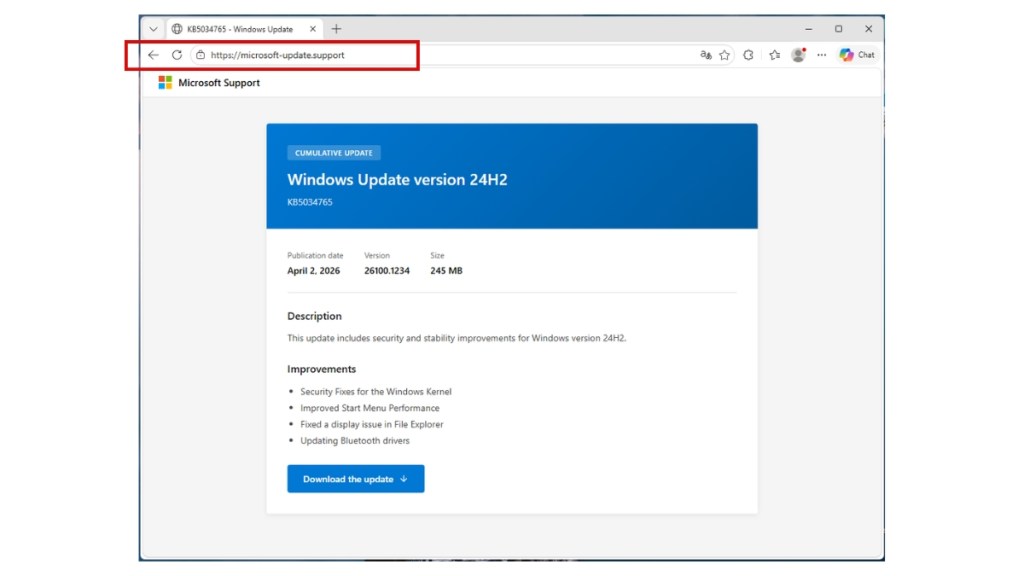

Zauważyliśmy tę kampanię na stronie microsoft-update[.]support, czyli domena typu „typosquatting”, która została zaprojektowana tak, by wyglądać jak oficjalna strona pomocy technicznej firmy Microsoft. Witryna jest w całości napisana w języku francuskim (choć tego typu kampanie zazwyczaj szybko się rozprzestrzeniają) i zawiera fałszywą aktualizację zbiorczą dla Windows 24H2, opatrzoną wiarygodnym numerem artykułu z bazy wiedzy. Duży niebieski przycisk pobierania zachęca użytkowników do zainstalowania aktualizacji.

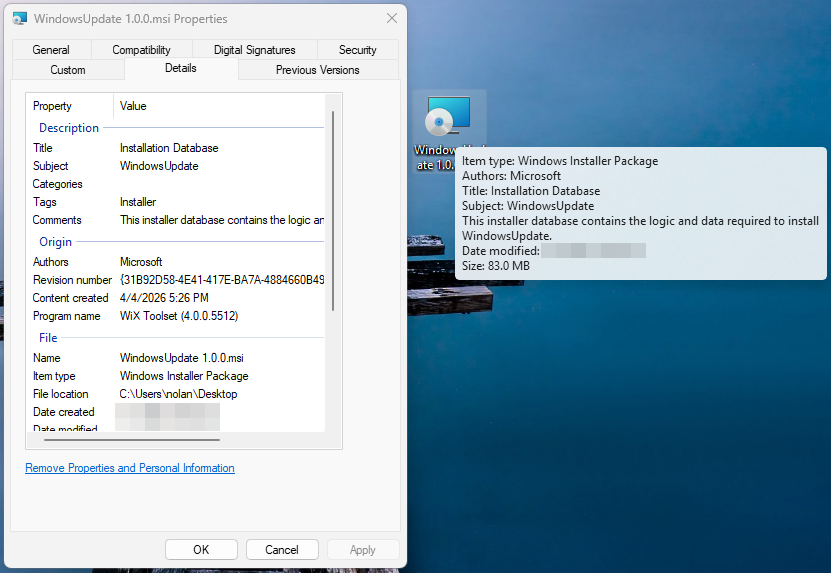

Pobierane są WindowsUpdate 1.0.0.msi, pakiet Windows o rozmiarze 83 MB. Na pierwszy rzut oka wszystko wygląda na autentyczne. Właściwości pliku zostały starannie sfałszowane: w polu „Autor” widnieje wpis „Microsoft”, w polu „Tytuł” – „Baza danych instalacyjna”, a w polu „Komentarze” podano, że plik zawiera „logikę i dane niezbędne do zainstalowania usługi Windows Update”.

Pakiet został skompilowany przy użyciu WiX Toolset 4.0.0.5512, legalnego frameworka instalacyjnego typu open source, a jego data utworzenia to 4 kwietnia 2026 r.

Dlaczego ta kampania jest skierowana do Francji

Decyzja o skierowaniu kampanii do użytkowników francuskojęzycznych nie jest przypadkowa. W ciągu ostatnich dwóch lat Francja doświadczyła prawdziwej lawiny naruszeń bezpieczeństwa danych, w wyniku których na przestępczych platformach handlowych krąży ogromna ilość danych osobowych. Naruszenia te dostarczają surowych danych, a kampanie takie jak ta przekształcają je w bardzo wiarygodne oszustwa.

W październiku 2024 roku firma Free, drugi co do wielkości dostawca usług internetowych we Francji, potwierdziła, że haker uzyskał dostęp do danych osobowych dotyczących około 19 milionów umów abonamentowych, w tym do danych rachunków bankowych. Zaledwie kilka tygodni wcześniej firma Société Française du Radiotéléphone (SFR) poinformowała o własnym naruszeniu bezpieczeństwa, w wyniku którego ujawniono nazwiska, adresy, numery telefonów oraz dane bankowe klientów.

Na początku 2024 roku France Travail, krajowa publiczna agencja zatrudnienia, padła ofiarą ataku, w wyniku którego ujawniono dane 43 milionów osób, obejmujące zarówno obecnych, jak i byłych poszukujących pracy z ostatnich dwóch dekad. Badacze odkryli również niezabezpieczony serwer Elasticsearch, na którym zgromadzono 90 milionów rekordów pochodzących z co najmniej 17 odrębnych naruszeń bezpieczeństwa we Francji w jednej bazie danych.

Ten zalew wyciekających danych sprawił, że Francja stała się atrakcyjnym celem dla hakerów kradnących dane uwierzytelniające. Badanie dotyczące programów wykradających dane przeprowadzone przez firmę KELA w 2025 roku wskazało Francję jako jeden z krajów, w których odnotowano najwięcej ofiar, obok Brazylii, Indii, Stanów Zjednoczonych, Hiszpanii, Wielkiej Brytanii i Indonezji.

Gdy atakujący dysponują już imieniem i nazwiskiem ofiary, jej adresem oraz danymi dostawcy usług internetowych, które pozyskali w wyniku wcześniejszego wycieku danych, stronaWindows w języku francuskim staje się znacznie bardziej przekonującą przynętą niż jej ogólna wersja angielska.

Z zewnątrz Electron, w środku Python

Po uruchomieniu plik MSI instaluje aplikację Electron (w zasadzie okrojoną wersję przeglądarki Chromium z dołączonym niestandardowym kodem JavaScript) w C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

Główny plik wykonywalny, WindowsUpdate.exe, to przemianowana kopia standardowej powłoki Electron — metadane serwisu VirusTotal identyfikują ją jako electron.exe. W 69 silnikach antywirusowych nie odnotowano żadnych wykryć, ponieważ sam plik wykonywalny jest czysty. Sugeruje to, że złośliwy kod znajduje się w dołączonym kodzie JavaScript aplikacji Electron (zazwyczaj spakowanym jako app.asar).

Obok powłoki elektronowej znajduje się AppLauncher.vbs, Basic Visual Basic , który pełni funkcję programu uruchamiającego. Wbudowany w system cscript.exe Interpreter uruchamia VBS, który następnie uruchamia aplikację Electron — to klasyczna technika typu „living-off-the-land”, pozwalająca uniknąć bezpośredniego uruchomienia ładunku i sprawiająca, że łańcuch wykonania wygląda na rutynowy w logach procesów.

Jednak opakowanie Electron stanowi jedynie warstwę zewnętrzną. Po uruchomieniu, WindowsUpdate.exe generuje _winhost.exe, czyli przemianowany interpreter języka Python 3.10, który został zamaskowany tak, by wyglądał jak legalny Windows . Proces ten rozpakowuje pełne środowisko uruchomieniowe języka Python doC:\Users<USER>\AppData\Local\Temp\WinGet\tools, w tym python.exe oraz biblioteki pomocnicze.

Następnie instaluje zestaw pakietów Pythona, które często spotyka się w narzędziach służących do kradzieży danych:

- pycryptodome, służący do szyfrowania skradzionych danych

- psutil, służący do sprawdzania uruchomionych procesów i wykrywania środowisk typu sandbox

- pywin32, który zapewnia rozbudowany dostęp do interfejsu Windows

- PythonForWindows, służący do interakcji z elementami wewnętrznymi systemu, takimi jak procesy i uprawnienia

Potwierdza to analiza kodu JavaScript aplikacji Electron. Dwa silnie zaciemnione pliki, przetworzone przy użyciu technik takich jak spłaszczanie przepływu sterowania i nieprzejrzyste predykaty, zawierają podstawową funkcjonalność.

Większy plik (~7 MB) stanowi główny ładunek programu wykradającego dane; zawiera odniesienia do procedur pbkdf2, sha256 i deszyfrowania AES, a także mechanizm sprawdzający datę wygaśnięcia kampanii. Mniejszy plik (~1 MB) atakuje platformę Discord: ponieważ Discord działa w oparciu o Electron, skrypt modyfikuje jej kod w celu przechwytywania tokenów logowania, danych płatniczych oraz zmian w uwierzytelnianiu dwuskładnikowym po uruchomieniu aplikacji.

W obu przypadkach główne silniki antywirusowe nie wykryły żadnych zagrożeń — wynika to z faktu, że złośliwe oprogramowanie ukrywa się w legalnym oprogramowaniu, a jego kod jest silnie zaciemniony.

Dwa sposoby, dzięki którym system przetrwa ponowne uruchomienie

Złośliwe oprogramowanie uruchamia dwa niezależne mechanizmy utrwalające.

Po pierwsze, reg.exe zapisuje wartość o nazwie SecurityHealth w kluczu rejestru CurrentVersion\Run użytkownika, wskazującym na WindowsUpdate.exe. Nazwa tej wartości nawiązuje do usługi Windows Health”, która odpowiada za powiadomienia programu Defender. Jest to coś, co większość użytkowników, a nawet pracownicy działu IT, pominęliby bez podejrzeń.

Po drugie, cscript.exe tworzy plik skrótu o nazwie Spotify.lnk do folderu „Autostart” użytkownika. Każdy, kto to zauważy, prawdopodobnie pomyśli, że Spotify skonfigurowało się tak, by uruchamiać się przy logowaniu.

Dwa mechanizmy utrwalania, dwie różne formy, z których każda ma wyglądać tak, jak użytkownik by się tego spodziewał.

Pobranie odcisków palców ofiary, połączenie z bazą, przesłanie zdobyczy

W ciągu kilku sekund od uruchomienia, WindowsUpdate.exe zwraca się do www.myexternalip.com oraz ip-api.com w celu ustalenia publicznego adresu IP ofiary oraz jej lokalizacji geograficznej. Tego rodzaju rozpoznanie jest niemal powszechną cechą programów wykradających dane, informującą operatora o tym, gdzie znajduje się ofiara, i mogącej decydować o tym, jakie dane zostaną zebrane.

Następnie złośliwe oprogramowanie nawiązuje połączenie ze swoją infrastrukturą dowodzenia i kontroli (C2). Łączy się z datawebsync-lvmv.onrender[.]com, punkt końcowy C2 hostowany na platformie Render oraz sync-service.system-telemetry.workers[.]dev, serwer pośredniczący działający w ramach Cloudflare Workers. Ta druga domena jest szczególnie podstępna: „system-telemetry” to dokładnie ten rodzaj subdomeny, którą analityk sieciowy mógłby podczas szybkiego przeglądu logów uznać za legalny ruch monitorujący.

W celu wycieku danych złośliwe oprogramowanie wykorzystuje store8.gofile[.]io, serwis do udostępniania plików, który umożliwia anonimowe przesyłanie plików. Gofile stał się ulubionym narzędziem złodziei towarów, ponieważ jest darmowy, zapewnia krótkotrwałą dostępność plików i nie pozostawia żadnych śladów dla operatora.

Setki procesów zakończonych jeszcze przed śniadaniem

Dane telemetryczne z środowiska testowego zarejestrowały ponad dwieście oddzielnych wywołań taskkill.exe, z których każdy uruchamiany był jako oddzielny proces. Chociaż konkretne procesy docelowe nie zostały odnotowane w skróconej telemetrii, sama skala i schemat działania wskazują na programy wykradające dane, które przed rozpoczęciem procedury gromadzenia danych systematycznie zamykają narzędzia zabezpieczające, procesy przeglądarek (aby odblokować bazy danych zawierające dane uwierzytelniające) oraz konkurencyjne złośliwe oprogramowanie. Najpierw wyeliminować wszystko, co mogłoby przeszkadzać, a potem zabrać się do pracy.

Dlaczego system automatycznej ochrony to przepuścił

W momencie przeprowadzania analizy serwis VirusTotal nie wykrył żadnych zagrożeń w żadnym z 69 silników w przypadku głównego pliku wykonywalnego oraz w żadnym z 62 silników w przypadku programu uruchamiającego VBS. Nie znaleziono żadnych pasujących reguł YARA, a ocena behawioralna zaklasyfikowała tę aktywność jako niskie ryzyko.

Nie jest to wina żadnego konkretnego narzędzia. Jest to zamierzony efekt wynikający z architektury złośliwego oprogramowania.

Electron Shell to legalny plik binarny wykorzystywany przez miliony aplikacji. Złośliwy kod jest ukryty w zaszyfrowanym kodzie JavaScript, którego tradycyjne narzędzia antywirusowe nie analizują dogłębnie. Ładunek w języku Python działa pod mylącą nazwą procesu i pobiera komponenty w czasie wykonywania z źródeł, które wydają się być zwyczajne.

Każdy element z osobna wygląda na nieszkodliwy. Dopiero gdy prześledzi się cały łańcuch — od programu uruchamiającego VBS, przez aplikację Electron, po proces Pythona o zmienionej nazwie, aż po gromadzenie i wyciek danych — staje się jasne, że działanie to ma charakter złośliwy.

Od czasu przeprowadzenia naszej analizy wprowadziliśmy mechanizmy wykrywania, aby chronić użytkowników przed tym zagrożeniem.

Co to oznacza i co dalej

Połączenie spersonalizowanej przynęty phishingowej, legalnie stworzonego instalatora MSI, powłoki Electron oraz ładunku w języku Python wdrażanego w czasie wykonywania pokazuje, w jaki sposób ewoluują programy służące do kradzieży danych. Każda warstwa pełni określoną funkcję: plik MSI zapewnia znany użytkownikowi proces instalacji, powłoka Electron sprawia, że plik wygląda na niebudzący podejrzeń, a środowisko uruchomieniowe Python zapewnia elastyczny dostęp do systemu operacyjnego. Cały łańcuch składa się z gotowych, legalnych komponentów.

Ataki wymierzone w francuskich użytkowników przebiegają według wyraźnego schematu. Gdy w obiegu znajdują się już dziesiątki milionów danych osobowych, koszt stworzenia przekonującej, dostosowanej do lokalnych warunków przynęty znacznie spada. Atakujący, który wie już, z usług którego dostawcy korzysta ofiara, może dostosować stronę phishingową tak, by odpowiadała jej oczekiwaniom – niezależnie od tego, czy chodzi o stronę dostawcy usług internetowych, czy, jak w tym przypadku, firmy Microsoft.

Najważniejsze, o czym należy pamiętać, to fakt, że wynik zerowy w serwisie VirusTotal nie oznacza, że plik jest bezpieczny. Często oznacza to, że złośliwy kod jest ukryty, np. w zaszyfrowanych skryptach lub uruchamiany w czasie wykonywania, przez co tradycyjne metody wykrywania mają niewiele elementów, które mogłyby zidentyfikować.

Jeśli wydaje Ci się, że zainstalowałeś tę aktualizację, oto co należy zrobić:

- Sprawdź klucz rejestru. Aby to zrobić, naciśnij Windows R, wpisz

regediti naciśnij klawisz Enter. Przejdź doHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Poszukaj wpisu o nazwieSecurityHealthwskazując naWindowsUpdate.exew folderze AppData i usuń go. - Poszukaj

Spotify.lnkplik w folderze „Autostart”, którego nie utworzyłeś, i usuń go Usuń ten folderC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Usuń pliki tymczasowe w

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Zmień wszystkie hasła zapisane w przeglądarce – załóż, że zapisane dane logowania, pliki cookie i tokeny sesji mogły zostać ujawnione

- Włącz uwierzytelnianie dwuskładnikowe, traktując priorytetowo konta e-mailowe i finansowe

- Przeprowadź pełne skanowanie systemu za pomocą aktualnego programu antywirusowego (najlepiej takiego, który wykorzystuje wykrywanie behawioralne)

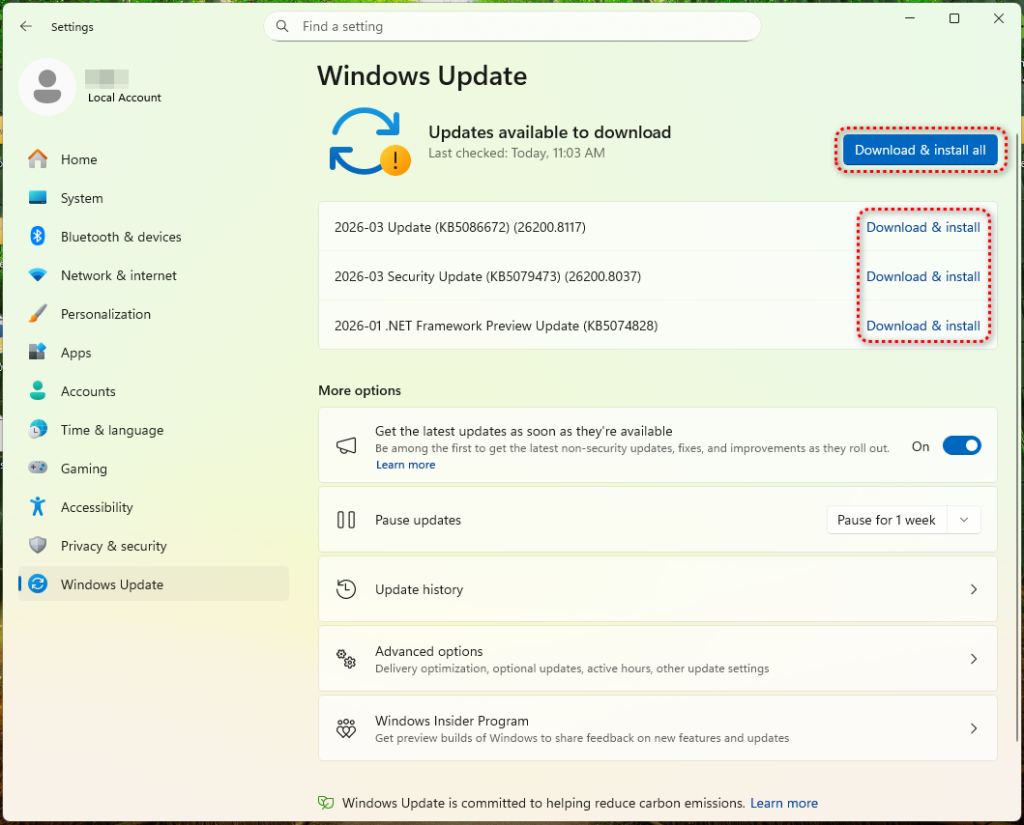

Jak Windows zaktualizować Windows

Najbezpieczniejszym sposobem aktualizacji Windows skorzystanie z wbudowanej funkcji aktualizacji. Otwórz menu Start, przejdź do sekcji Ustawienia > Windows i kliknij opcję „Sprawdź dostępność aktualizacji”. To powinno być zawsze Twoim pierwszym krokiem.

Firma Microsoft udostępnia samodzielne pakiety aktualizacji za pośrednictwem katalogu Microsoft Update (catalog.update.microsoft.com), ale jest to jedyne wiarygodne źródło ręcznego pobierania plików. Każda inna strona internetowa oferująca Windows w postaci pliku powinna być traktowana jako podejrzana.

Należy uważać na strony, które podszywają się pod serwis pomocy technicznej Microsoftu lub Windows . Mogą one wyglądać przekonująco, ale liczy się adres URL. Prawdziwe strony Microsoftu są udostępniane wyłącznie z domen kończących się na microsoft.com. Domena taka jak microsoft-update[.]support może wydawać się wiarygodne, ale nie ma żadnego związku z firmą Microsoft.

Jeśli otrzymasz wiadomość e-mail, SMS-a lub powiadomienie z prośbą o zainstalowanie pilnej aktualizacji, nie klikaj w link. Zamiast tego otwórz menu „Ustawienia” > Windows i sprawdź to bezpośrednio.

Na koniec warto rozważyć włączenie automatycznych aktualizacji. Dzięki temu nie trzeba będzie ręcznie pobierać aktualizacji, a ryzyko, że zostaniesz nakłoniony do zainstalowania fałszywej aktualizacji, będzie mniejsze.

Wskaźniki kompromisu (IOC)

Skróty plików (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Domeny

microsoft-update[.]support(przynęta phishingowa)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(przekaźnik C2)store8[.]gofile[.]io(wyciek danych)www[.]myexternalip[.]com(Rozpoznanie adresów IP)ip-api[.]com(geolokalizacja)

Elementy systemu plików

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk