Fałszywa strona internetowa podszywająca się pod program antywirusowy Avast nakłania użytkowników do zainfekowania własnych komputerów.

Strona wygląda na wiarygodną, przeprowadza coś, co przypomina skanowanie antywirusowe, i twierdzi, że system jest pełen zagrożeń. Jednak wyniki są fałszywe: gdy pojawi się prośba o „naprawienie” problemu, plik do pobrania, który otrzymujesz, to w rzeczywistości Venom Stealer– rodzaj złośliwego oprogramowania stworzonego w celu kradzieży haseł, plików cookie sesji oraz danych portfeli kryptowalutowych.

To klasyczny schemat oszustwa polegającego na wywołaniu strachu i zaproponowaniu rozwiązania: najpierw wywołuje się panikę, a potem proponuje się rozwiązanie. W tym przypadku „rozwiązanie” wykorzystuje renomowaną markę Avast do przeprowadzenia ataku.

Skan, który pokazuje dokładnie to, co atakujący chce, abyś zobaczył

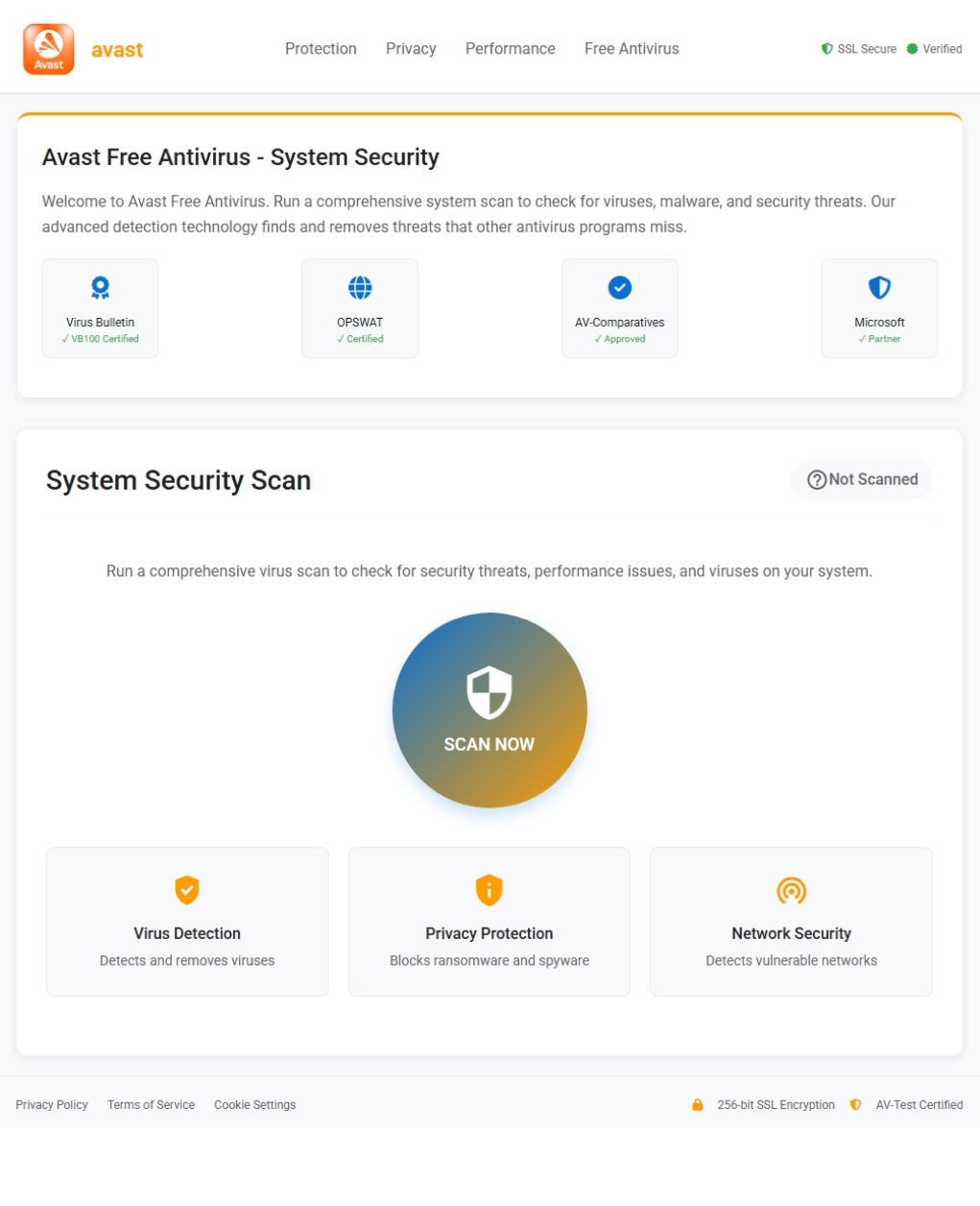

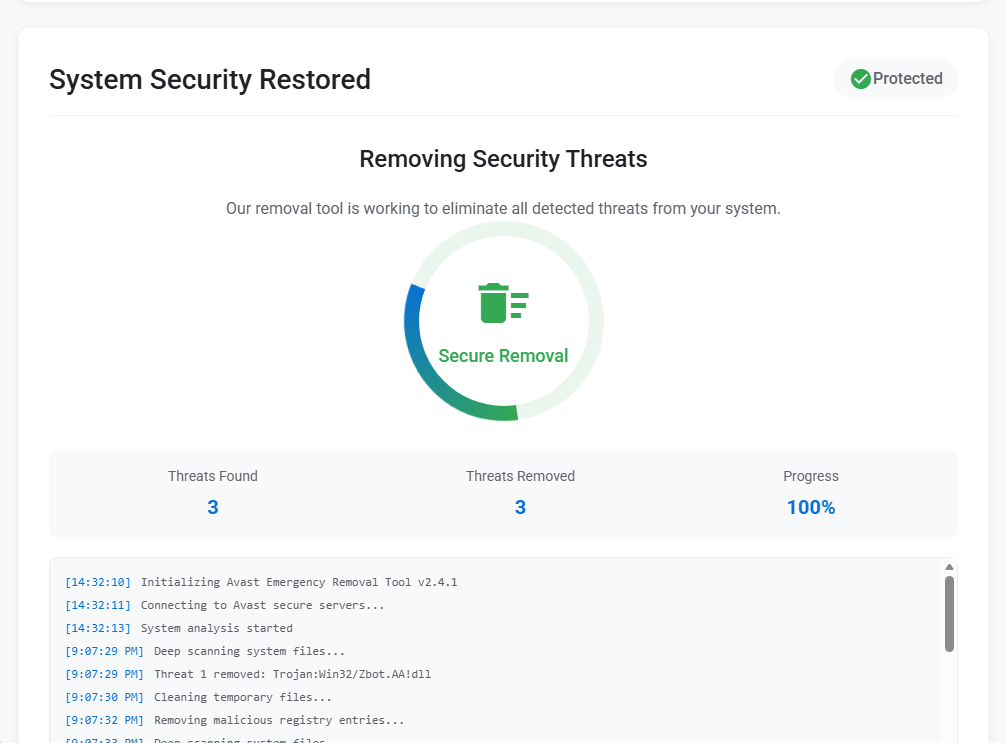

Strona phishingowa stanowi wierną kopię serwisu marki Avast, wraz z paskiem nawigacyjnym, logo i budzącymi zaufanie znakami certyfikacji. Odwiedzający są zachęcani do uruchomienia czegoś, co wygląda na kompleksowe skanowanie antywirusowe. Po kliknięciu strona wyświetla krótką animację, po czym podaje z góry ustalony wynik: wykryto trzy zagrożenia, usunięto trzy zagrożenia, system zabezpieczony. Przewijany dziennik konsoli wymienia konkretne wykryte zagrożenia—Trojan:Win32/Zbot.AA!dll—aby nadać przedstawieniu charakter konkretności. Następnie ofiara otrzymuje polecenie, by pobrać lekarstwo: plik o nazwie Avast_system_cleaner.exe.

To jest ładunek. I zamiast cokolwiek wyczyścić, od razu zaczyna kraść.

Chrome , która nie jest Chrome

Gdy ofiara uruchamia Avast_system_cleaner.exe, plik binarny — 64-bitowy plik wykonywalny Windows o rozmiarze około 2 MB — kopiuje się do lokalizacji, która ma się wtopić w otoczenie legalnego oprogramowania: C:\Program Files\Google\Chrome\Application\v20svc.exe. Przeniesiony plik jest identyczny z plikiem źródłowym bajt po bajcie i ma ten sam skrót MD5 (0a32d6abea15f3bfe2a74763ba6c4ef5). Następnie uruchamia kopię z opcją wiersza poleceń --v20c, bezsensowny argument, którego jedynym celem jest zasygnalizowanie złośliwemu oprogramowaniu, że działa ono w trybie drugiego etapu.

To celowe kamuflaż. Proces o nazwie v20svc.exe znajdujący się w katalogu aplikacji Chromena pierwszy rzut oka wygląda jak legalny komponent przeglądarki. Każdy, kto przegląda menedżera zadań, prawdopodobnie przewinąłby go bez zastanowienia. Jest to klasyczny przykład maskowania: nadanie złośliwemu plikowi binarnemu nazwy zgodnej z konwencjami zaufanego oprogramowania, aby uniknąć pobieżnej kontroli.

Element pomocniczy do debugowania wbudowany w plik binarny potwierdza jego pochodzenie: ścieżka do pliku PDB brzmi crypter_stub.pdb, co wskazuje, że plik wykonywalny został skompresowany za pomocą narzędzia szyfrującego, czyli programu służącego do zakodowania kodu ładunku, tak aby silniki antywirusowe nie mogły go rozpoznać wyłącznie na podstawie sygnatury. W momencie przeprowadzania analizy jedynie 27% silników na platformie VirusTotal wykryło tę próbkę, co oznacza, że około trzy na cztery komercyjne programy antywirusowe całkowicie ją przeoczyły.

Reguły YARA pozwoliły zidentyfikować próbkę jako należącą do rodziny złośliwego oprogramowania Venom Stealer, znanego potomka frameworka Quasar RAT, który jest sprzedawany na podziemnych forach co najmniej od 2020 roku. Venom Stealer został stworzony specjalnie w celu kradzieży danych: danych logowania do przeglądarek, plików cookie sesji, portfeli kryptowalutowych oraz danych kart kredytowych przechowywanych w przeglądarkach.

Każdy plik cookie, każdy portfel, każde zapisane hasło

Po uruchomieniu złośliwe oprogramowanie przechodzi przez listę priorytetowych celów na komputerze ofiary.

Wszystko zaczyna się od przeglądarek. Analiza zachowania potwierdza, że złośliwe oprogramowanie zbiera zapisane dane logowania i pliki cookie sesji. W środowisku analitycznym zaobserwowano, że uzyskuje ono bezpośredni dostęp do bazy danych plików cookie przeglądarki Firefox pod adresem C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. Pamięć procesowa zawierała również kompletne struktury JSON ze skradzionymi danymi plików cookie z przeglądarek Microsoft Edge Google Chrome, w tym aktywne sesje serwisów Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe i Google. Skradzione pliki cookie sesji umożliwiają atakującemu przejęcie uwierzytelnionych sesji przeglądarki bez konieczności posiadania hasła ofiary, w tym sesji chronionych uwierzytelnianiem dwuskładnikowym.

Złośliwe oprogramowanie atakuje również portfele kryptowalutowe. Sygnatury behawioralne potwierdzają, że wyszukuje ono i próbuje wykraść dane portfeli przechowywane lokalnie, a według dostępnych informacji Venom Stealer atakuje aplikacje portfeli na komputery stacjonarne. Dla wszystkich osób przechowujących aktywa kryptowalutowe w portfelach typu hot wallet konsekwencje są natychmiastowe.

Oprócz danych logowania program przechwytuje zrzut ekranu pulpitu ofiary, który jest tymczasowo zapisywany jako C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpgi zapisuje plik śledzenia sesji w C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. W tym miejscu zapisywany jest również niewielki plik znaczników C:\Users\Public\NTUSER.dat—ścieżka wybrana w celu naśladowania prawdziwego pliku gałęzi Windows i uniknięcia podejrzeń.

Pod pozorem danych analitycznych, przesyłane zwykłym protokołem HTTP

Wszystkie skradzione dane są przekazywane do jednej domeny służącej do sterowania i kontroli: app-metrics-cdn[.]com, które postanowiło 104.21.14.89 (adres Cloudflare) podczas analizy. Nazwa domeny została tak skonstruowana, aby wyglądała na nieszkodliwą usługę analityczną lub dostarczającą treści – czyli na rodzaj ruchu, który nie wzbudziłby podejrzeń w dzienniku firmowego serwera proxy.

Wyciek danych przebiega zgodnie z ustrukturyzowaną, czterostopniową sekwencją za pośrednictwem niezaszyfrowanego protokołu HTTP. Najpierw wysyłane jest wieloczęściowe żądanie POST z danymi formularza do /api/upload przesyła zebrane pliki – zrzuty ekranu, dane portfela, bazy danych plików cookie – o łącznej wielkości około 140 KB. Drugi żądanie POST do /api/upload-json wysyła ustrukturyzowaną treść JSON o wielkości około 29 KB, zawierającą przeanalizowane dane uwierzytelniające i pliki cookie. Potwierdzające żądanie POST do /api/upload-complete sygnalizuje, że kradzież została zakończona. Następnie złośliwe oprogramowanie przechodzi w pętlę monitorowania, okresowo zgłaszając się do /api/listener/heartbeat w celu utrzymania połączenia z infrastrukturą operatora.

Cały ten ruch wykorzystuje ogólny ciąg znaków user-agent „Mozilla/5.0”, co stanowi kolejną próbę wtopienia się w zwykłe przeglądanie stron internetowych.

Wywołania systemowe, pętle oczekiwania i sprawdzanie przez debugger

Program Venom Stealer nie ogranicza się jedynie do kradzieży danych i ucieczki. Podejmuje on znaczące kroki, aby uniknąć wykrycia. Najbardziej charakterystyczną techniką unikania wykrycia jest stosowanie bezpośrednich i pośrednich wywołań systemowych – metoda polegająca na tym, że złośliwe oprogramowanie wywołuje funkcje Windows bezpośrednio, zamiast kierować je przez standardowe ntdll.dll biblioteka. Ponieważ większość narzędzi do wykrywania punktów końcowych działa poprzez przechwytywanie wywołań tej biblioteki, technika ta skutecznie je oszukuje. Zachowanie to zostało wykryte zarówno w procesie nadrzędnym, jak i w odłączonym procesie potomnym.

Złośliwe oprogramowanie sprawdza również, czy jest poddawane debugowaniu, pobiera informacje o producencie i modelu procesora, odczytuje numer seryjny partycji dysku systemowego, tworzy w pamięci strony zabezpieczające, które mogą spowodować awarię debuggerów próbujących przechodzić krok po kroku przez kod, oraz wylicza uruchomione procesy. Są to powszechnie stosowane techniki wykrywania maszyn wirtualnych i środowisk analitycznych. Aby jeszcze bardziej utrudnić automatyczną analizę, program zawiera wywołania funkcji uśpienia trwające ponad trzy minuty.

To nie jest żadna nowość

Podszywanie się pod oprogramowanie zabezpieczające w celu rozpowszechniania złośliwego oprogramowania to jedna z najstarszych sztuczek w tej branży. Użytkownik, który sądzi, że jego system został zainfekowany, jest skłonny do podjęcia natychmiastowych działań, a strona wyglądająca jak witryna zaufanego producenta oprogramowania antywirusowego stanowi dla niego autorytet, któremu bez wahania zaufa. Symulując fałszywy skan, który „wykrywa” zagrożenia, a następnie oferując rozwiązanie, atakujący wykorzystuje zarówno strach, jak i zaufanie w ramach jednej interakcji.

Nie jest to odosobniony przypadek. W maju 2025 roku firma DomainTools odnotowała odrębną kampanię, w ramach której cyberprzestępcy stworzyli przekonującą kopię strony internetowej Bitdefender i wykorzystali ją do rozpowszechniania trojana Venom RAT wraz z programem wykradającym dane StormKitty. Schemat działania jest niemal identyczny: podszywanie się pod markę zajmującą się bezpieczeństwem, wywoływanie poczucia pilności oraz dostarczanie trojana pod pozorem oprogramowania zabezpieczającego. Sugeruje to, że jest to powtarzalny schemat, a nie jednorazowy eksperyment.

Co zrobić, jeśli możesz być narażony na ryzyko

Oprogramowanie zabezpieczające pobieraj wyłącznie z oficjalnych stron internetowych producentów. Oficjalna strona firmy Avast to avast.com. Nie ufaj wynikom wyszukiwania, reklamom ani linkom zawartym w niechcianych wiadomościach e-mail.

Jeśli odwiedziłeś taką stronę lub pobrałeś ten plik, działaj szybko:

- Sprawdź, czy Twój system jest zainfekowany. Znajdź plik

v20svc.exewC:\Program Files\Google\Chrome\Application\. Jeśli taki plik istnieje, najprawdopodobniej Twój system został zainfekowany tym złośliwym oprogramowaniem. - Natychmiast przeprowadź pełne skanowanie systemu. Skorzystaj ze sprawdzonego, aktualnego programu do usuwania złośliwego oprogramowania (takiego jak Malwarebytes), aby wykryć i usunąć infekcję. Jeśli skanowanie wykryje zagrożenia, postępuj zgodnie z zaleceniami narzędzia, aby je poddać kwarantannie lub usunąć.

- Natychmiast zmień hasło. Zacznij od poczty elektronicznej, serwisu bankowego i wszystkich ważnych kont. Zakładaj, że wszystkie dane zapisane w przeglądarce zostały ujawnione.

- Wyloguj się ze wszystkich aktywnych sesji. Wyloguj się z serwisów takich jak Google, Microsoft, Facebook i Netflix. Skradzione pliki cookie sesji umożliwiają atakującemu całkowite ominięcie uwierzytelniania dwuskładnikowego.

- Zabezpiecz swoje środki w kryptowalutach. Jeśli korzystasz z portfela kryptowalutowego na komputerze stacjonarnym, jak najszybciej przenieś swoje środki do nowego portfela utworzonego na niezaatakowanym urządzeniu.

Wskaźniki kompromisu (IOC)

Skróty plików

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Domeny

app-metrics-cdn[.]com

Wskaźniki sieciowe

104.21.14.89

Adresy URL typu C2

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.