Ce n'est que très rarement que l'on prête attention à la section des remerciements d'une notification de vulnérabilité.

Mais pour la personne qui a découvert le bug, cela marque souvent l'aboutissement d'heures de travail, d'essais et d'erreurs, d'une quête de reconnaissance, et enfin, le moment où la faille est corrigée. Les chasseurs de bugs nous rendent un immense service lorsqu'ils signalent de manière responsable une faille au fournisseur.

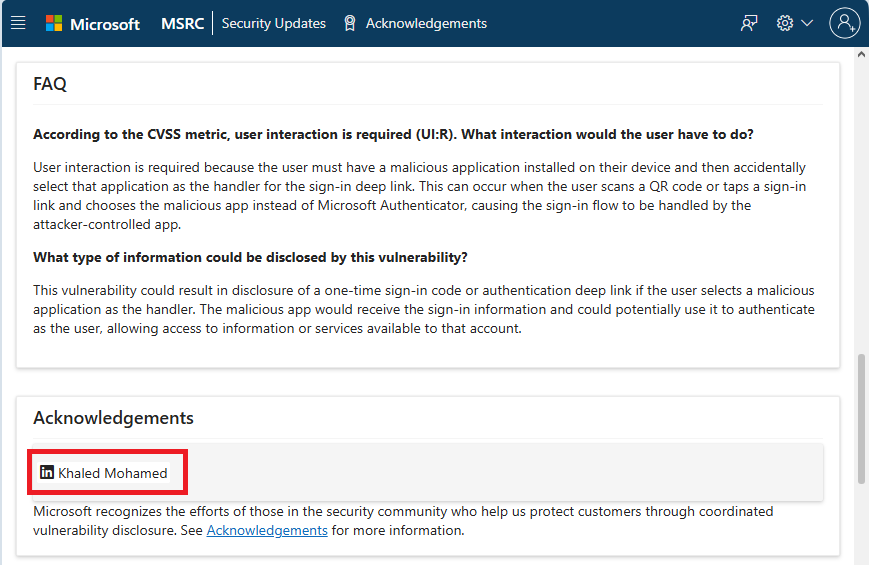

Cette semaine, nous avons discuté avec Khaled Mohamed, le chasseur de primes de sécurité qui a découvert la faille CVE-2026-26123 dans l'application Microsoft Authenticator pour iOS Android. Dans certains cas, cette faille permettait à une autre application installée sur votre téléphone de voler ou d'utiliser de manière abusive vos codes de connexion.

Q : Parlez-nous un peu de vous. Comment en êtes-vous venu à travailler dans le domaine de la cybersécurité ?

R : Je m’appelle Khaled Mohamed, j’ai 23 ans, je suis ingénieur en sécurité et je suis également un chasseur de bugs actif. Je figure au palmarès de plusieurs grandes entreprises, notamment Google, GitHub, LinkedIn, Mastercard, Starbucks et Vimeo. Je trouve extrêmement gratifiant d'identifier des failles de sécurité importantes pour certaines des organisations les plus renommées au monde. C'est un sentiment incroyable que de corriger une vulnérabilité qui aurait pu avoir de graves conséquences pour d'innombrables utilisateurs.

Mon parcours dans le domaine de la cybersécurité a commencé de manière difficile et atypique.

J'étais ce gamin qui adorait explorer et casser des choses. Finalement, je suis devenu un « script kiddie ». Je me souviens encore de l'excitation que j'ai ressentie en coupant le Wi-Fi de mon voisin avec un simple script et en me disant que je régnais sur le monde.

C'est à partir de là que j'ai commencé à m'intéresser à la cybersécurité, et plus particulièrement à la sécurité Web : comment les sites Web peuvent être piratés et comment les sécuriser.

À l'âge de 15 ans, j'ai décroché ma première mission en freelance : des tests d'intrusion sur une application web. Je n'ai pas réussi à trouver la moindre faille, mais cette expérience a marqué un tournant. Elle m'a poussé à découvrir les fondements scientifiques de la cybersécurité. J'ai ensuite suivi des études d'informatique, et je continue d'apprendre chaque jour. C'est un domaine qui n'a vraiment pas de limites.

Je pense que beaucoup de gens dans ce domaine ont vécu une expérience similaire. Au fond, c'est la curiosité qui nous pousse à aller de l'avant.

Q : Aviez-vous pour objectif de trouver une faille dans Authenticator, ou est-ce que quelque chose d'inhabituel a attiré votre attention ?

R : Comme je l’ai mentionné précédemment, je suis chasseur de primes de sécurité, même si je ne ciblais pas spécifiquement Microsoft Authenticator à ce moment-là. J’ai simplement remarqué quelque chose d’inhabituel dans la manière dont l’application gérait les liens profonds et les processus de connexion sur les appareils mobiles. Lorsque vous appuyez sur un lien de connexion ou que vous scannez un code QR, le système d’exploitation vous invite à « Ouvrir le lien ».

Cela a éveillé ma curiosité. Que se passerait-il si une autre application interceptait cette action ? Plus j'approfondissais mes recherches et faisais des essais, plus il m'apparaissait clairement qu'il s'agissait d'un véritable problème de sécurité. En creusant cette piste, j'ai fini par découvrir et signaler la vulnérabilité CVE-2026-26123.

Q : Qu'est-ce qui vous a le plus surpris concernant la faille de sécurité de l'Authenticator ?

R : La vulnérabilité CVE-2026-26123 pourrait permettre une prise de contrôle totale du compte d'une manière étonnamment simple. Si une application malveillante était installée sur l'appareil et que l'utilisateur scannait un code QR de connexion à l'aide du scanner intégré du téléphone, son compte pourrait être pris en otage. Même les protections avancées telles que l'authentification à deux facteurs (2FA) pourraient être contournées, exposant ainsi tous les comptes Microsoft associés à un risque de compromission totale.

L'impact potentiel sur le terrain concernant l'authentification multifactorielle et les processus de connexion sans mot de passe était considérable, ce qui m'a vraiment surpris.

Q : Quels conseils donneriez-vous aux chasseurs de bugs en herbe ou à toute personne qui débute dans le domaine de la cybersécurité ?

R : Pensez toujours comme un pirate informatique et entraînez-vous à identifier les conséquences potentielles de chaque action. Vos connaissances techniques ne sont qu'un outil : utilisez-les pour obtenir les résultats que vous avez envisagés.

Testez tout vous-même. Ne partez pas du principe qu'un élément est sécurisé simplement parce que d'autres l'ont déjà testé. Réfléchissez bien aux failles qui pourraient encore exister, puis efforcez-vous de confirmer ou d'infirmer vos hypothèses par des tests pratiques.

Q : Selon vous, quelle est l'erreur la plus courante en matière de cybersécurité ?

R : L'une des erreurs les plus courantes — et les plus dangereuses — en matière de cybersécurité consiste à sous-estimer le niveau réel de la menace. De nombreuses organisations continuent de croire que les cyberattaques sont des événements rares ou que les pirates visent principalement les grandes entreprises de renom. En réalité, toute entreprise, quelle que soit sa taille ou sa réputation, peut devenir une cible.

Q : Y a-t-il autre chose que vous aimeriez partager avec notre public ?

R : Je veux que les gens sachent que la divulgation responsable fonctionne. Microsoft a réagi dans le cadre de son programme de divulgation coordonnée des vulnérabilités, et le correctif a été publié dans le cadre de la mise à jour de sécurité du 10 mars 2026, ce qui signifie que les utilisateurs sont désormais protégés.

C'est ce processus — un chercheur découvre un problème, le signale de manière responsable, et le fournisseur le corrige — qui permet de garantir la sécurité de l'ensemble de l'écosystème au fil du temps. Si vous découvrez une faille de sécurité, signalez-la. Ne la gardez pas pour vous.

Nous tenons à remercier Khaled Mohamed pour le temps qu'il nous a consacré et lui souhaitons beaucoup de succès dans ses projets futurs.

Les escrocs en savent plus sur vous que vous ne le pensez.

Malwarebytes Mobile Security vousMobile Security contre le phishing, les SMS frauduleux, les sites malveillants et bien plus encore. Il intègre une fonctionnalité Scam Guard en temps réel, optimisée par l'IA.